Guia do usuário

Defense IA V3

Guia de Operação

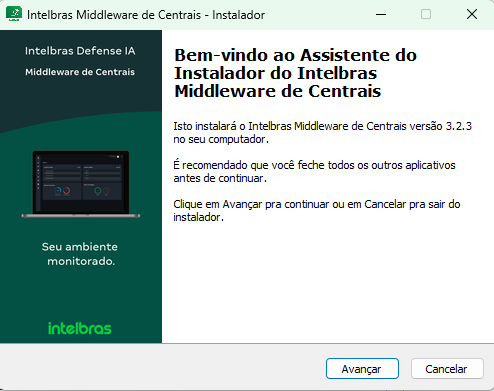

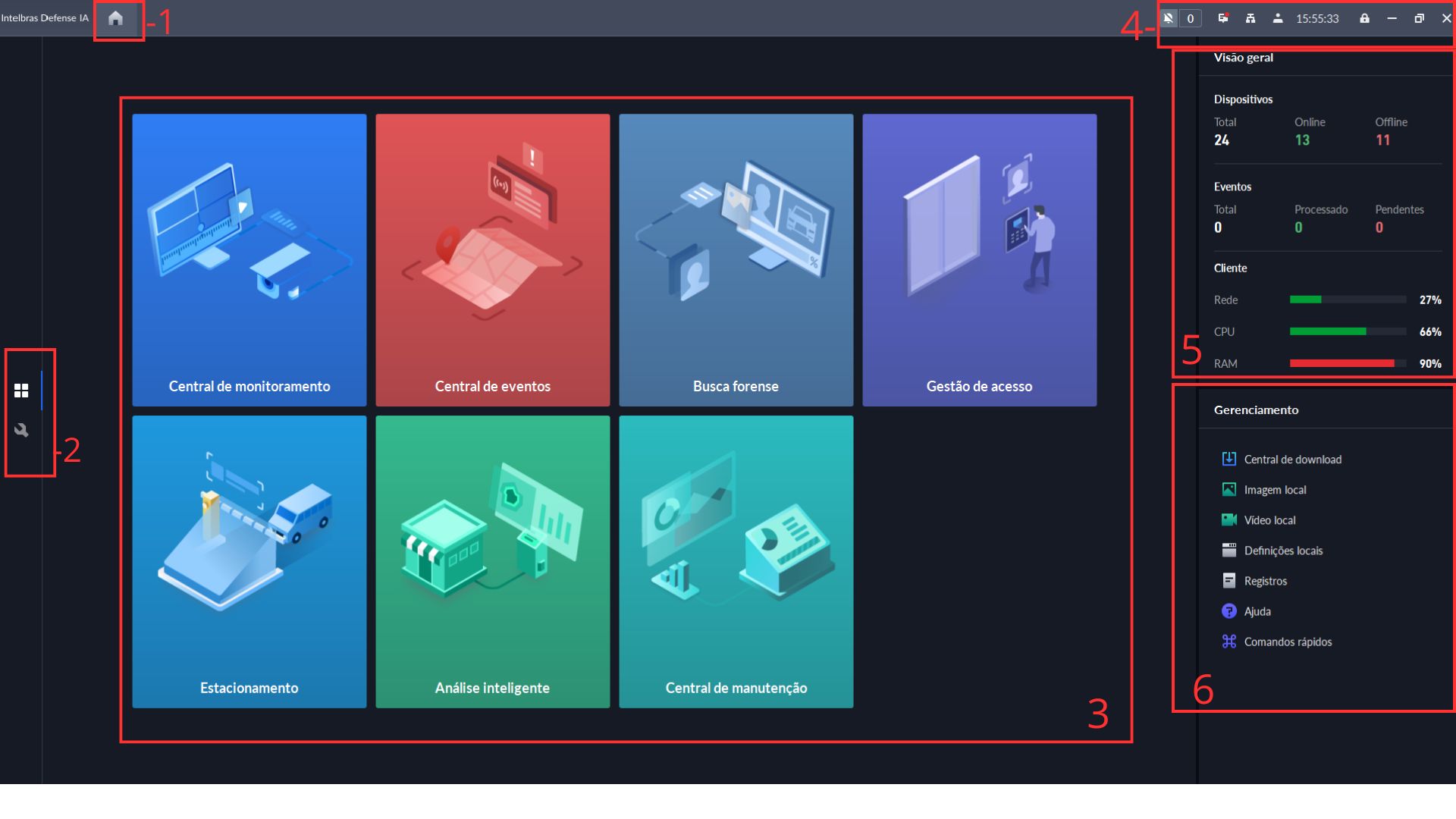

Este manual do usuário apresenta as funções e operações do centro de gerenciamento de vigilância geral do Defense IA e operações do Client.

O Guia de Operação possui tópicos que explicam as funções das principais interfaces do sistema. Caso precise utilizar alguma interface aqui apresentada e ainda não tenha a instalado, veja o processo de implantação no Guia de implantação.

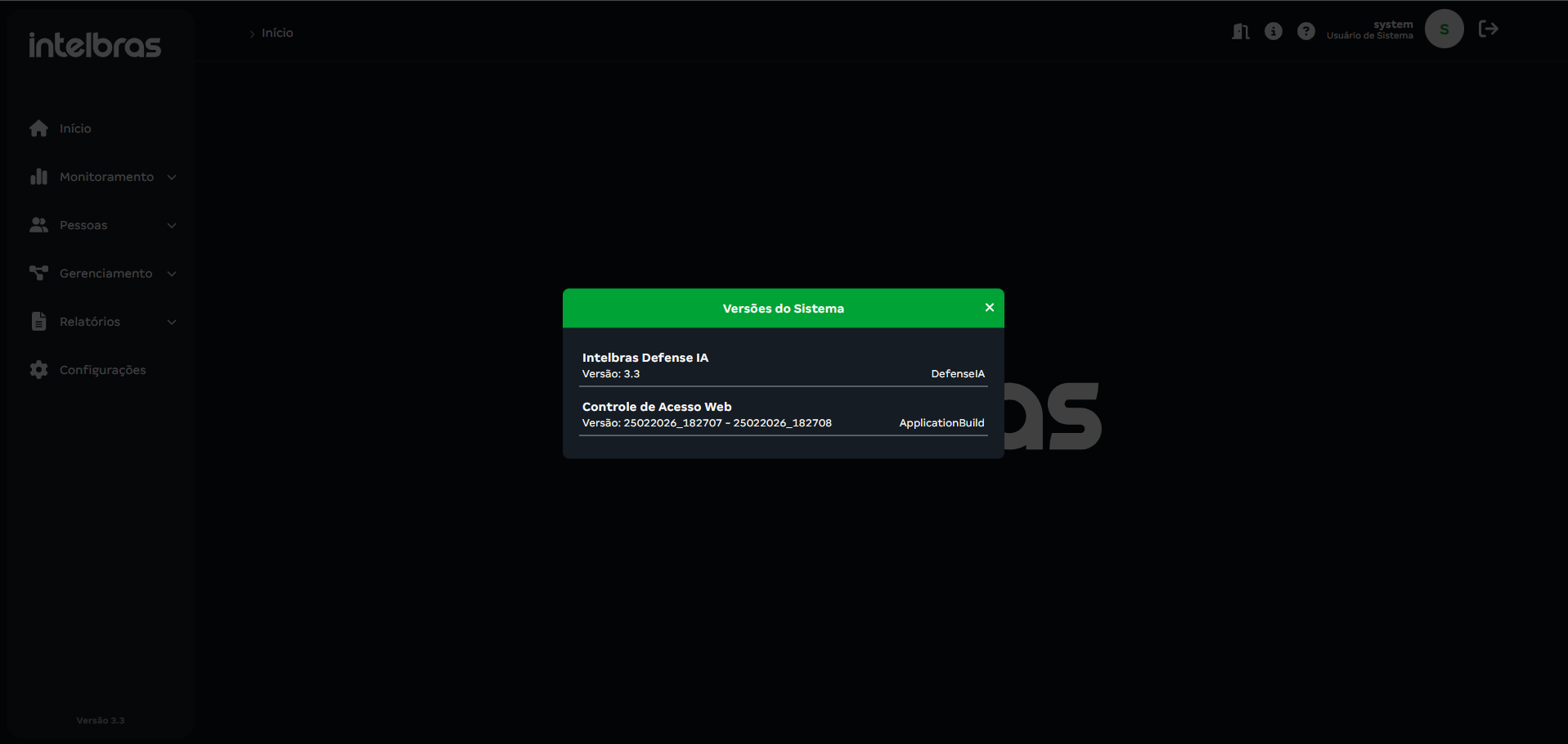

Caso o ambiente já esteja operando na versão 3.2 ou em versões anteriores, e possua integrações ativas, recomenda-se, de forma imprescindível, o contato prévio com o suporte técnico antes da atualização para a versão 3.3. Tal medida é necessária para avaliar possíveis impactos de compatibilidade e mitigar riscos de indisponibilidade ou falhas nas integrações existentes durante o processo de atualização do Defense.

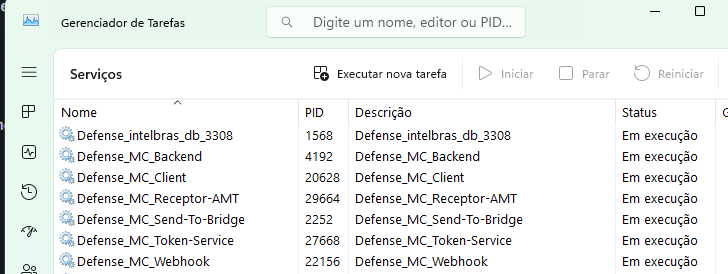

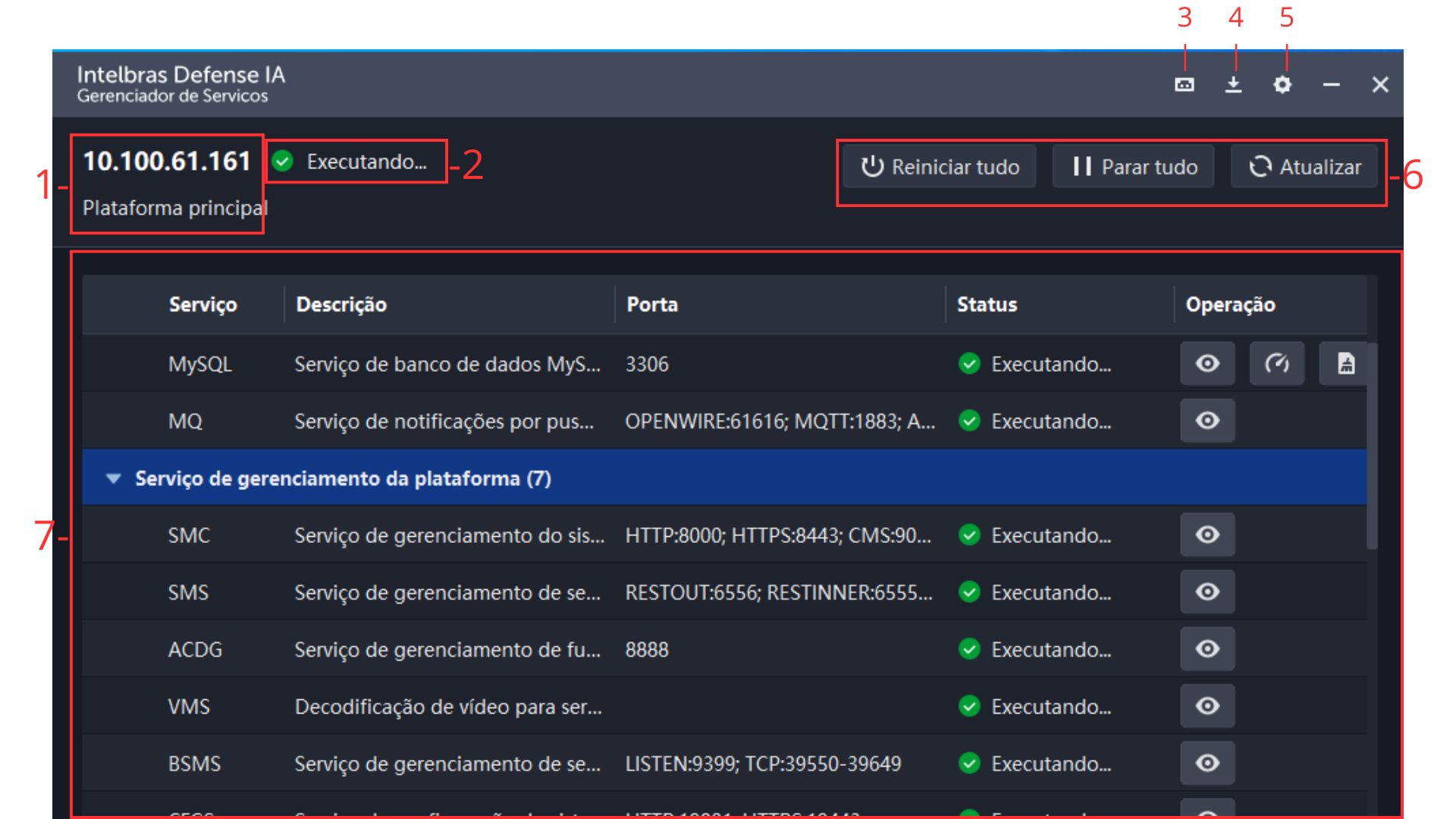

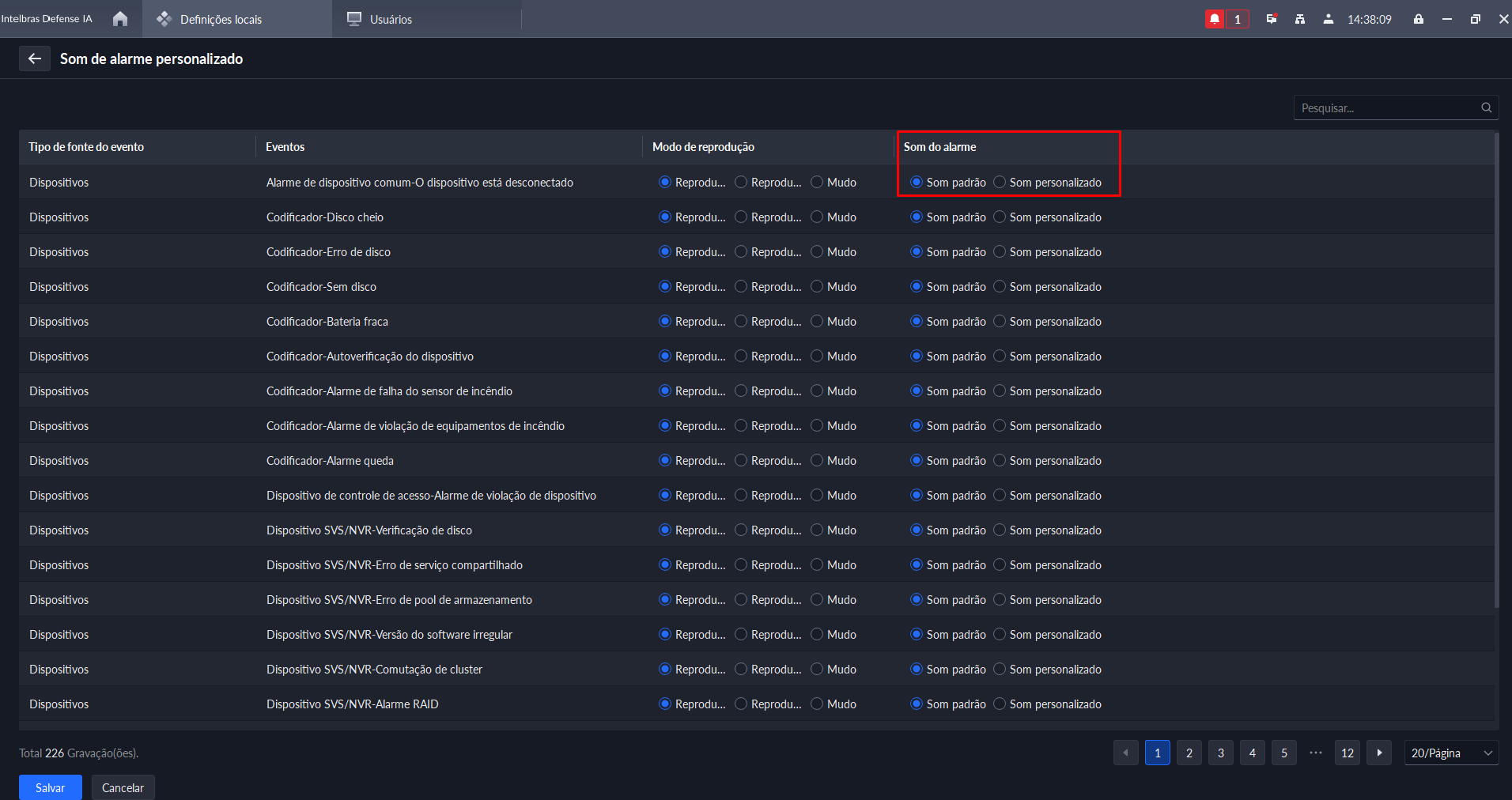

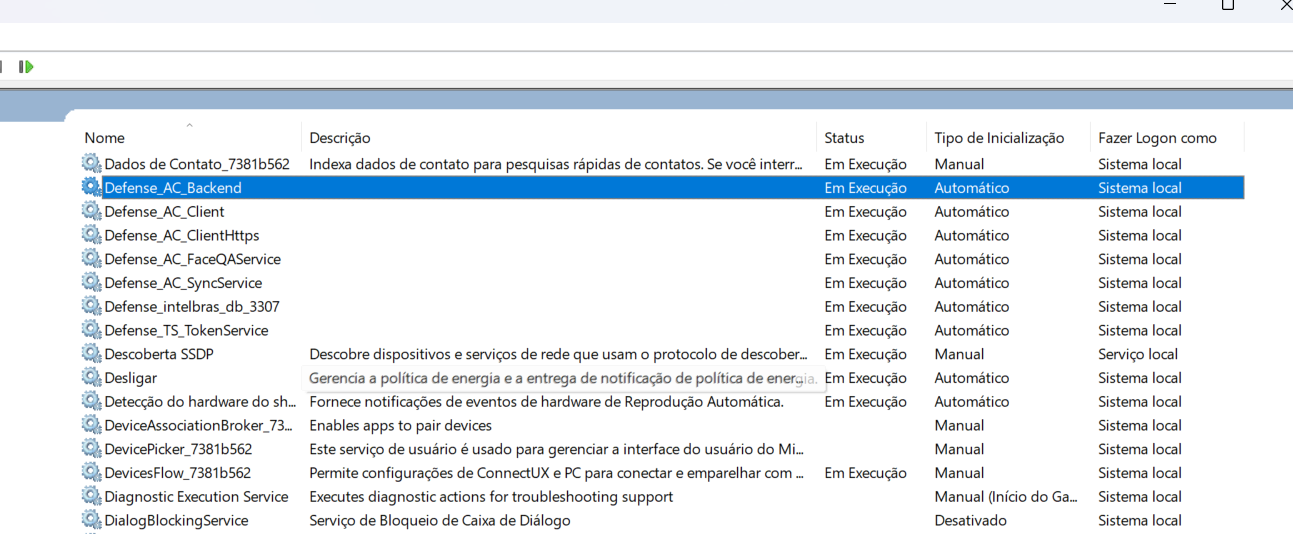

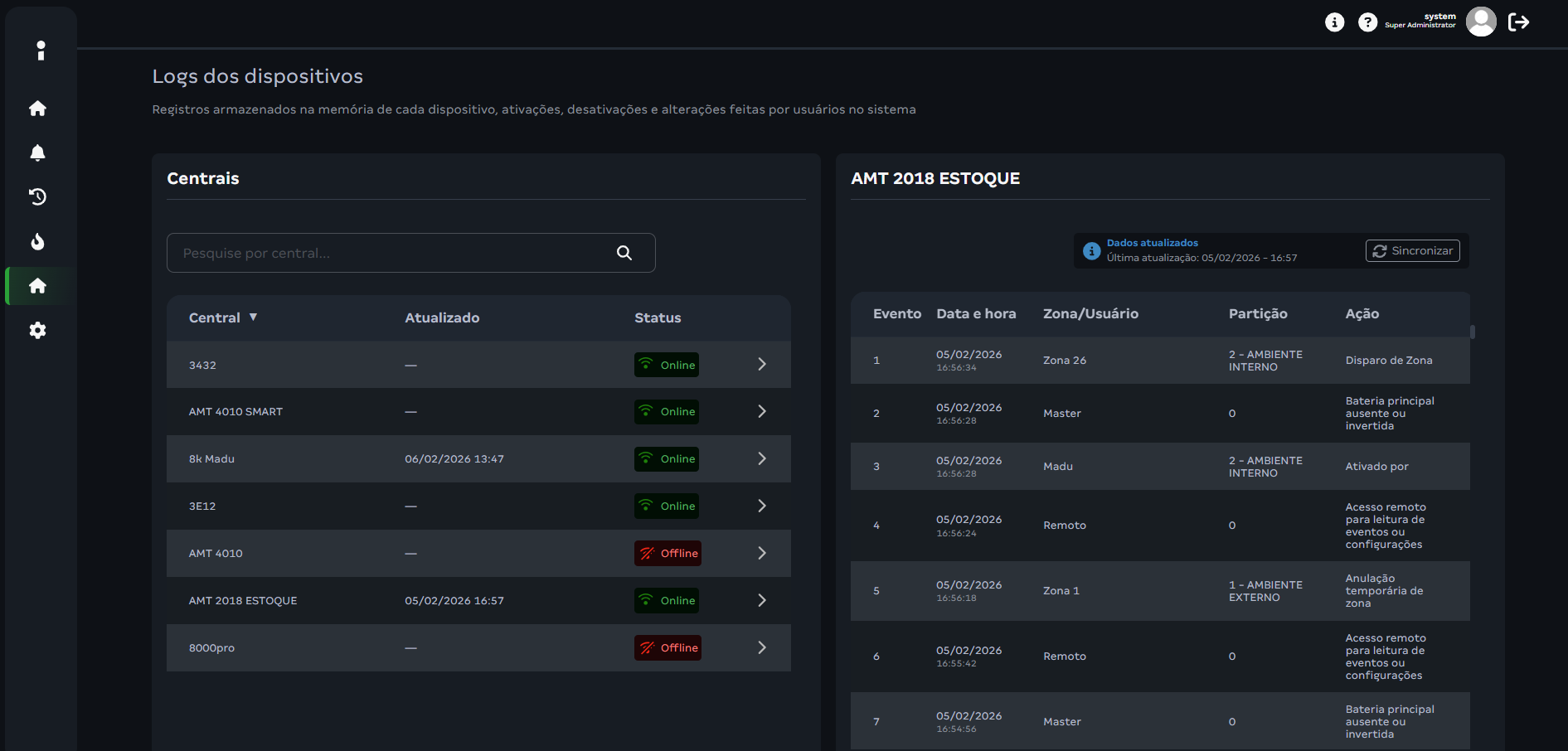

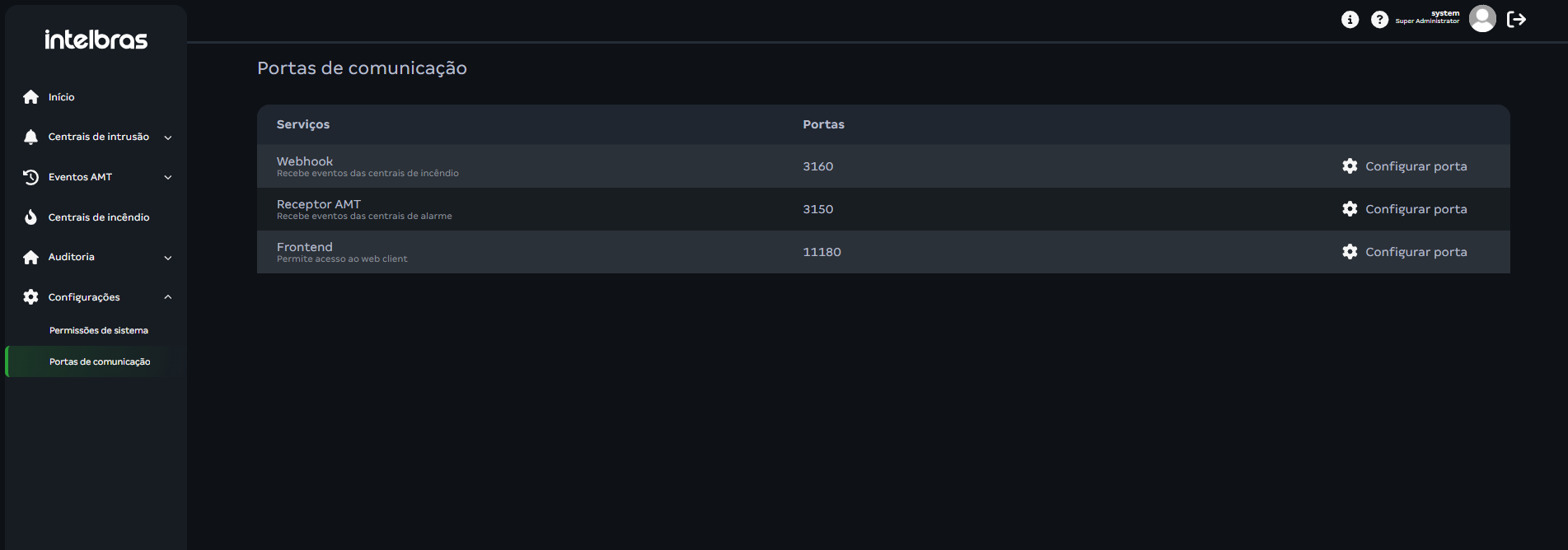

Gerenciador de serviços do servidor

A ferramenta de gerenciamento permite visualizar o status dos serviços, iniciar serviços, alterar portas de serviços, entre outras funções.

Para acessar abra o Intelbras Defense IA Server:

| Índice | Definição | Detalhes |

|---|---|---|

| 1 | Informações do servidor |

● Exibe o endereço de IP do servidor, utilizado para conexão com a plataforma, e é por este endereço que os módulos, client WEB, client desktop e mobile conectam-se. ● Exibe o tipo de plataforma como: Plataforma principal ou Plataforma secundária. |

| 2 | Status dos serviços |

● Exibe 5 possíveis status de serviços: Iniciando, Parando, Parado, Em execução e Indisponível. ● O status indisponível depende apenas do status do serviço SMC. Se o serviço SMC não estiver funcionando corretamente, o status geral ficará indisponível. ● Em execução significa que todos os serviços estão funcionando normalmente. |

| 3 | Informações para mapeamento de portas |

● Exibe as portas que precisam ser mapeadas para diversas funções. ● Selecione uma ou mais funções, e as portas que devem ser mapeadas serão exibidas á direita. Clique em Exportar para salvá-las no computador e facilitar a verificação. |

| 4 | Download de client e logs | ● Client: Exibe métodos de instalação do Client desktop.

● Logs: Permite baixar os logs de operação da ferramenta de gerenciamento. |

| 5 | Configurações e visualização de informações da plataforma |

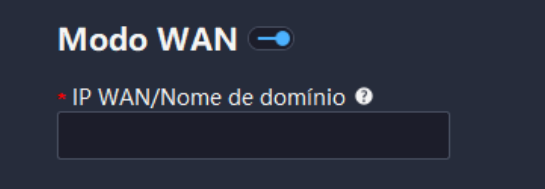

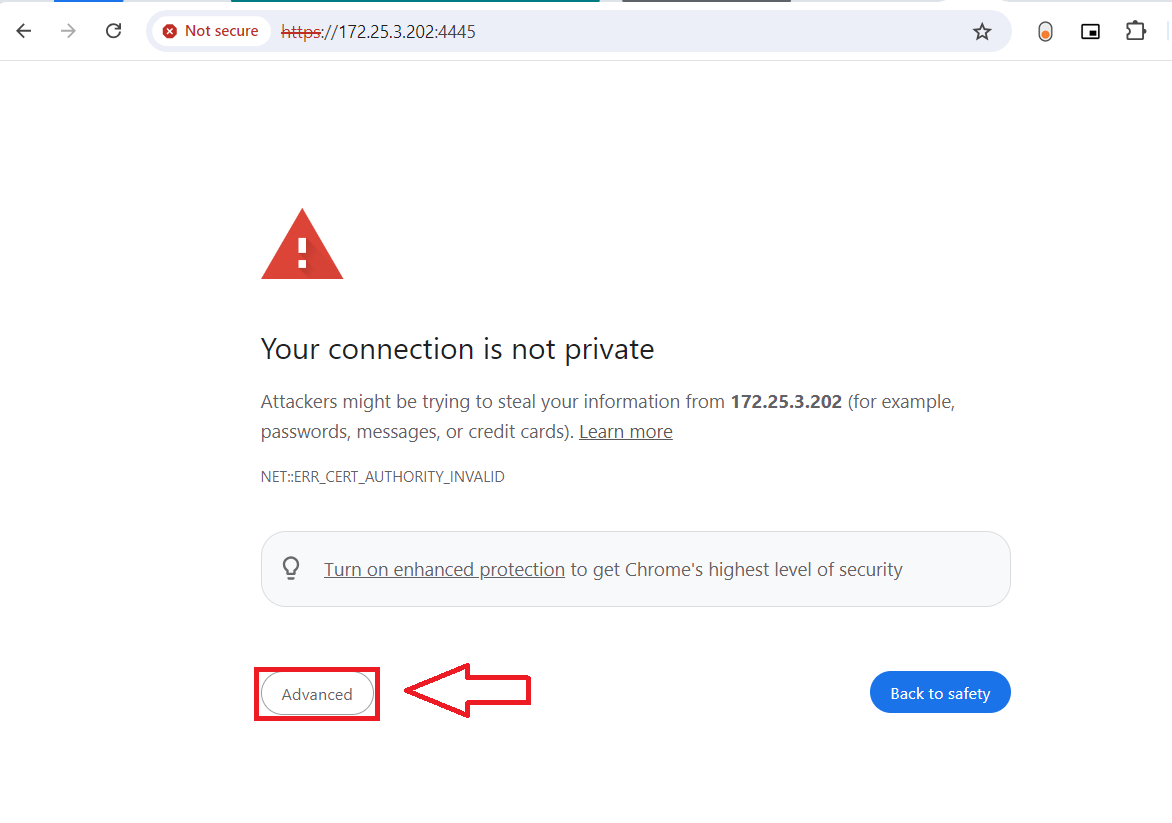

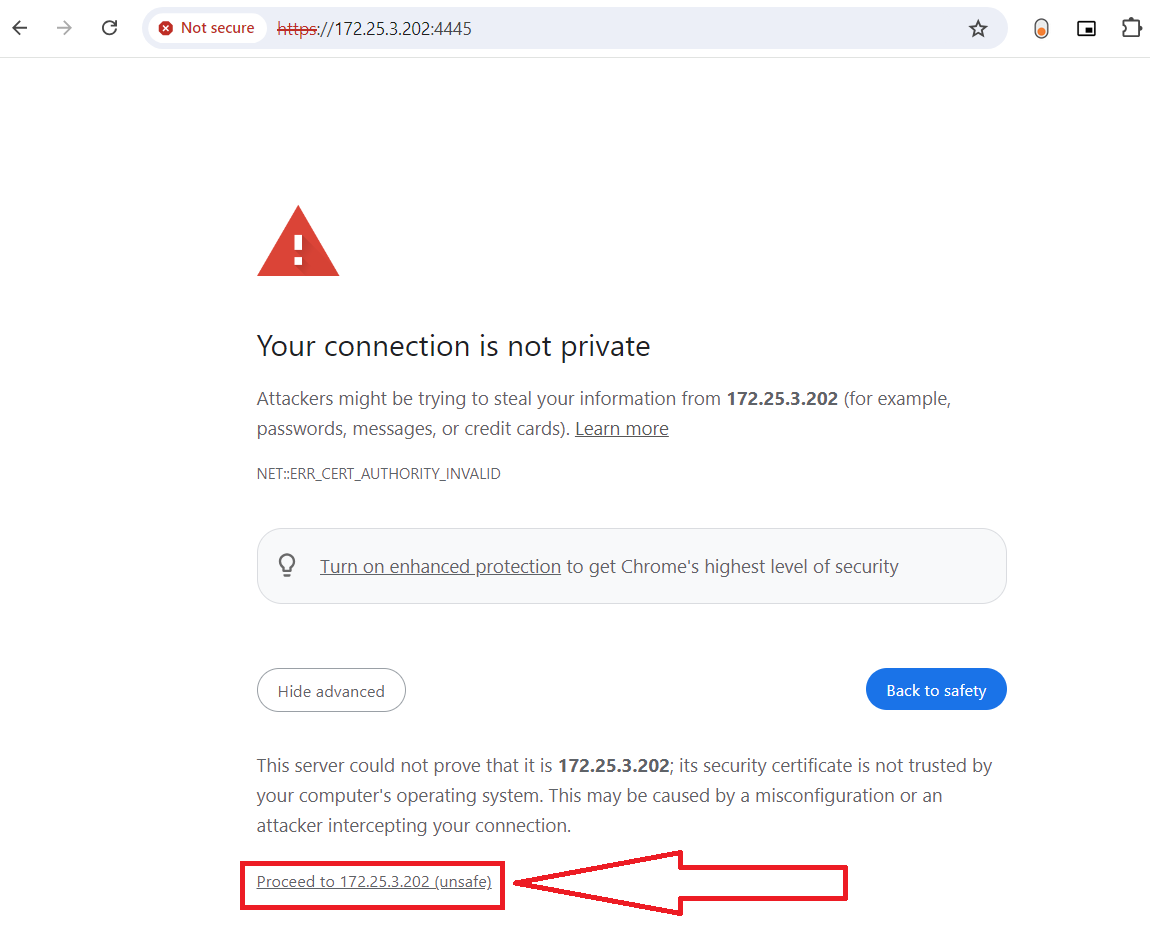

● Rede: Configure o modo da placa de rede, endereço de IP e o modo WAN: Se o servidor possuir duas placas de rede, você pode selecionar o modo Dual NIC, configurar dois endereços IP, e assim a plataforma poderá se conectar a duas redes e acessar dispositivos em ambas. Se a plataforma estiver em uma rede local e os dispositivos estiverem na Internet, ou se for necessário acessar a plataforma que está em uma rede local a partir da internet, é possível habilitar o Modo WAN e mapear o endereço de IP da plataforma para IP WAN ou nome de domínio. ● Segurança: Selecione a versão do protocolo TLS ao acessar a página web da plataforma por um navegador. O TLS 1.2 é selecionado por padrão e não pode ser desativado. Existem vulnerabilidades de segurança no protocolos TLS 1.0 e 1.1. Recomendamos fortemente desativá-los para evitar riscos de segurança. Após a configuração, siga as instruções exibidas na tela para configurar a versão do protocolo TLS no navegador IE, garantindo o acesso normal à página da plataforma. ● Idioma: Selecione o idioma da ferramenta de gerenciamento. Vários idiomas são suportados. ● Auto adaptação de porta: Se uma porta estiver ocupada, a plataforma a alterará automaticamente. Após ativar ou desativar essa função, é necessário reiniciar o servidor para que tenha efeito. ● Manual do usuário: Visualiza o manual do usuário da plataforma. ● Sobre: Exibe informações da versão do software, contrato de licença do software, entre outras. |

| 6 | Gerenciamento do serviços | ● Clique em Reiniciar todos para reiniciar todos os serviços.

Ao iniciar a plataforma, se a memória disponível do servidor não atingir 4GB, apenas os serviços básicos de vídeo poderão ser ativados. Se o servidor possuir menos de 2,5 GB de memória disponível, nenhum serviço ficará disponível. ● Clique em Parar todos para interromper todos os serviços. ● Clique em Atualizar o status dos serviços. |

| 7 | Serviços | Exibe todos os serviços, seus status e número de porta.

● Clique para alterar o número da porta de um serviço; após a modificação, os serviços serão reiniciados automaticamente. |

| Serviços | Função |

|---|---|

| NGINX | Serviço de proxy |

| REDIS | Banco de dados em cache |

| MySQL | Banco de dados |

| MQ | Serviço de mensageria |

| SMC | Serviço de gerenciamento do sistema |

| SMS | Serviço de gerenciamento de serviços |

| ACDG | Serviço de gerenciamento de função de controle de acesso |

| VMS | Decodificação de vídeo para serviço de video-wall |

| BSMS | Serviço de gerenciamento de sessão empresarial |

| InSearch | Serviço de algorítimo do InSearch |

| CFGS | Serviço de configuração do sistema |

| TPMS | Serviço de gerenciamento de plug-ins de terceiros |

| SOSO | Serviço de localização de dispositivos |

| DMS | Serviço de gerenciamento de dispositivos |

| ARS | Serviço de registro automático do dispositivo |

| PCPS | Serviço de proxy para conversão de protocolos |

| ACMS | Serviço de gerenciamento de controle de acesso |

| ARCMS | Serviço de gerenciamento de controlador de alarme |

| DUS | Serviço de atualização de dispositivos |

| MTS | Serviço de encaminhamento de mídia |

| MGW | Serviço de gateway de mídia |

| SS | Serviço de armazenamento de vídeo |

| OSS | Serviço de armazenamento de objetos |

| POC | Serviço de conversa em grupo |

| SCS | Serviço de ligação de vídeo |

| LAMS | Serviço de gerenciamento de licenças |

Implantação de mapeamento LAN para WAN

Caso queira acessar os serviços via uma rede WAN, o roteador deve ser configurado, mapeando as portas de acordo. A lista de portas pode ser encontrada em nosso site.

Se a plataforma está configurada em uma rede LAN, é possível mapear o endereço IP para uma rede WAN ou um nome de domínio, e assim, acessar a plataforma.

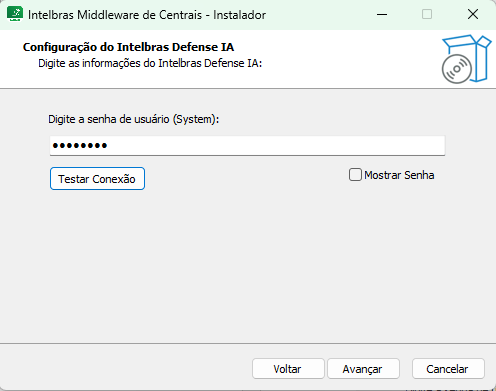

Durante a instalação ou acessando a interface do Defense IA pelo aplicativo e então, as configurações de rede clicando na engrenagem no canto superior direito.

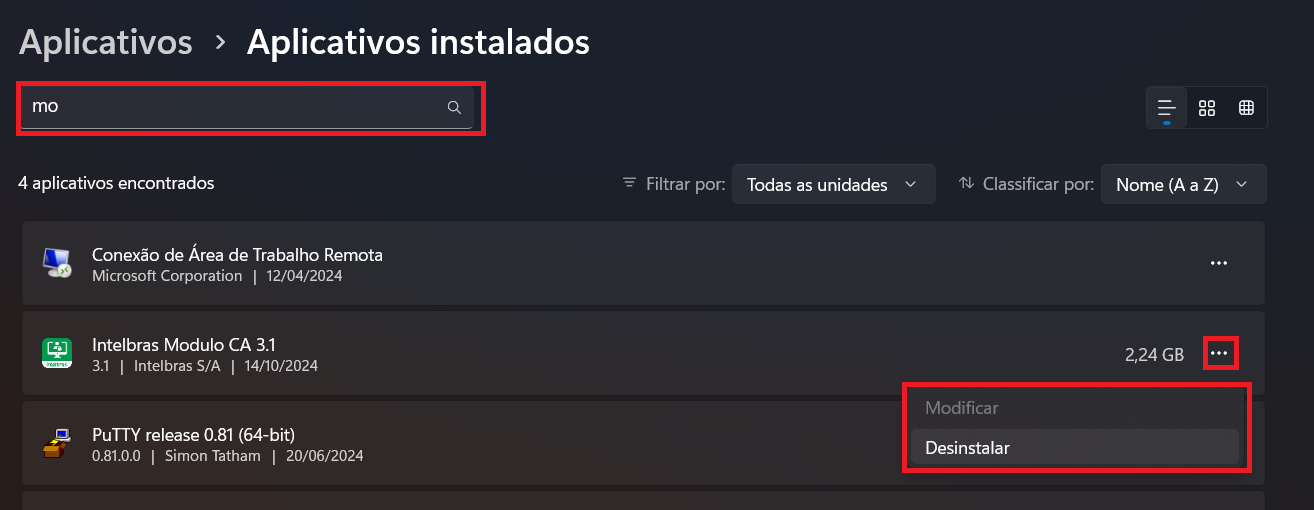

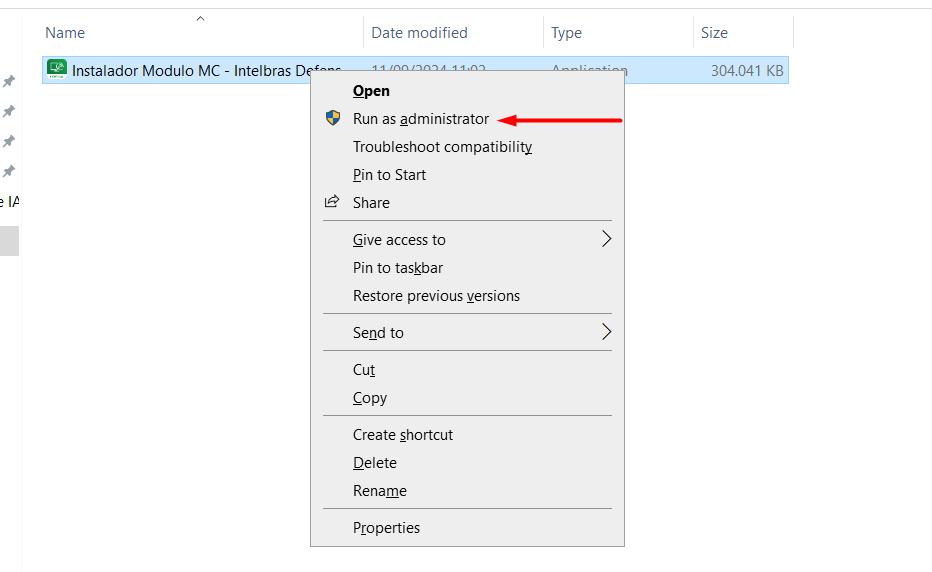

Atualizar e Desinstalar

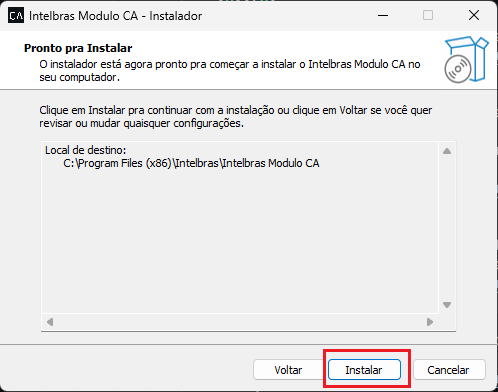

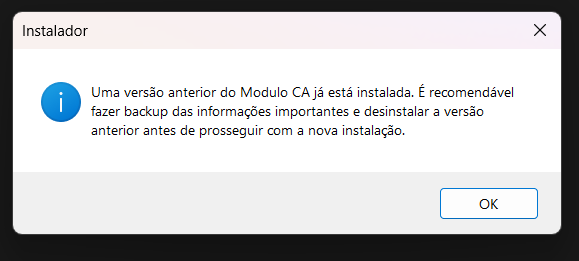

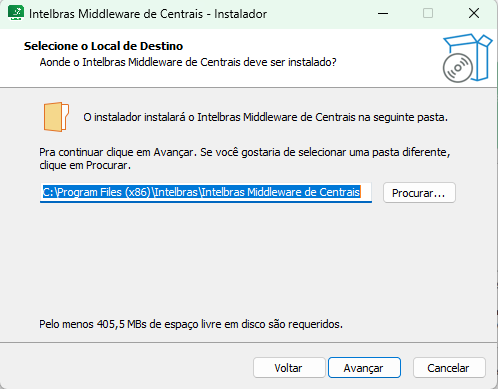

» Para atualizar o sistema, instale normalmente a nova versão. A plataforma automaticamente cobrirá a versão anterior.

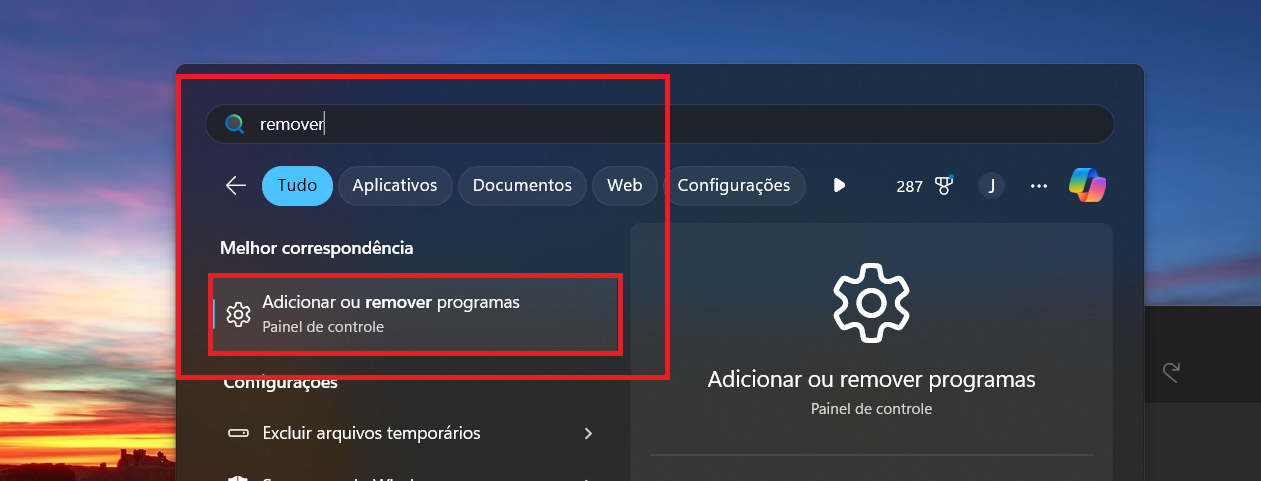

» Para desinstalar a plataforma, acesse o diretório de instalação e siga para ..\Intelbras Defense IA\Intelbras Defense IA Server\uninstall\uninst.exe. Siga as instruções do executável para desinstalar.

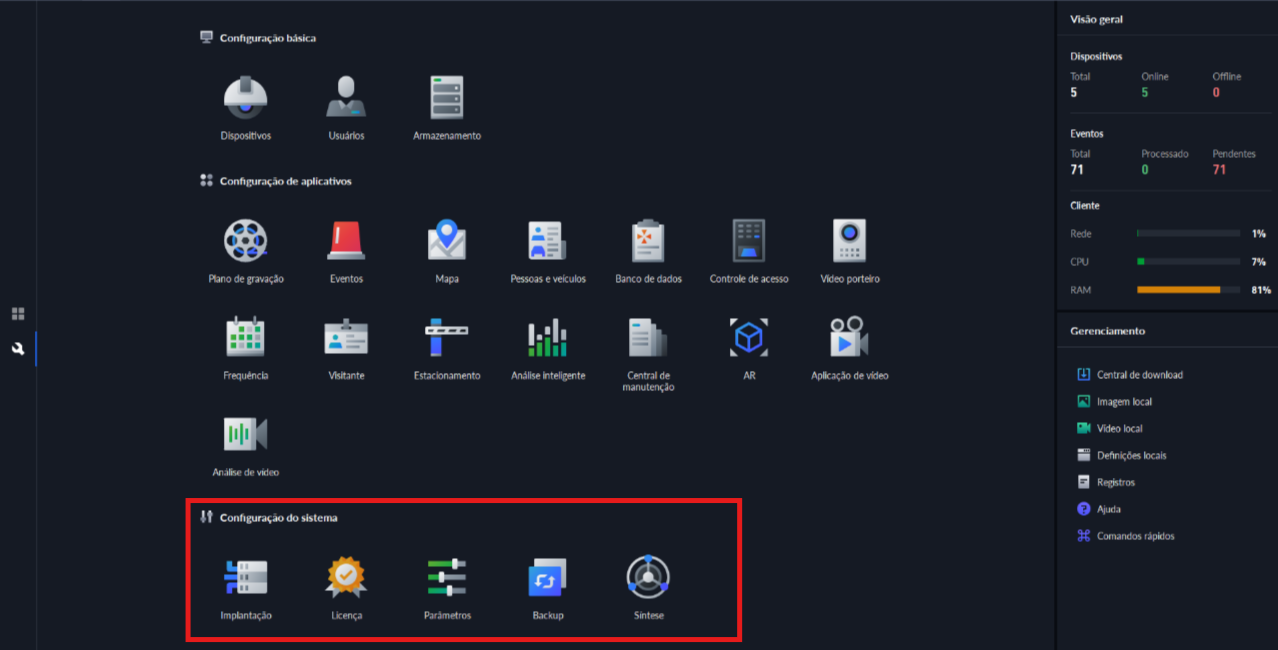

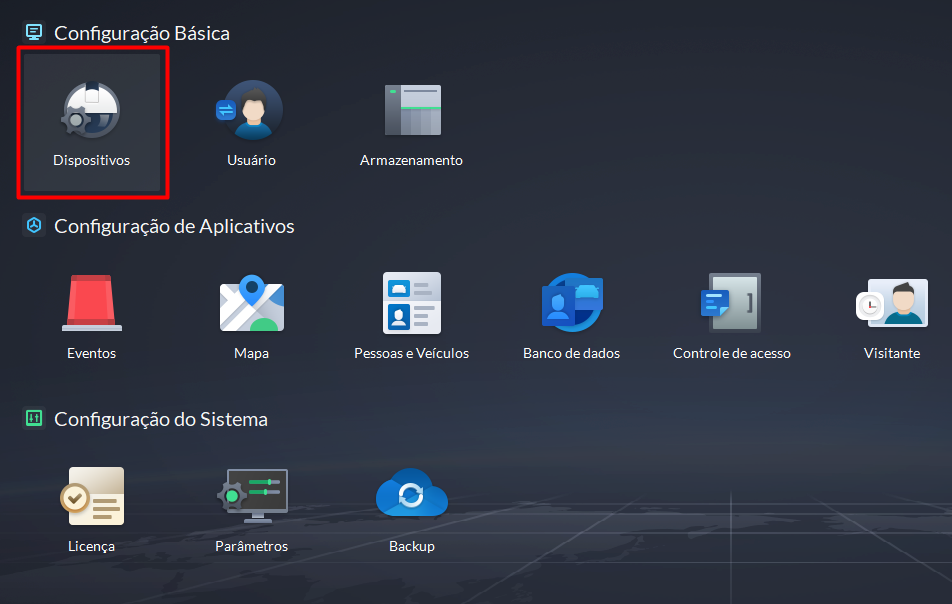

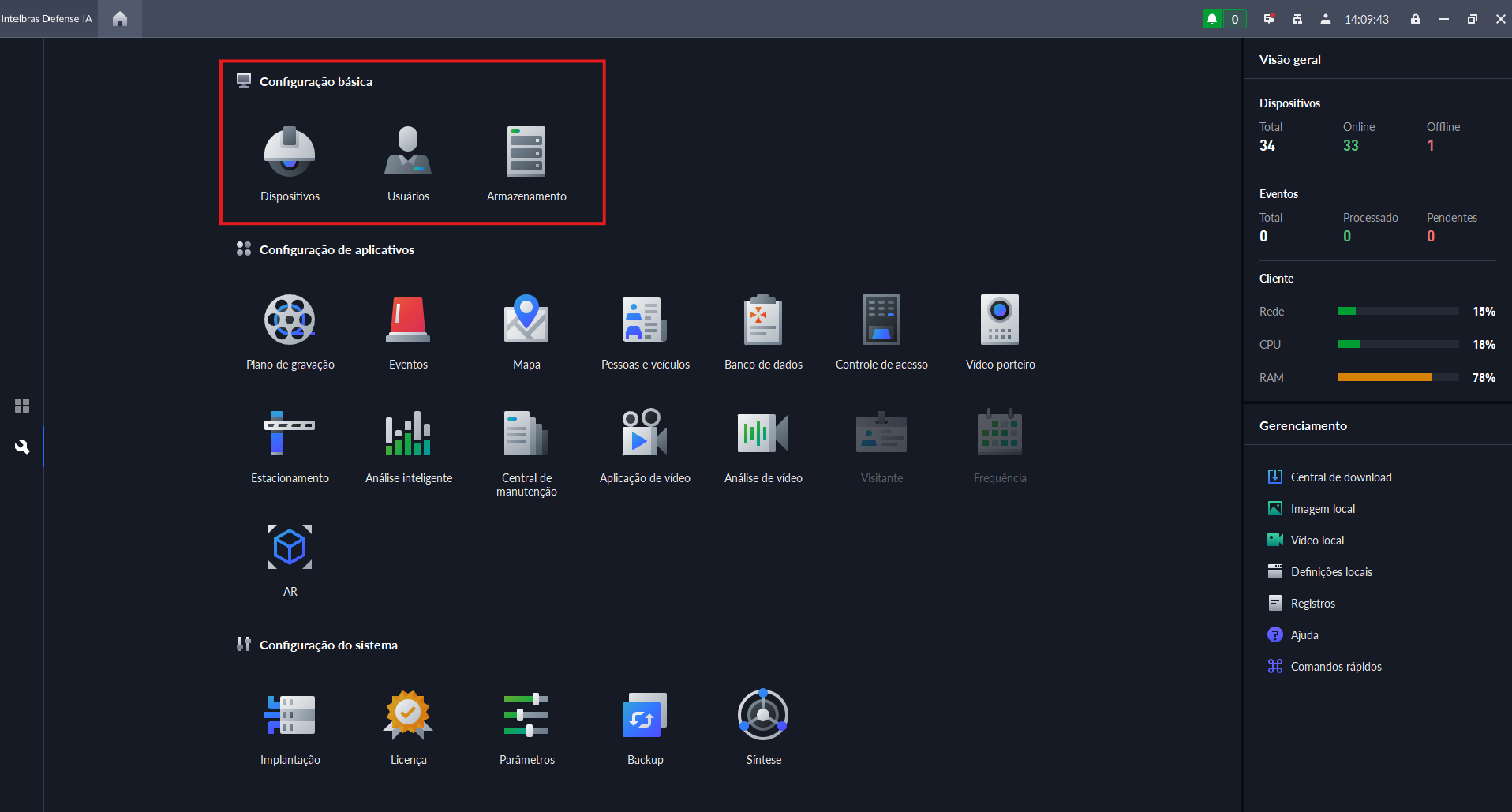

Configurações Básicas

Antes de utilizar o sistema, configure as funções básicas, incluindo a ativação do sistema, organização e gerenciamento de dispositivos, usuários e armazenamento.

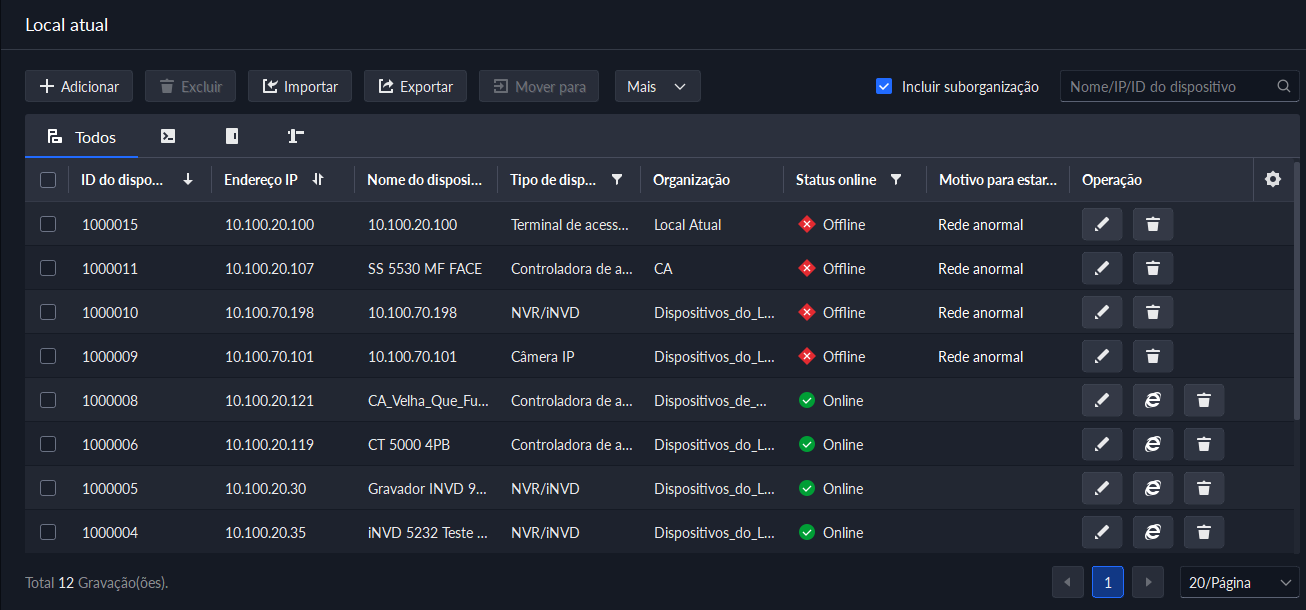

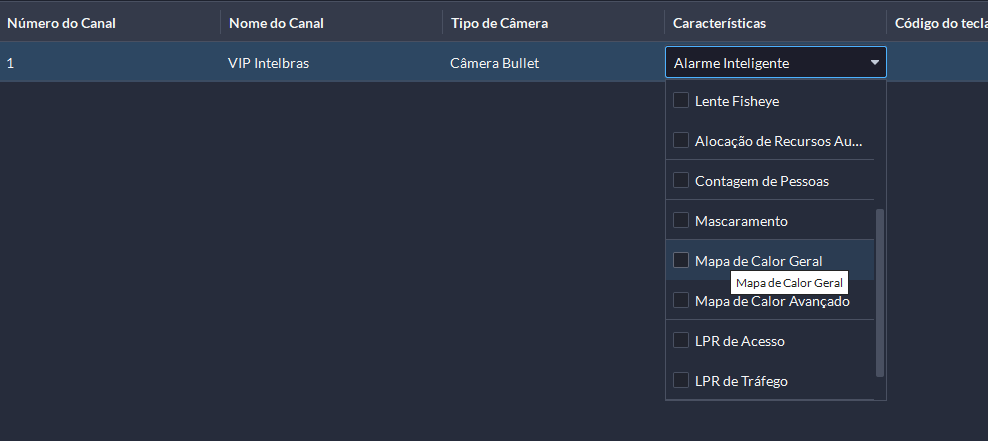

Configuração de dispositivos

Para configurar dispositivos no sistema, na aba de configurações básicas, acesse

"Dispositivo"  Nesse menu é possível adicionar, excluir, editar e administrar os dispositivos do

sistema.

Nesse menu é possível adicionar, excluir, editar e administrar os dispositivos do

sistema.

Caso o usuário utilize a configuração SIP em integrações fora do defense será necessário que:

» As configurações de número SIP e senha sejam as mesmas do dispositivo e Defense (É recomendado obter informações do dispositivo caso já exista a configuração no mesmo, mantendo a integridade das informações).

» As configurações de edfício e unidade estejam desabilitadas no Defense (essas configurações são habilitadas

tanto acessando o dispositivo e clicando no checkbox correspondente quanto em Vídeo porteiro /

Configuração de residência).

» Caso ocorra qualquer alteração de configuração no facial, é necessário obter informações do dispositivo para que o Defense mantenha-se sincronizado ao equipamento.

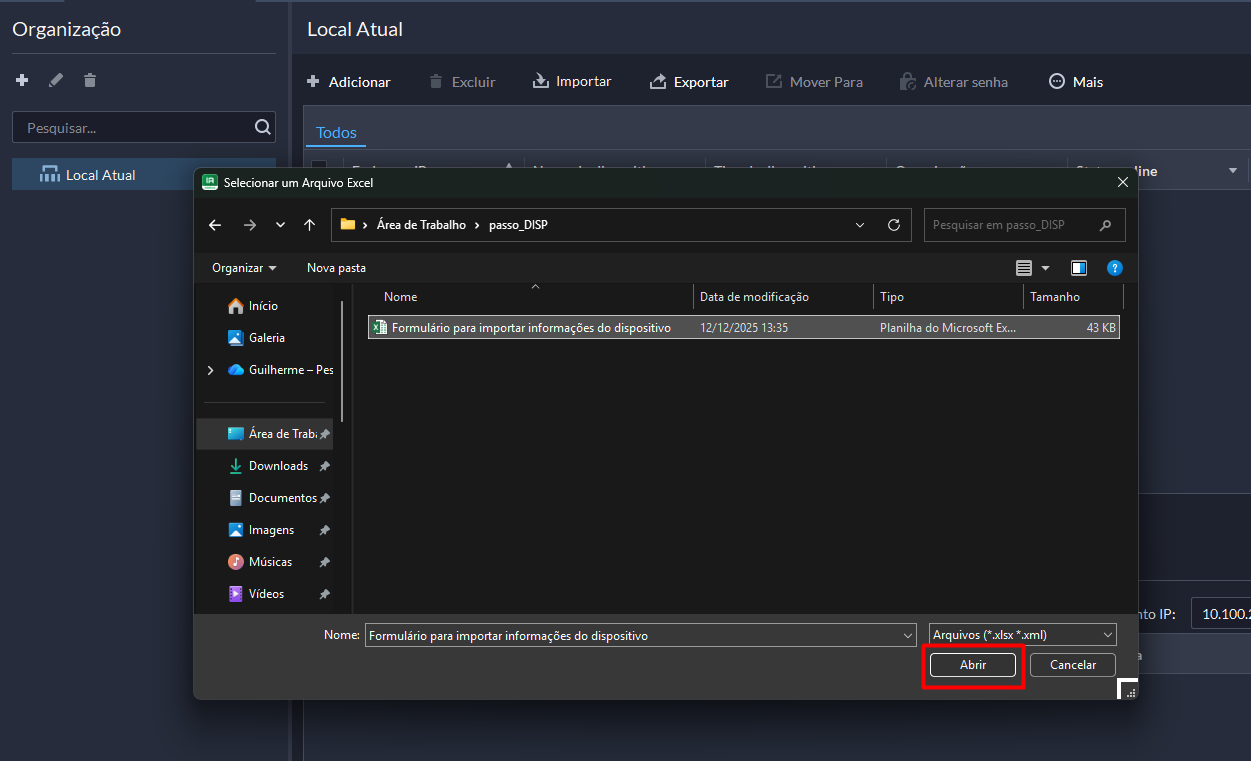

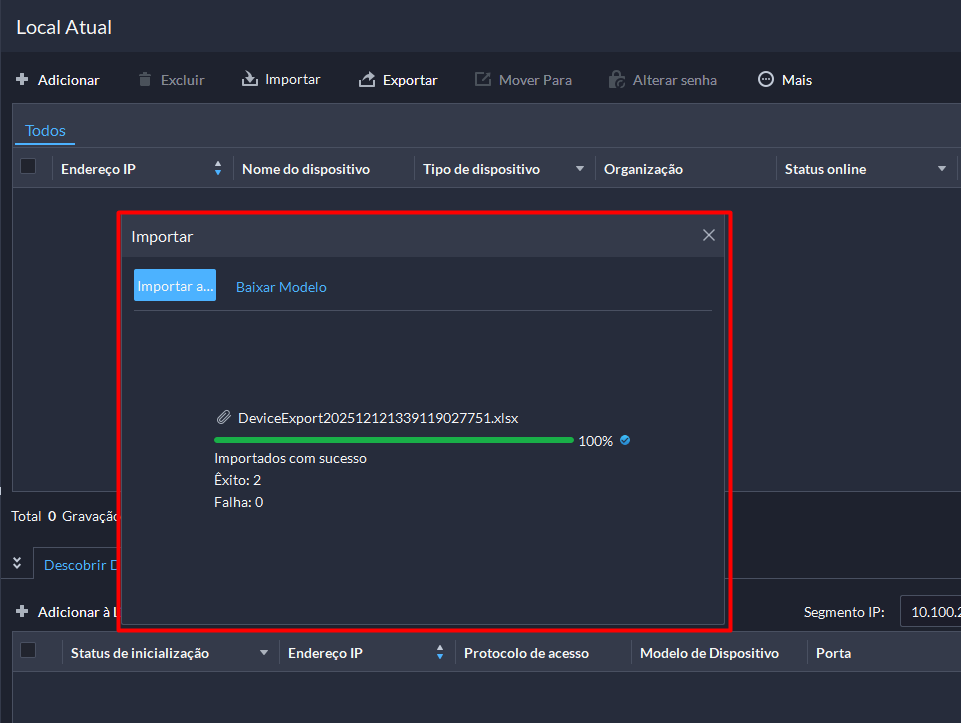

Adicionar dispositivos

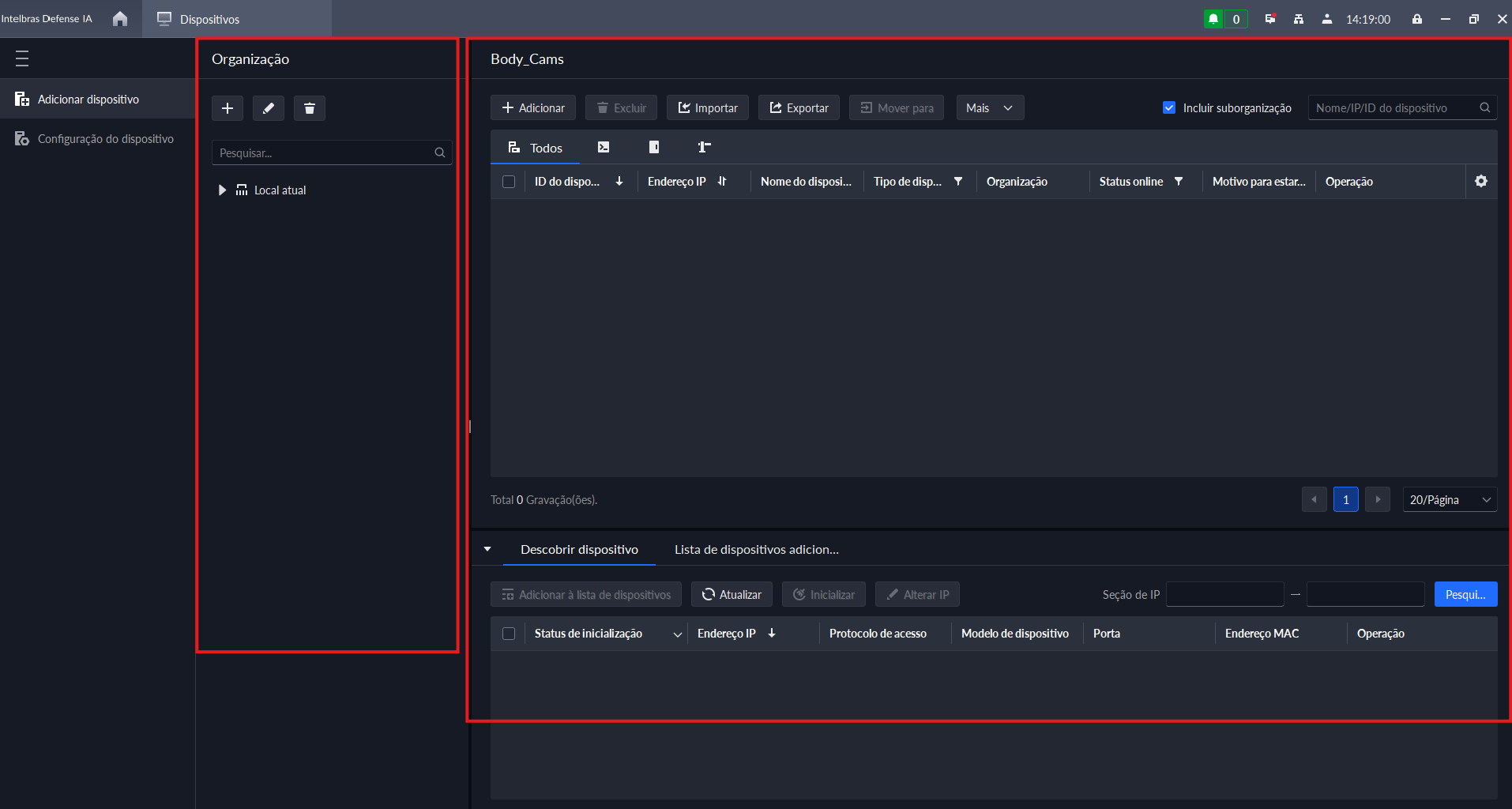

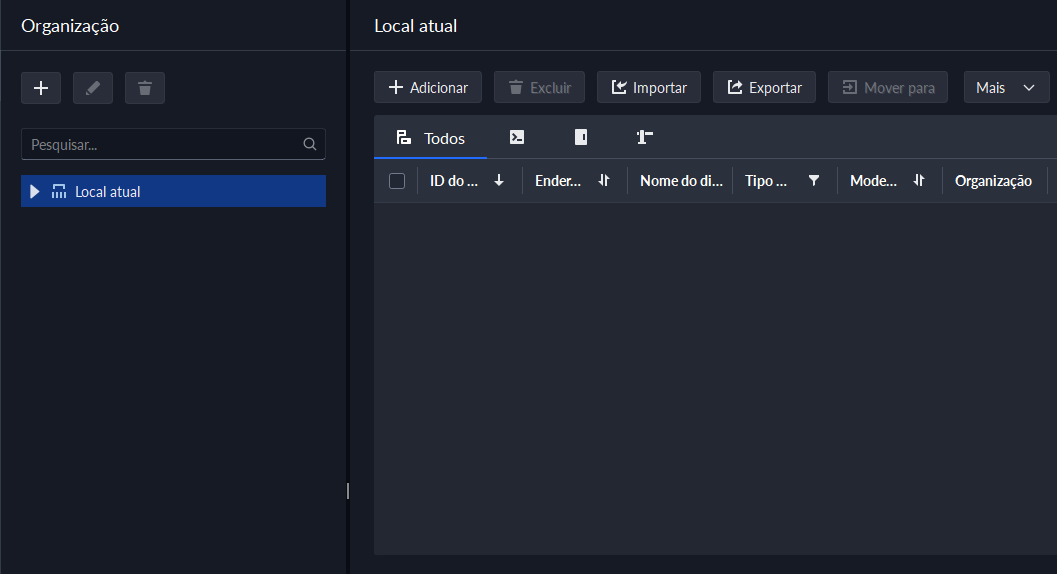

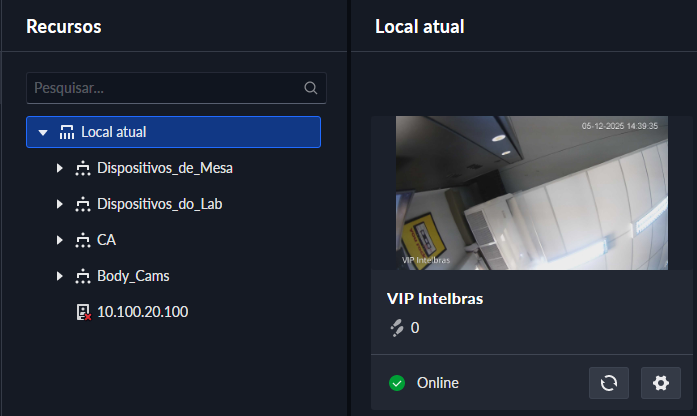

O menu “Adicionar Dispositivo” é dividido em duas janelas principais, uma aba lateral (Organização) e uma janela (Local atual) com duas listas:

Antes de realizar o cadastro de um dispositivo no software Defense, é recomendado verificar a Tabela de compatibilidade de dispositivos.

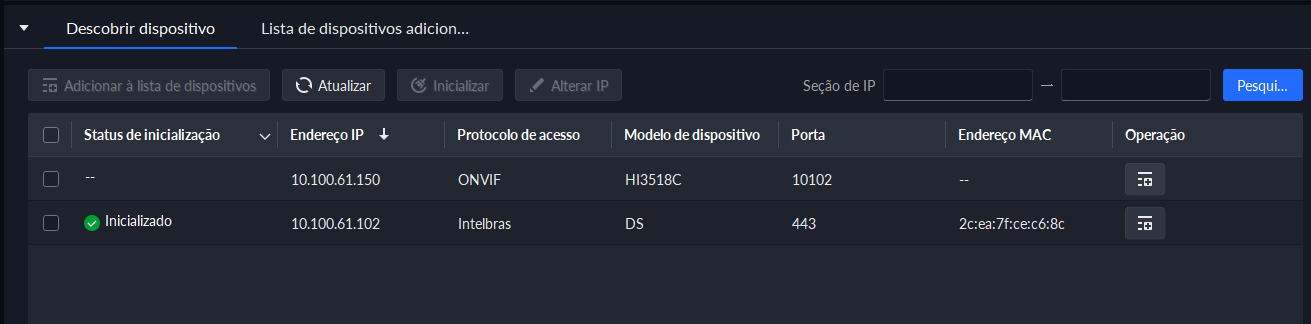

Existem duas formas de adicionar os dispositivos no Software Defense IA 3.3. A primeira forma é utilizando os dispositivos descobertos na rede:

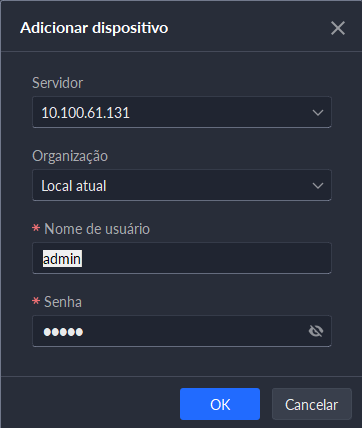

Para adicionar um dispositivo que está presente na lista, clique no ícone de “Adicionar" presente na linha. A seguinte tela será aberta:

Ao utilizar o cadastro via dispositivos descoberto, serão definidos todas as configurações e recursos do dispositivos de forma automática.

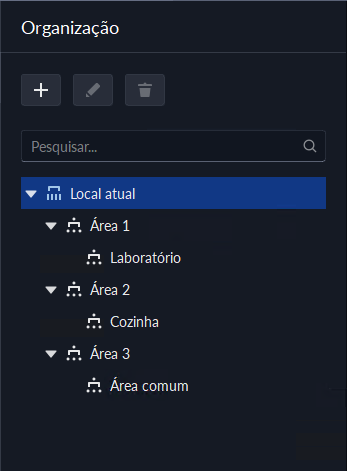

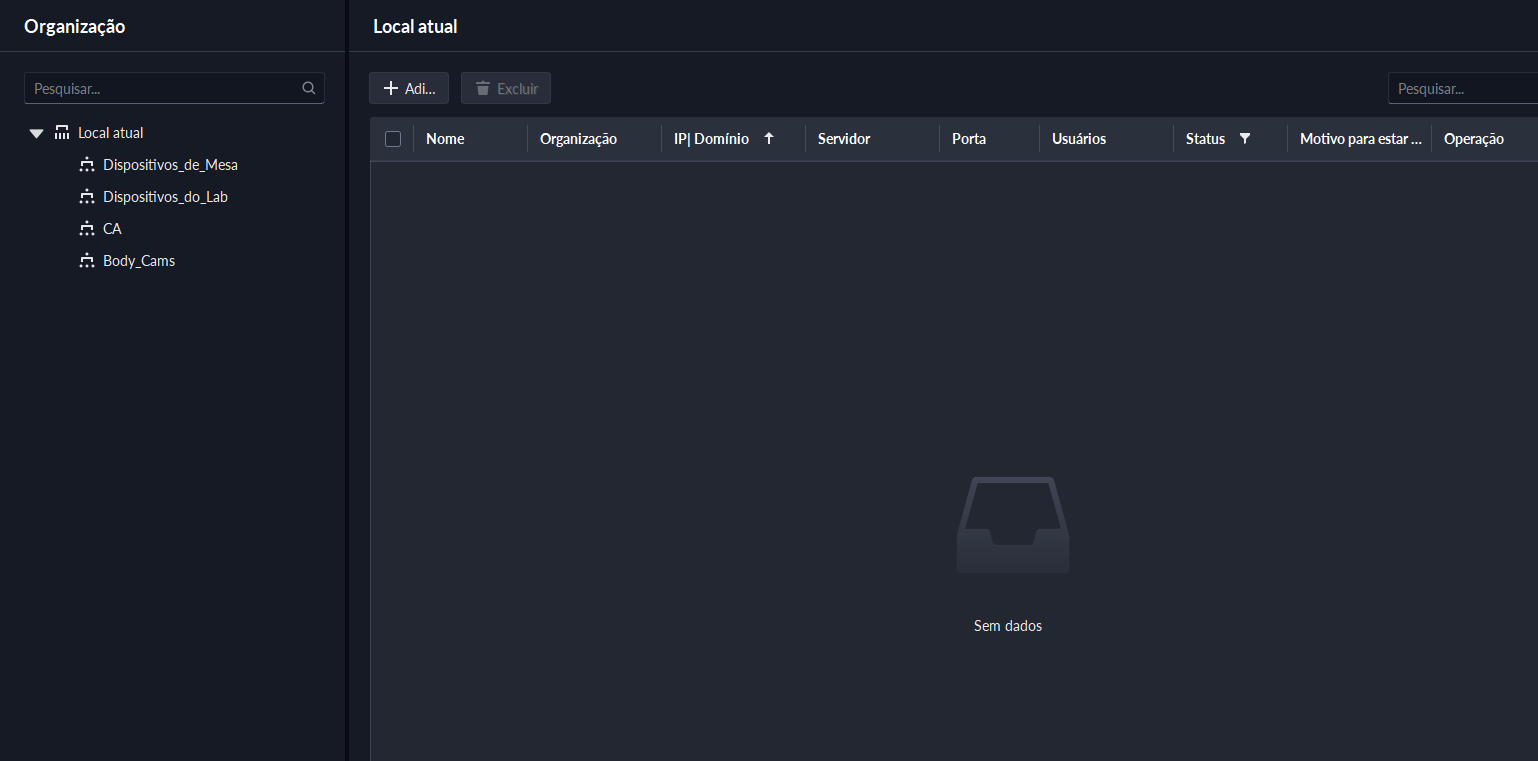

Organização

Na plataforma, Organização é onde as árvores de dispositivos são estruturadas. Por padrão, a Organização principal na hierarquia é o "Local atual". É possível adicionar, renomear e excluir organizações nesta janela.

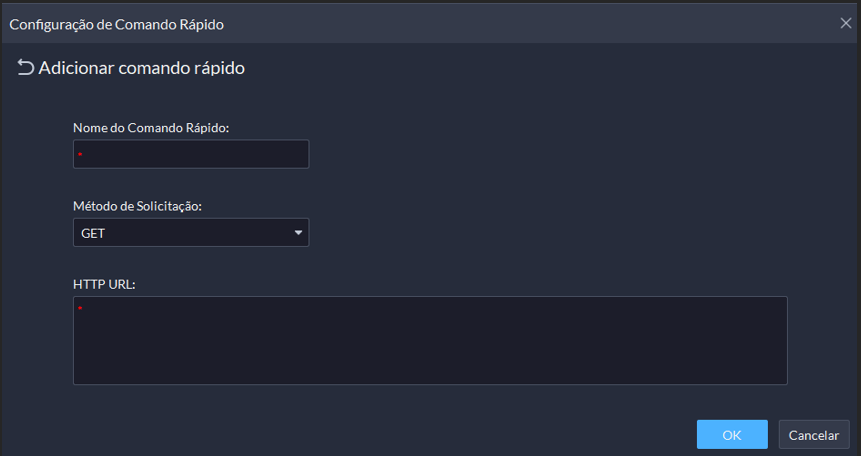

Um local representa um servidor principal. É possível acessar mais de um local (servidor) pelo Client, como apresentado no próximo tópico "Local".

Recomenda-se dividir os dispositivos adicionados no sistema entre diferentes organizações para melhor gerenciamento destes, como por exemplo, caso tenha-se um local dividido entre três áreas (área 1, 2 e 3), e cada área apresenta seus próprios cômodos, com seus respectivos dispositivos, estes podem ser configurados como à seguir:

Na janela ao lado, apresentada no próximo tópico, é possível realizar o gerenciamento de dispositivos da organização selecionada.

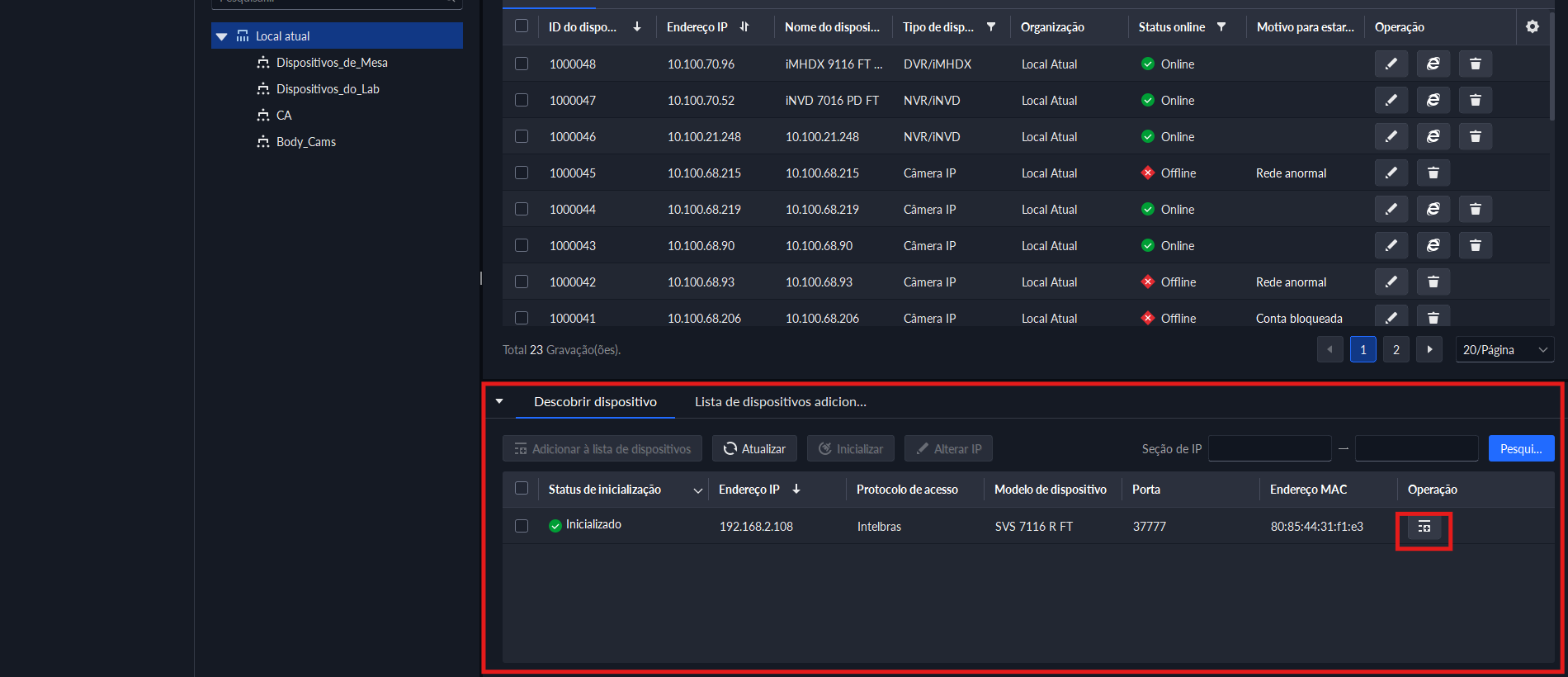

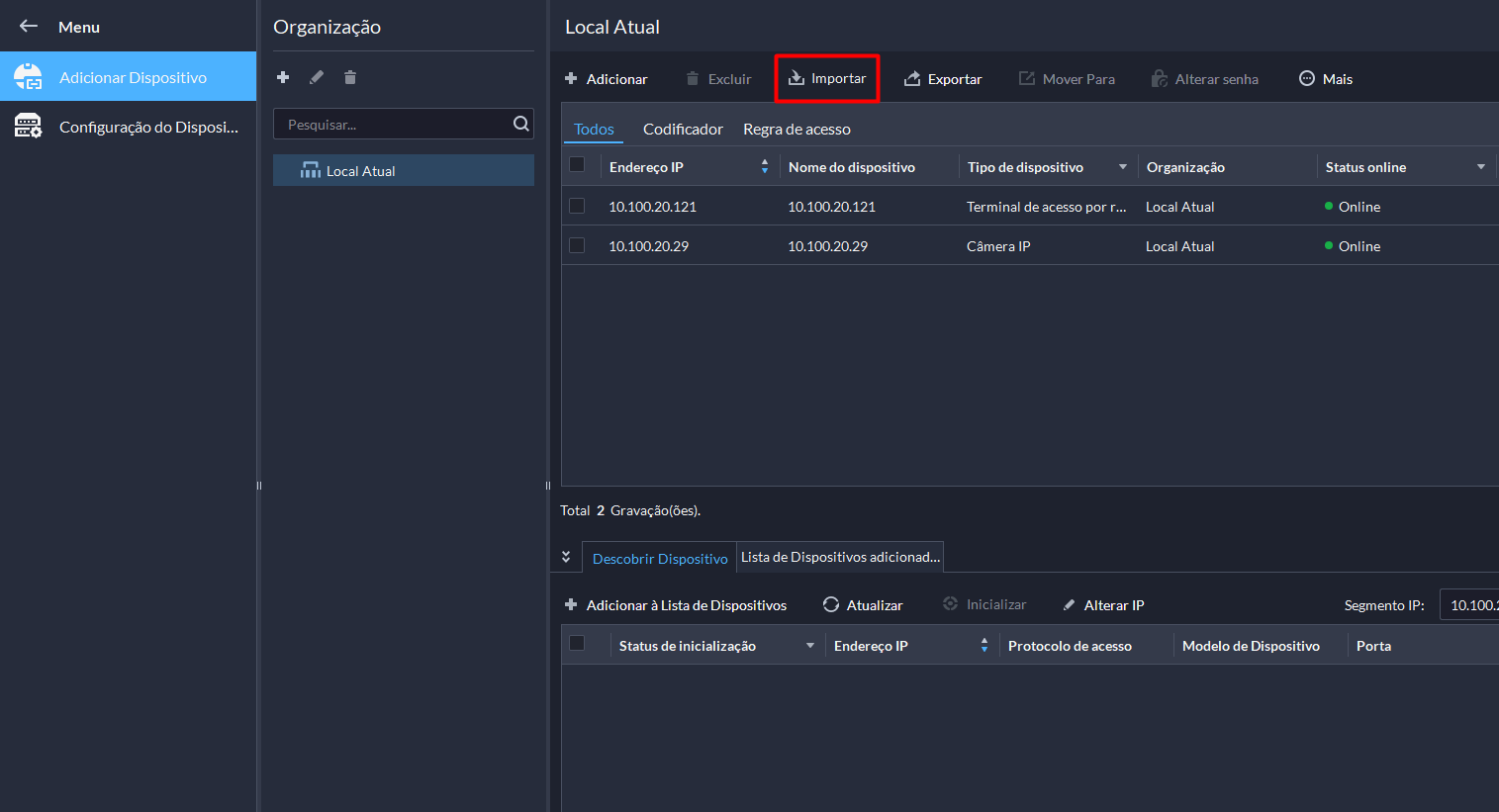

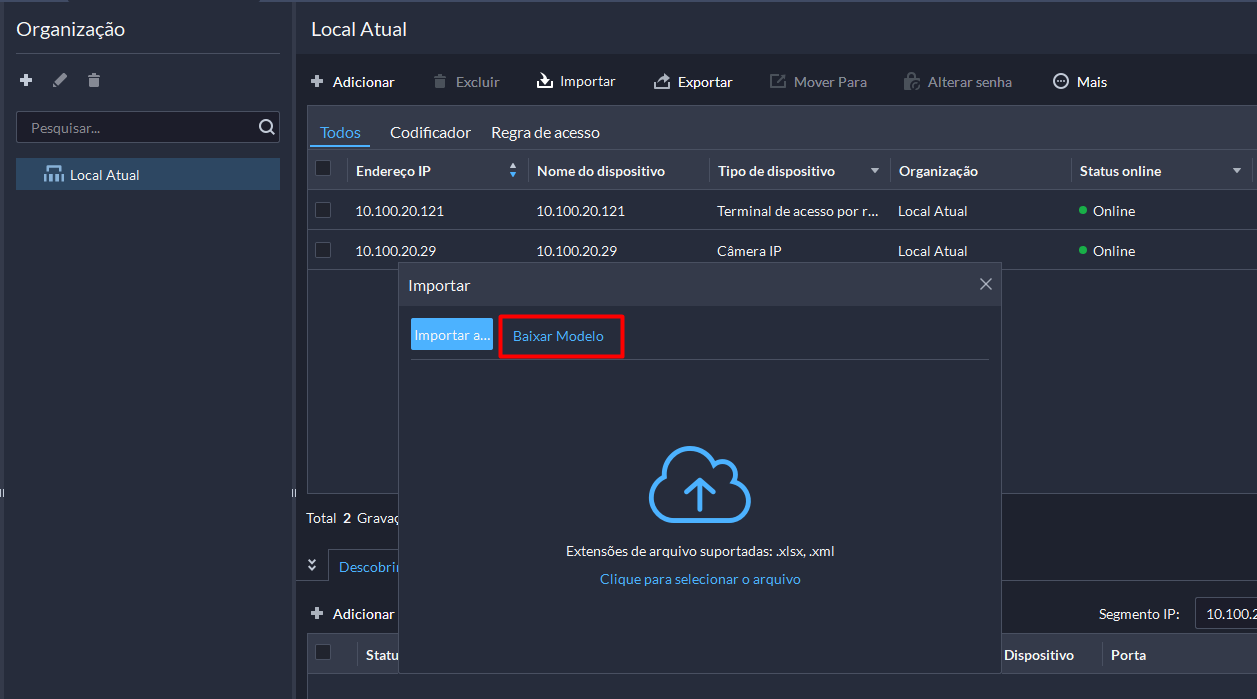

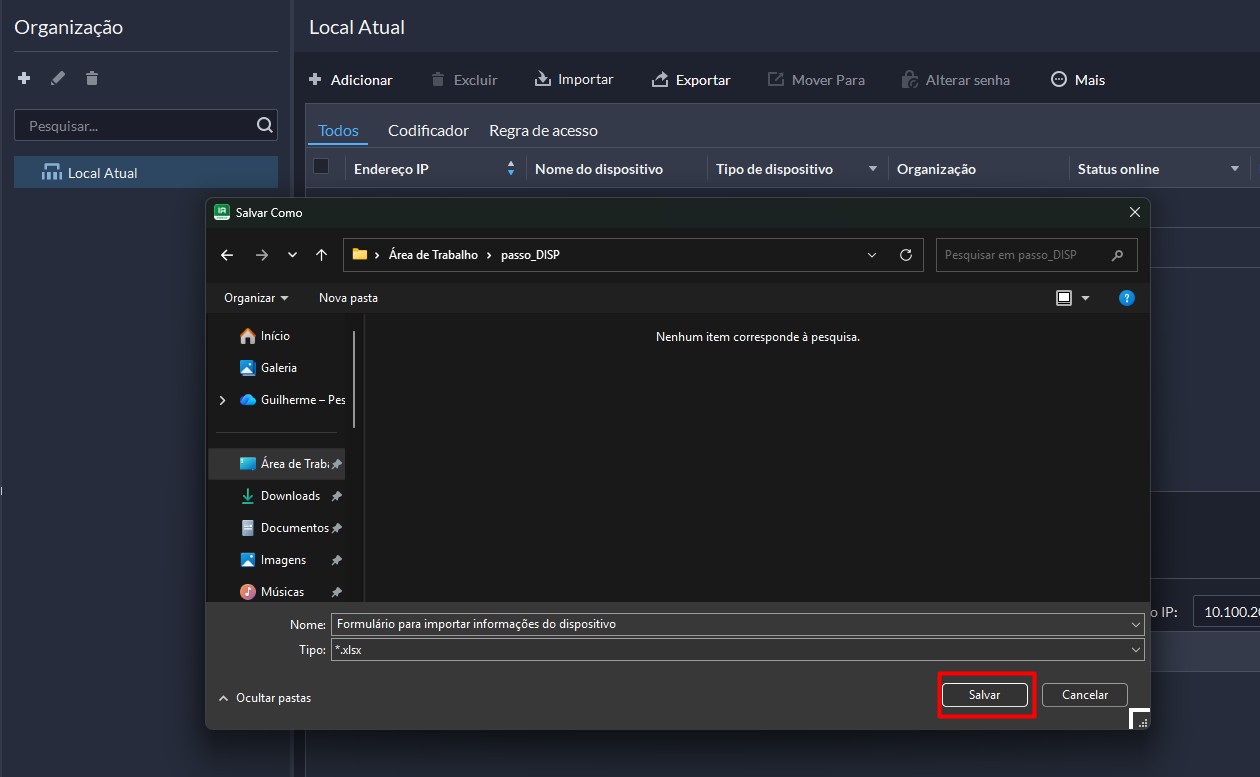

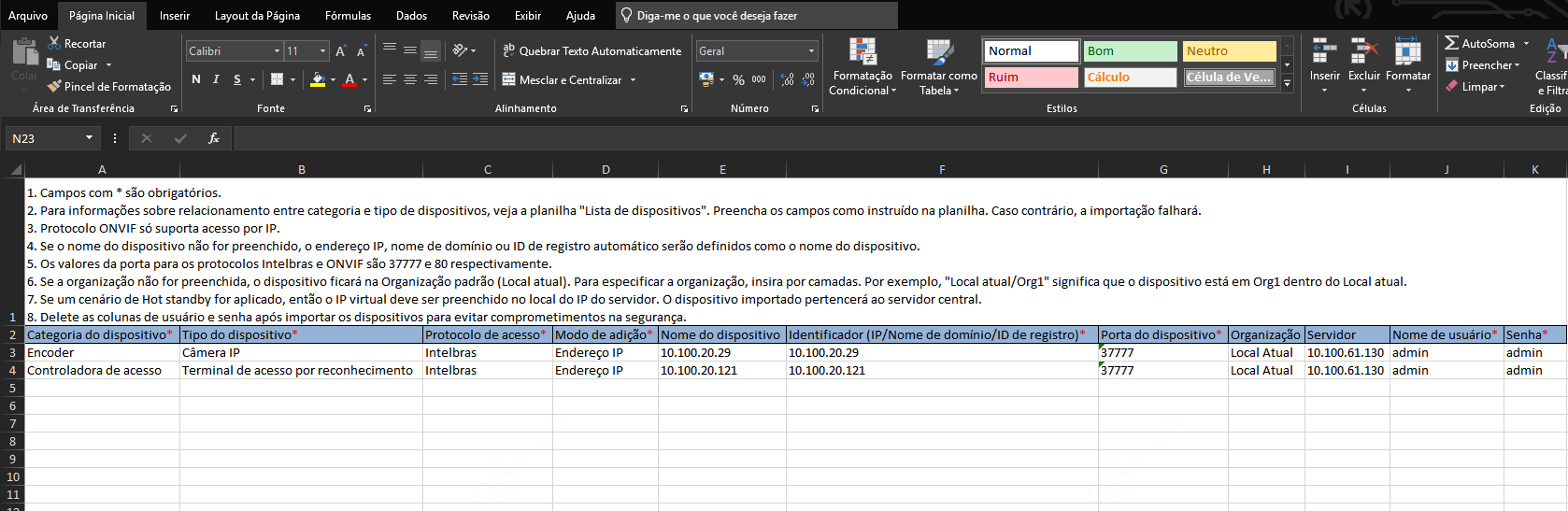

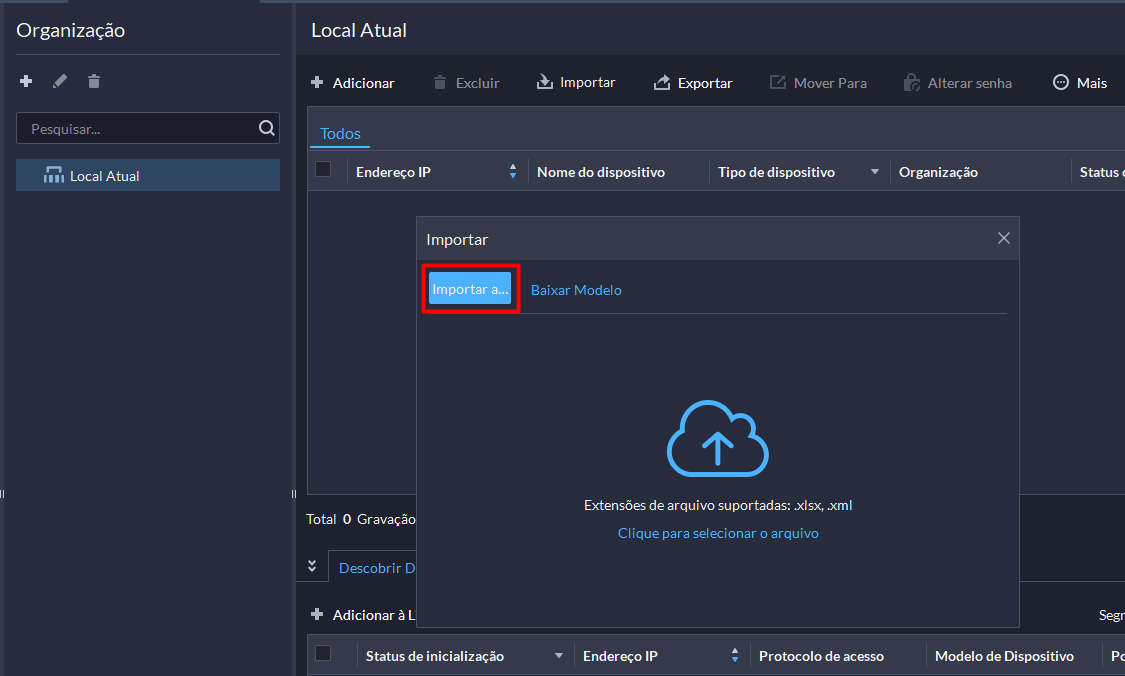

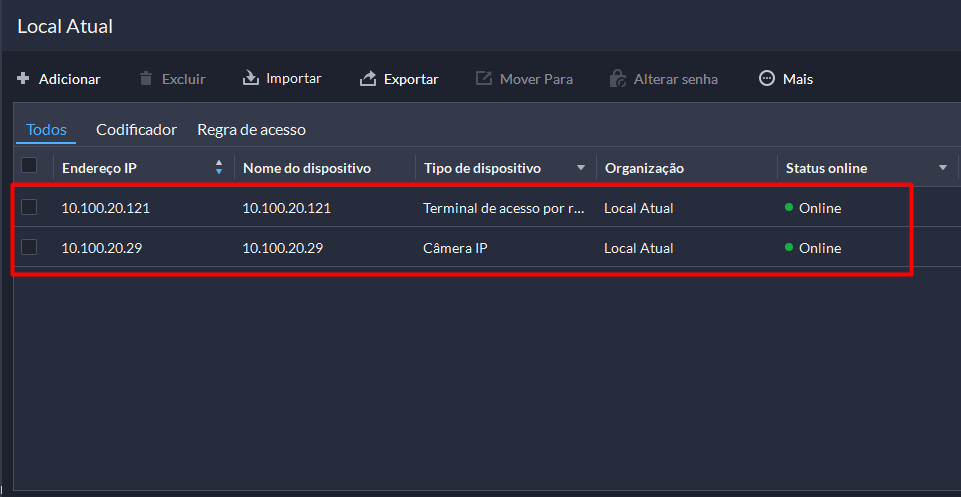

Local

É nessa janela onde é possível gerenciar a conexão de dispositivos. É possível adicionar/excluir dispositivos um a um, ou em lotes. Neste módulo também é possível exportar, mover, alterar senhas e configurar fuso-horário de dispositivos. No topo, identifica-se a organização selecionada, e logo abaixo atalhos para as operações. Também é possível filtrar os dispositivos apresentados.

Abaixo da lista de dispositivos da organização, há a janela de descoberta de dispositivos, em que apresenta dispositivos compatíveis presentes na rede. Estes podem ser adicionados rapidamente em lote ou individualmente.

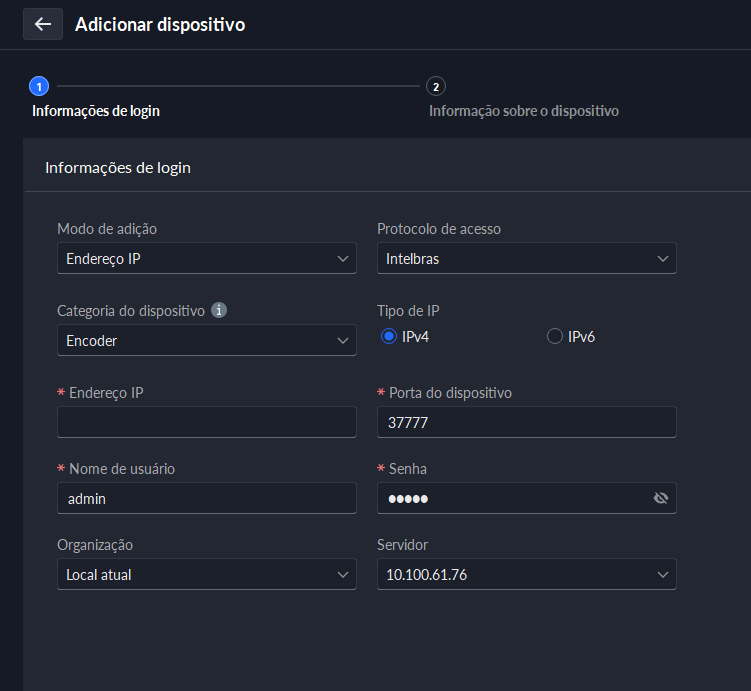

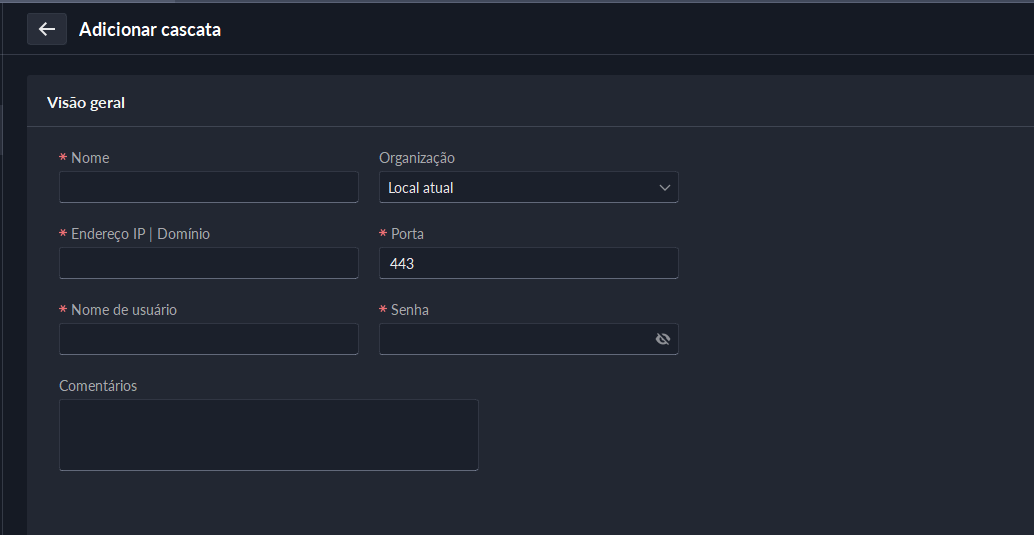

Para adicionar manualmente um dispositivo que está, ou não presente na lista, clique em Adicionar na janela acima. A seguinte tela será aberta:

Nessa janela, as informações de login devem ser preenchidas de acordo. O Intelbras Defense IA suporta 4 modos de adição de dispositivos, endereço único de IP, seção de endereço IP, nome de domínio e cadastro automático.

Caso os dados sejam preenchidos corretamente, as informações do dispositivo aparecerão nos campos, restando apenas nomeá-lo de acordo. Com os dispositivos adicionados, você pode gerenciá-los a partir das funções dessa página. Mais informações sobre gerenciamento de dispositivos e métodos de adicioná-los são apresentadas no capítulo "Gerenciamento de Dispositivos".

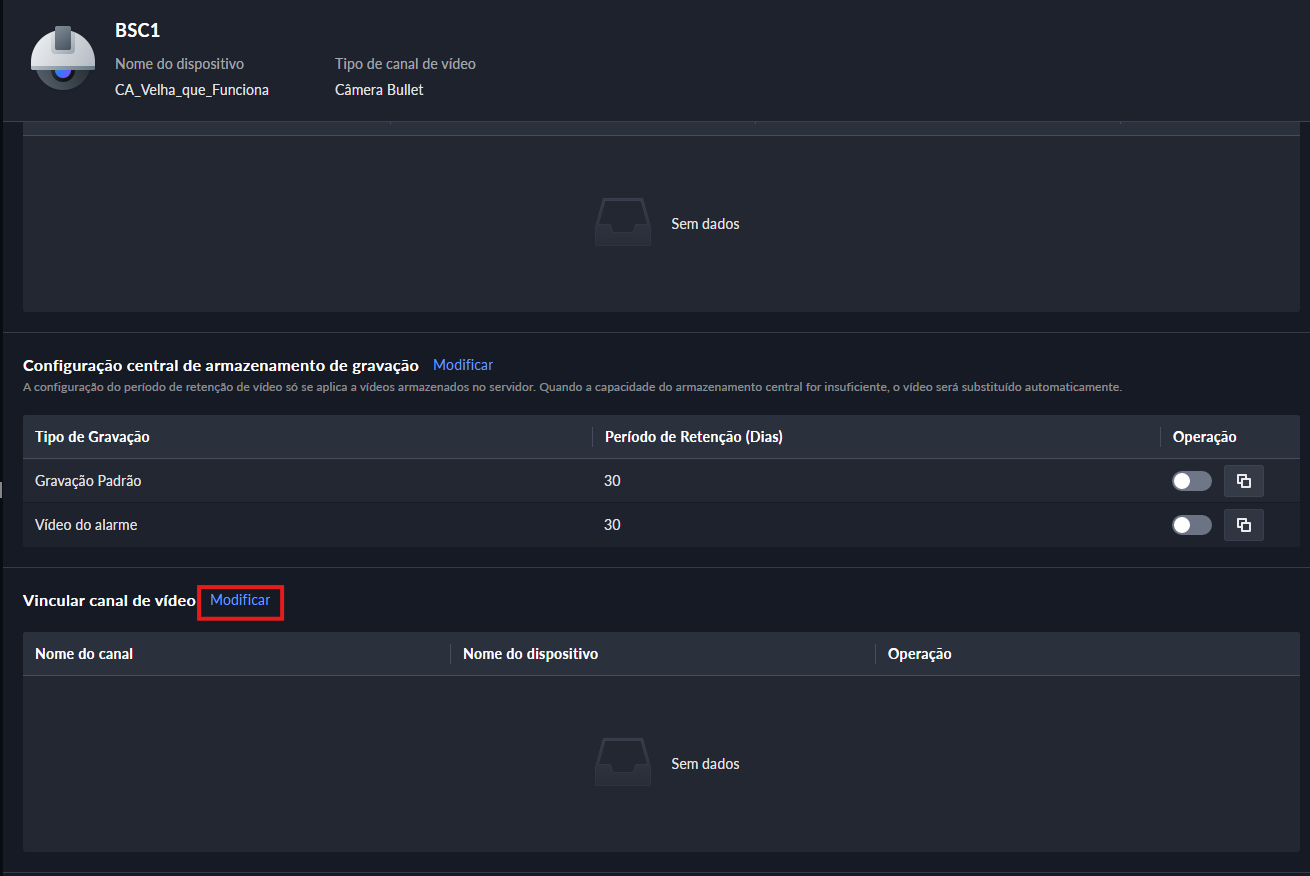

Configuração do Dispositivo

Adicionar plano de gravação

Configure planos de gravação para canais de vídeo para que eles gravem no dispositivo.

Procedimento:

» Passo 1: Faça o login no Defense. Na Página inicial, clique em  e

selecione Dispositivo

e

selecione Dispositivo

» Passo 2: Acesse

» Passo 3: Clique em "Plano de geral de gravação"

» Passo 4: Selecione o dispositivo, e então clique em Adicionar plano de gravação

» Passo 5: Selecione o tempo de gravação, se será período integral ou personalizado e clique em OK.

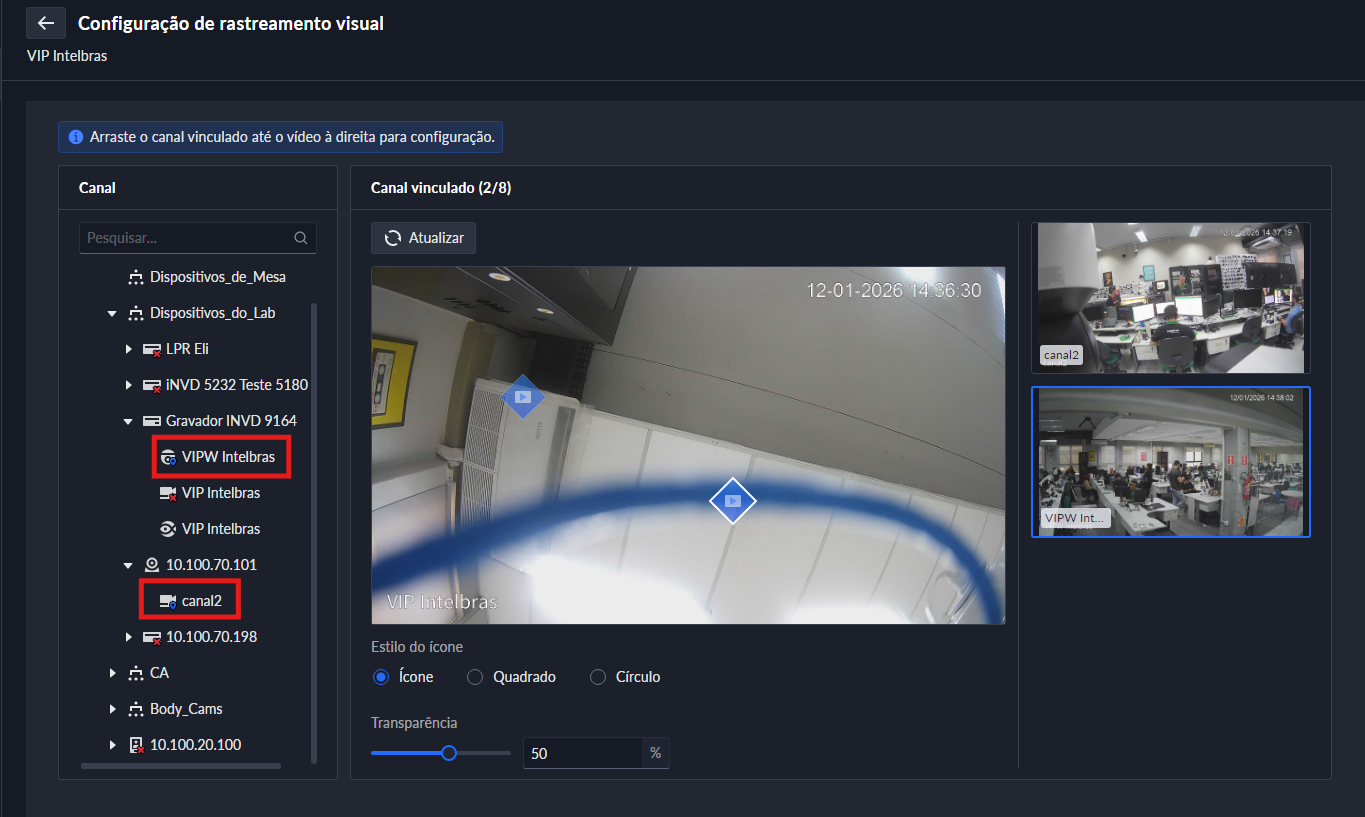

Vincular um canal de vídeo

Você pode vincular diferentes tipos de canais, como um canal ANPR ou canal de porta, a um canal de vídeo. Você pode visualizar vídeos em tempo real dos canais vinculados em diferentes funções, ou vinculá-los para certas ações em um evento, como gravar um vídeo.

Procedimento:

» Passo 1: faça o login no Defense. Na Página inicial, clique em  e

selecione Dispositivo

e

selecione Dispositivo

» Passo 2: Acesse

» Passo 3: Selecione o dispositivo, e então clique em Modificar.

» Passo 4: Selecione um ou mais canais e então clique em OK

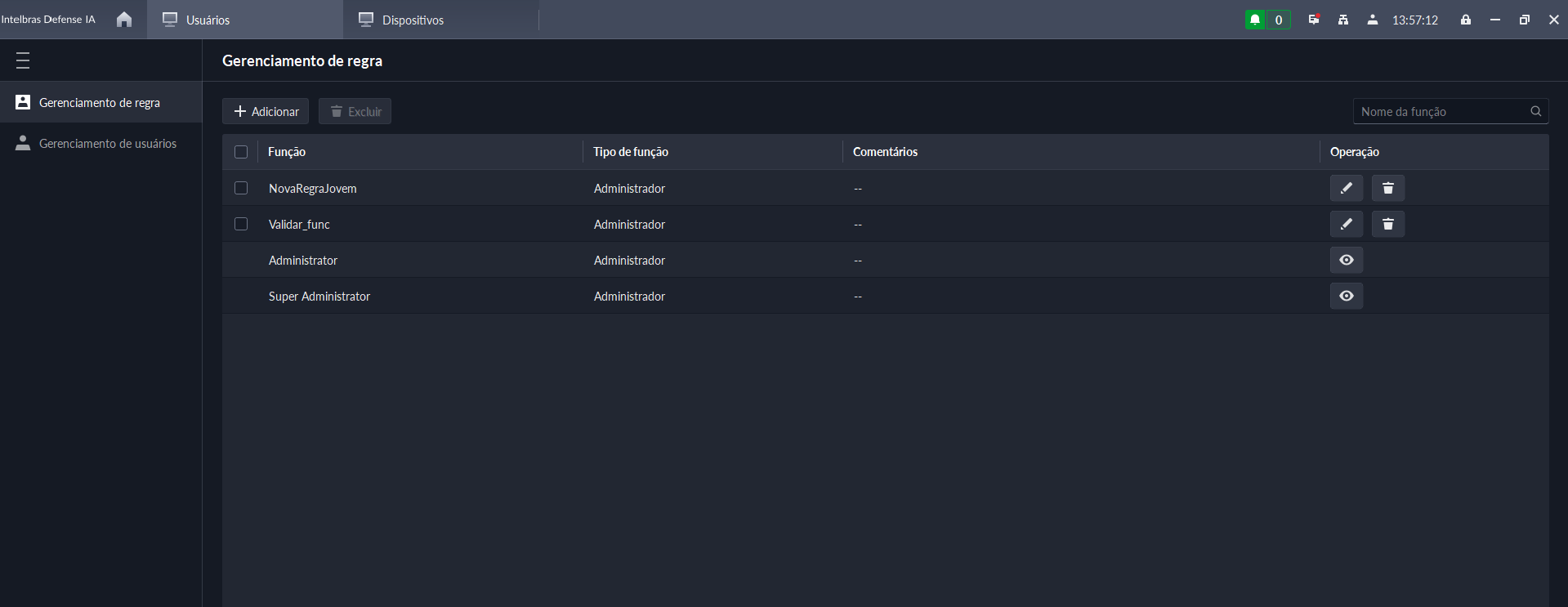

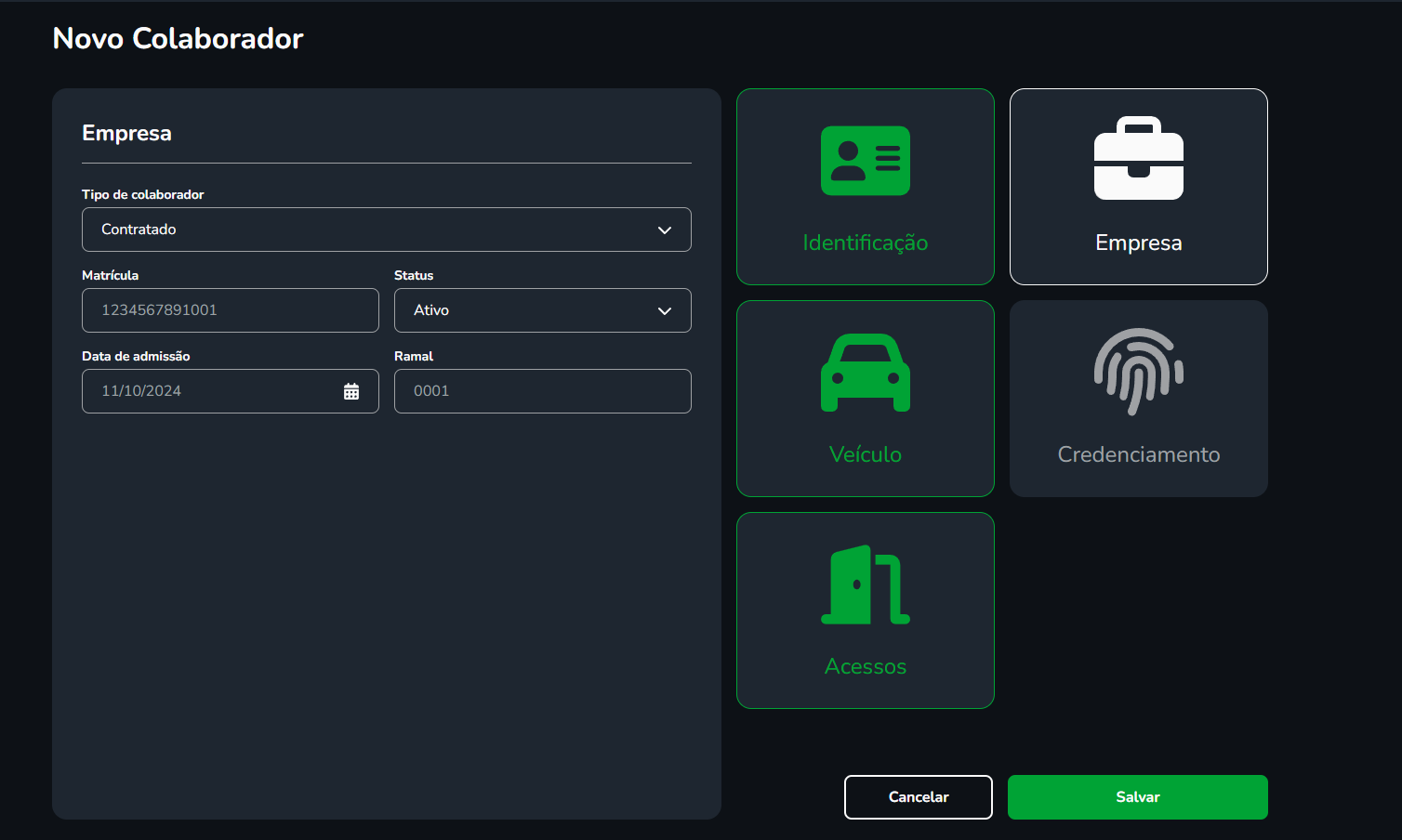

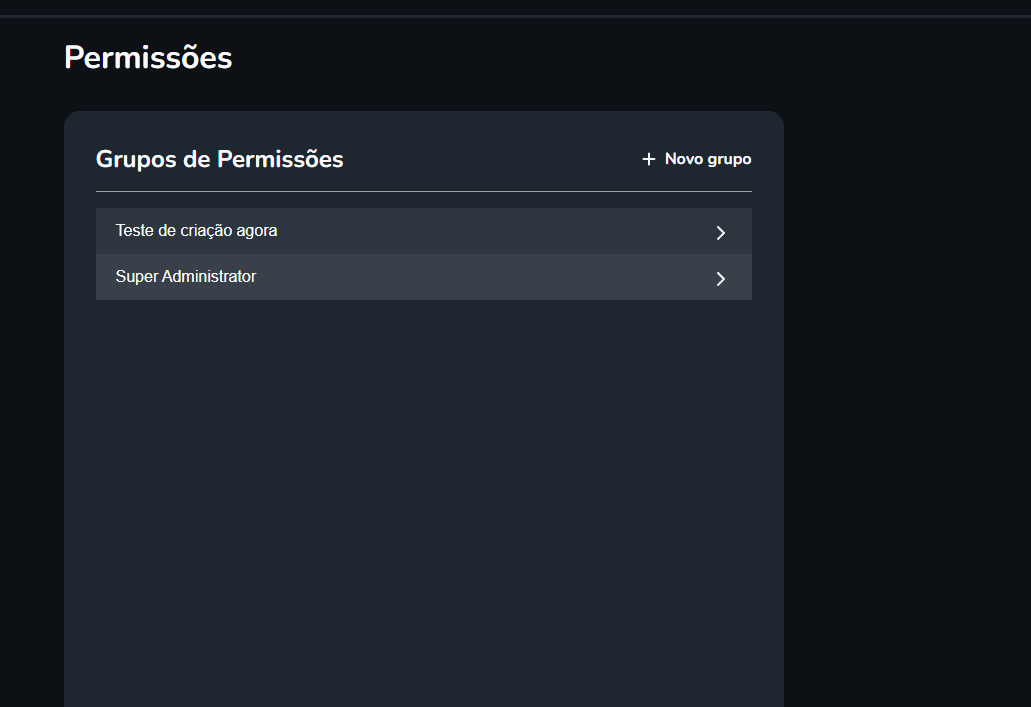

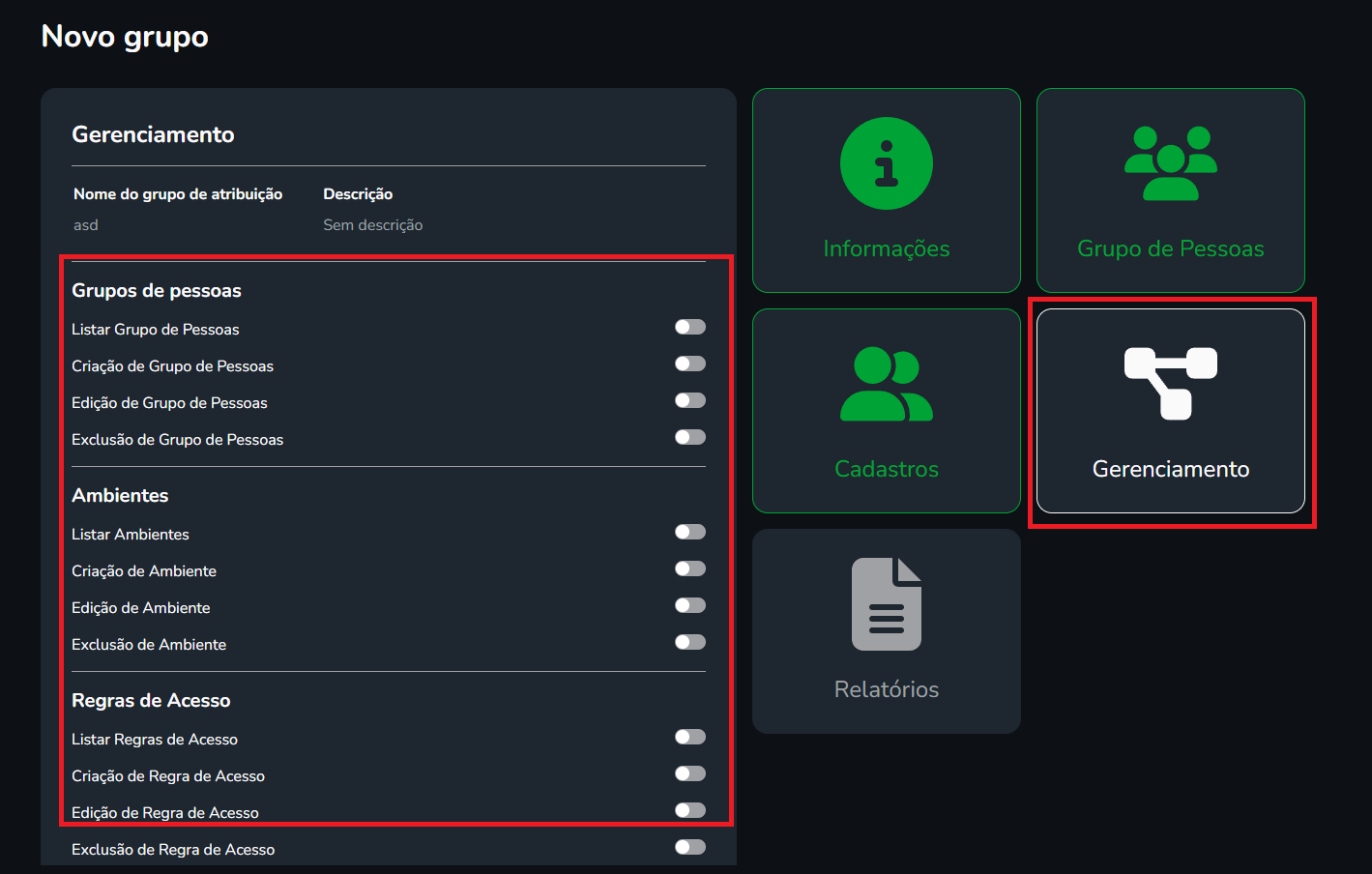

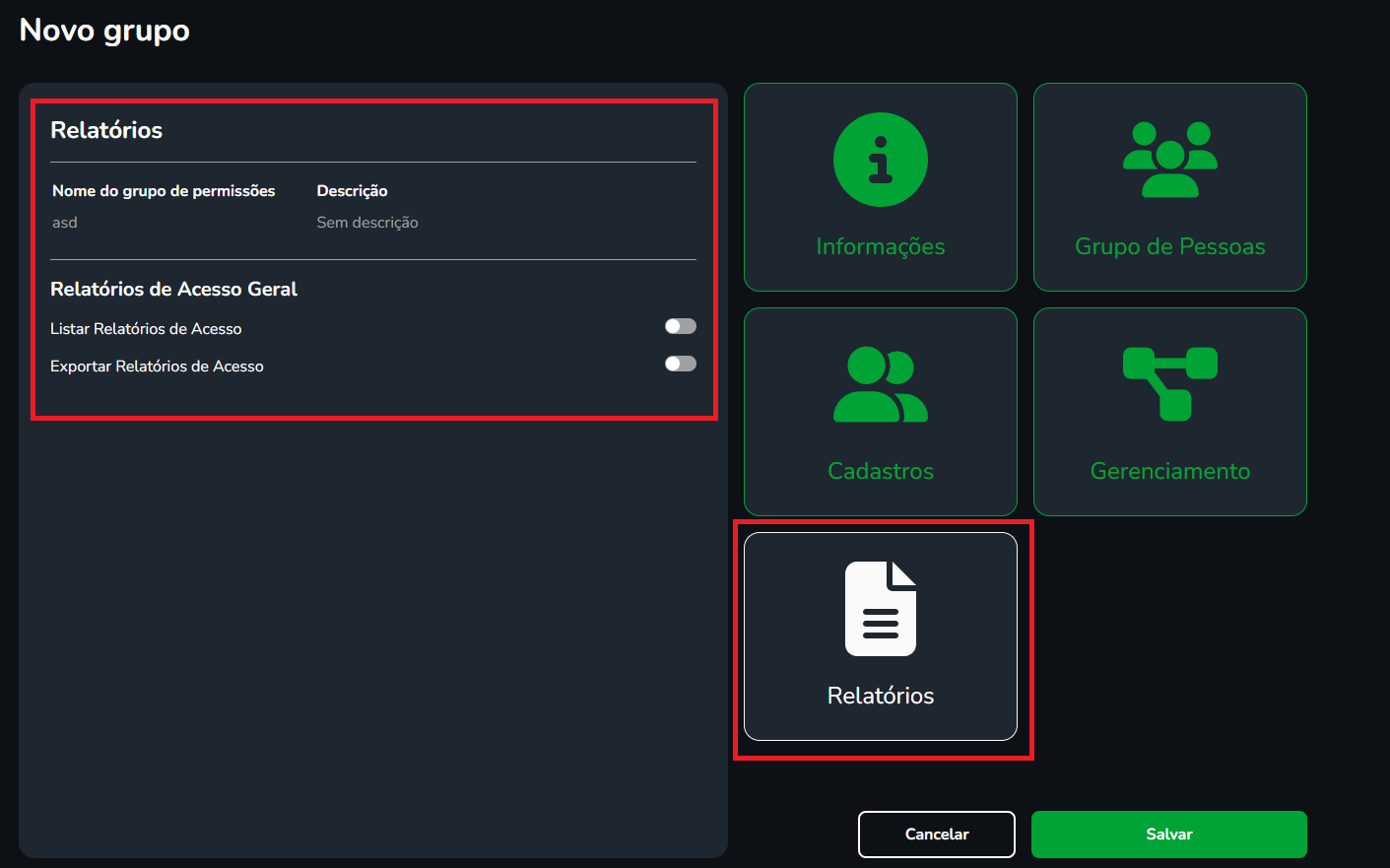

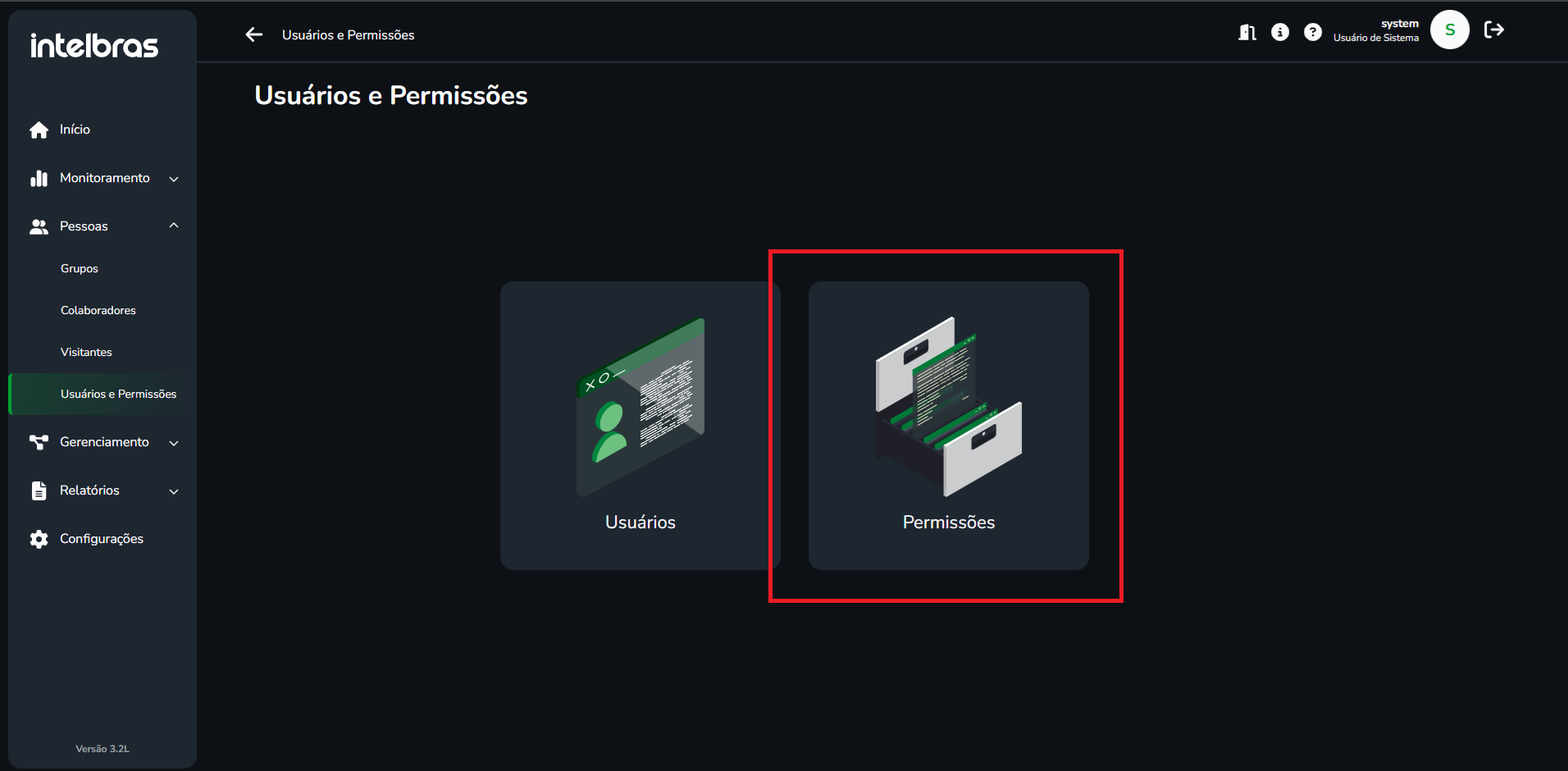

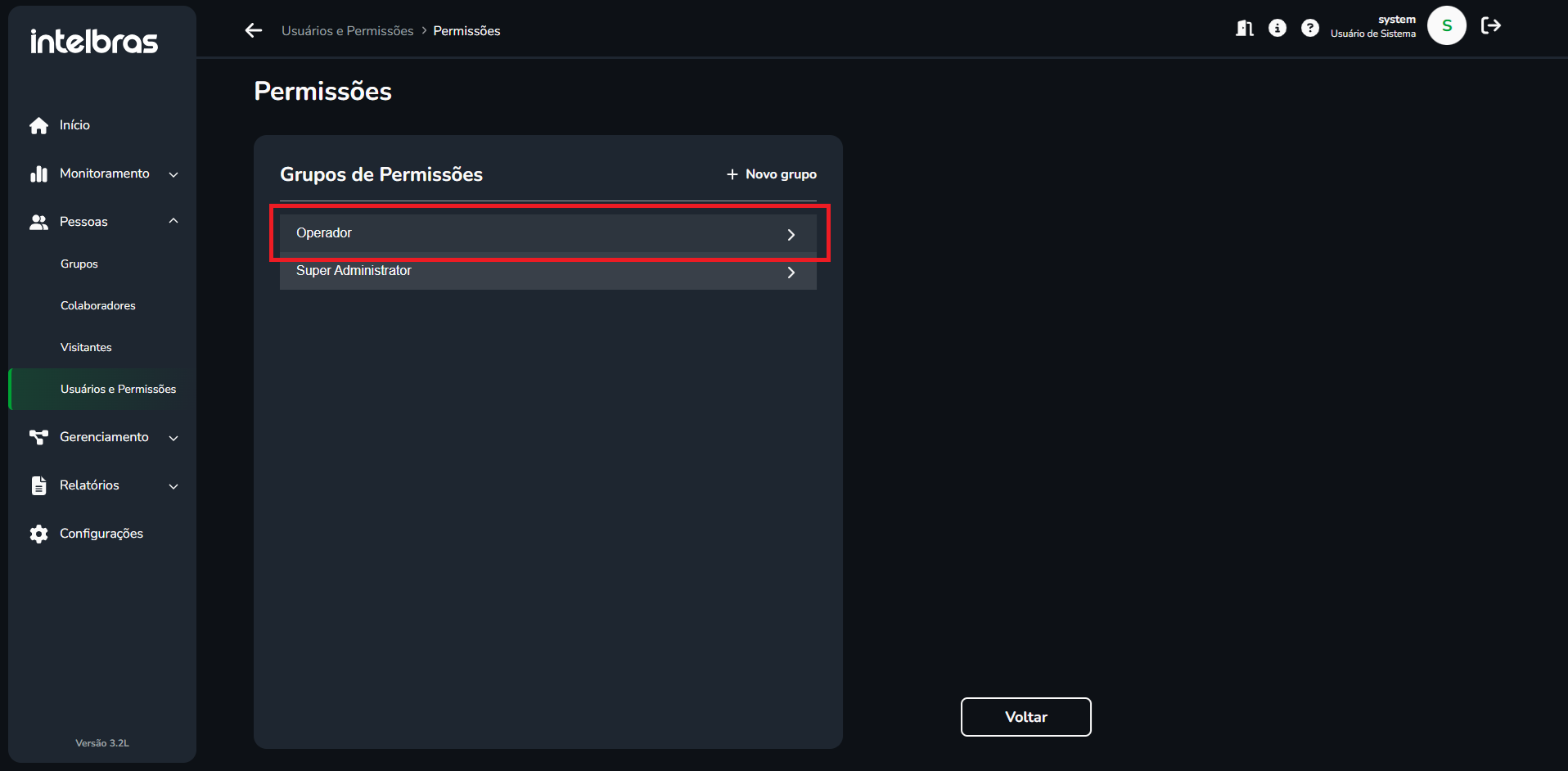

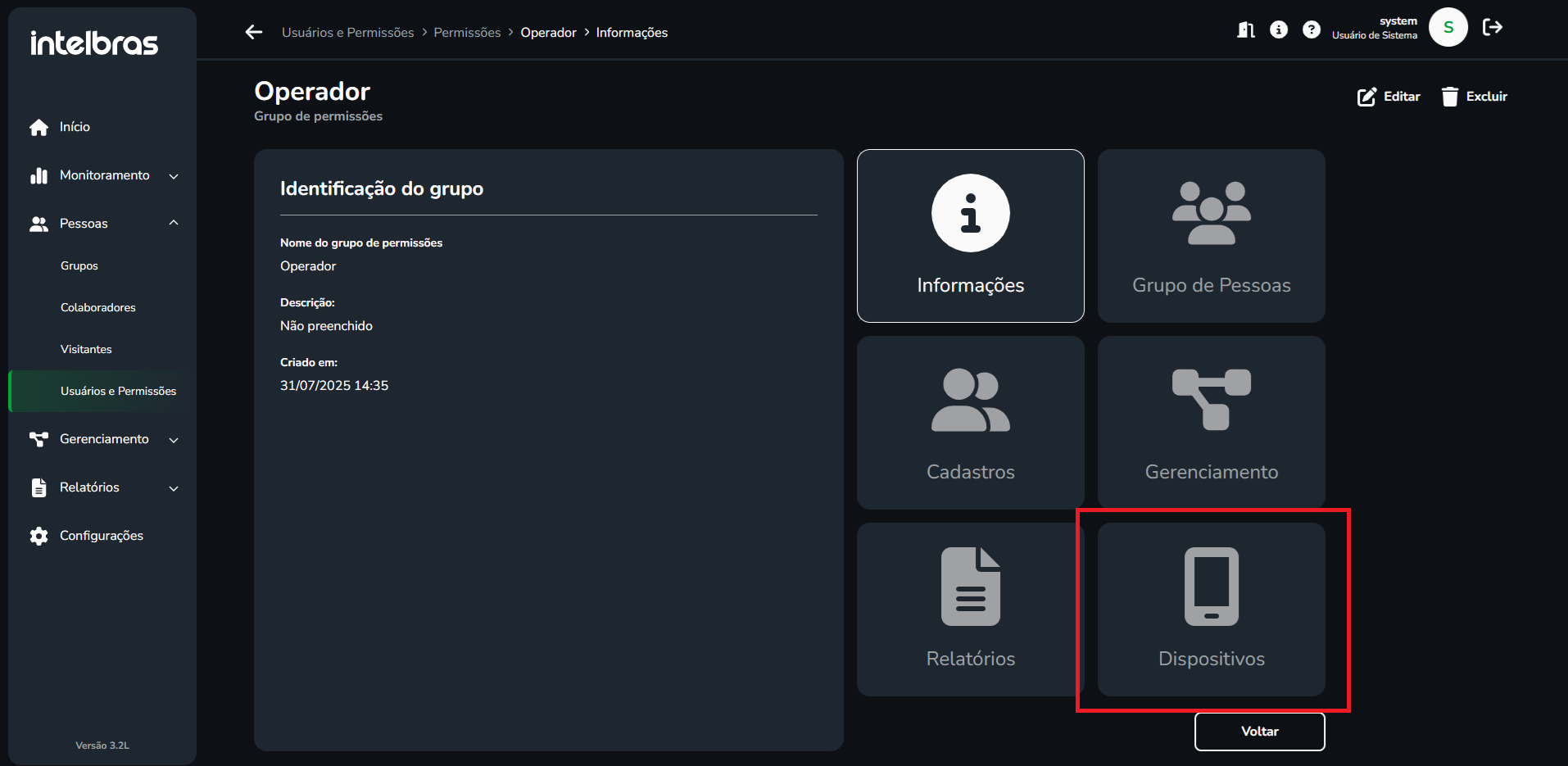

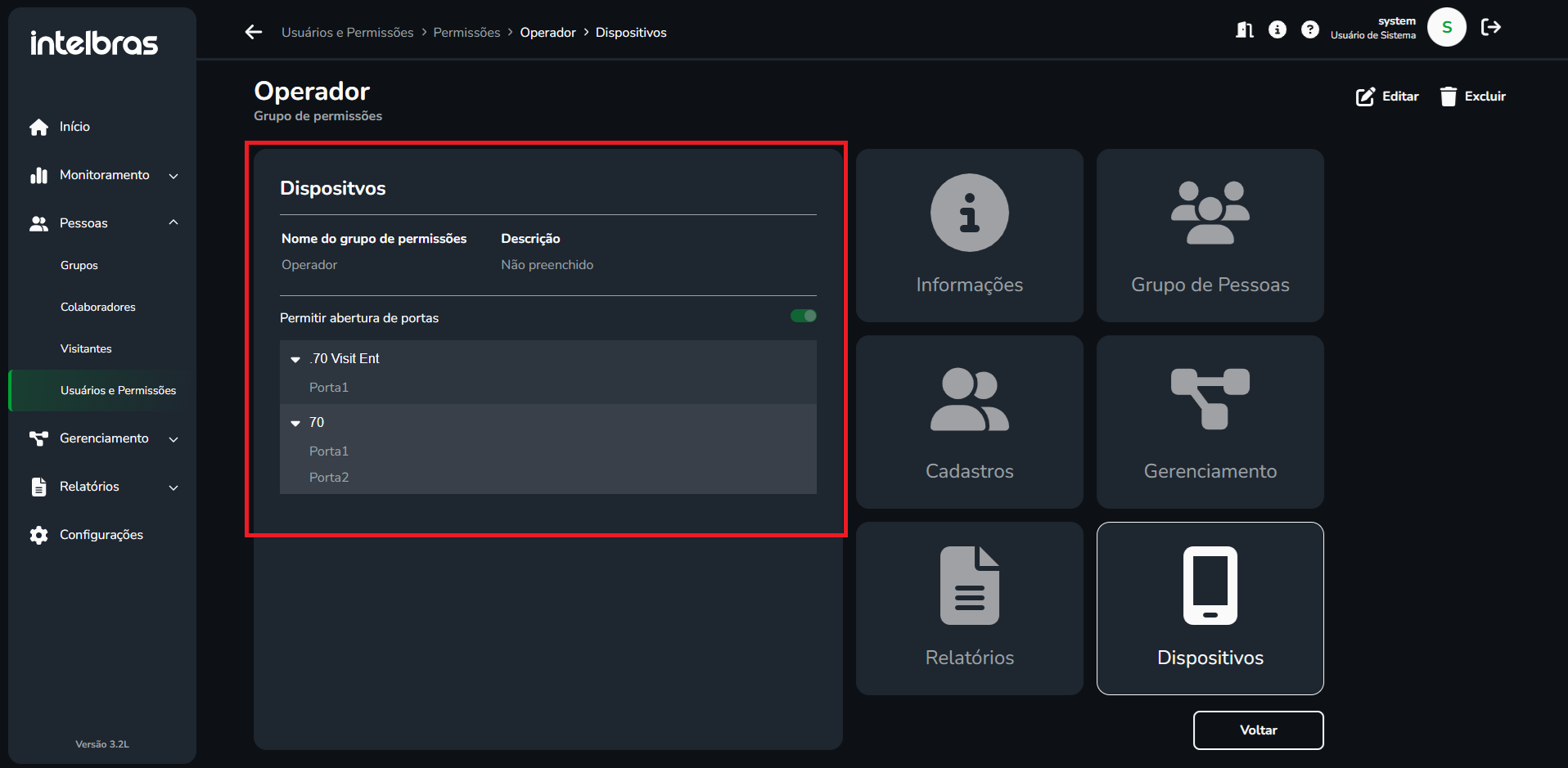

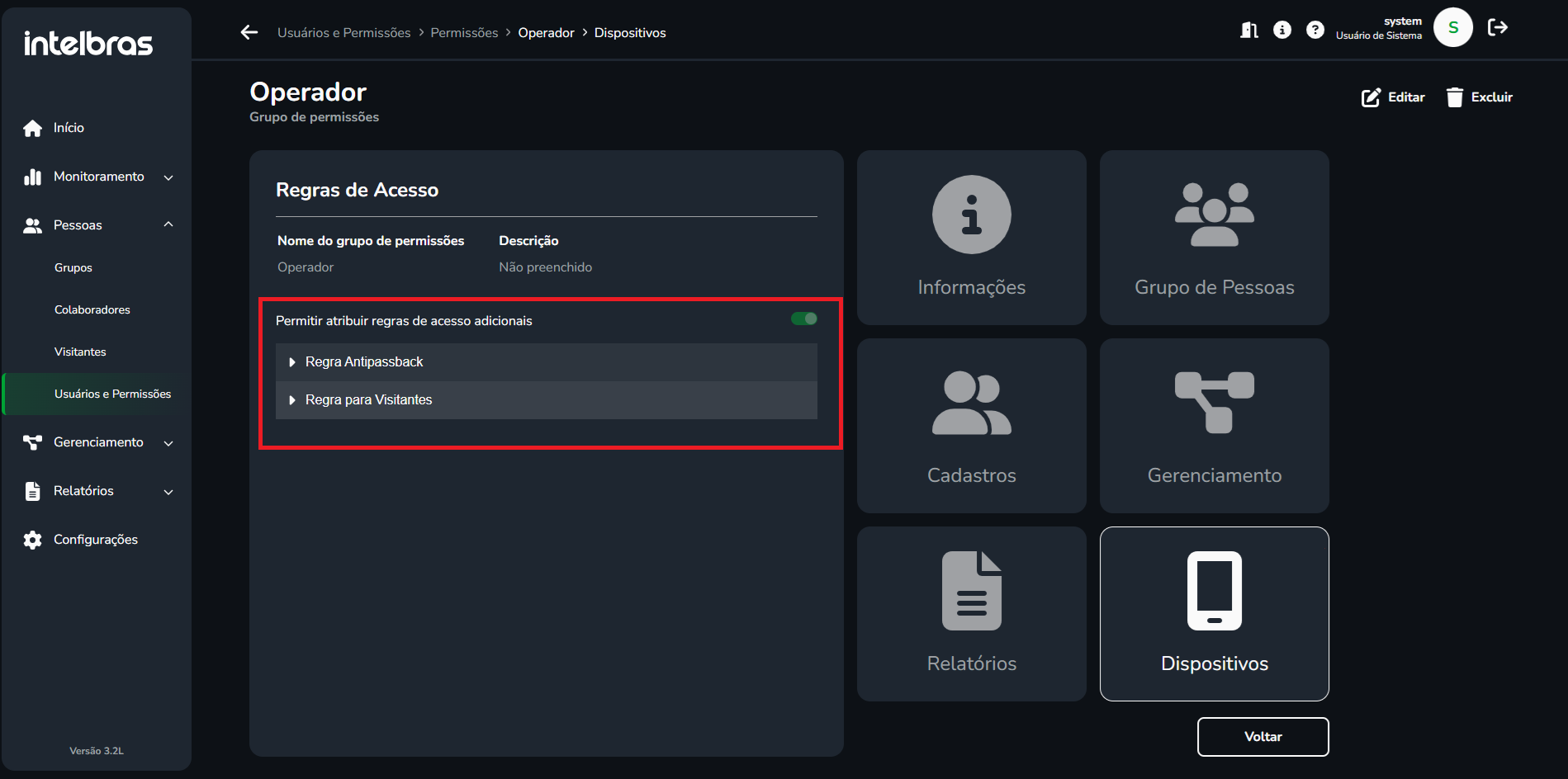

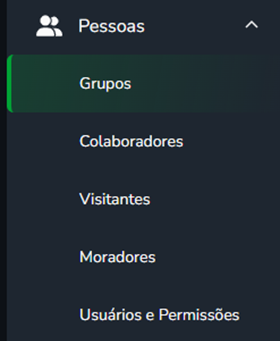

Usuários e permissões

Como usuário padrão, o usuário system possui função de super administrador,

permitindo a criação e

manutenção de usuários e funções pelo módulo Usuário  ,

em configurações.

,

em configurações.

No Defense IA, existem duas funções de usuário padrão, Super Administrador, limitado a 3 usuários, e Administrador, limitado a 10 usuários. Mais funções e usuários personalizados podem ser adicionados pelo menu de Usuário.

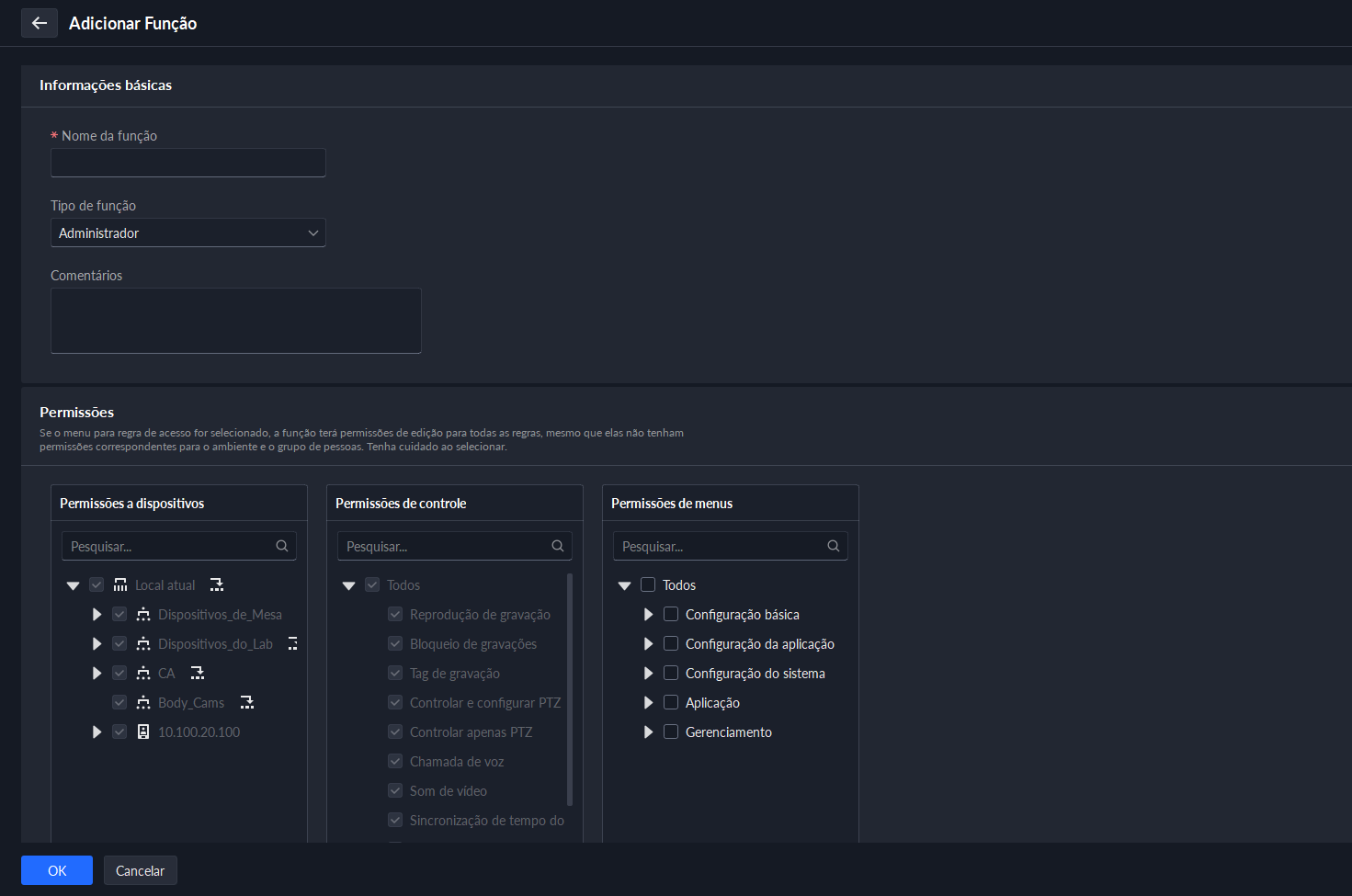

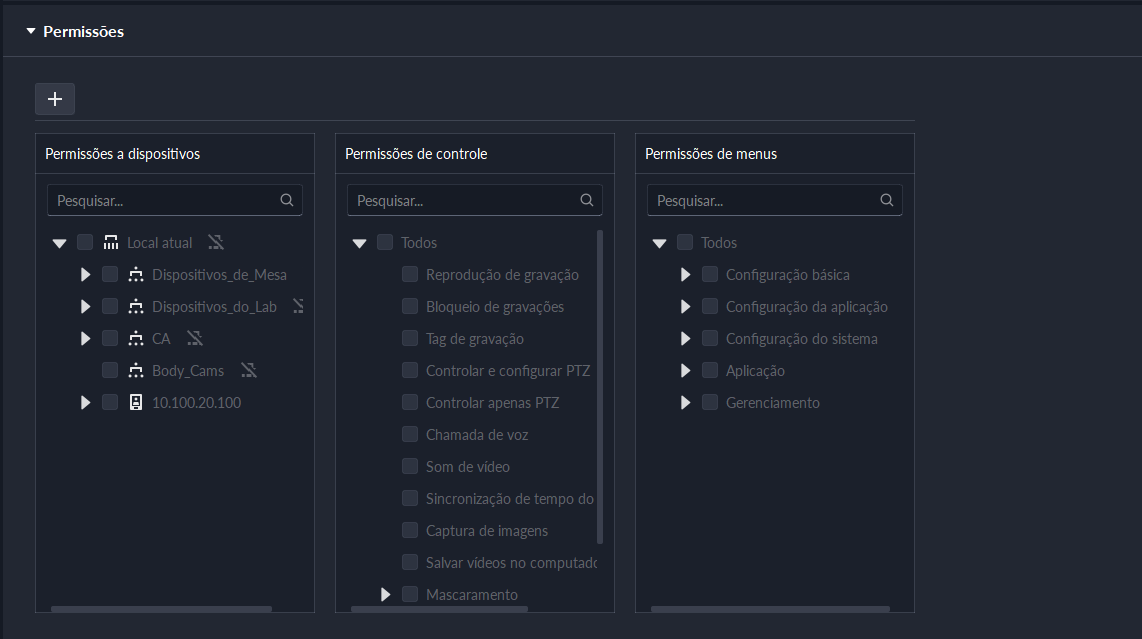

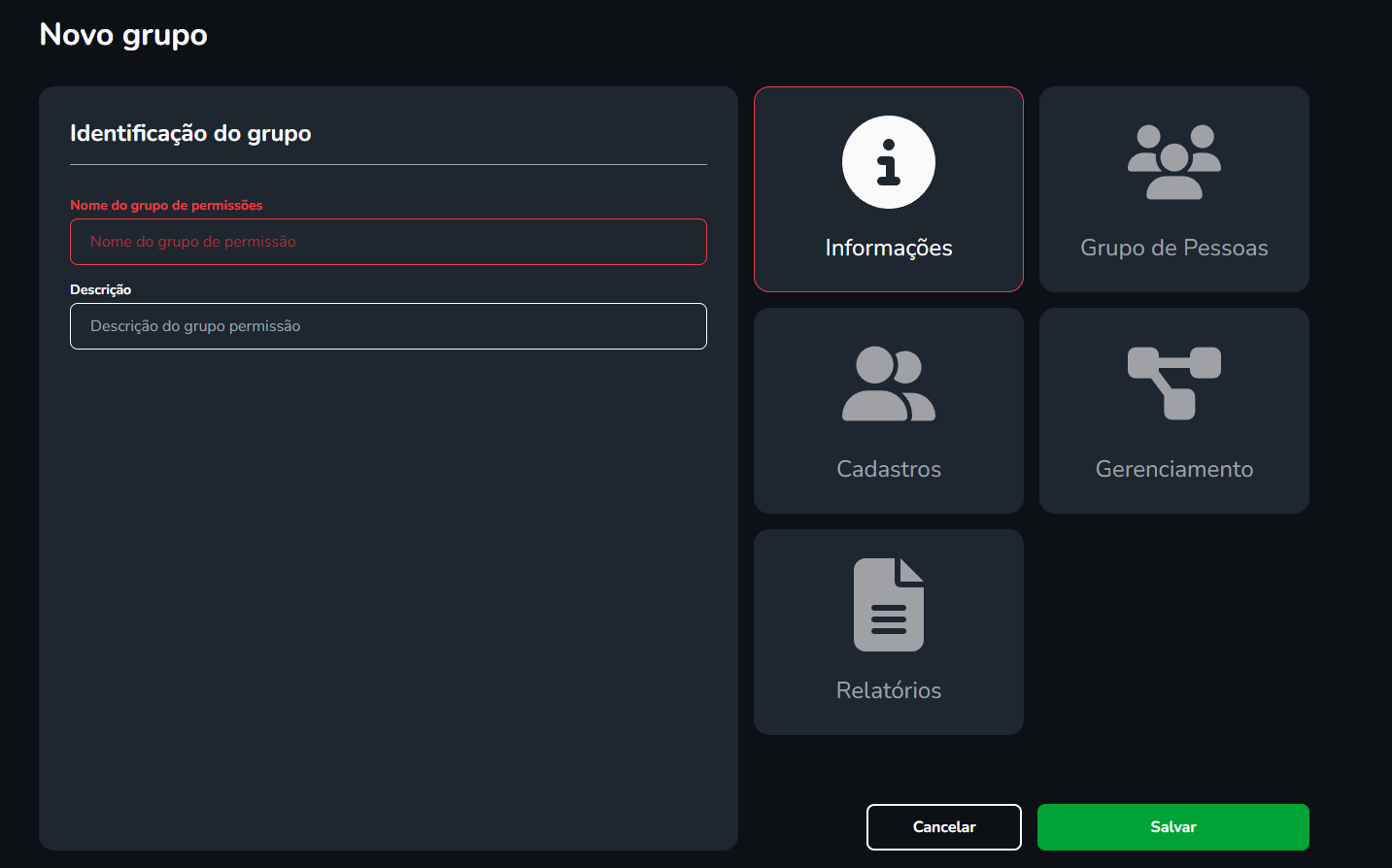

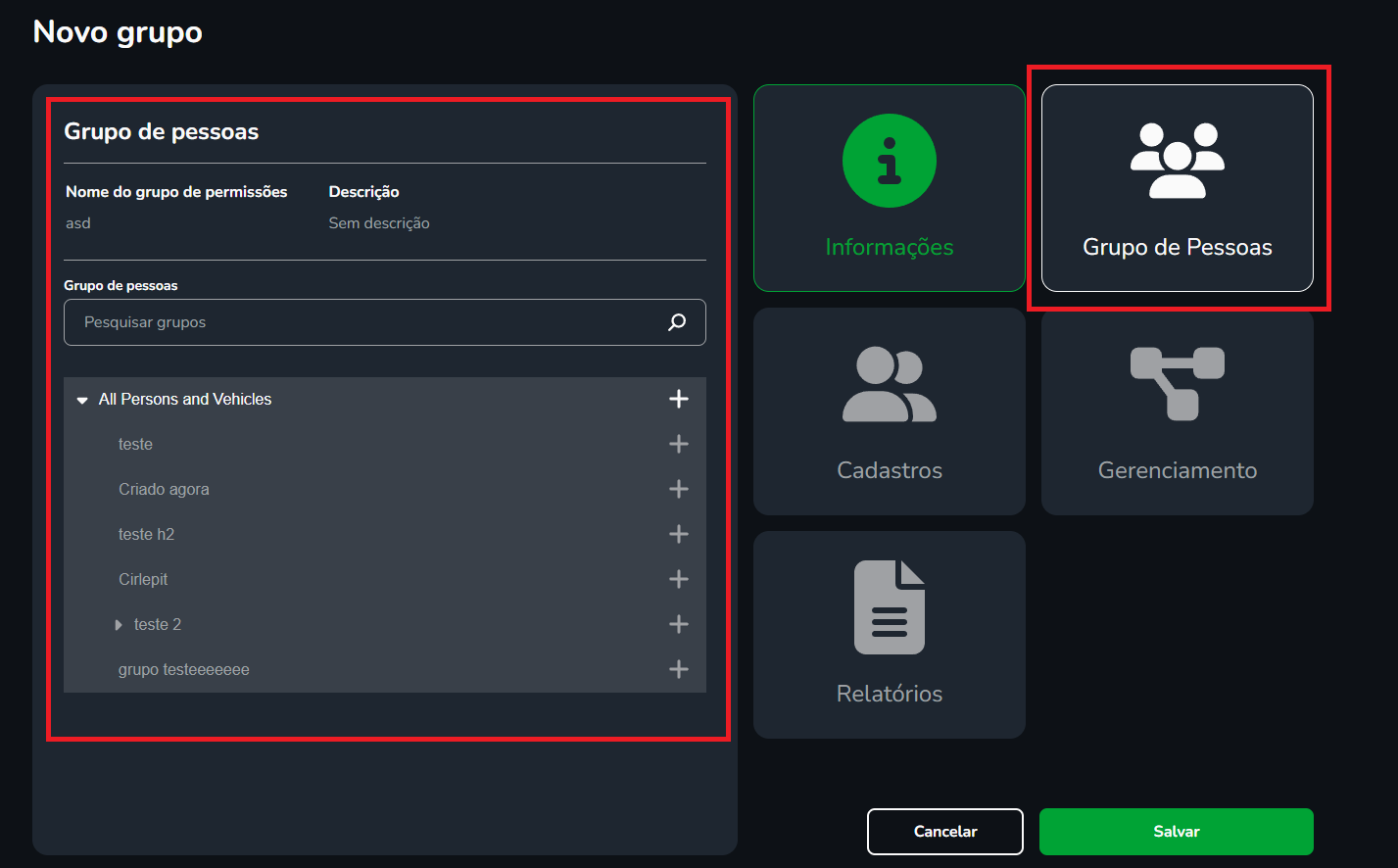

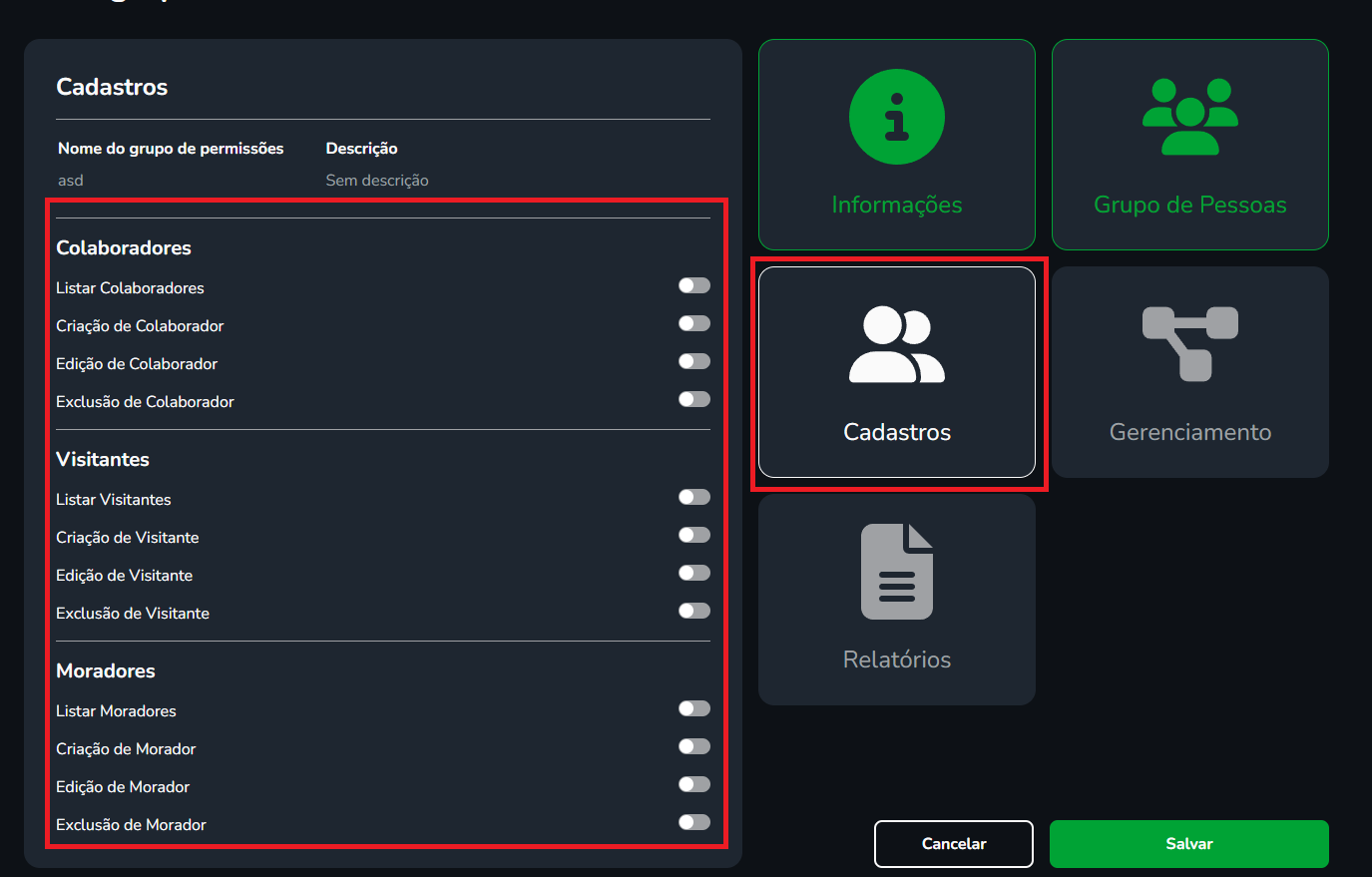

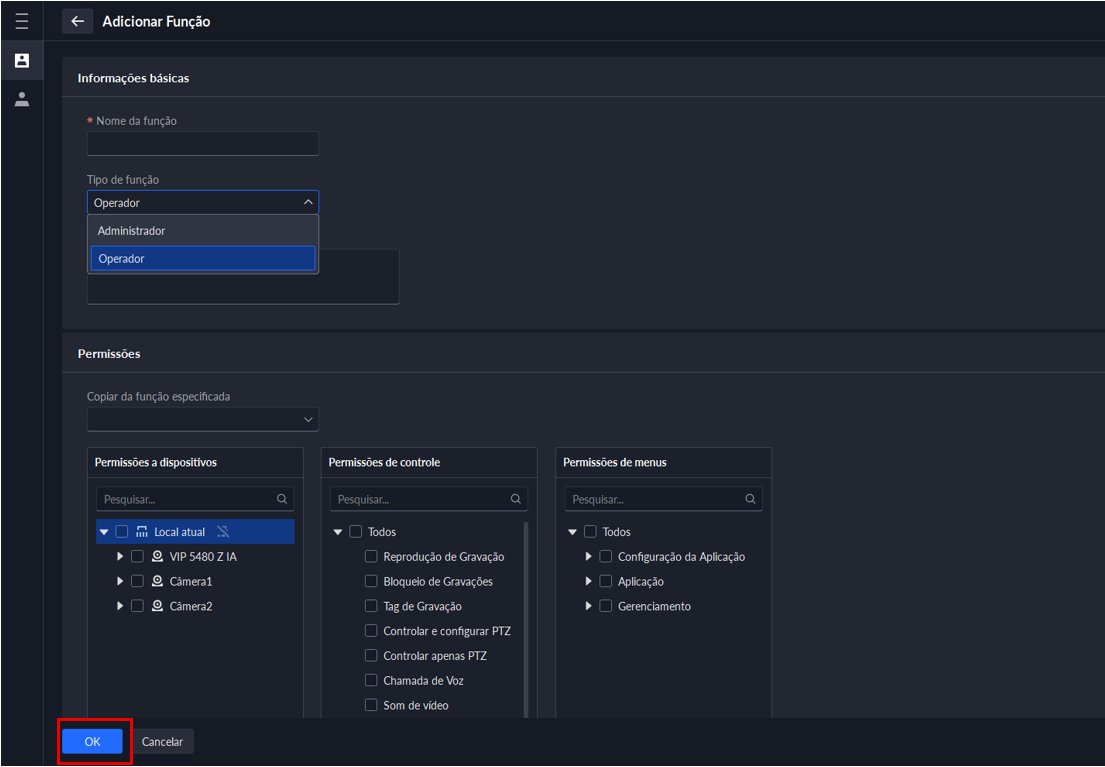

Adicionar função

Para adicionar uma função específica, acesse a aba "Gerenciamento de regra" e clique em Adicionar no topo. Uma tela para preenchimento será aberta:

É possível selecionar dispositivos específicos, organizações e interface gráfica que o usuário com essa função terá acesso, também é possível selecionar quais permissões essa função concederá ao usuário, tanto para gerenciamento de dispositivos, quanto para gerenciamento do sistema.

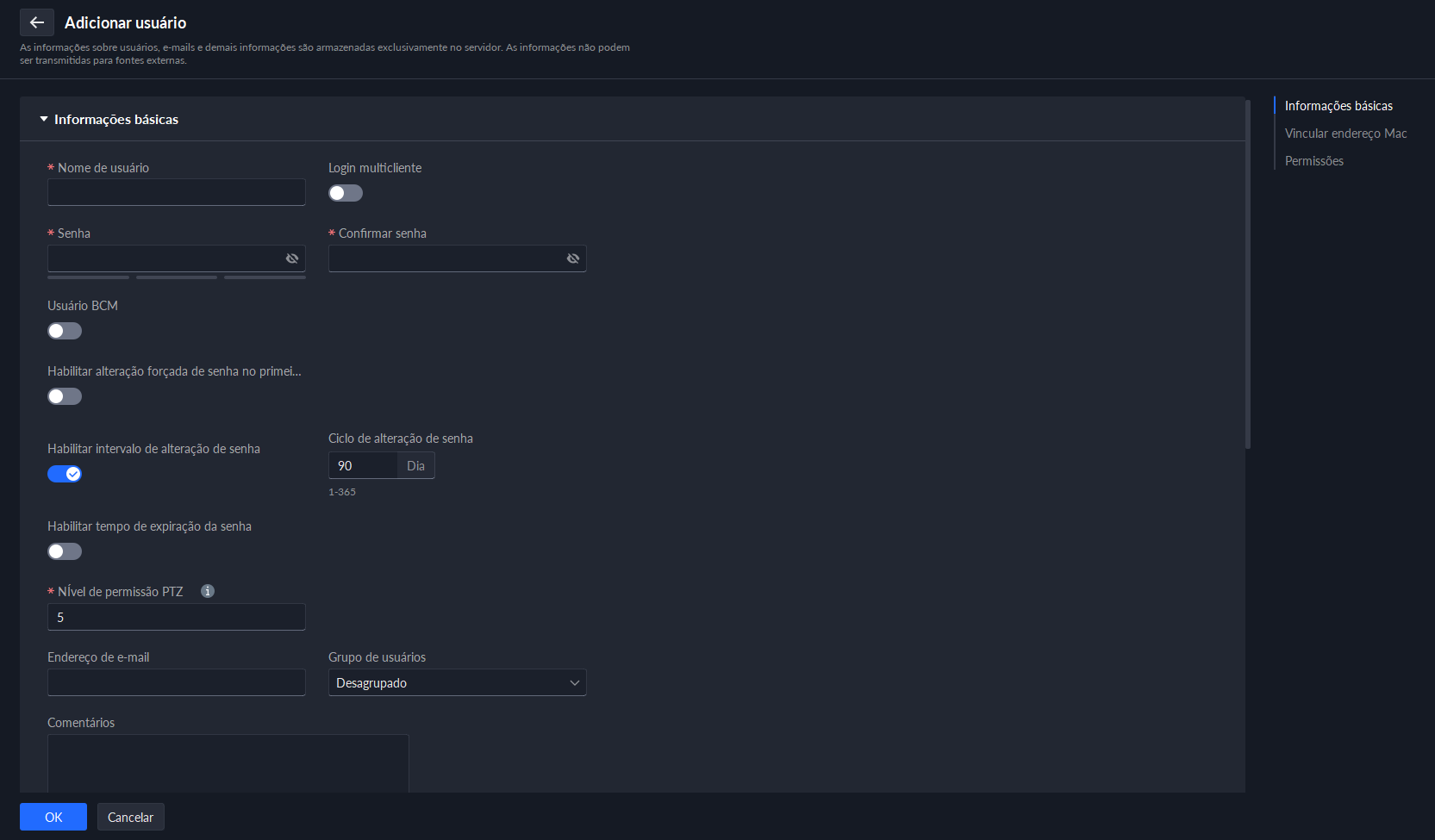

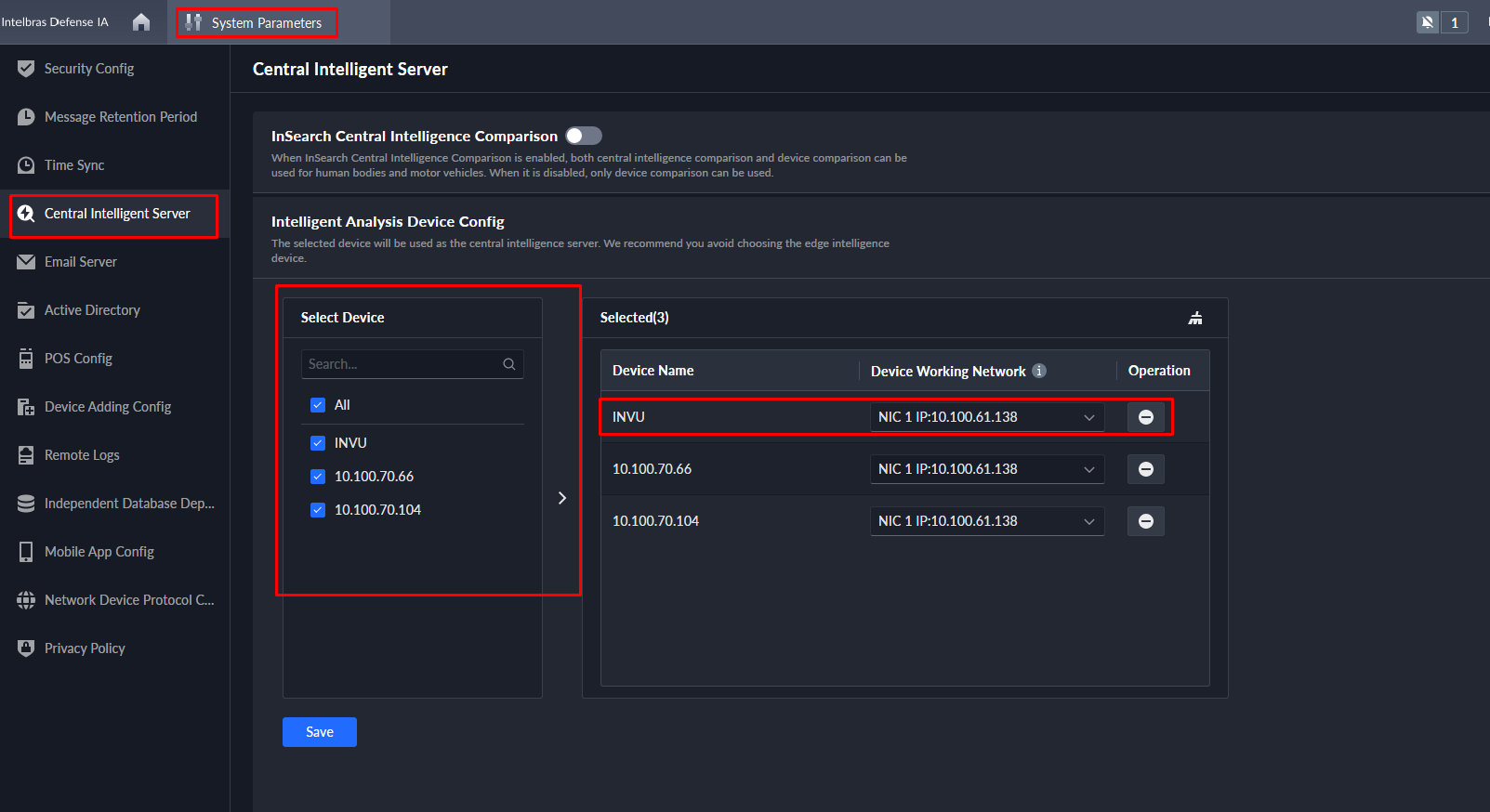

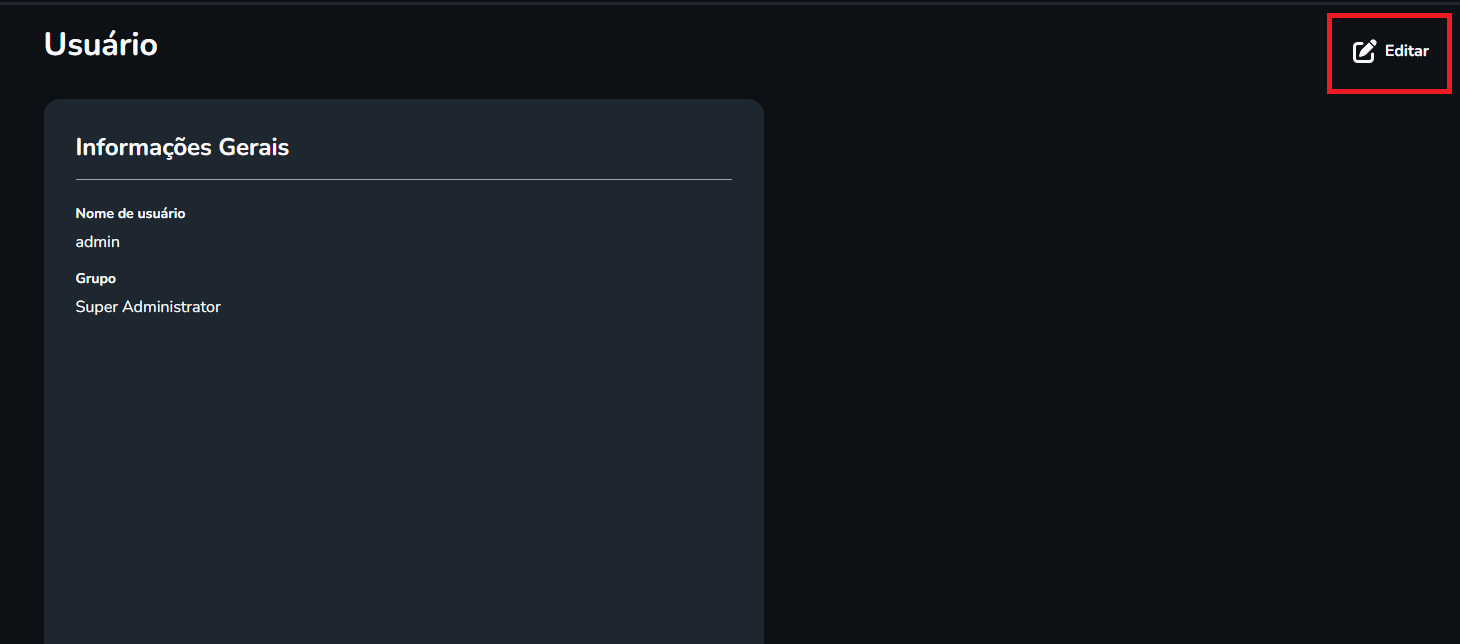

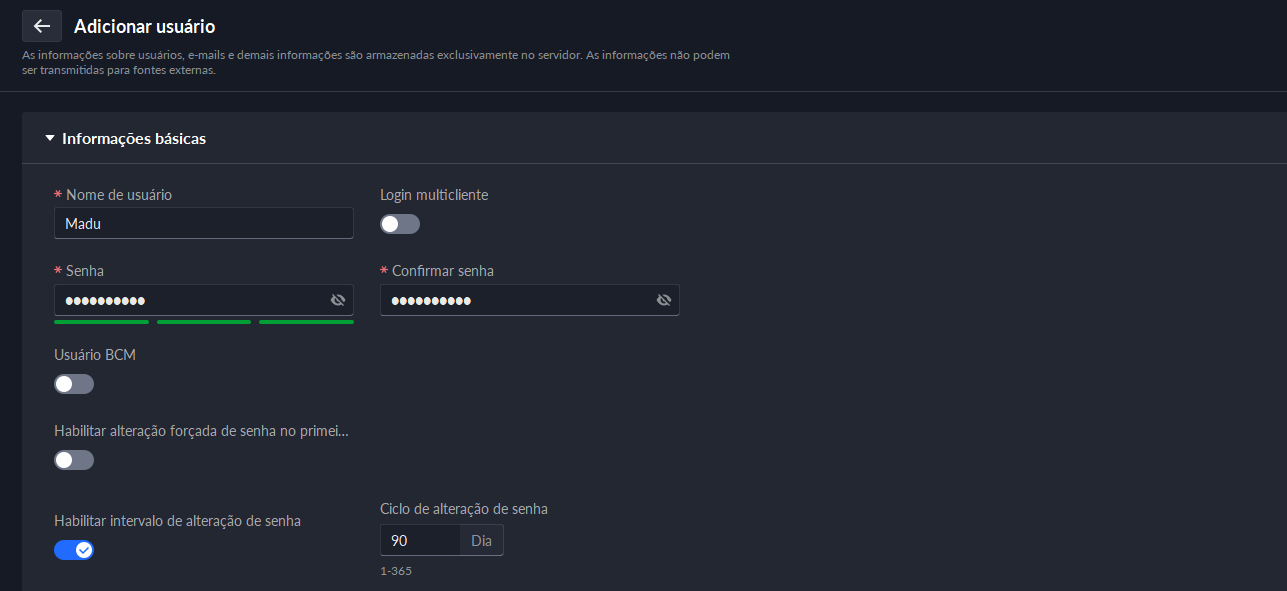

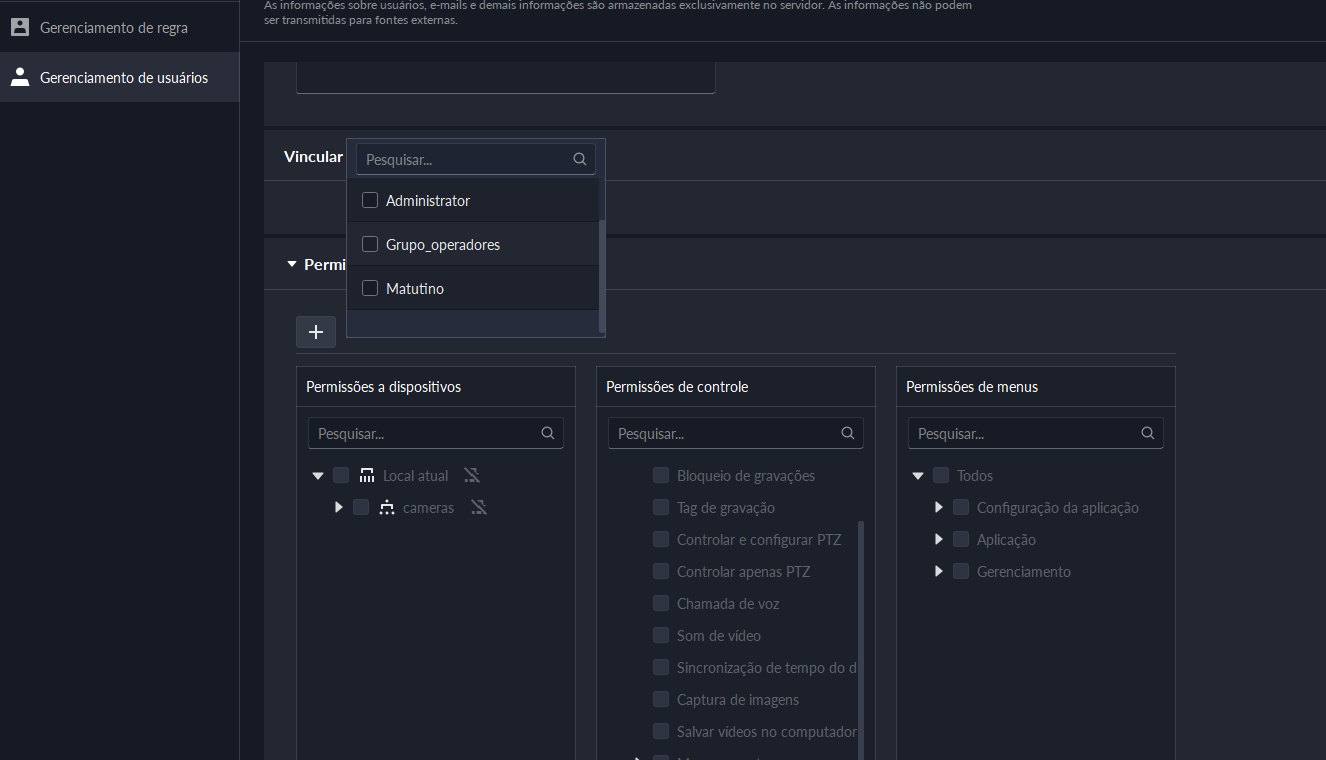

Adicionar usuários

Na aba "Gerenciamento de usuários"  , no

menu de configuração

de usuários, clique em Adicionar no topo. Uma tela para preenchimento

será aberta. Preencha as informações

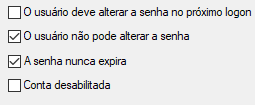

necessárias para o usuário, como nome, senha e autoridade para controle de PTZ;

também é possível habilitar

opções relacionadas a proteção de senha do usuário. Por fim, deve-se selecionar

as permissões de sistema

para o usuário atribuindo funções a este. Até 32 funções podem ser

atribuídas a um usuário, outras informações sobre limitações de configurações

podem ser encontradas em nosso Datasheet.

, no

menu de configuração

de usuários, clique em Adicionar no topo. Uma tela para preenchimento

será aberta. Preencha as informações

necessárias para o usuário, como nome, senha e autoridade para controle de PTZ;

também é possível habilitar

opções relacionadas a proteção de senha do usuário. Por fim, deve-se selecionar

as permissões de sistema

para o usuário atribuindo funções a este. Até 32 funções podem ser

atribuídas a um usuário, outras informações sobre limitações de configurações

podem ser encontradas em nosso Datasheet.

Identificador do usuário, não pode existir mais de um usuário

com o mesmo nome.

Identificador do usuário, não pode existir mais de um usuário

com o mesmo nome.

Senha do usuário, recomenda-se utilizar uma senha forte.

Senha do usuário, recomenda-se utilizar uma senha forte.

botão

de usuário BCM, caso selecionado, indica que o usuário

pode participar de chamadas de grupo. Um usuário BCM não pode ser um usuário

Multiclient..

botão

de usuário BCM, caso selecionado, indica que o usuário

pode participar de chamadas de grupo. Um usuário BCM não pode ser um usuário

Multiclient..

Botão Multi Client, caso selecionado, indica que o usuário pode efetuar

o login em mais de um Client simultaneamente.

Botão Multi Client, caso selecionado, indica que o usuário pode efetuar

o login em mais de um Client simultaneamente.

Botão de forçar troca de senha após

primeiro login, caso selecionado, o usuário

deverá trocar a senha registrada ao efetuar

o login pela primeira vez

Botão de forçar troca de senha após

primeiro login, caso selecionado, o usuário

deverá trocar a senha registrada ao efetuar

o login pela primeira vez

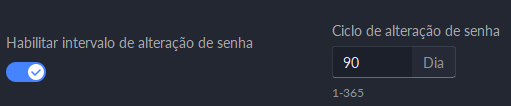

Botão de Intervalo de alteração de senha, caso selecionado, o

usuário

deverá trocar a senha após um período contínuo definido entre 1 e 365

dias.

Botão de Intervalo de alteração de senha, caso selecionado, o

usuário

deverá trocar a senha após um período contínuo definido entre 1 e 365

dias.

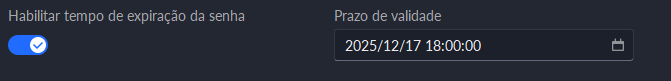

Quando habilitada é possivel definir uma data de expiração

para a senha do usuário.

Quando habilitada é possivel definir uma data de expiração

para a senha do usuário.

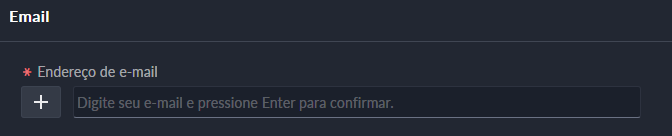

Vincula um endereço de e-mail ao usuário.

Vincula um endereço de e-mail ao usuário.

Texto

auxiliar vinculado ao usuário.

Texto

auxiliar vinculado ao usuário.

Botão

para vincular endereços MAC ao usuário.

Botão

para vincular endereços MAC ao usuário.

Vincula

uma função existente ao usuário, apresentando as permissões definidas.

Vincula

uma função existente ao usuário, apresentando as permissões definidas.

Armazenamento

O Defense IA permite diferentes configurações de discos em seu ambiente (tanto em

volume local,

quanto em volume de rede), apresentando 3 configurações de disco: disco de vídeo,

disco de imagens e arquivos e disco de arquivos de incidente.

Acesse  Armazenamento em configurações para gerenciar os discos e armazenamento de

vídeo do sistema.

Armazenamento em configurações para gerenciar os discos e armazenamento de

vídeo do sistema.

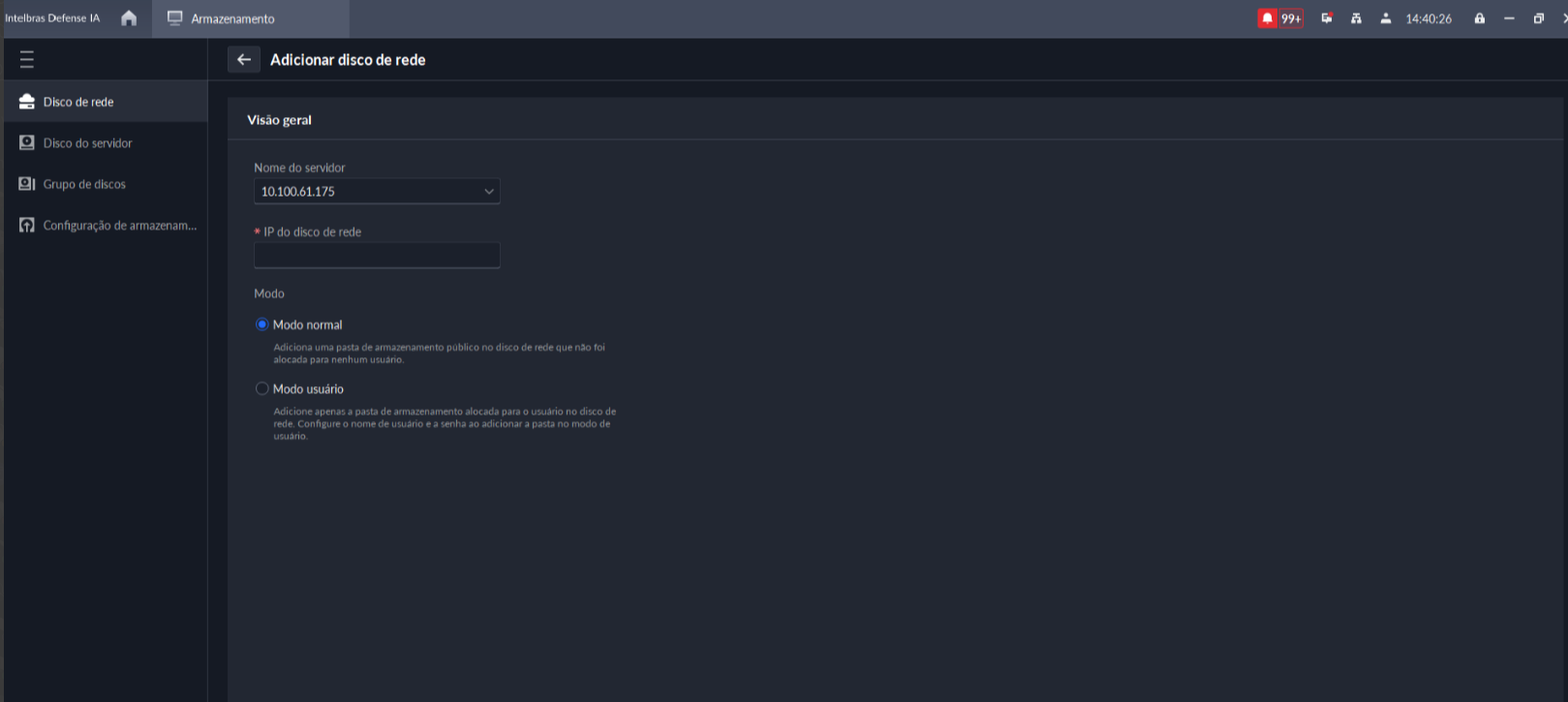

Disco de Rede

Aqui é possível configurar discos de rede para armazenamento de vídeo, imagens e arquivos. Clique em Adicionar Disco de Rede para configurar um novo disco. Preencha os campos necessários, como endereço IP e Modo normal ou Usuário.

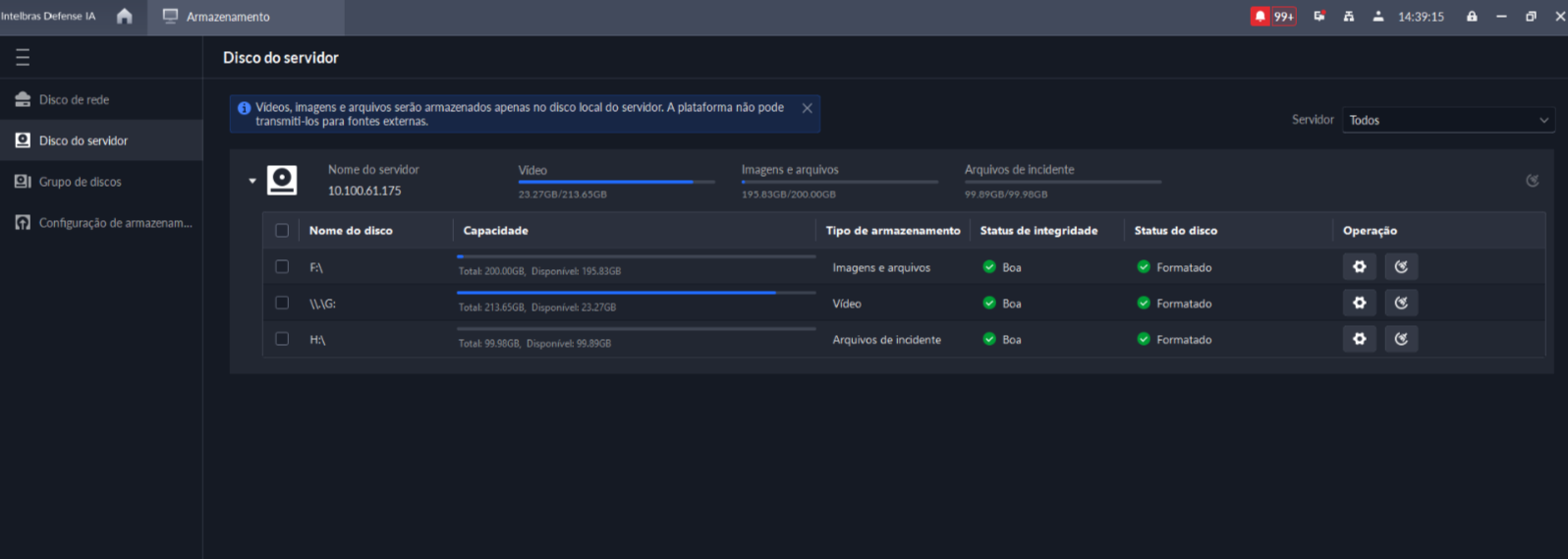

Disco do servidor

Nessa página configura-se os discos locais. Os discos disponíveis para configuração aparecerão ao expandir a janela do servidor, clicando no ícone . Na janela expandida é possível ver a capacidade, integridade, status e realizar operações de disco. Clicando na engrenagem é possível selecionar o tipo de disco que deseja configurar; o botão ao lado formata o disco apagando todos os dados nele.

Ao configurar um novo tipo de disco, este será formatado automaticamente, excluindo todos os dados armazenados.

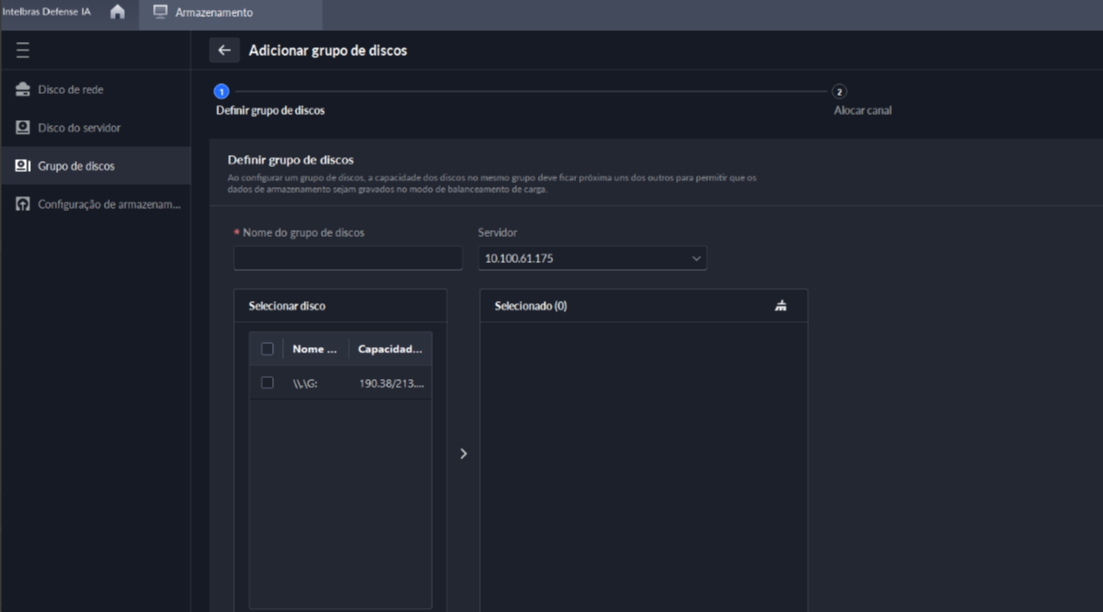

Grupo de discos

Quando há um disco na plataforma configurado como disco de vídeo, é possível configurar também um grupo de discos, vinculando volumes à canais de gravação, assim tornando possível um melhor gerenciamento do armazenamento. Para isso, em Grupo de Discos clique em Adicionar Grupo de Discos. Selecione os discos que deseja vincular e nomeie o grupo.

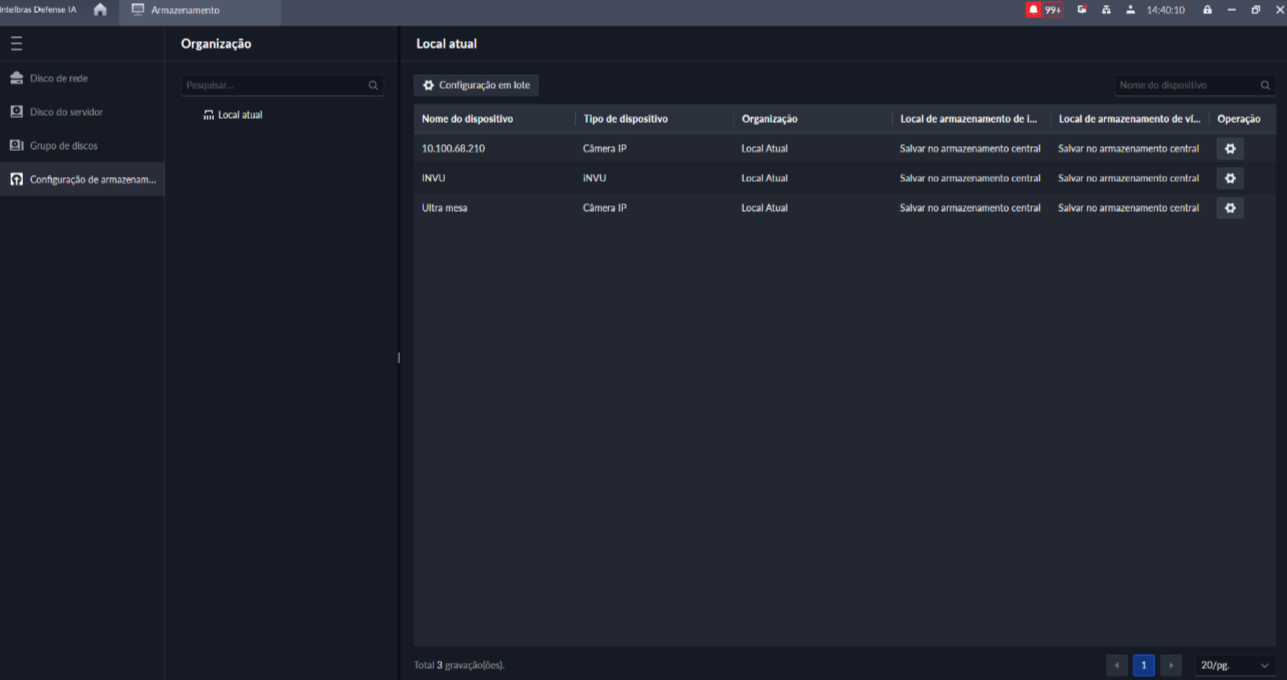

Configuração de armazenamento

Quando há um grande número de dispositivos na plataforma, isso exerce muita pressão sobre os discos de rede ou discos locais, pois eles podem gerar uma grande quantidade de dados faciais, metadados de vídeo e imagens e vídeos de eventos que precisam ser armazenados. A plataforma oferece suporte à configuração do local de armazenamento e do período de retenção de imagens e vídeos para dispositivos de armazenamento, como um IVSS, a fim de reduzir a carga no servidor.

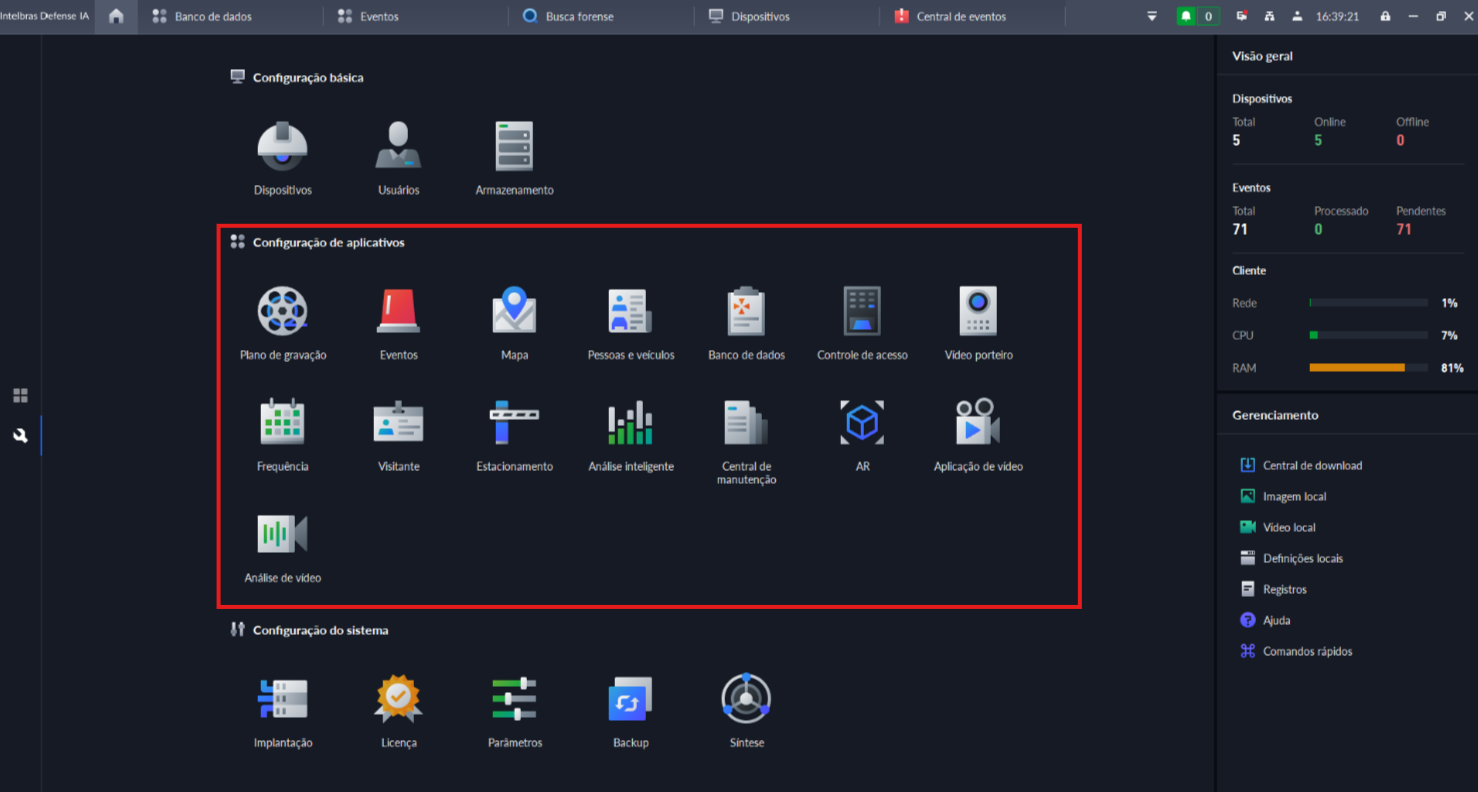

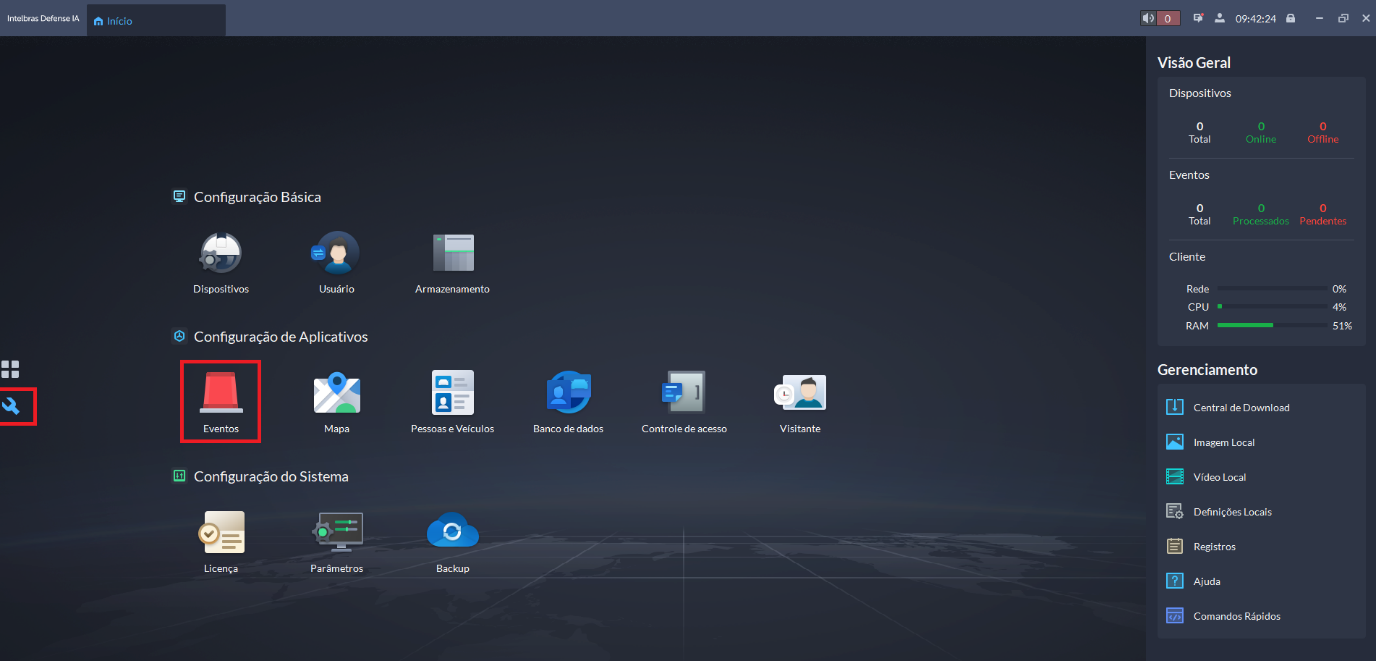

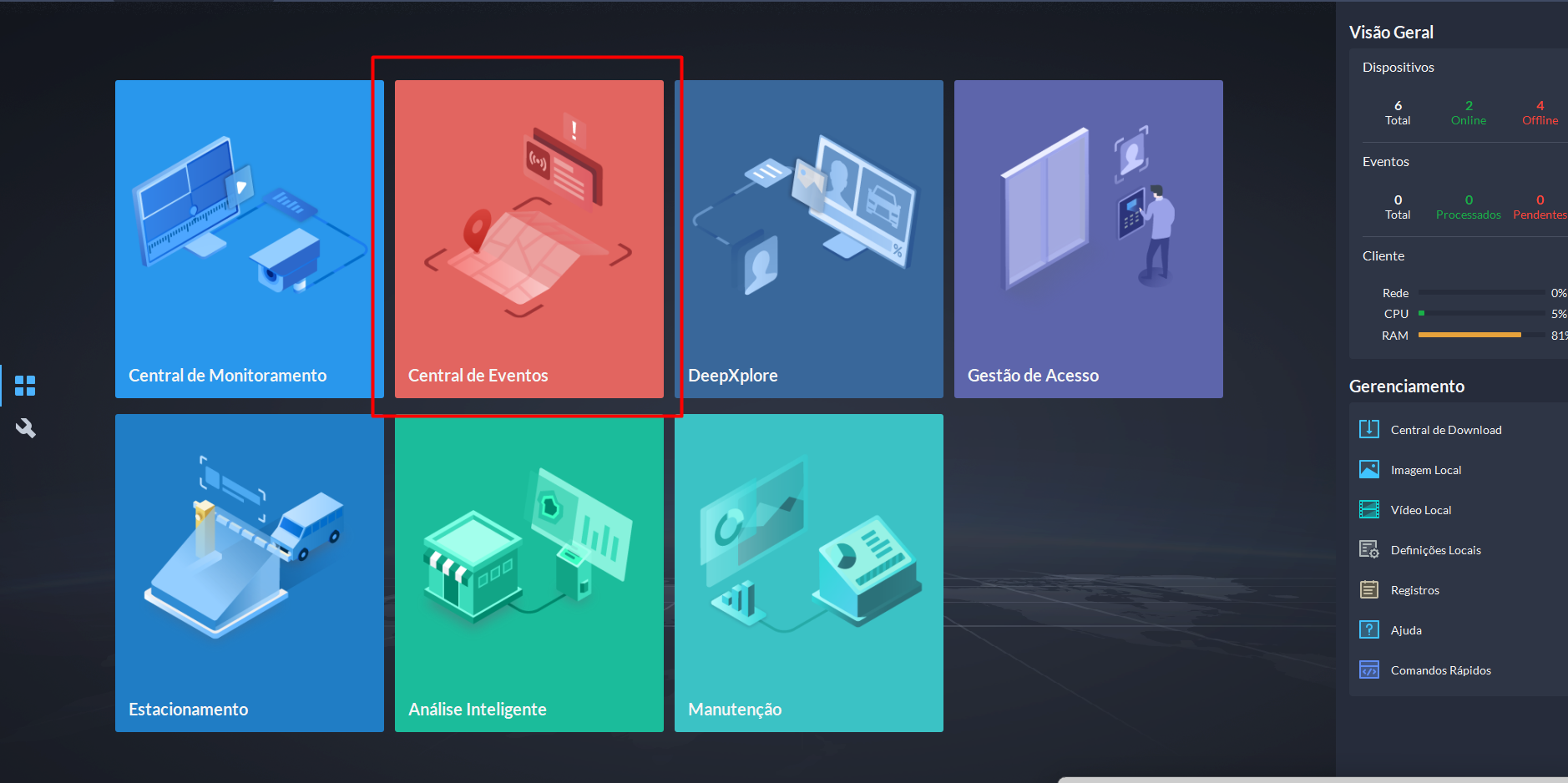

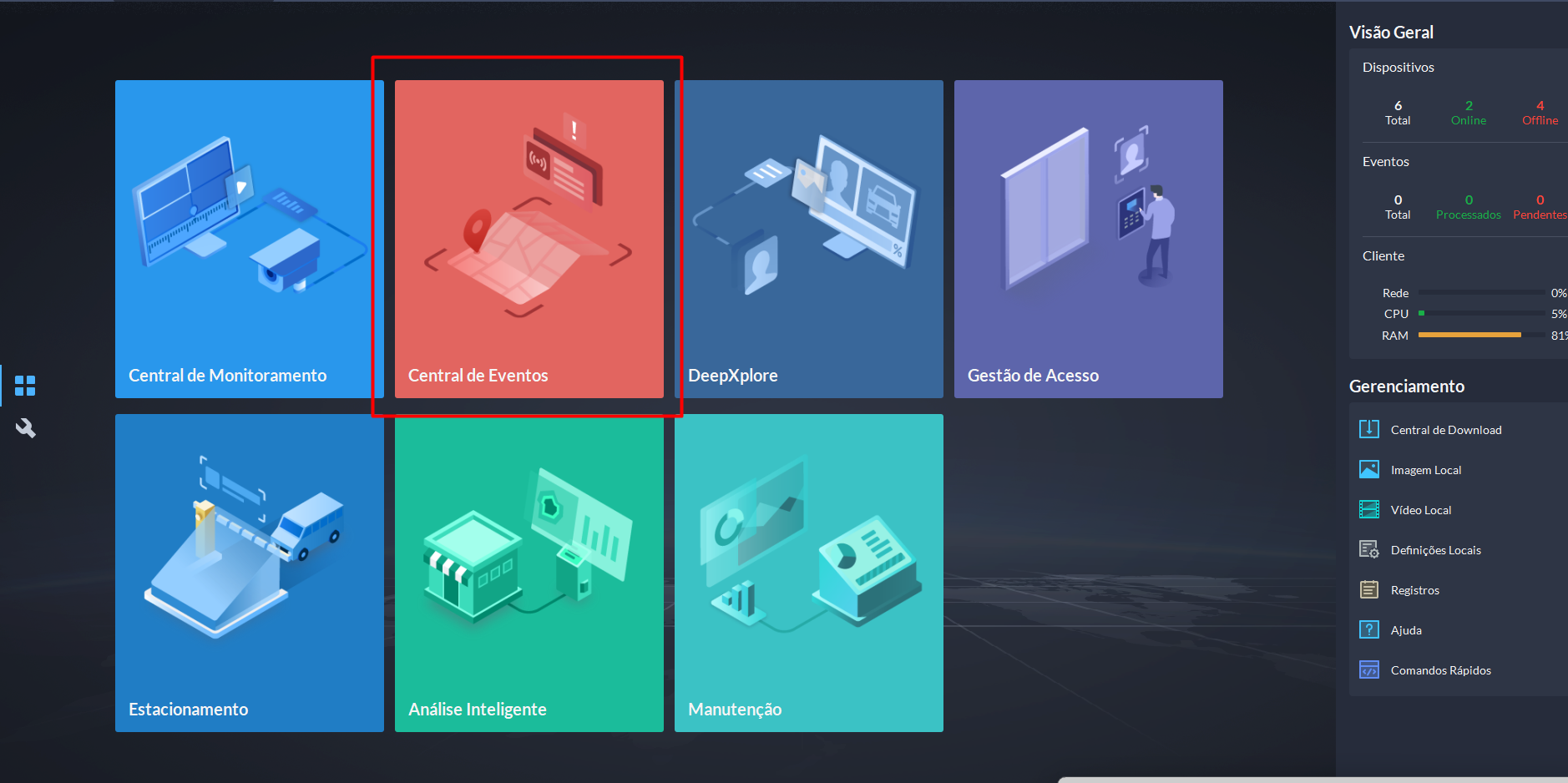

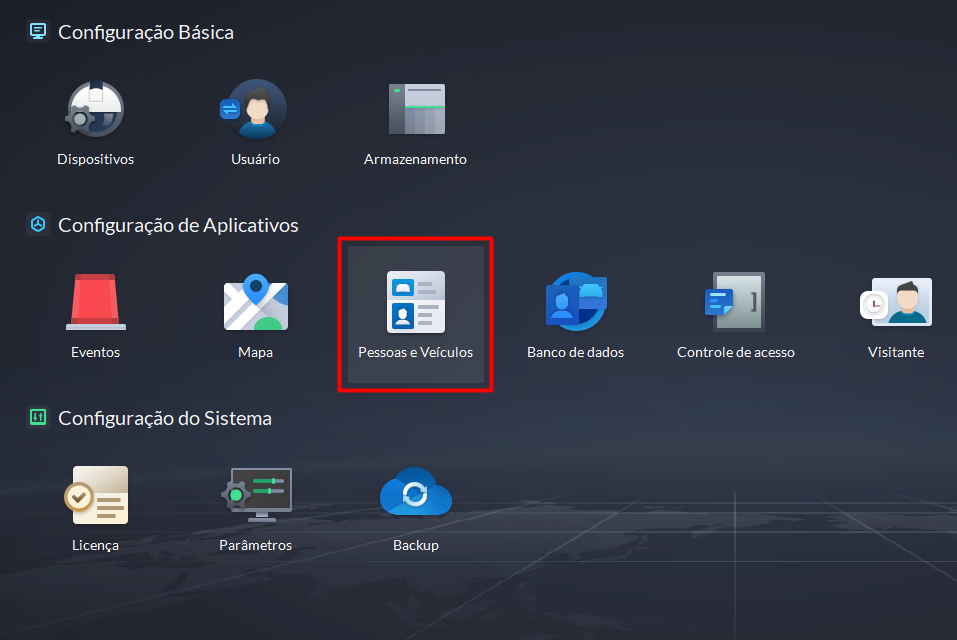

Configurações Iniciais de Aplicativos

Após concluir as configurações básicas, você pode avançar na preparação de alguns módulos essenciais para sua aplicação. Nesta página, você encontrará informações sobre a criação de planos de gravação, eventos, mapas e bancos de dados. Vale ressaltar que a configuração detalhada, destas e de outras funções, é abordada em capítulos posteriores.

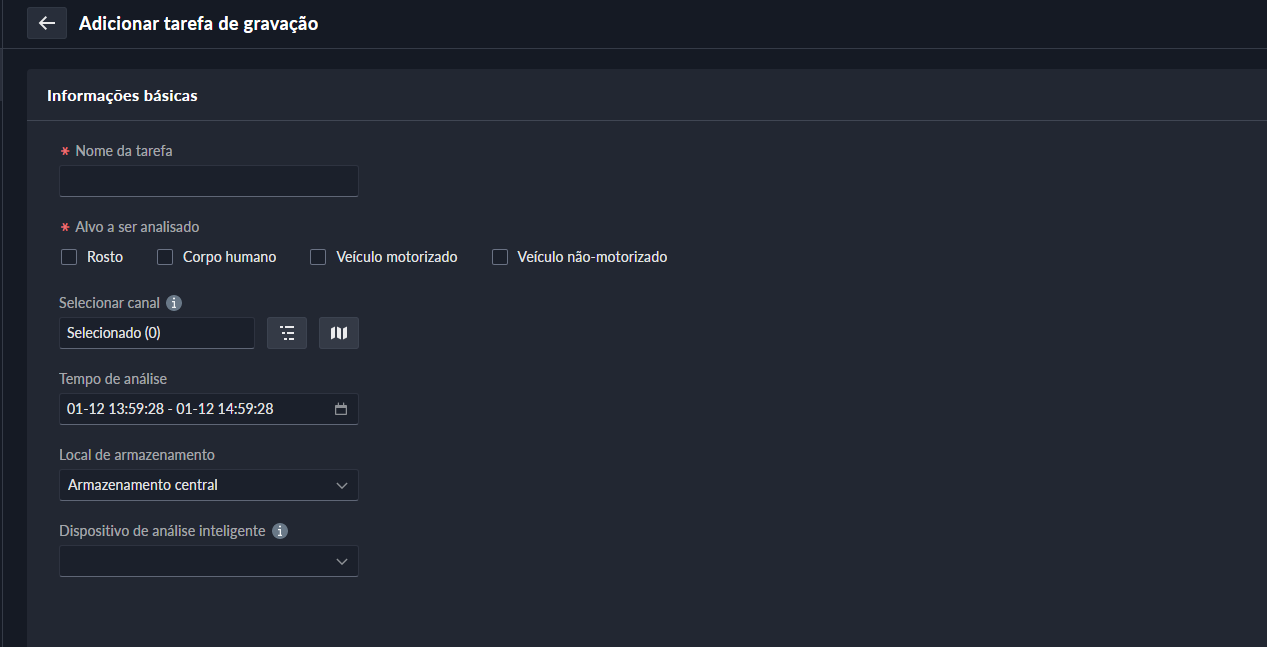

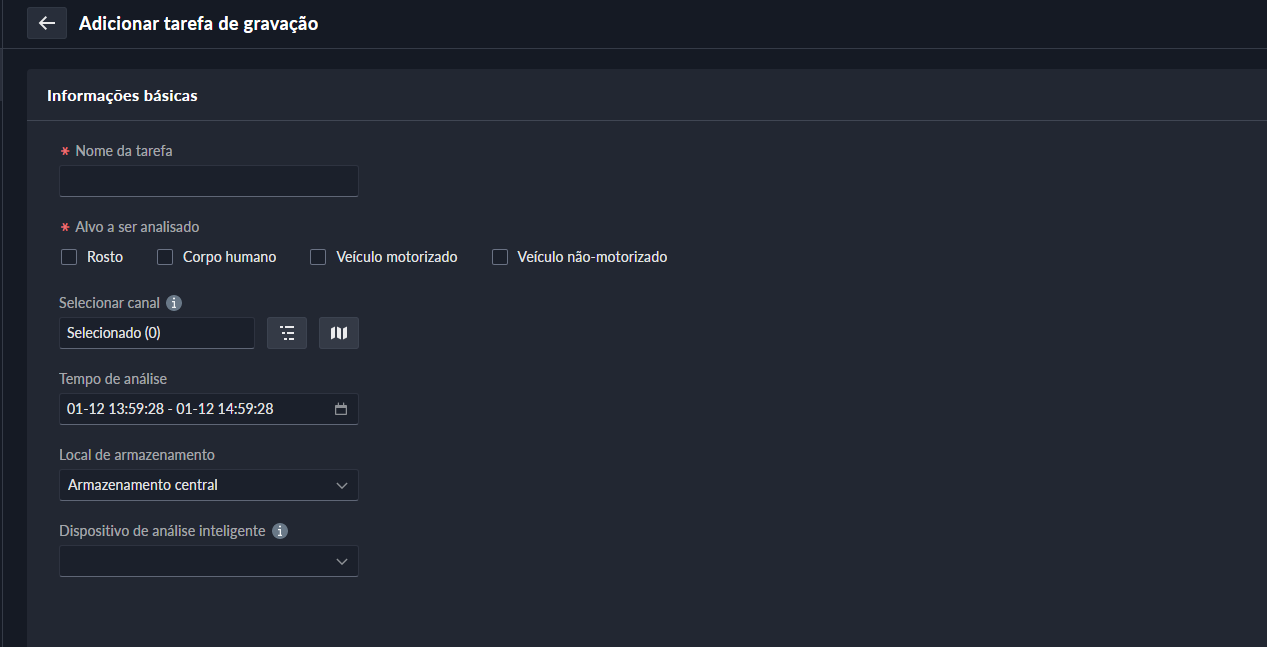

Configuração de Gravações

O menu para configurar as gravações de dispositivos encontra-se no menu de configuração de aplicativos, esse menu apresenta atalhos para configurar os módulos de uso que são encontrados no menu inicial. Também permite gerenciar dados e informações do sistema, como cadastros em seu banco de dados.

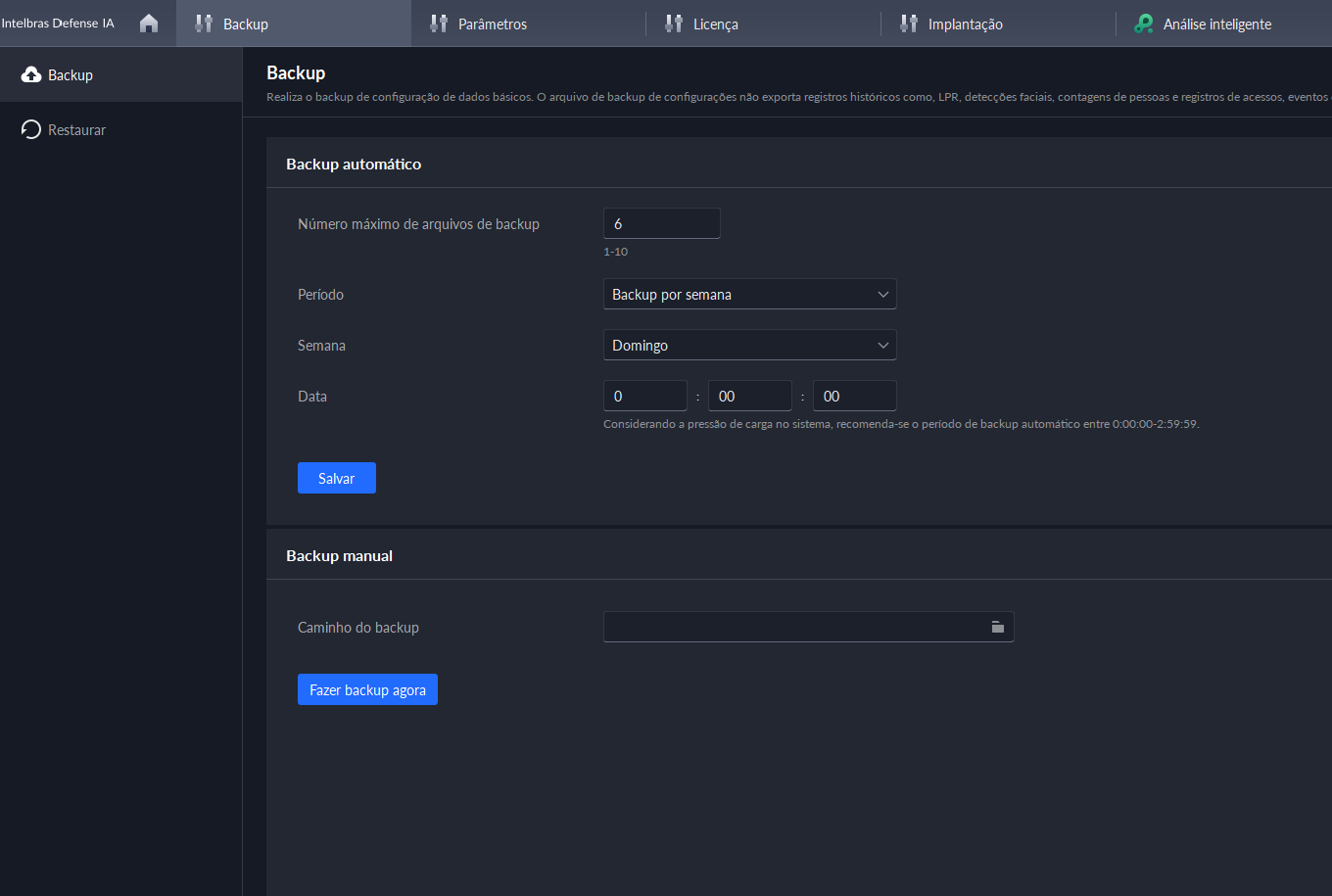

Gerenciador de Serviços

Se você não conseguir fazer login no Client porque o banco de dados está anormal, você pode repará-lo manualmente. Clique no serviço MySQL e siga as instruções. Com base nos itens verificados, a plataforma determinará se é necessário reparo ou restauração. Se o reparo falhar, você pode tentar restaurar o banco de dados usando um dos arquivos de backup. Durante a restauração, a plataforma também fará backup do banco de dados. Certifique-se de que há espaço o suficiente, caso contrário, a restauração falhará. A plataforma fará backup automaticamente do banco de dados de acordo com as configurações de backup e restauração.

» Esta operação não pode ser executada em espera ativa.» Para restaurar o banco de dados, a plataforma precisa usar a porta 3306. Se um processo estiver usando a porta, será necessário encerrá-lo primeiro.

Plano de Gravação

Acessando a página de Plano de Gravação , é possível navegar entre duas janelas, Plano

e Recuperação de gravação.

, é possível navegar entre duas janelas, Plano

e Recuperação de gravação.

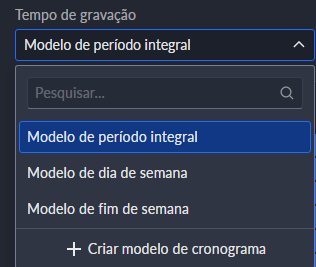

Adicionar plano de Gravação

É nesta janela em que adiciona-se os planos de gravação dos dispositivos adicionados no servidor, podendo optar pelo plano geral de gravação, ou plano de gravação por detecção de movimento. Assim como na página de Configuração de dispositivos, os dispositivos aparecem na aba de Organização. Para adicionar um plano de gravação para um ou mais dispositivos, clique em Adicionar plano de gravação no canto superior.

O plano geral de gravação definirá um cronograma para que a gravação de canais de vídeo seja realizada quando o dispositivo estiver disponível, enquanto o plano de gravação por detecção de movimento funciona da mesma maneira, porém a gravação de canais de vídeo será realizada quando houver movimentação detectada. Na aba aberta é possível configurar parâmetros como o tipo de transmissão (Principal, secundário 1 ou 2) que deseja gravar e o período de gravação. O Defense IA apresenta 3 modelos de período pré-configurados, Modelo de período integral, de dias úteis e de fim de semana.

Apague ou crie blocos em verde para definir os horários em que a gravação deve ser feita. Também é possível copiar um modelo já existente como referência.

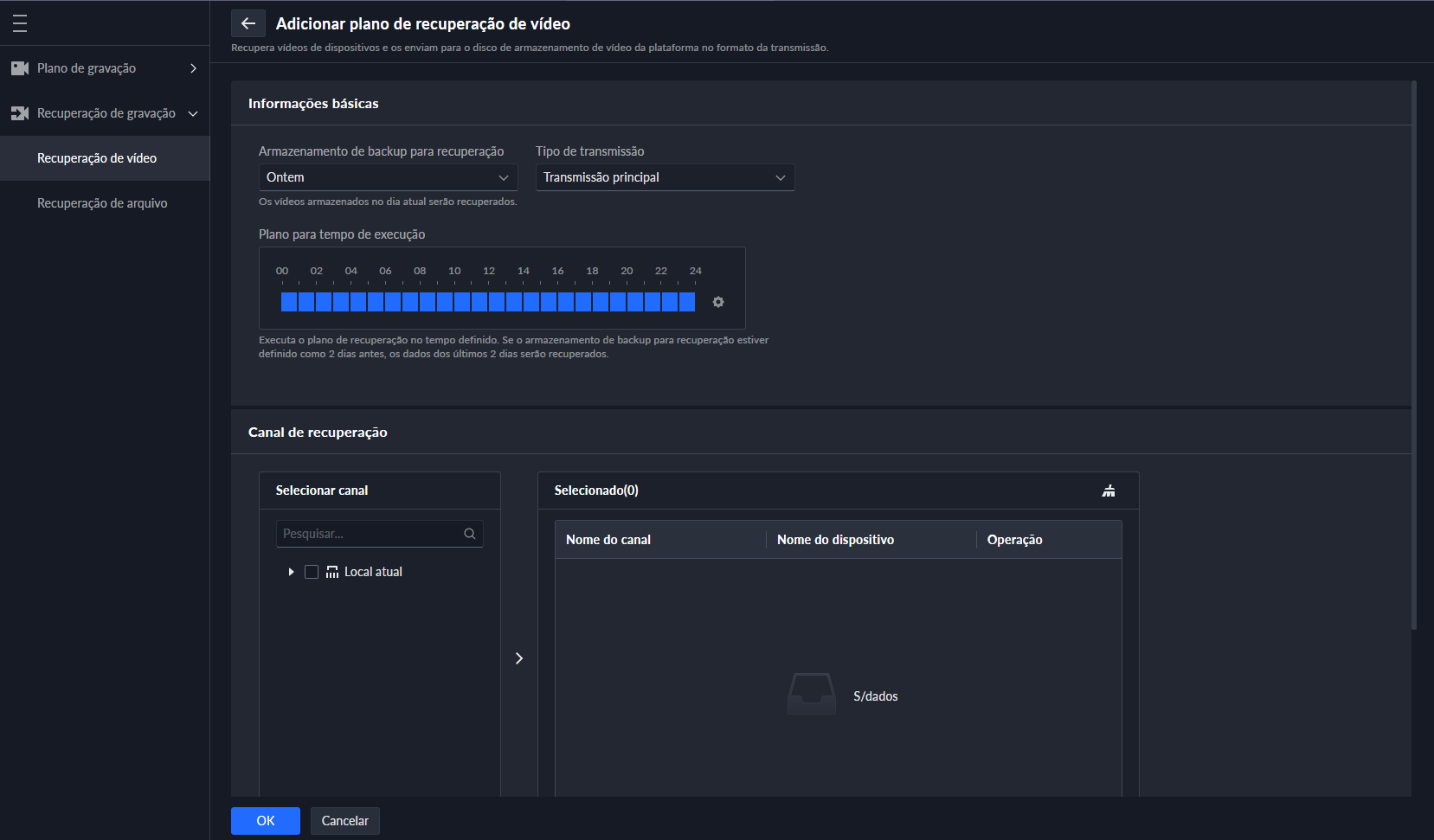

Recuperação de Gravação

Na janela de recuperação de gravação, assim como na anterior, há duas opções, recuperação de vídeo e recuperação de arquivo; ambas apresentam o mesmo funcionamento, diferenciando-se apenas pela compatibilidade de dispositivos. A recuperação de gravação tem como objetivo agendar um cronograma para que vídeos e/ou arquivos sejam copiados do armazenamento do dispositivo para o armazenamento do servidor. Possuindo prazo máximo de 7 dias e mínimo de 1 dia (dia anterior), o plano para recuperação de vídeos e arquivos pode ser configurado para ocorrer durante as 24 horas do dia. Para adicionar um plano de recuperação para um ou mais dispositivos, clique em Adicionar plano de recuperação no canto superior.

Na aba aberta é possível configurar parâmetros como a quantidade de dias que deseja recuperar (1- 7), o tipo de transmissão (Principal, secundário 1 ou 2) e os horários para realizar a recuperação. Por fim, selecione os canais de vídeo que deseja vincular ao plano de gravação; é possível selecioná-los na árvore de dispositivos abaixo.

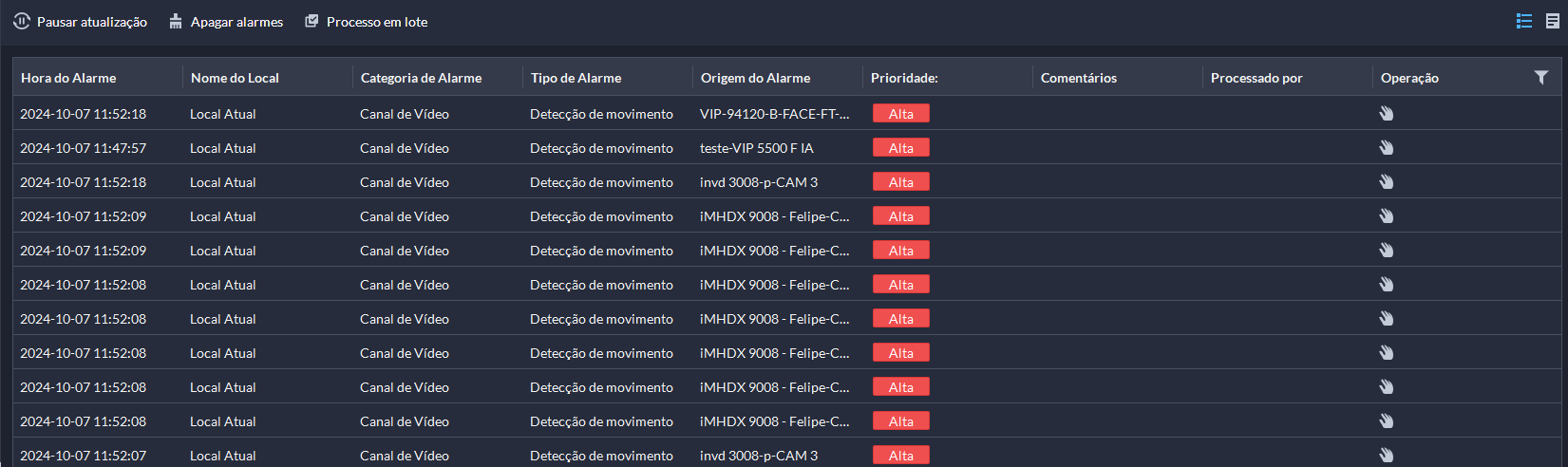

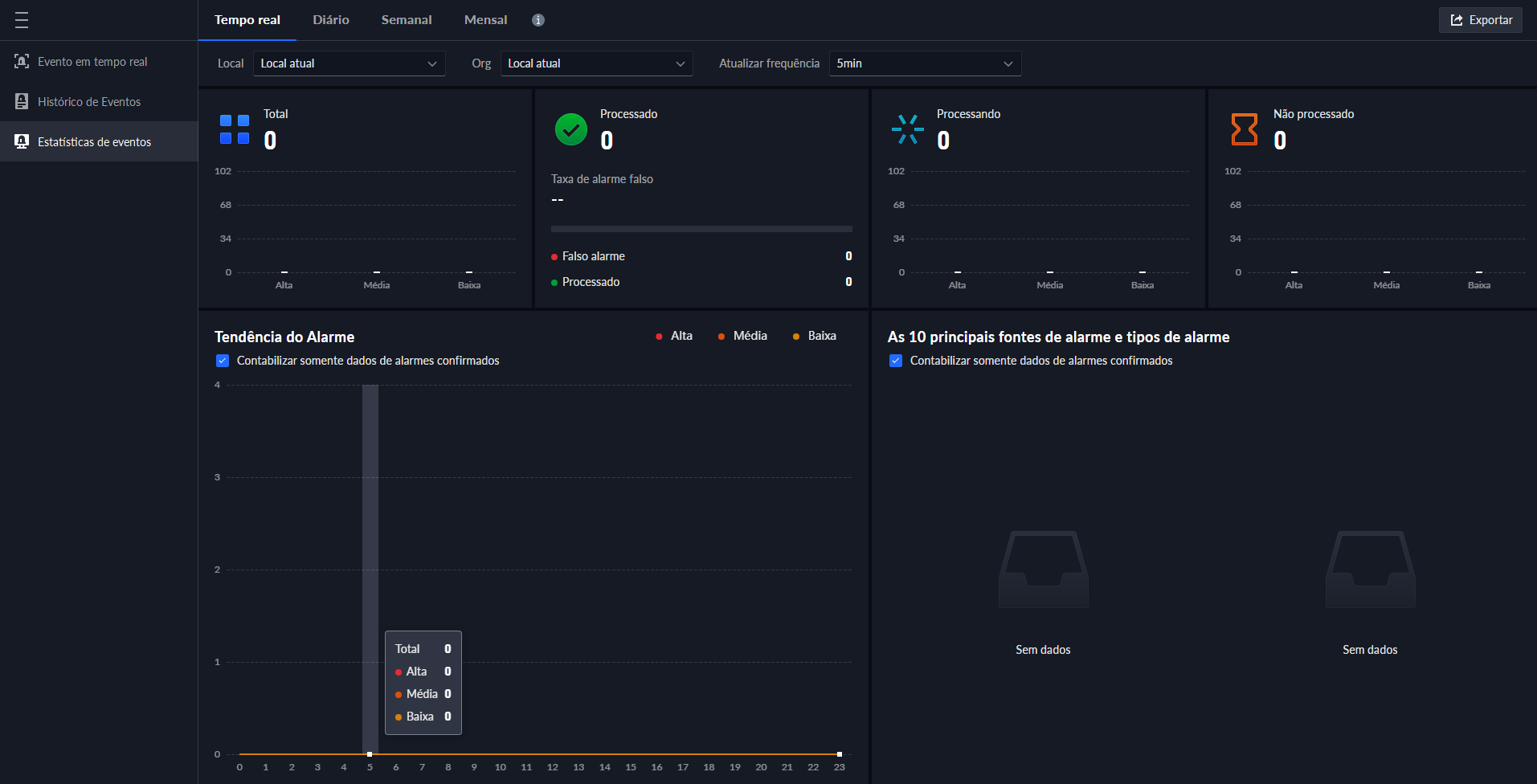

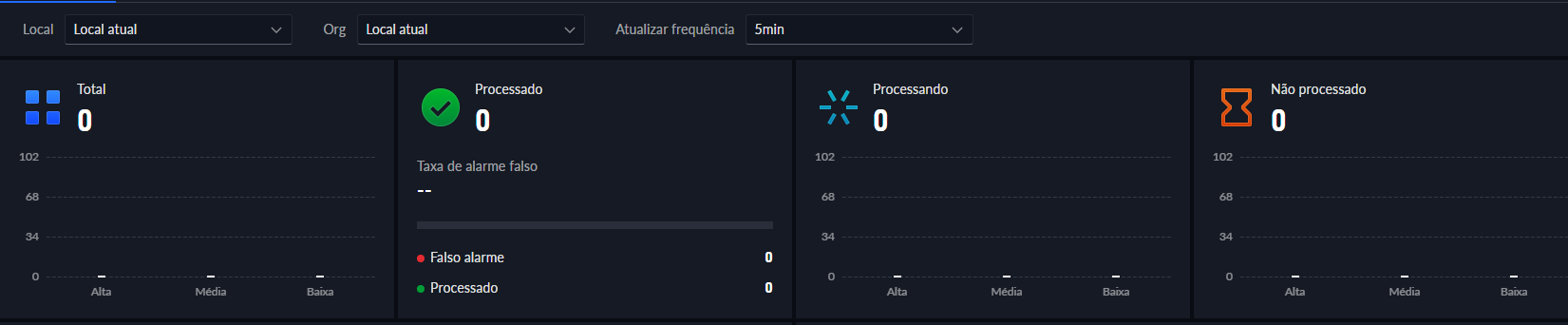

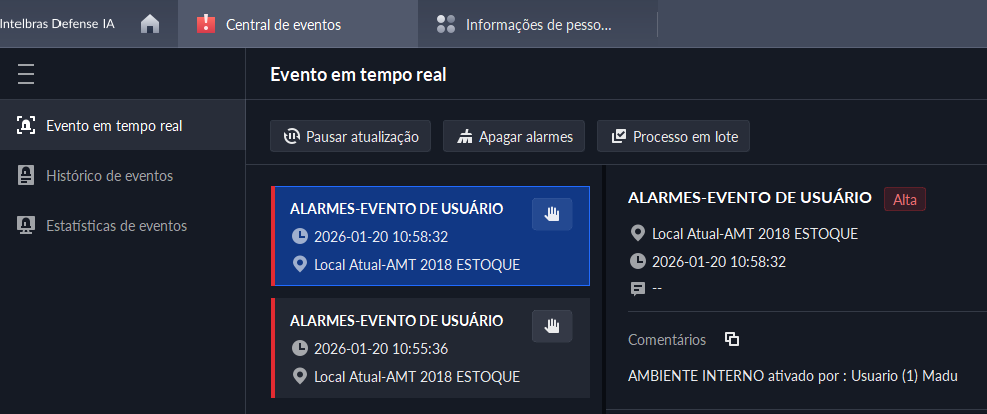

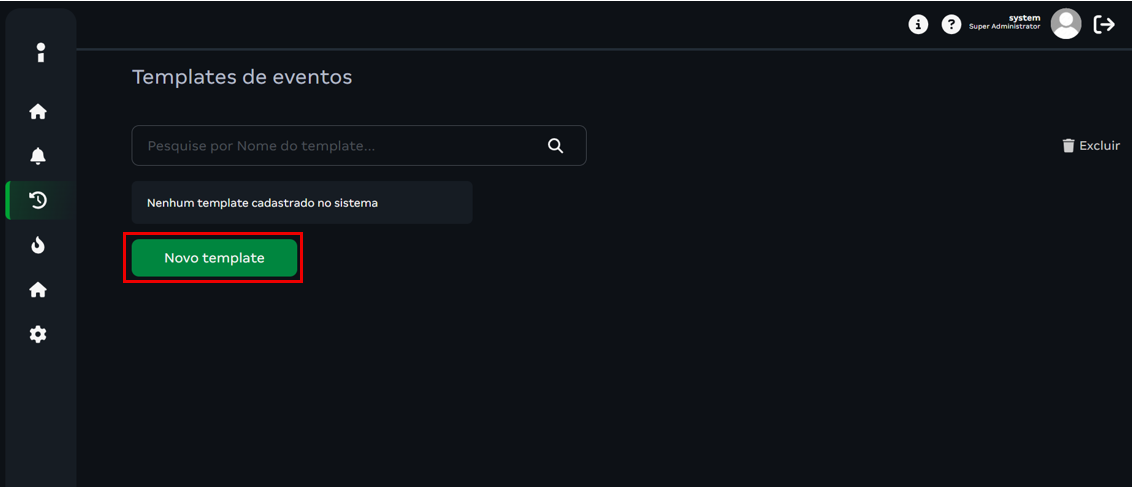

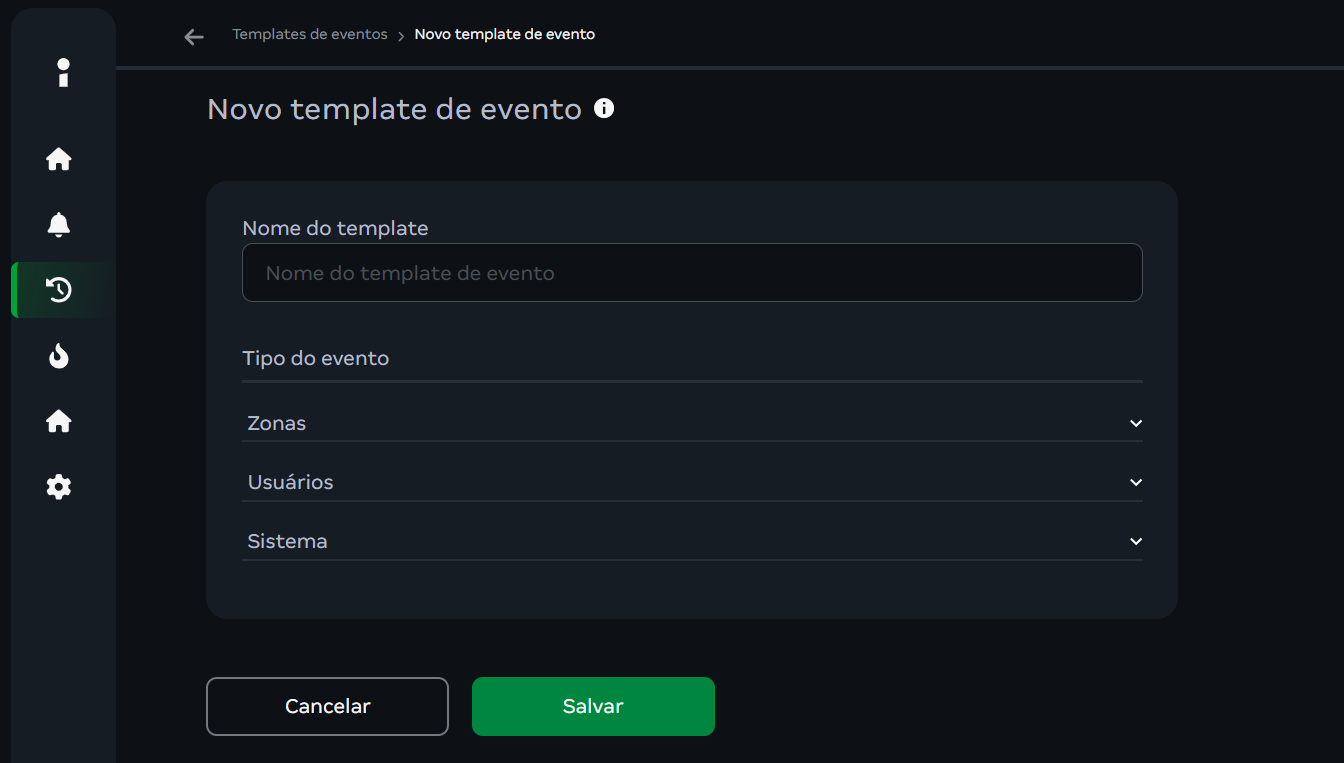

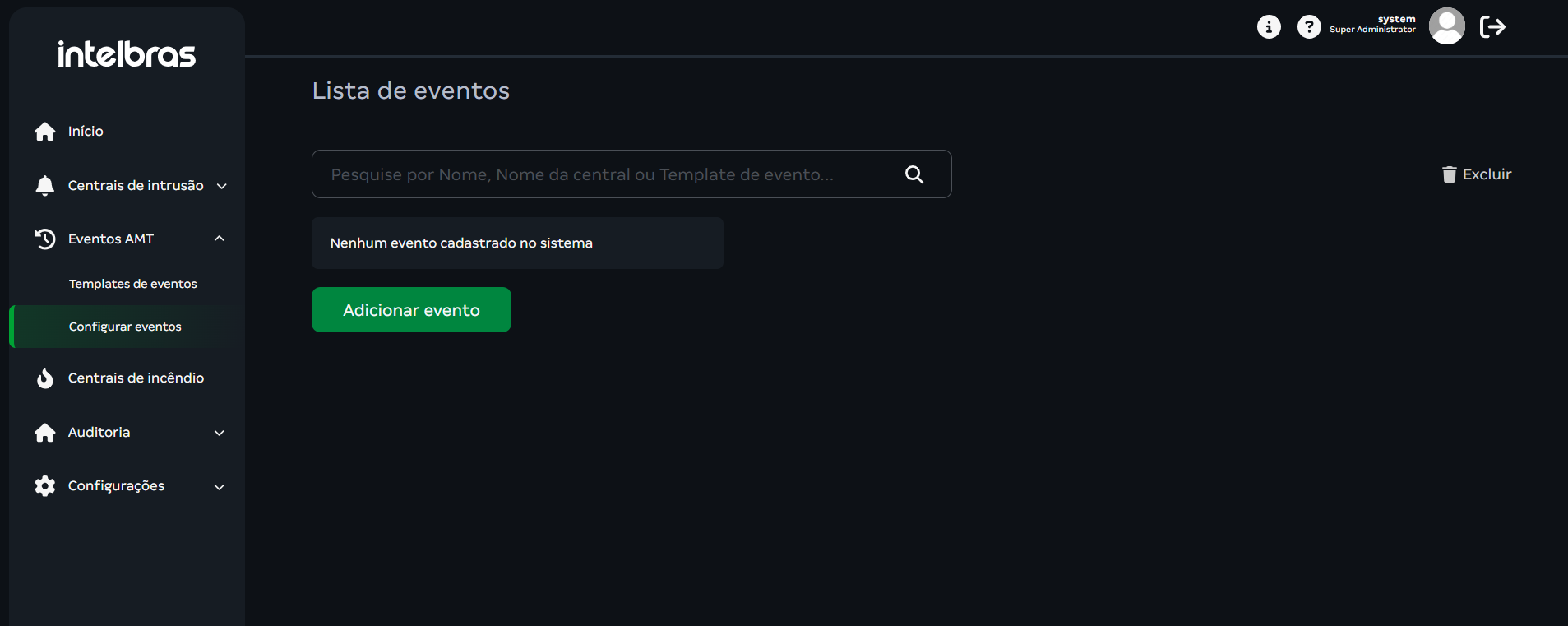

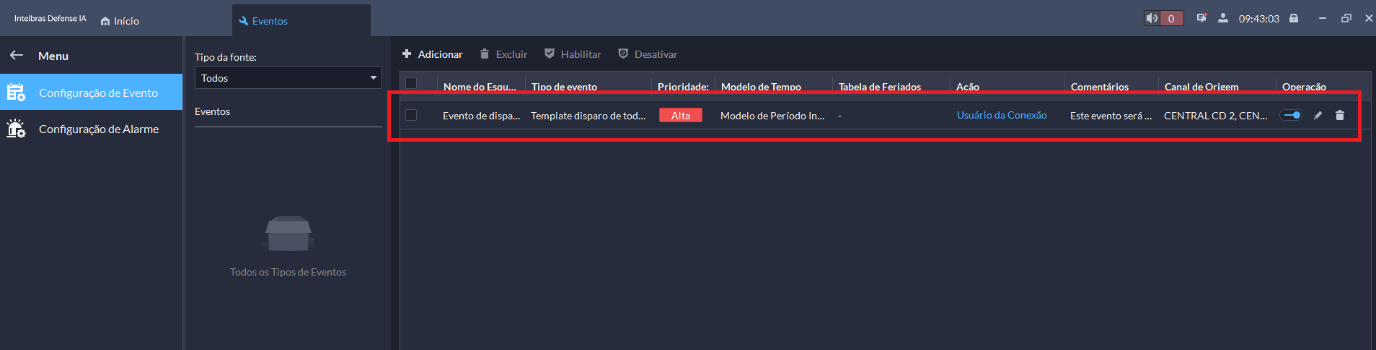

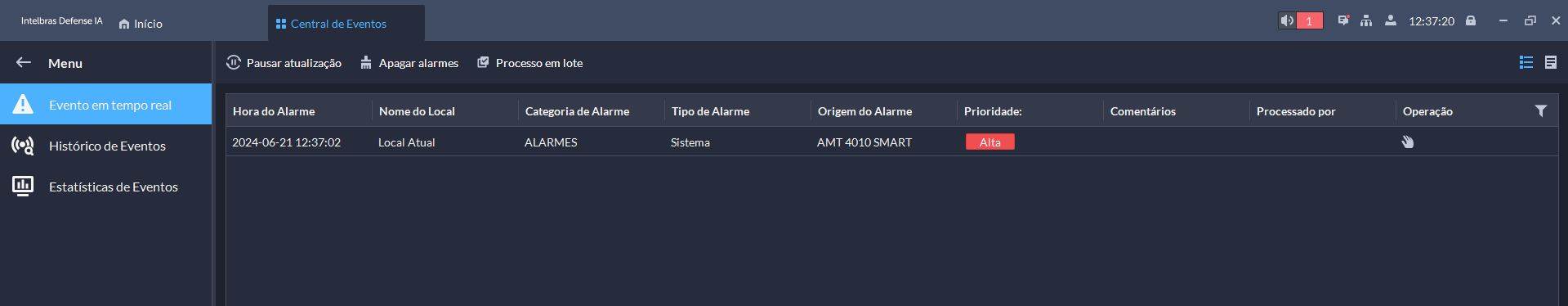

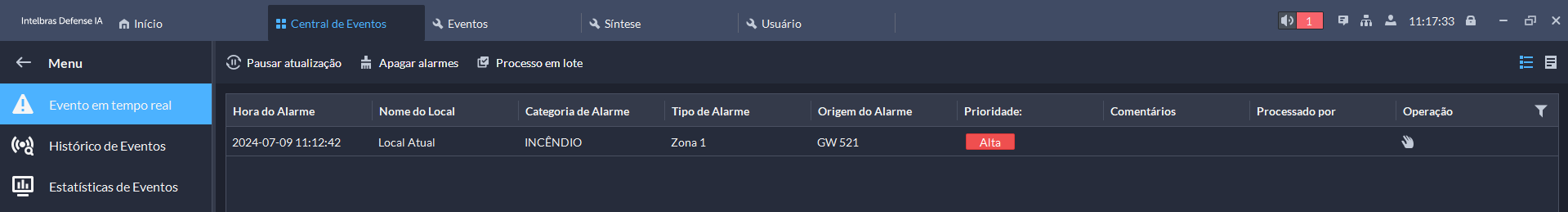

Configuração de Eventos

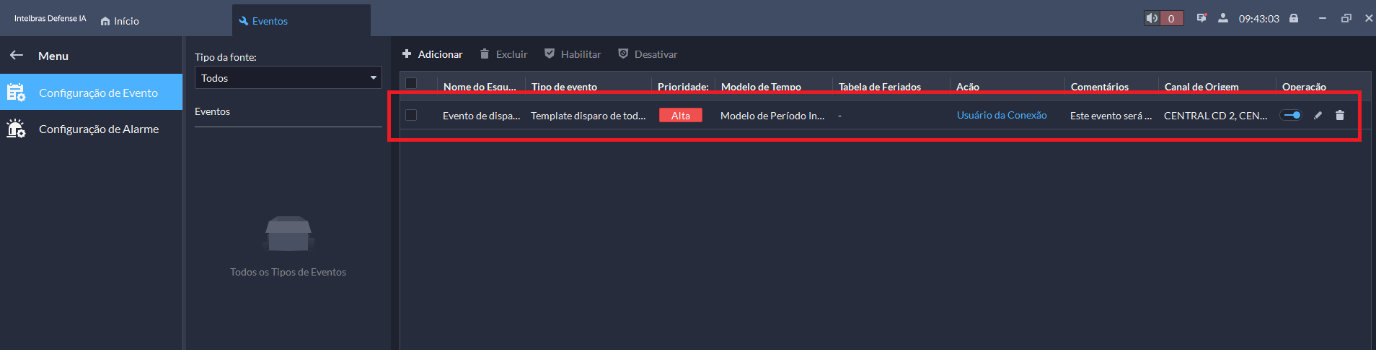

Acessando a configuração de eventos é possível adicionar, editar, excluir, habilitar e desativar eventos. Todos os eventos cadastrados aparecem nessa interface, é possível gerenciá-los na aba acima e navegar por eles na aba de navegação abaixo.

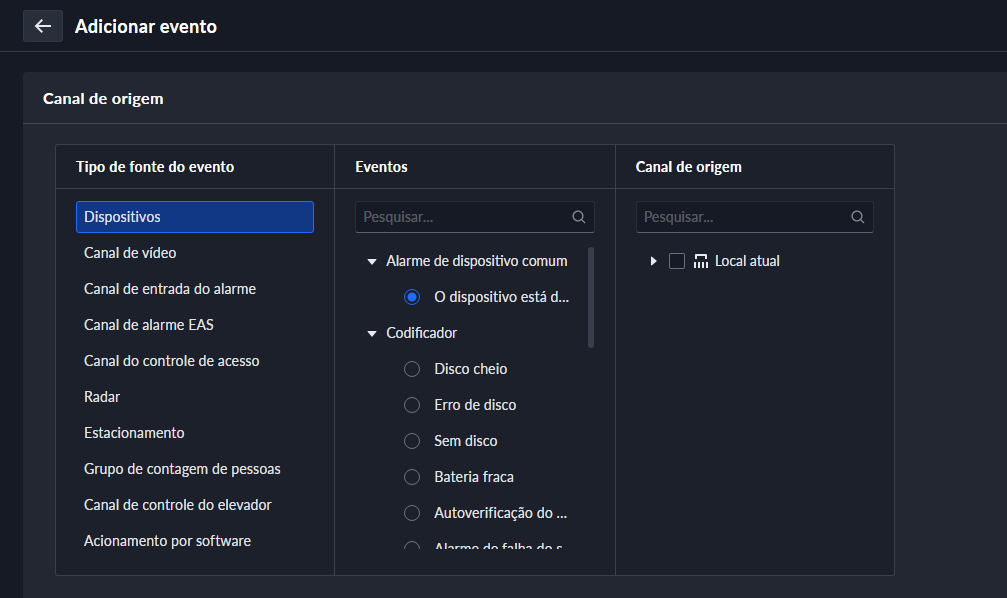

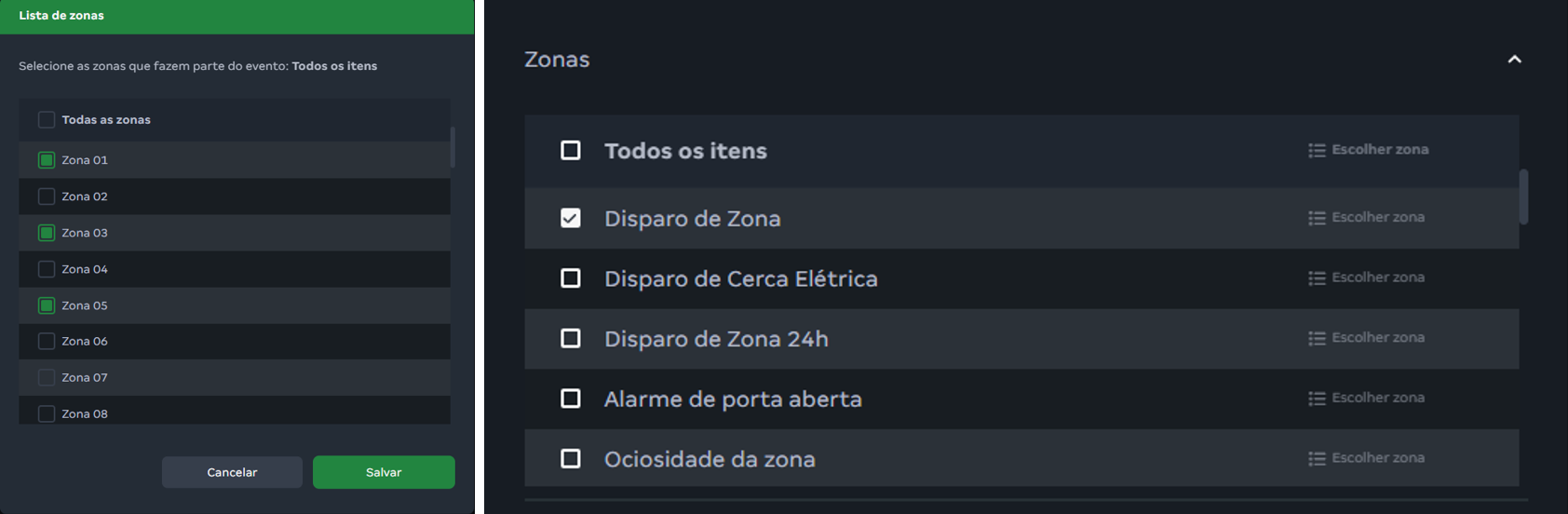

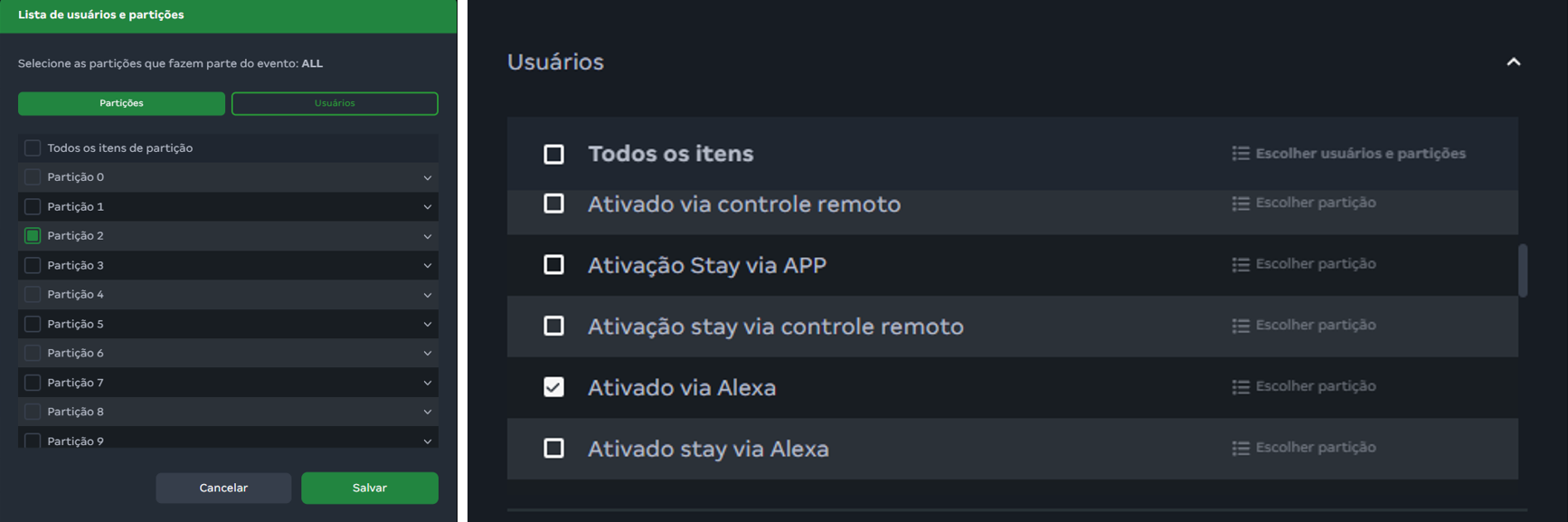

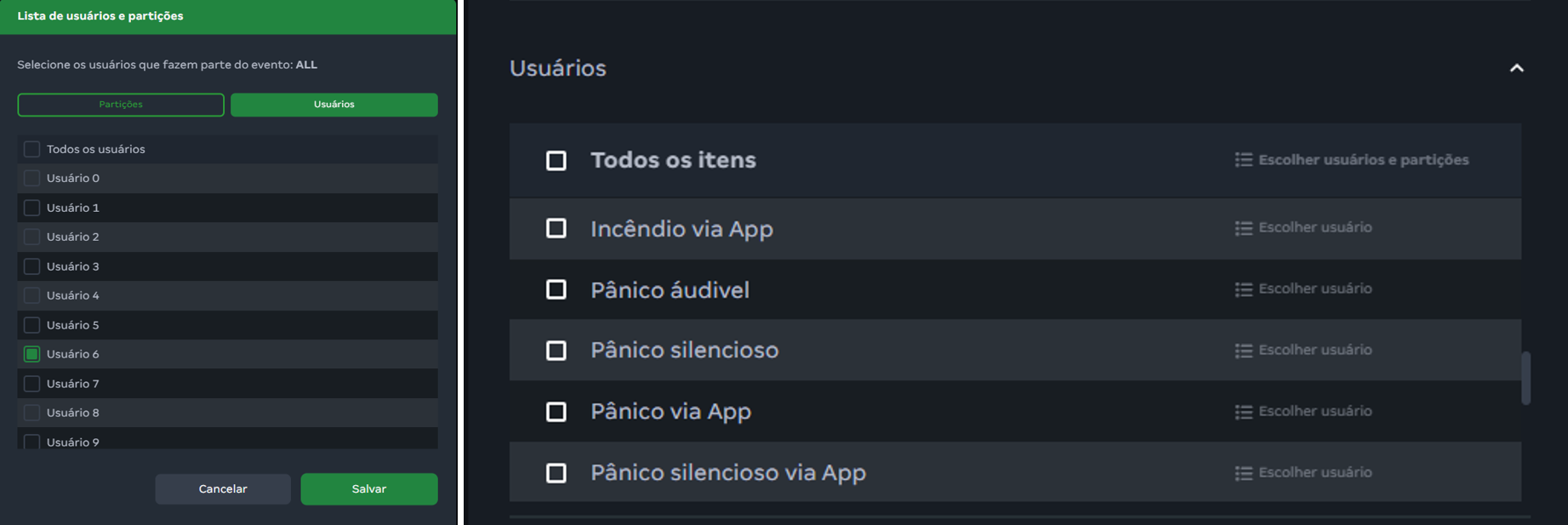

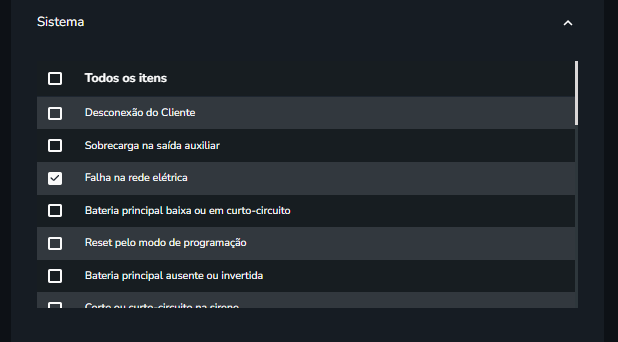

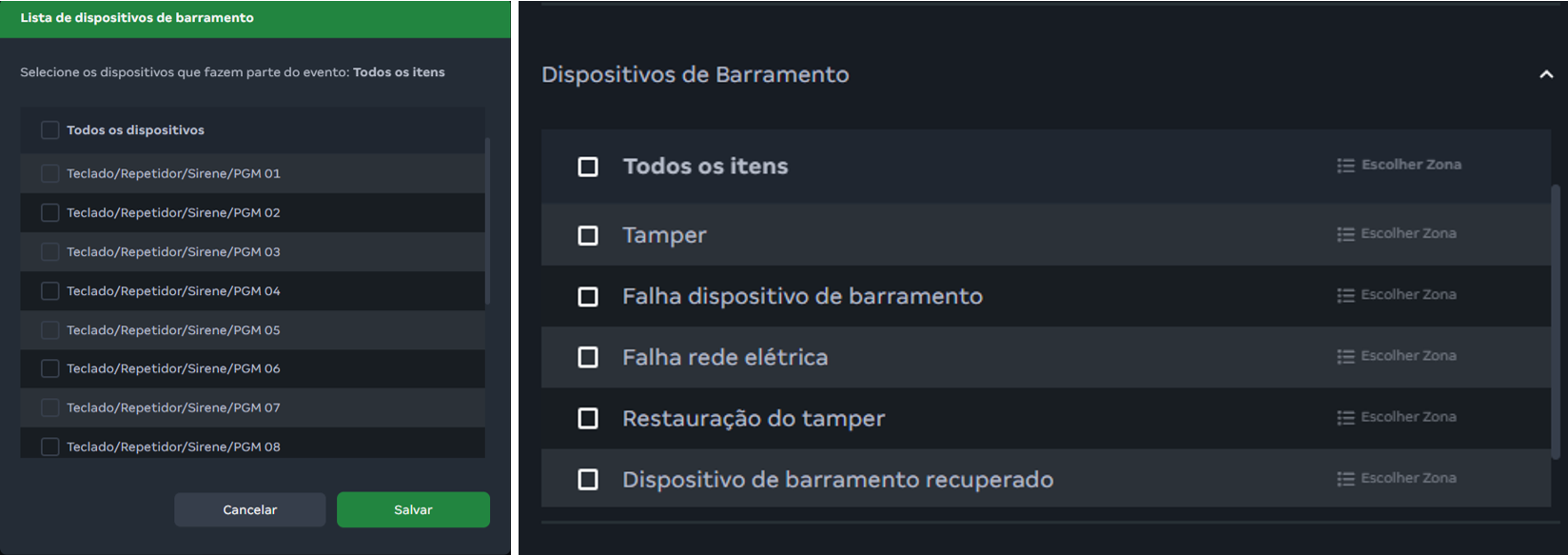

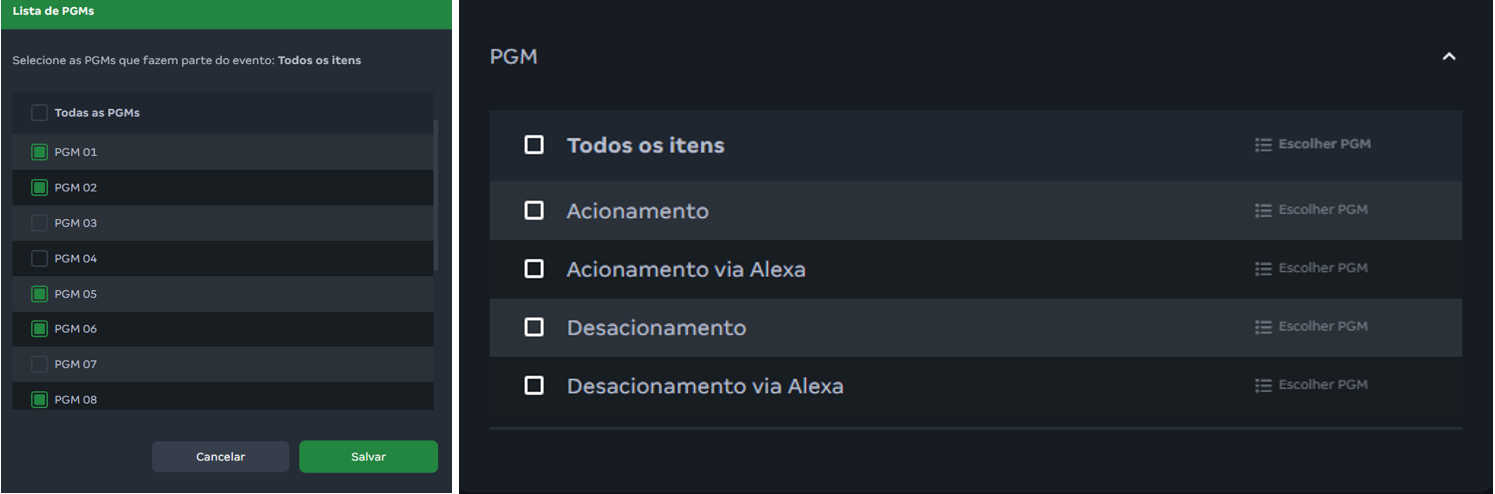

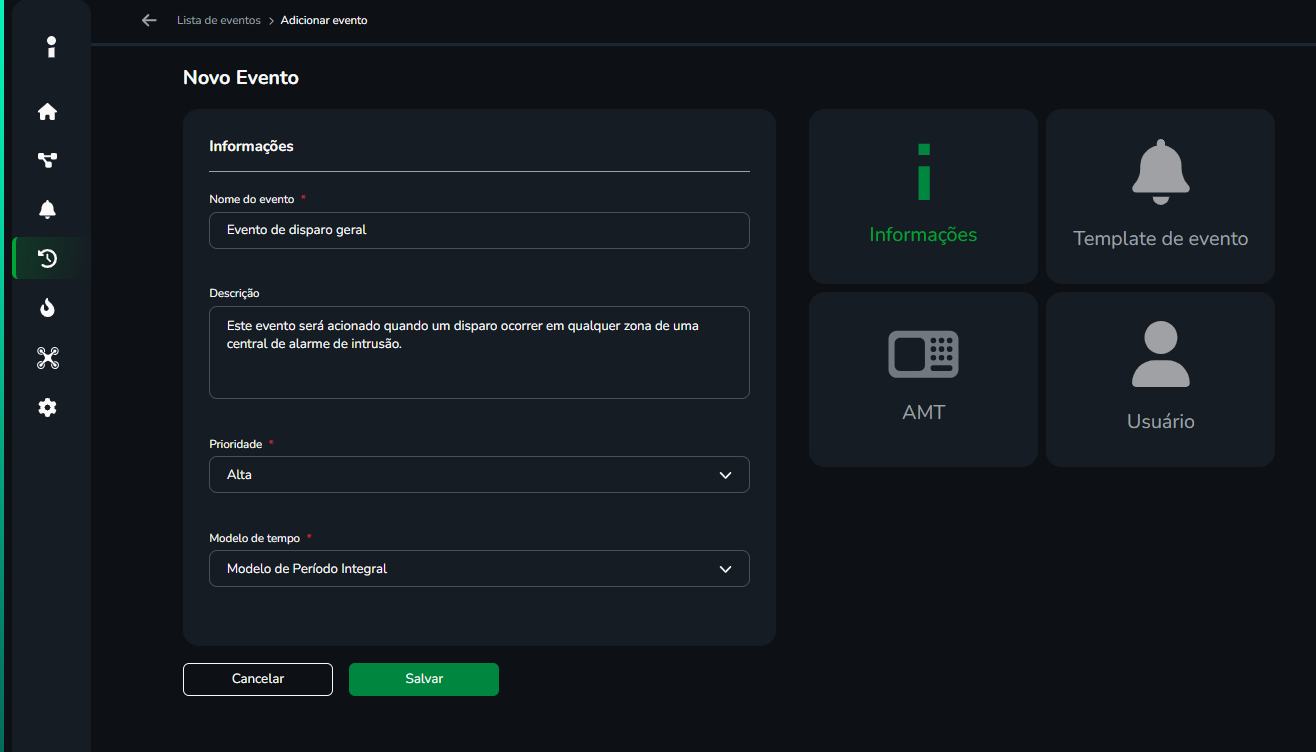

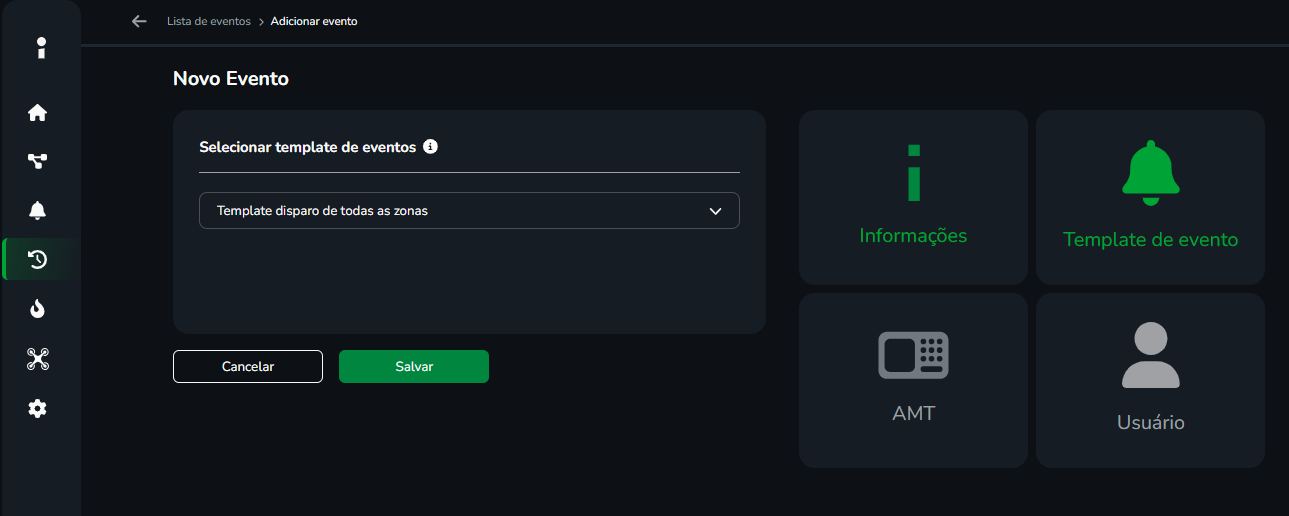

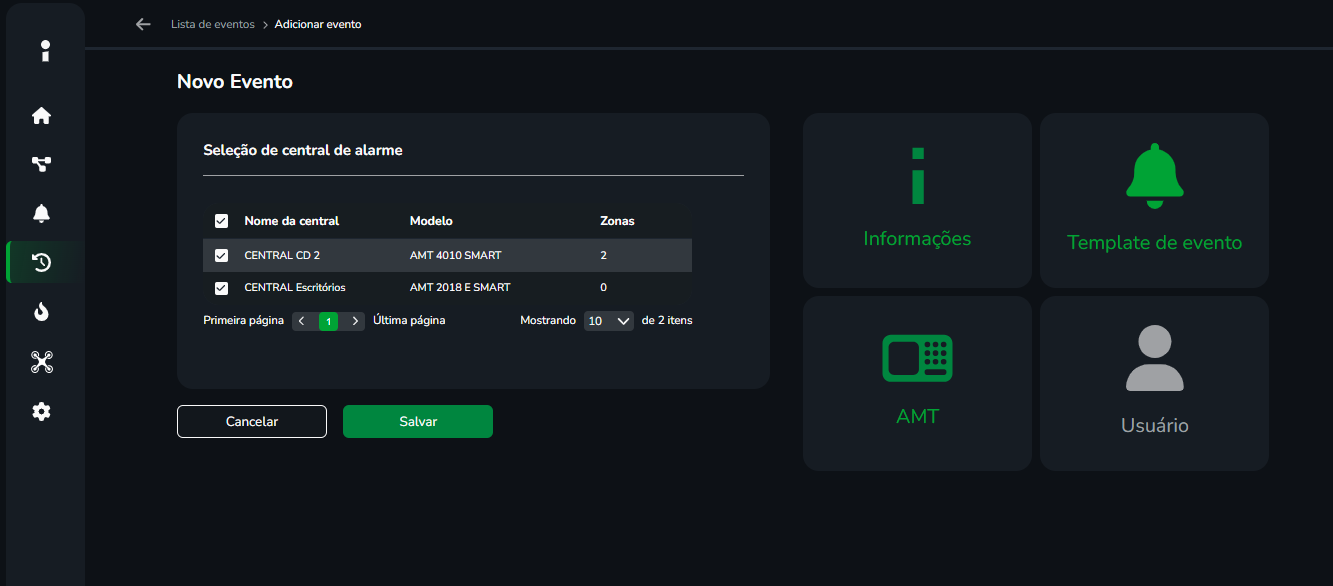

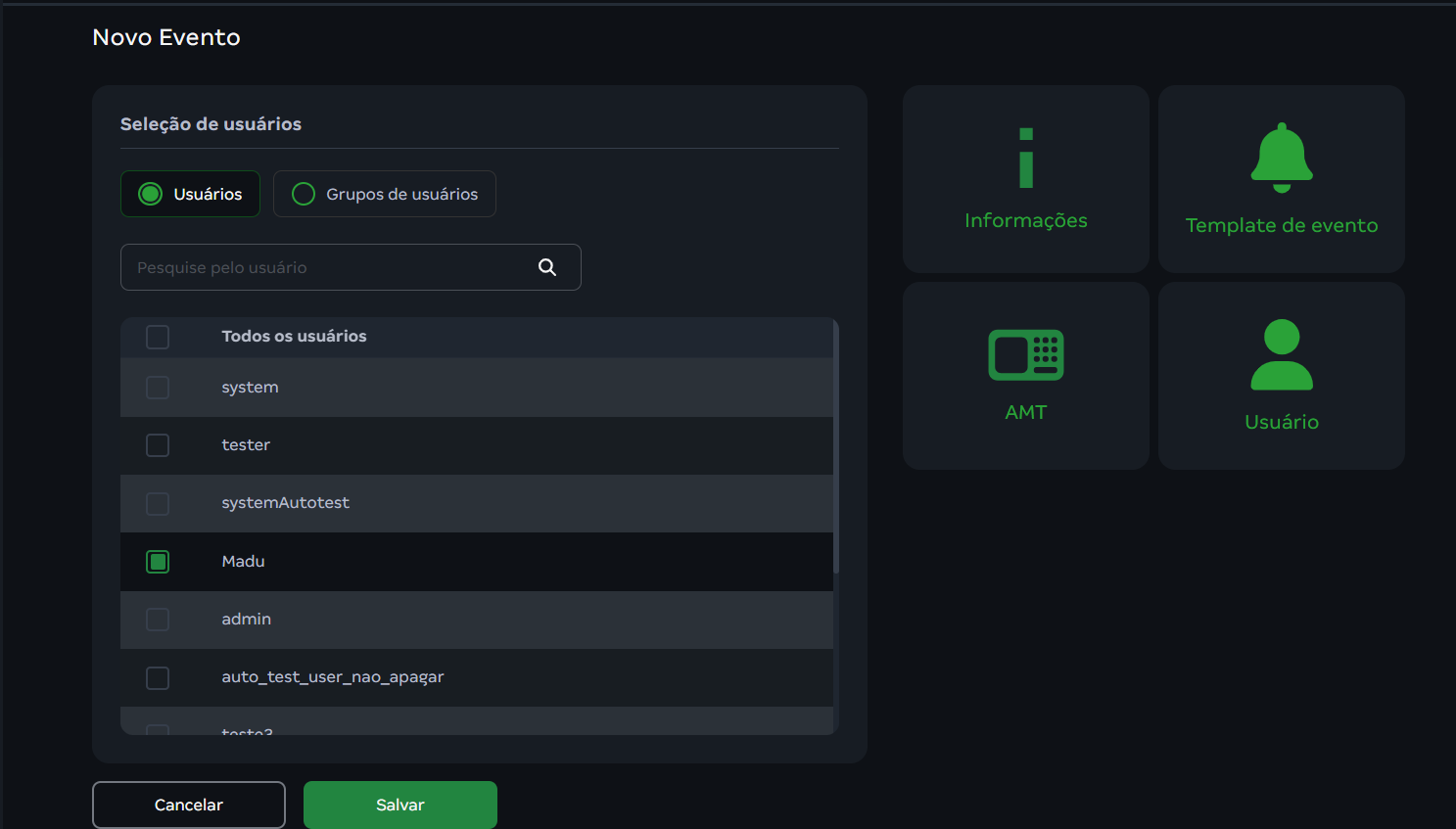

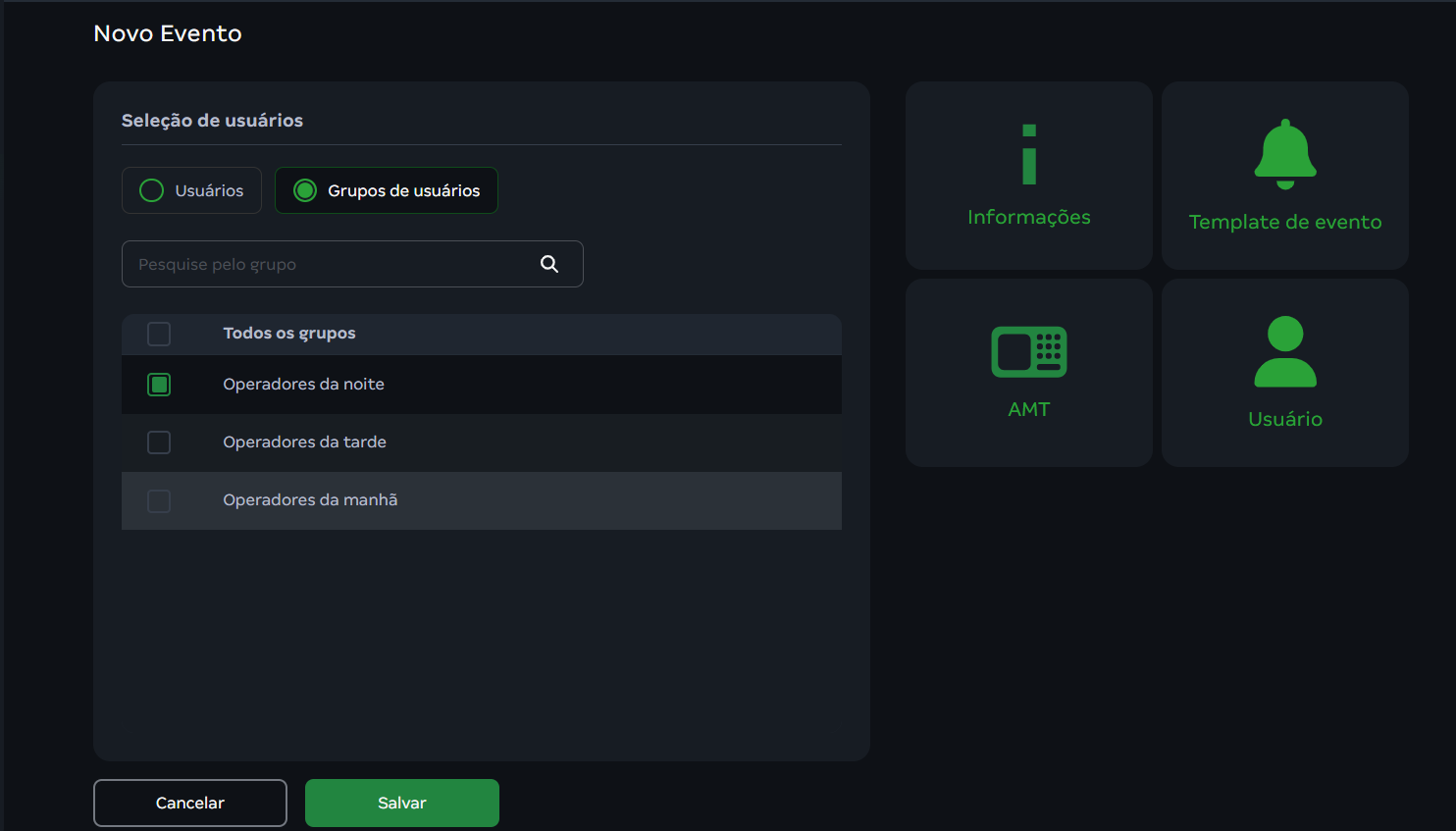

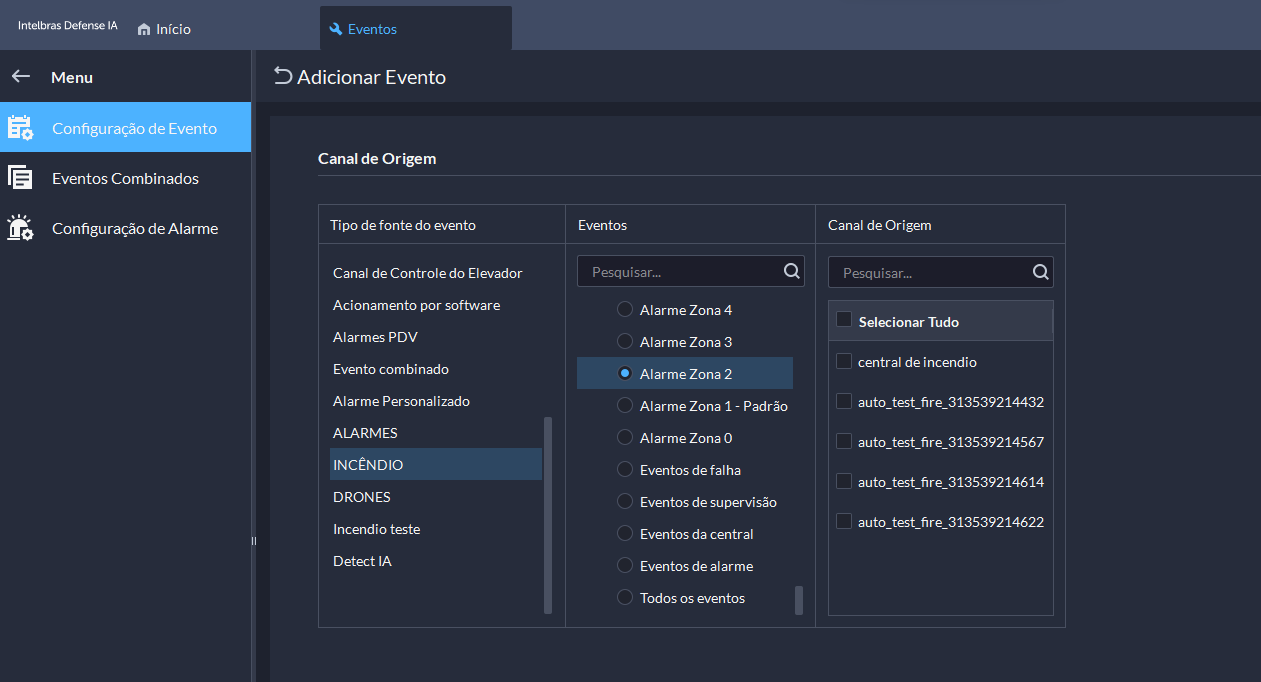

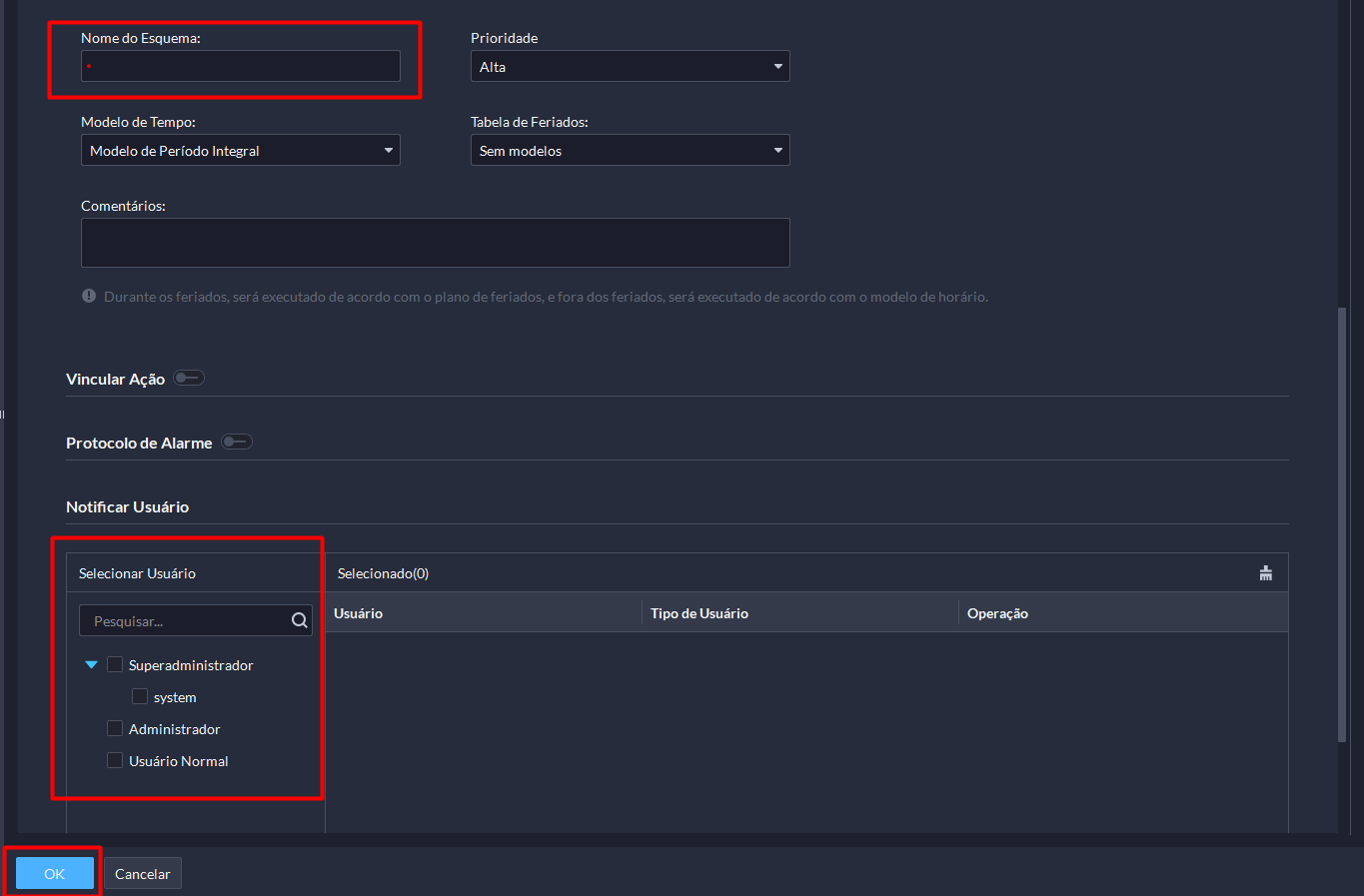

Adicionar Eventos

Para adicionar um evento, clique em Adicionar, a interface de criação de evento será aberta. Nessa interface deve-se selecionar parâmetros do sistema e de dispositivos, vinculando-os ao evento desejado, este processo é realizado em 5 etapas. Primeiramente, deve-se indicar o tipo e origem do evento, selecionando um dos eventos disponíveis na lista e o dispositivo que será responsável pelo gatilho do evento. Note que os dispositivos disponíveis para seleção dependem do tipo de evento selecionado. Se algum dispositivo não aparece na lista, verifique se este é compatível com o tipo de evento selecionado.

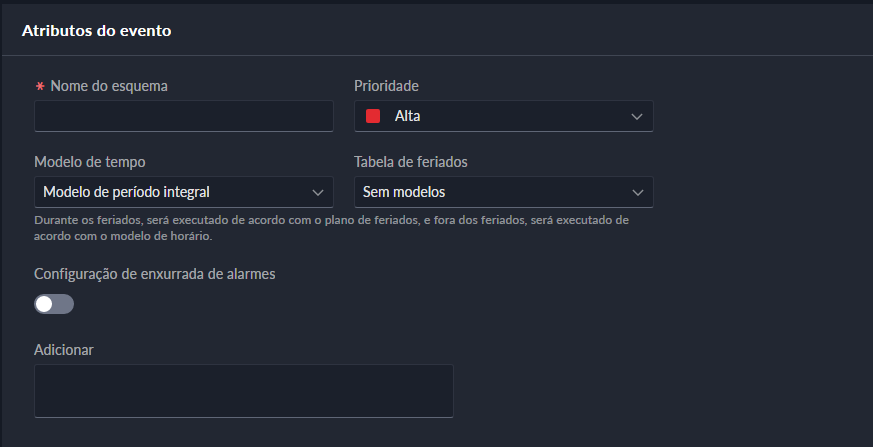

Em seguida, em atributos do evento, indique o nível de prioridade do evento (baixo, médio ou alto) e o modelo de tempo que esse evento deve ficar ativo. Também é possível definir uma Tag e adicionar comentários ao evento.

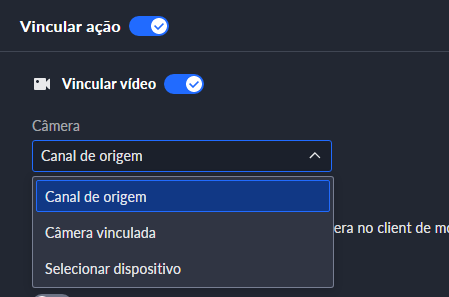

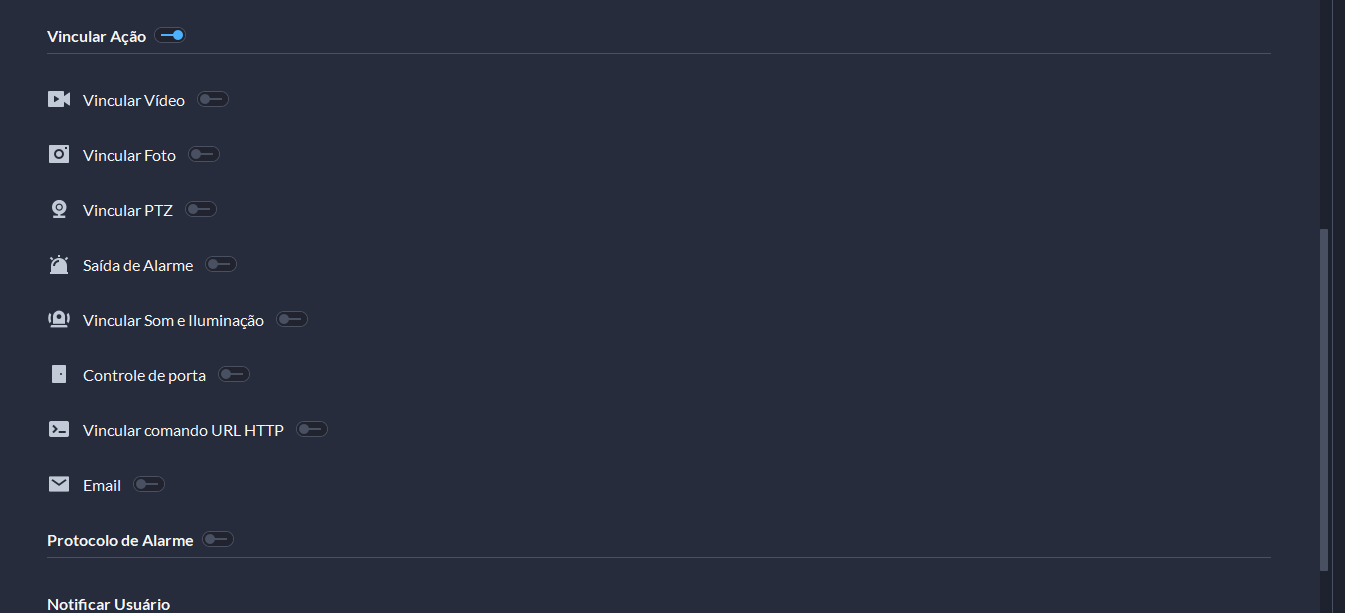

Vincular ações

É possível vincular ações a partir do acionamento do evento, para isso, ative o botão Vincular ação novas opções aparecerão. Selecione as ações que deseja vincular ao evento, são elas:

Vincular Vídeos

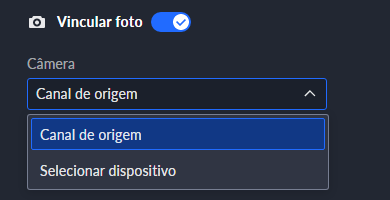

Para vincular câmeras, canais de vídeo ou executar gravações do evento de até 300 segundos. Você pode optar por vincular o próprio canal de origem do evento ou selecionar outros canais/dispositivos.

Canal de Origem: Vincula ao evento o próprio canal de vídeo que o gerou.

Câmera vinculada: Caso o canal que gerou o evento esteja vinculado a algum outro canal de vídeo, este será vinculado (recomenda-se utilizar esta opção quando a origem do evento for um canal de alarme).

Selecionar Dispositivo: Vincula ao evento outros dispositivos disponíveis na árvore de dispositivos.

Ao selecionar esta ação vinculada, também é possível optar por fazer o pop-up do canal de vídeo ao acionamento do evento configurado. Para isso, marque a caixa correspondente.

Além disso, também é possível realizar a gravação de até 5 minutos do canal vinculado, a partir do acionamento do evento (é possível configurar um tempo de pré-gravação de até 10 segundos). Para isso, ative a função clicando no botão "Gravações de Evento", e configure de acordo.

Vincular Foto

Assim como a anterior, esta ação vincula um canal de vídeo ao evento e um snapshot é realizado, capturando a imagem durante o acionamento do evento.

É possível selecionar o próprio canal de origem do evento (se este for de vídeo), ou selecionar um outro canal na árvore de dispositivos.

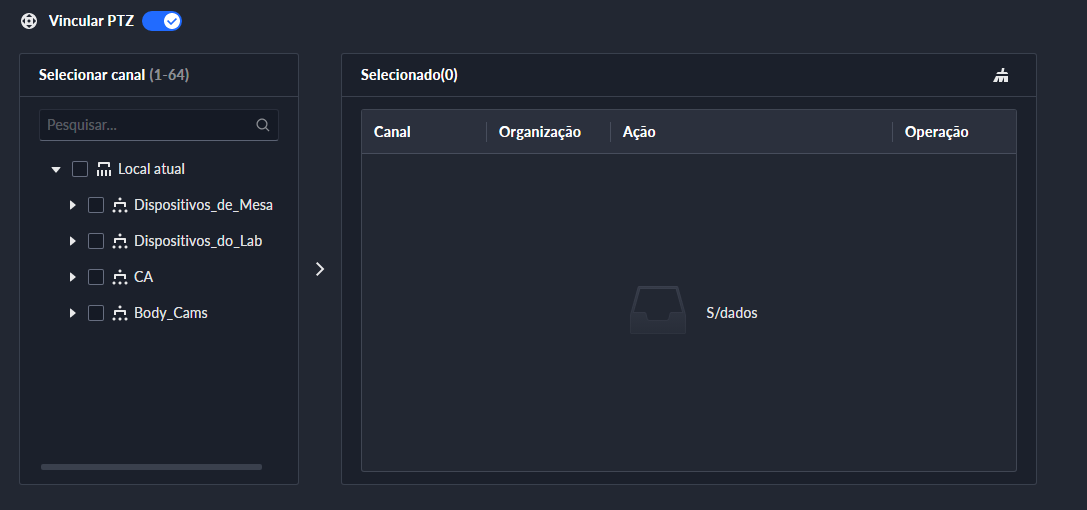

Vincular PTZ

É possível vincular uma rotina PTZ ao acionamento do evento. Para isso, selecione o dispositivo compatível e configure de acordo.

Na coluna "Ação" é possível escolher entre as rotinas PTZ pré-configuradas no dispositivo.

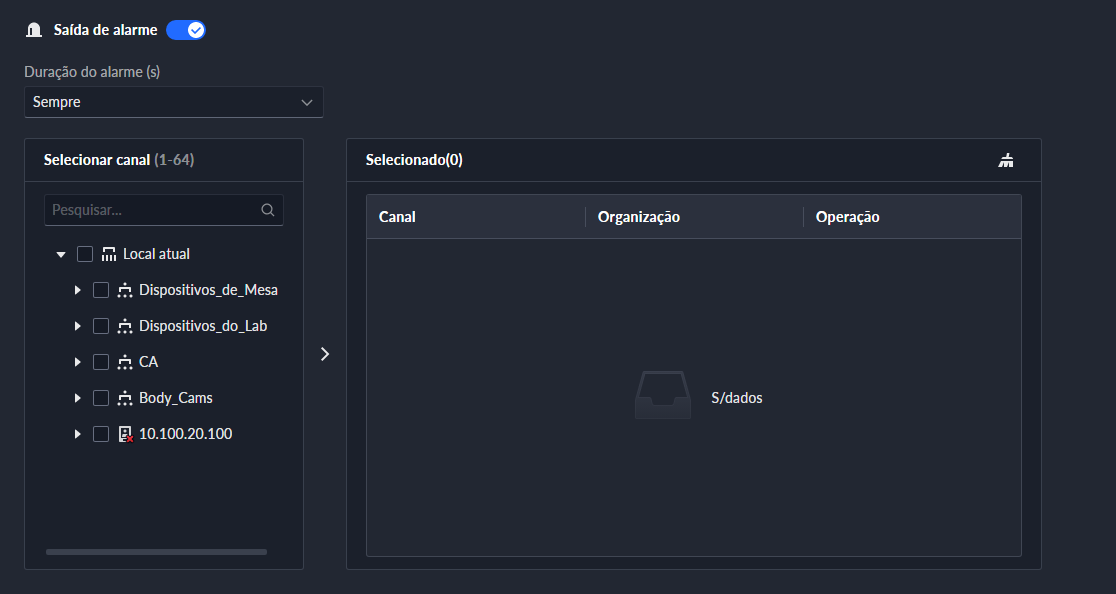

Saída de Alarme

Esta ação vincula saídas de alarme de dispositivos na plataforma a partir do acionamento do evento. Para configurar, selecione o canal de alarme na árvore de dispositivos e a duração da ativação (5 a 600 segundos). Caso a duração "sempre" seja selecionada, o alarme deverá ser desligado manualmente após sua ativação.

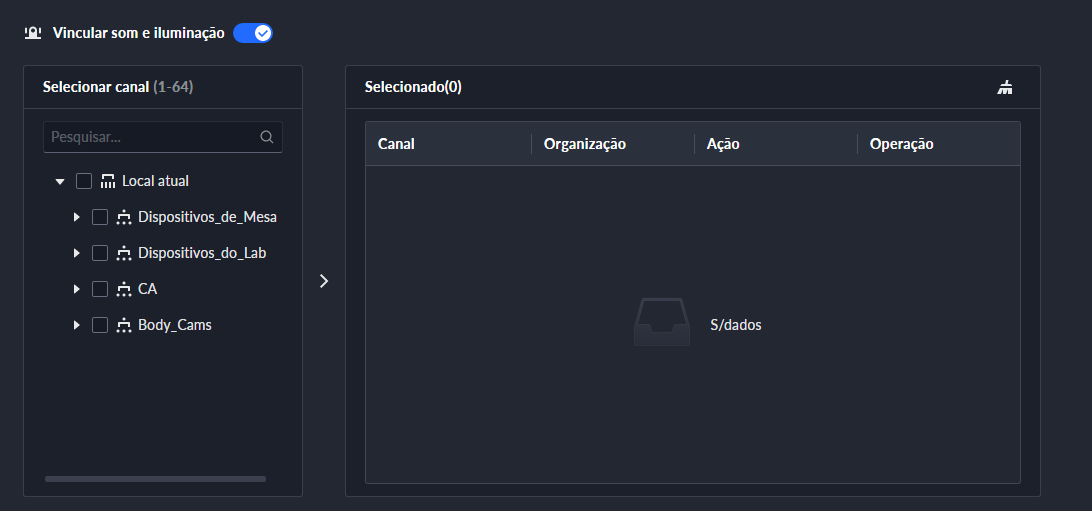

Som e iluminação

Assim como a anterior, esta ação vincula saídas de dispositivos a partir do acionamento do evento. Saídas sonoras e luminosas são vinculadas, e sua duração pode ser selecionada na coluna "Ação".

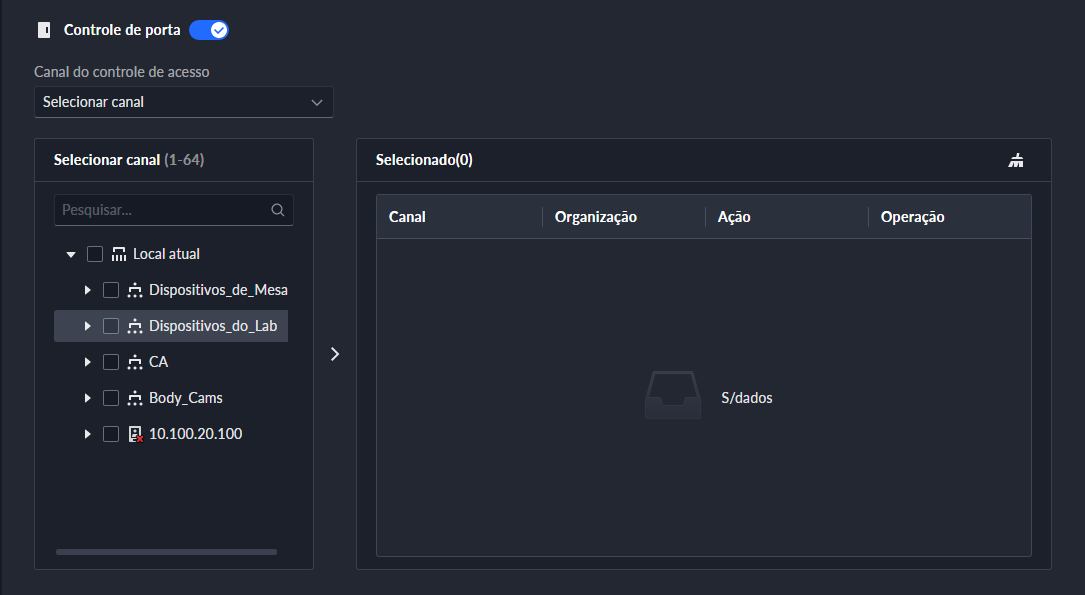

Controle de Porta

Esta ação vincula canais de controle de acesso (portas) ao acionamento do evento. É possível optar por ações como tornar as portas normalmente abertas ou fechadas, ou apenas abri-las ou fechá-la.

É possível aplicar a regra a todos os canais de controle de acesso da plataforma, ou selecionar os canais desejados e aplicar caso a caso.

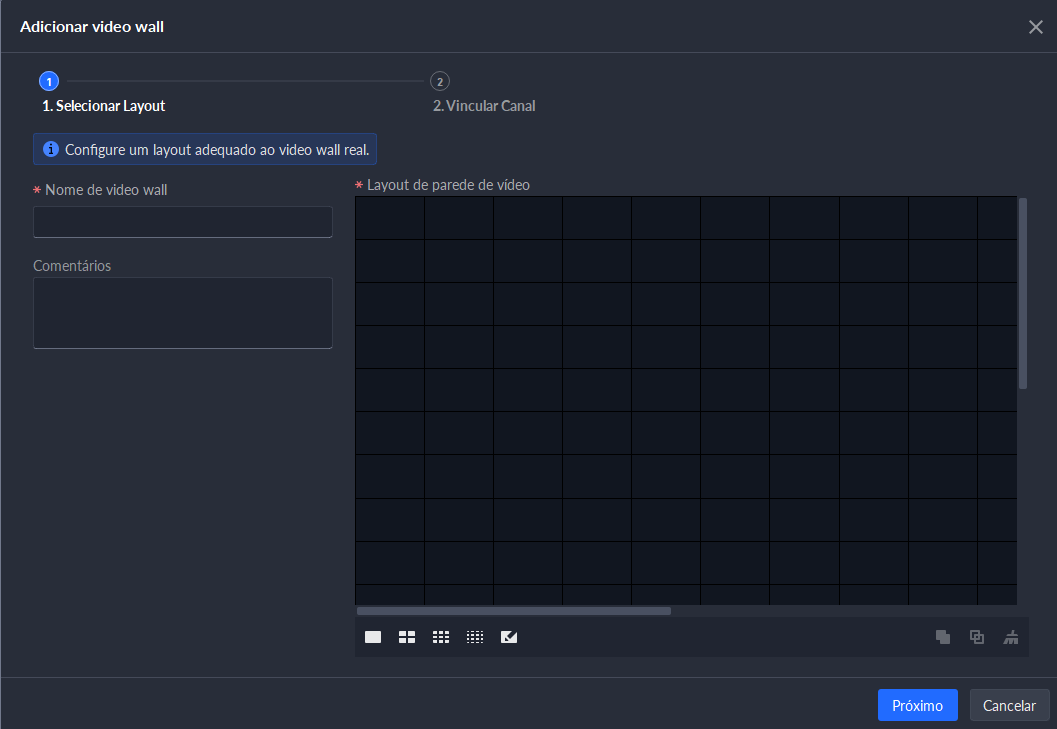

Vincular Vídeo Wall

Configure a relação entre o tempo de acionamento de dois eventos e, em seguida, você pode configurar quais ações serão executadas quando o evento for acionado.

Antes você deve adicionar um video wall e configurar o alarme no modo de video wall.

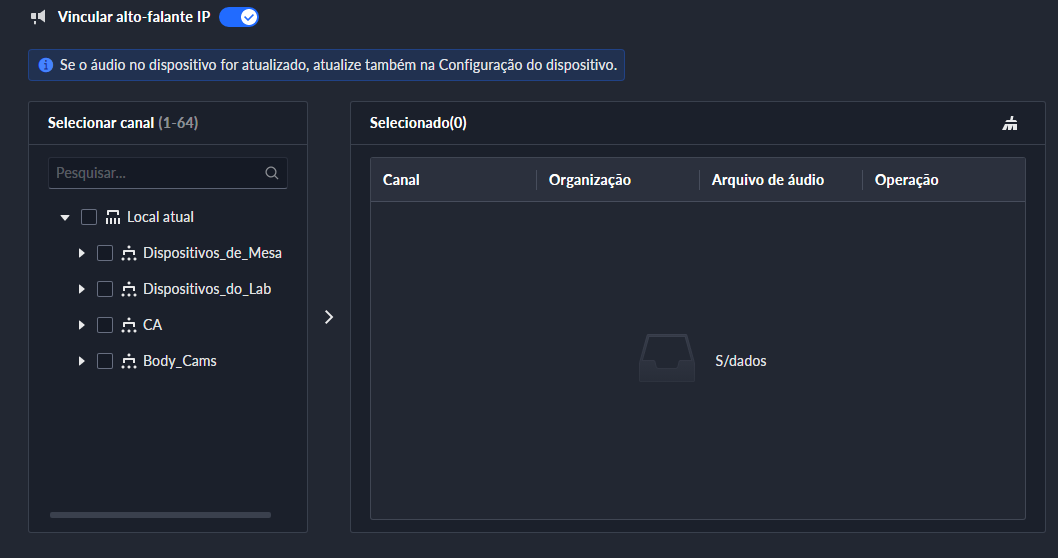

Vincular Alto-falante IP

Ative Vincular Alto-falante IP e, em seguida, selecione um ou mais alto-falantes IP e os arquivos de áudio a serem reproduzidos.

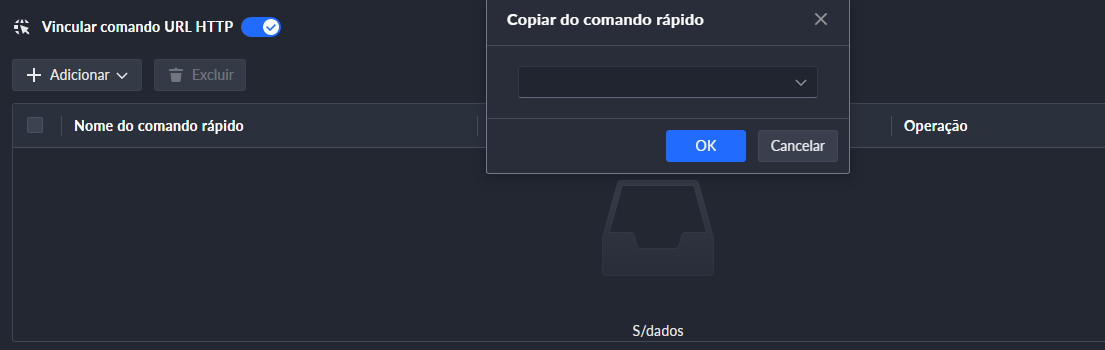

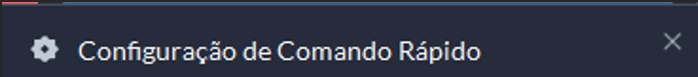

Comando URL HTTP

É possível vincular comandos HTTP a partir do acionamento do evento. Para isso, clique em "Adicionar" e escolha o método de solicitação entre comandos Get, Post, Put e Delete. Na segunda coluna é onde insere-se o endereço do comando. Também é possível adicionar comentários e testar o comando configurado.

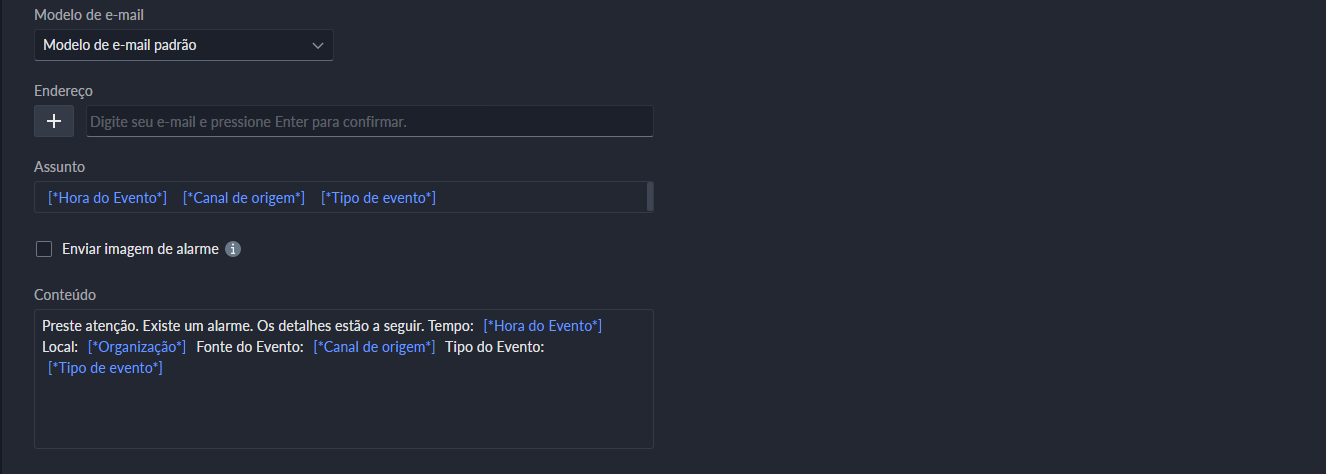

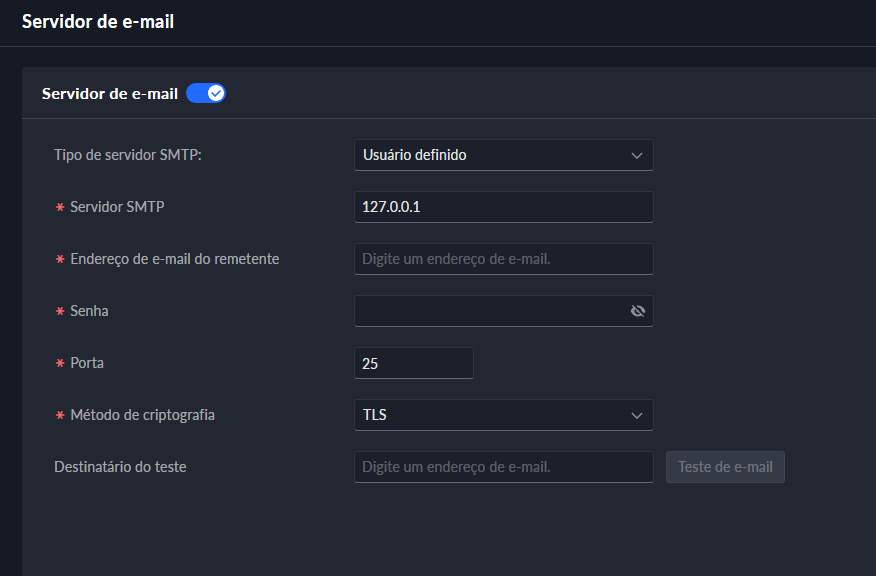

Esta ação envia um e-mail aos destinatários configurados. É possível escolher entre um template padrão, ou personalizar um modelo próprio. Para esta ação funcionar corretamente, um servidor de e-mail deve estar devidamente configurado na plataforma. Veja "Parâmetros" em Configurações do sistema.

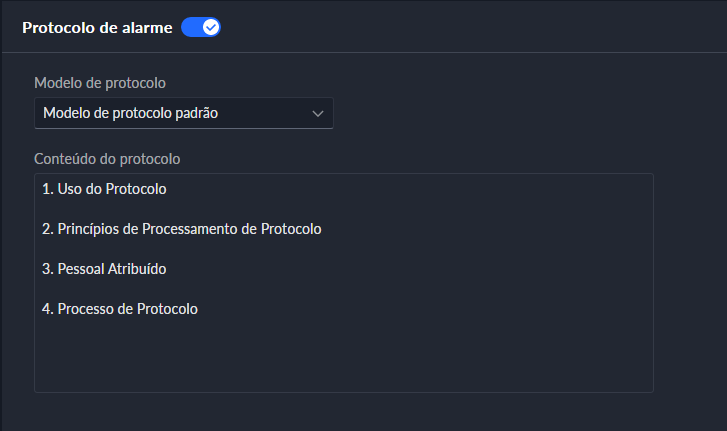

Protocolo de Alarme

Também é opcional ativar o Protocolo de Alarme ativando o botão Protocolo de Alarme. O Protocolo de alarme é uma instrução disponível ao operador quando este reconhece o alarme.

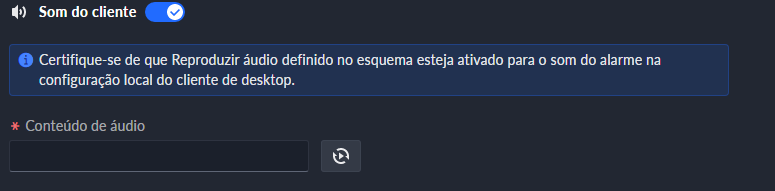

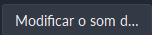

Som do Client

Para vincular o som do Client, ative Som do Client e, em seguida, insira o conteúdo de áudio (até 50 caracteres). Quando um alarme for acionado, o Client reproduzirá o conteúdo de áudio definido.

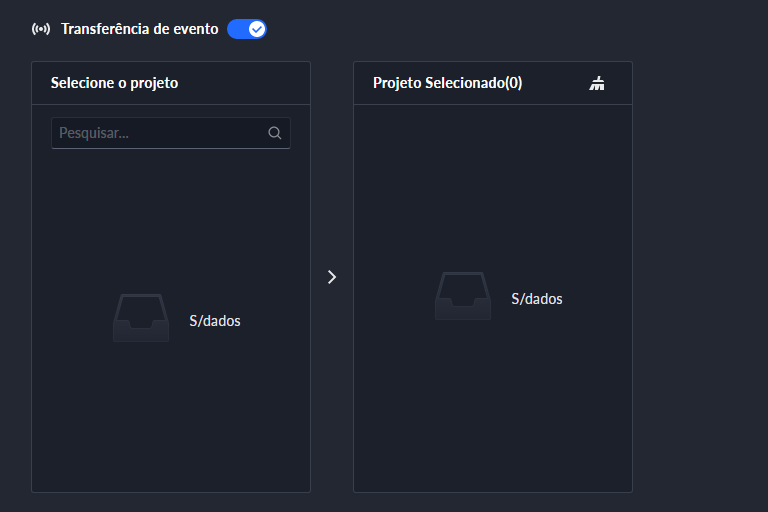

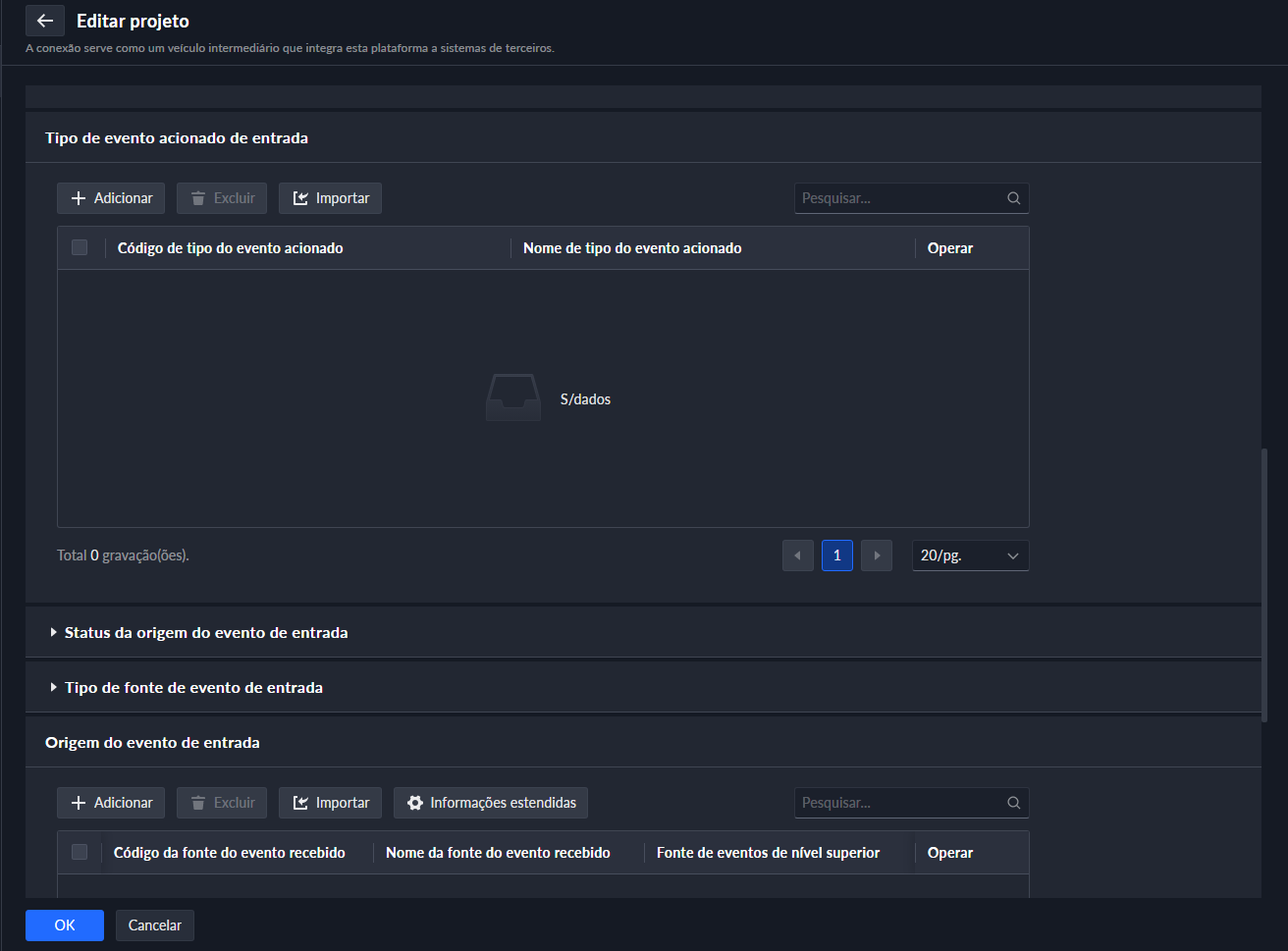

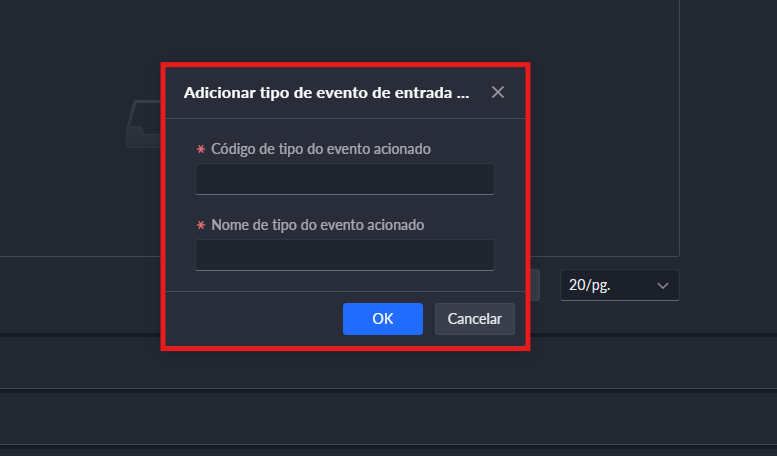

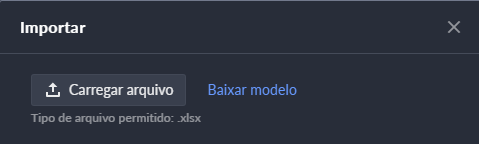

Transferência de Evento

Ative a Transferência de Eventos e, em seguida, selecione o projeto. A plataforma enviará os status dos dispositivos, eventos e outros dados para o sistema de terceiros.

É necessário configurar o projeto primeiro em > Síntese > Transferência de Eventos.

Configuração de Eventos

Configure a relação entre o tempo de disparo de 2 eventos e em seguida você pode configurar quais ações serão executadas caso o evento seja acionado.

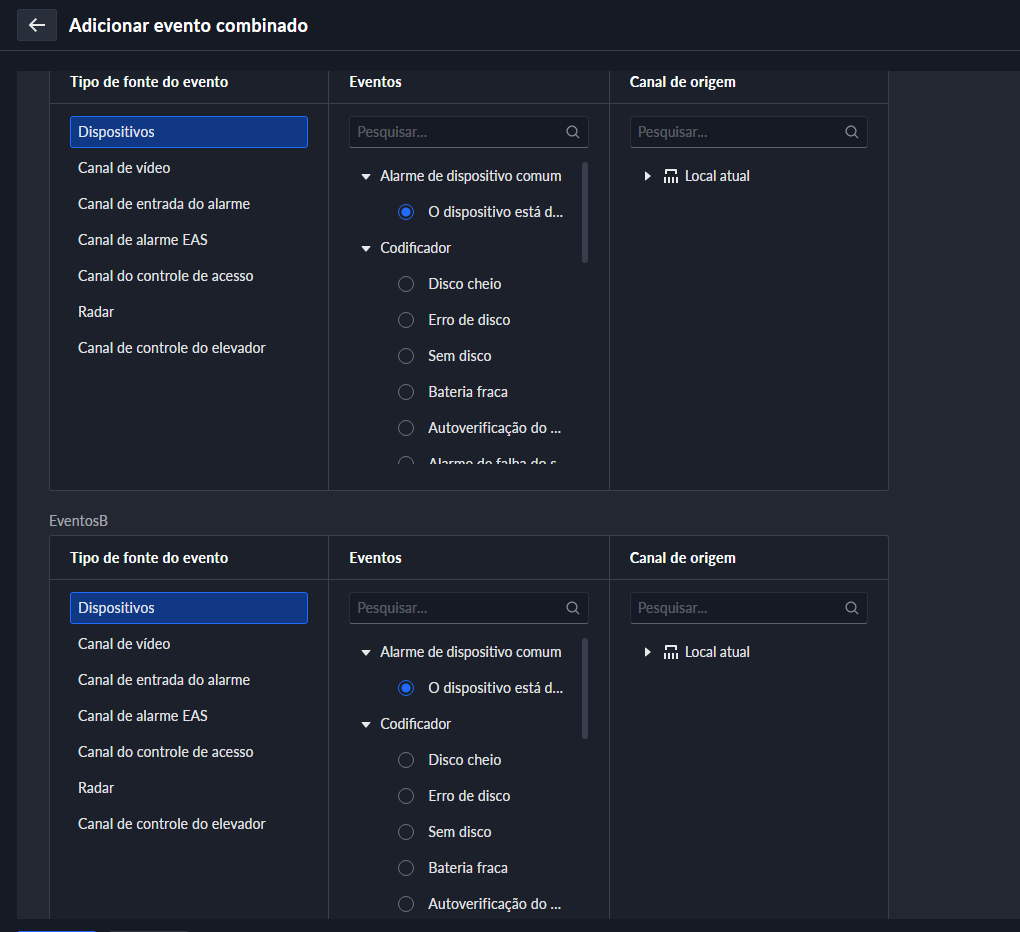

Configurando Eventos Combinados

Configure a relação entre o tempo de disparo de 2 eventos e em seguida você pode configurar quais ações serão executadas caso o evento seja acionado.

Procedimento:

» Passo 1: Na página inicial do Defense IA Client, clique em

e na seção Configuração do Aplicativo, selecione Evento > Regra de Evento Combinada.

e na seção Configuração do Aplicativo, selecione Evento > Regra de Evento Combinada.

» Passo 2: clique

para adicionar uma regra para eventos combinados

para adicionar uma regra para eventos combinados

» Passo 3: insira um nome para a regra e configure os detalhes.

Por exemplo, selecione o evento B e configure o X e o Y para 10 e 50 segundos, respectivamente. Se o evento B ocorrer durante os 10 segundos a 50 segundos após a ocorrência do evento A, um evento combinado será acionado e em seguida, a plataforma executará ações vinculadas definidas.

» Passo 4: clique em OK.

» Passo 5: clique em Adicionar, e configure os parâmetros do evento combinado.

| Parâmetros | Descrição |

|---|---|

| Nome | Insira um nome para o evento combinado. |

| Regra | Selecione a regra. |

| Origem do Evento Combinado | Selecione o evento e a origem do evento para o evento A e B. |

» Passo 6: clique em OK.

» Passo 7: Crie um plano de evento para notificar e vincular ações sobre o evento combinado. Veja o capítulo anteiror e veja como configurar um plano de evento com ações vinculadas; selecione o evento combinado criado como fonte do Evento.

Configuração de Alarmes

Enxurrada de Alarmes

Se determinados alarmes forem acionados com frequência, você pode configurar um intervalo durante o qual eles só poderão ser acionados uma vez. Por exemplo, um alarme de linha virtual (tripwire) pode ser acionado apenas uma vez a cada 10 segundos.

Procedimento:

» Passo 1: Faça o login no Defense IA 3.3. Na página inicial, clique nas configurações, e depois na secão Configuração de Aplicativos, selecione: Evento > Configuração de Alarme > Configuração de enxurrada de Alarmes.

» Passo 2: clique Adicionar.

» Passo 3: selecione as fontes de eventos e os eventos e, em seguida, configure o intervalo.

» Passo 4: clique em OK

Alarme do vídeo Wall

| Parâmetros | Descrição |

|---|---|

| Modo de Alarme no Video Wall | Modo de sobreposição (Override mode): Quando ocorre um alarme, um vídeo ao vivo é aberto na janela especificada do video wall. Por exemplo, se o vídeo ao vivo do canal 1 estiver aberto na janela 1 e outro alarme for acionado, a plataforma exibirá o vídeo ao vivo do canal 2 na janela 1. Modo de ciclo (Loop mode): Os vídeos ao vivo vinculados serão exibidos nas janelas do video wall de acordo com a ordem das janelas. Se não houver janelas disponíveis, a primeira janela será utilizada. O número no final do nome de uma janela indica sua ordem. Por exemplo, Janela (2) indica que é a segunda janela. |

| Duração de Permanência | Em qualquer um dos modos, se nenhum outro alarme for acionado, o vídeo atual será fechado após o término da duração de permanência. Se um novo alarme for acionado: No modo de sobreposição (override): A duração de permanência do novo vídeo começa a contar a partir do momento em que o alarme é acionado. Ele será exibido na janela após o término da duração do vídeo atual. Por exemplo, se a duração de permanência estiver definida como 30 s e um alarme for acionado quando o vídeo 1 estiver sendo reproduzido há 15 s, aos 30 s o vídeo 1 será fechado e o vídeo 2 será exibido. Após 15 s, o vídeo 2 será fechado. No modo de ciclo (loop): Um novo vídeo será exibido imediatamente, mesmo que a duração de permanência do vídeo atual ainda não tenha terminado. O vídeo do alarme mais recente substituirá imediatamente o que estiver sendo reproduzido no video wall. Este parâmetro está disponível apenas no modo de sobreposição. Quando ativado, a duração de permanência não terá efeito, e os novos vídeos serão exibidos imediatamente. |

| Definir o número de janelas | Há apenas 1 janela por padrão. Clique nela e, em seguida, você pode definir o número de janelas como 4, 9, 16, 32 ou 64. |

| Redimensionar uma janela | Clique em uma janela e arraste sua borda próxima ao canto inferior direito para redimensioná-la. Clique com o botão direito em uma janela e selecione Propriedades. Configure a margem esquerda, margem superior, largura e altura para redimensionar a janela. |

| Ajustar a localização das janelas | Arraste as janelas para ajustar suas posições. Essa operação não altera a ordem das janelas. A ordem é usada para determinar qual janela será utilizada primeiro para exibir vídeos no modo de ciclo. O número no final do nome de uma janela indica sua ordem. Por exemplo, uma janela chamada Janela (2) significa que ela é a segunda janela. |

| Alterar os nomes das janelas | Clique com o botão direito em uma janela e selecione Renomear. Clique com o botão direito em uma janela, selecione Propriedades e altere o nome em Nome da Janela. |

Pré-gravação de vídeo de Alarme

Você pode configurar o modo de pré-gravação para um dispositivo. Quando um alarme é configurado para vincular a pré-gravação de um dispositivo, o dispositivo aplicará o modo especificado. Informações Gerais Os modos de pré-gravação incluem Cache da Plataforma e Obter do Dispositivo. Cache da plataforma: Os vídeos de alarme serão armazenados na plataforma. A plataforma gravará vídeos continuamente e ocupará determinada largura de banda de entr Obter do dispositivo: Os vídeos de alarme serão armazenados no dispositivo. Recomendamos configurar um plano de gravação de 24 horas para garantir que haja conteúdo pré-gravado no momento dos alarmes.

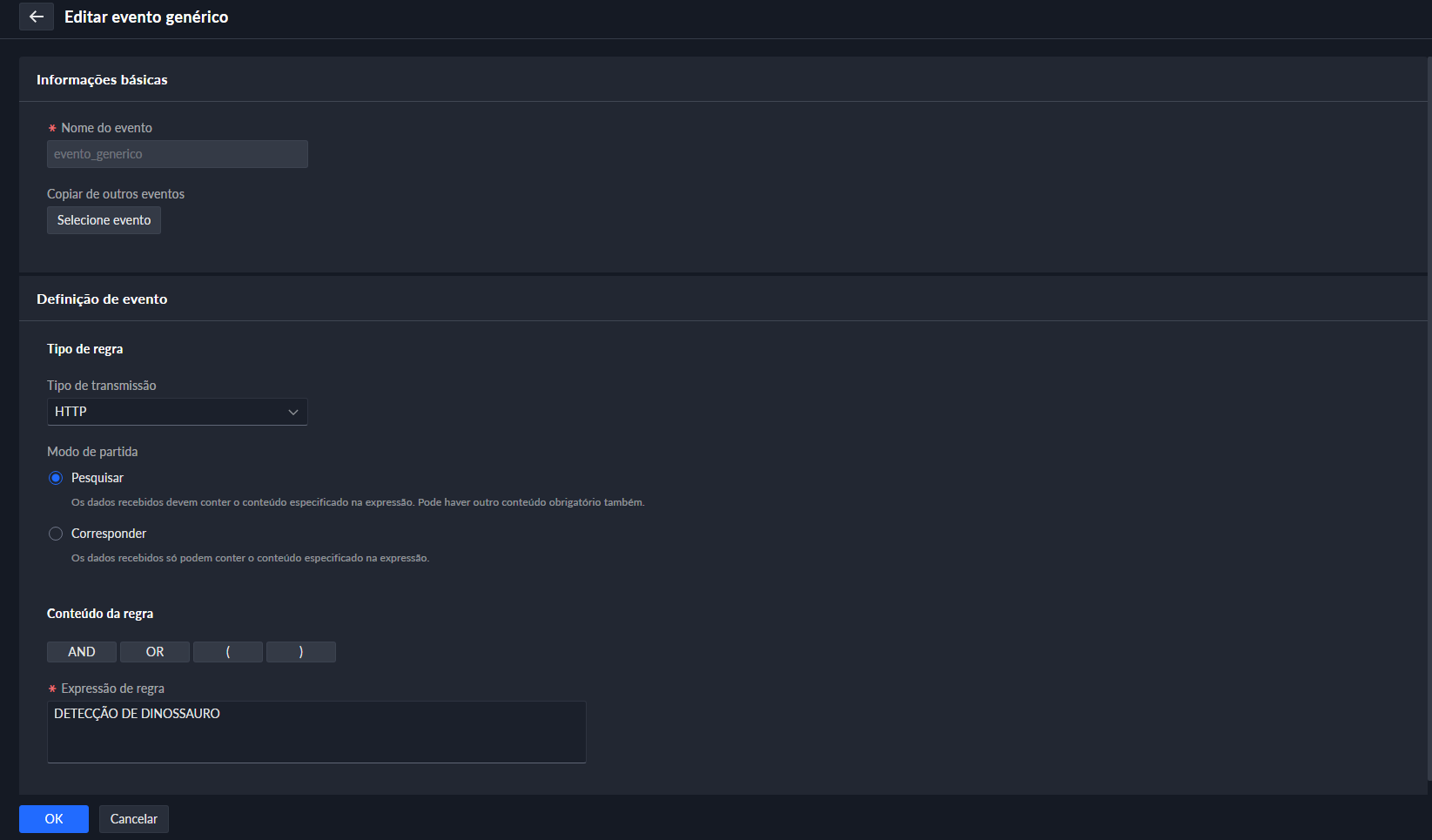

Configuração Genérica de Eventos

Define um evento genérico no qual um hardware ou software de terceiros pode enviar strings simples ao sistema por meio de uma rede IP, permitindo que alarmes ou ações de vinculação correspondentes sejam acionados no sistema.

Configuração de Mapa

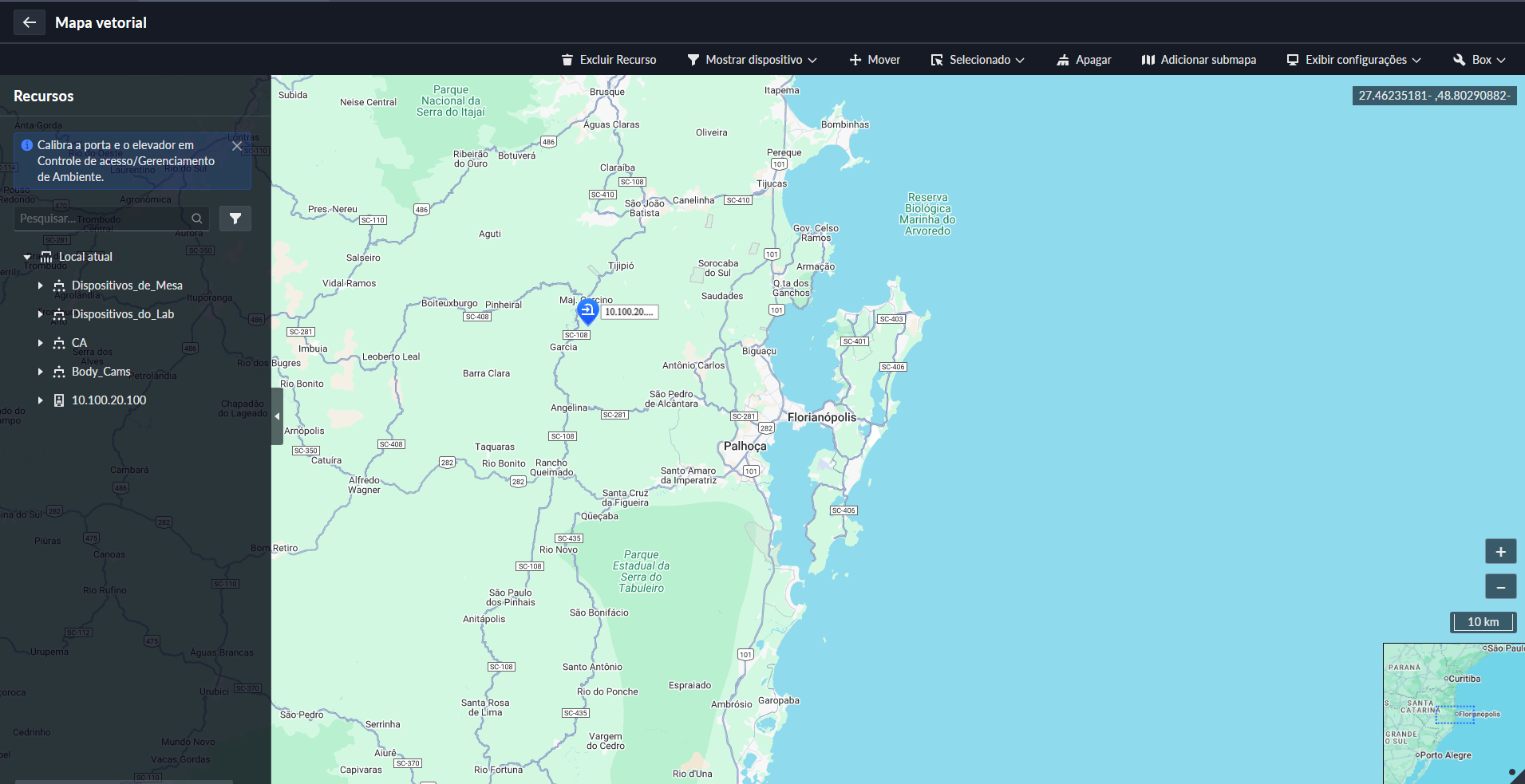

Neste menu é possível configurar/adicionar diferentes tipos de mapas.

O mapa vetorial pode ser utilizado de maneira mais ampla junto ao Google Maps contendo longitude e Altitude, já o mapa principal é utilizado comumente como uma planta baixa do local desejado.

Mapa vetorial

Ao criar um mapa vetorial, é possível utilizar uma posição específica no mapa como ponto de vista para o usuário.

Modo ativação do mapa vetorial

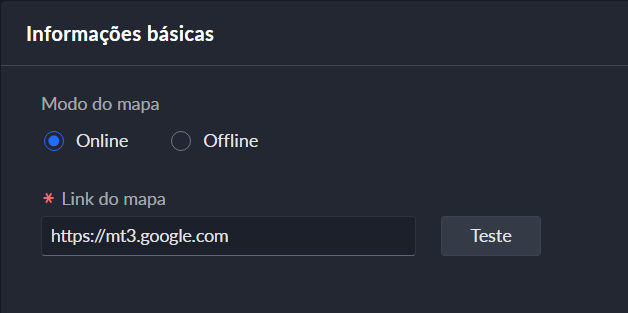

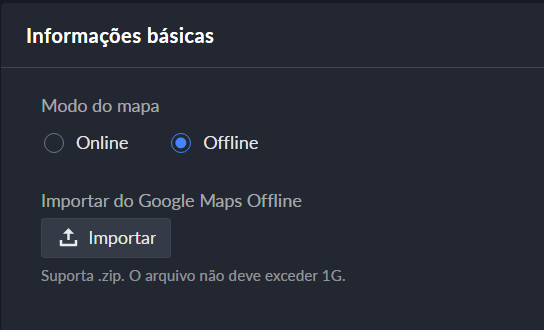

Neste campo seleciona-se o modo de ativação do mapa, onde dois modos podem ser configurados, Online e Offline.

Modo online

Caso selecione o modo online, insira no campo a URL na qual a plataforma se conectará ao mapa vetorial.

Modo offline

Caso utilize o modo offline, o usuário pode baixar uma fração do mapa dimporte o arquivo de mapa.

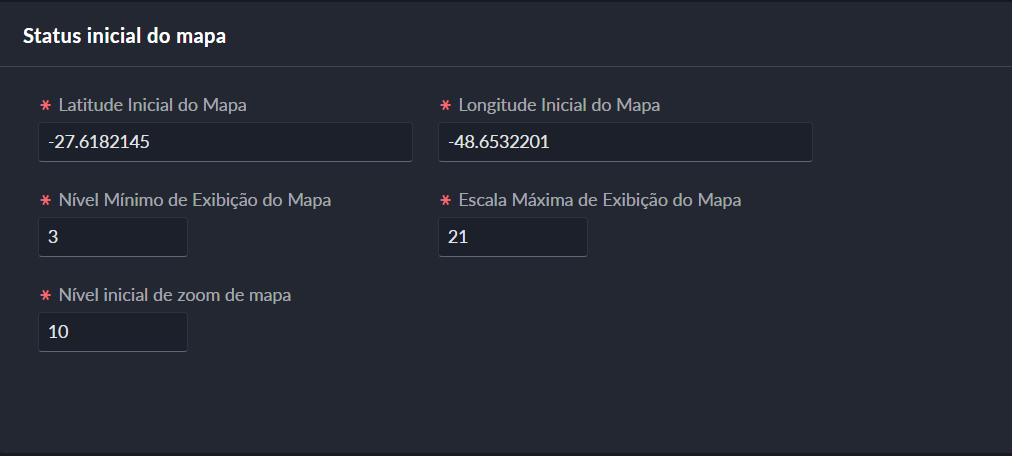

Status inicial do mapa

Dentre esses campos são inseridos os parâmetros iniciais do mapa, configurando Latitude e Longitude iniciais do mapa, além de zoom máximo, mínimo e inicial.

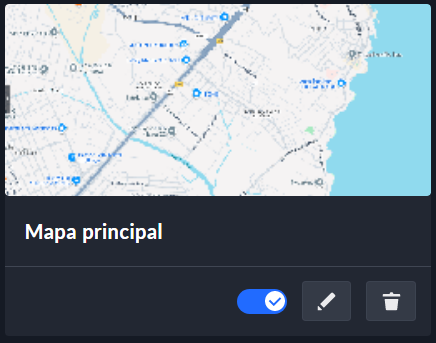

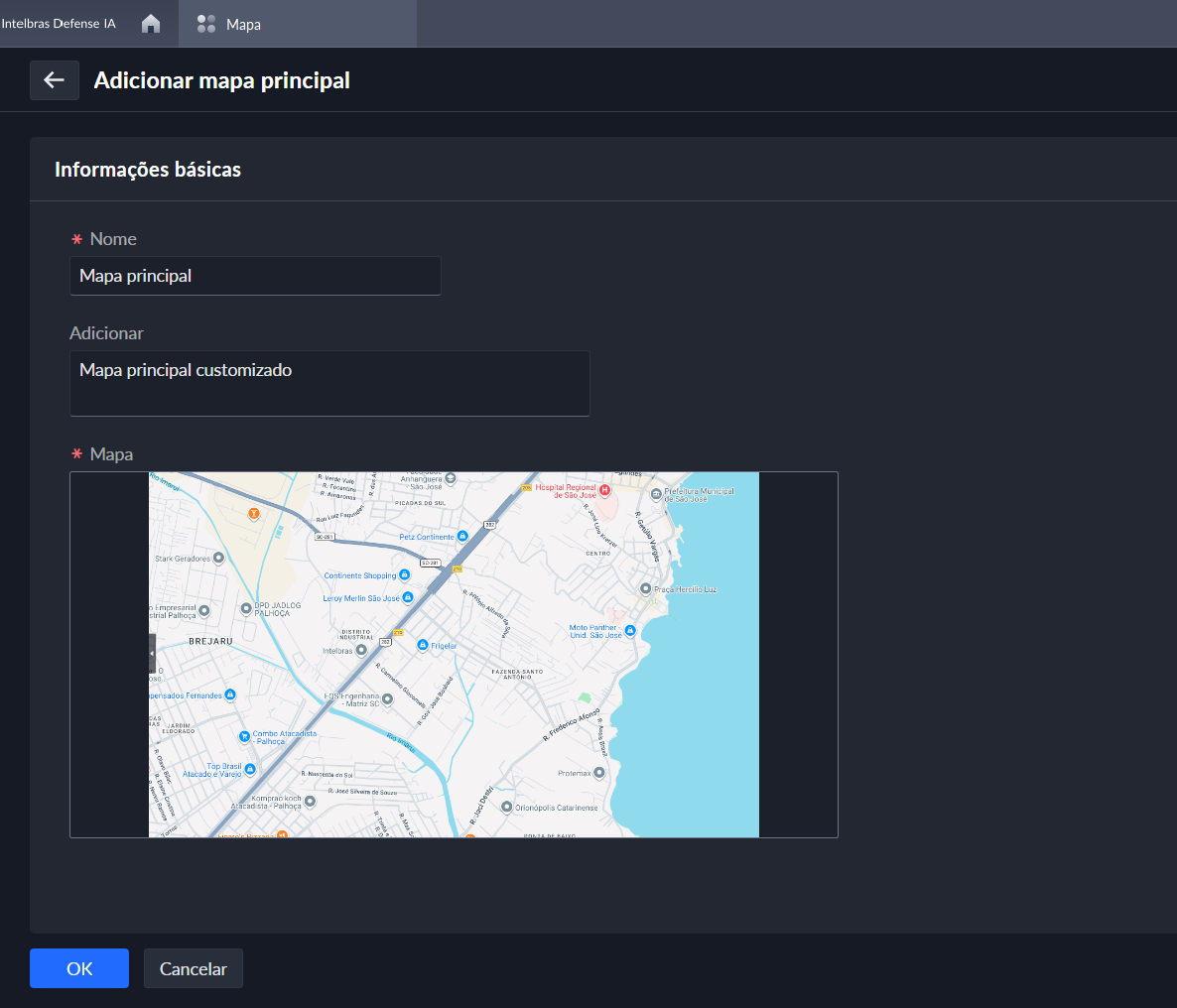

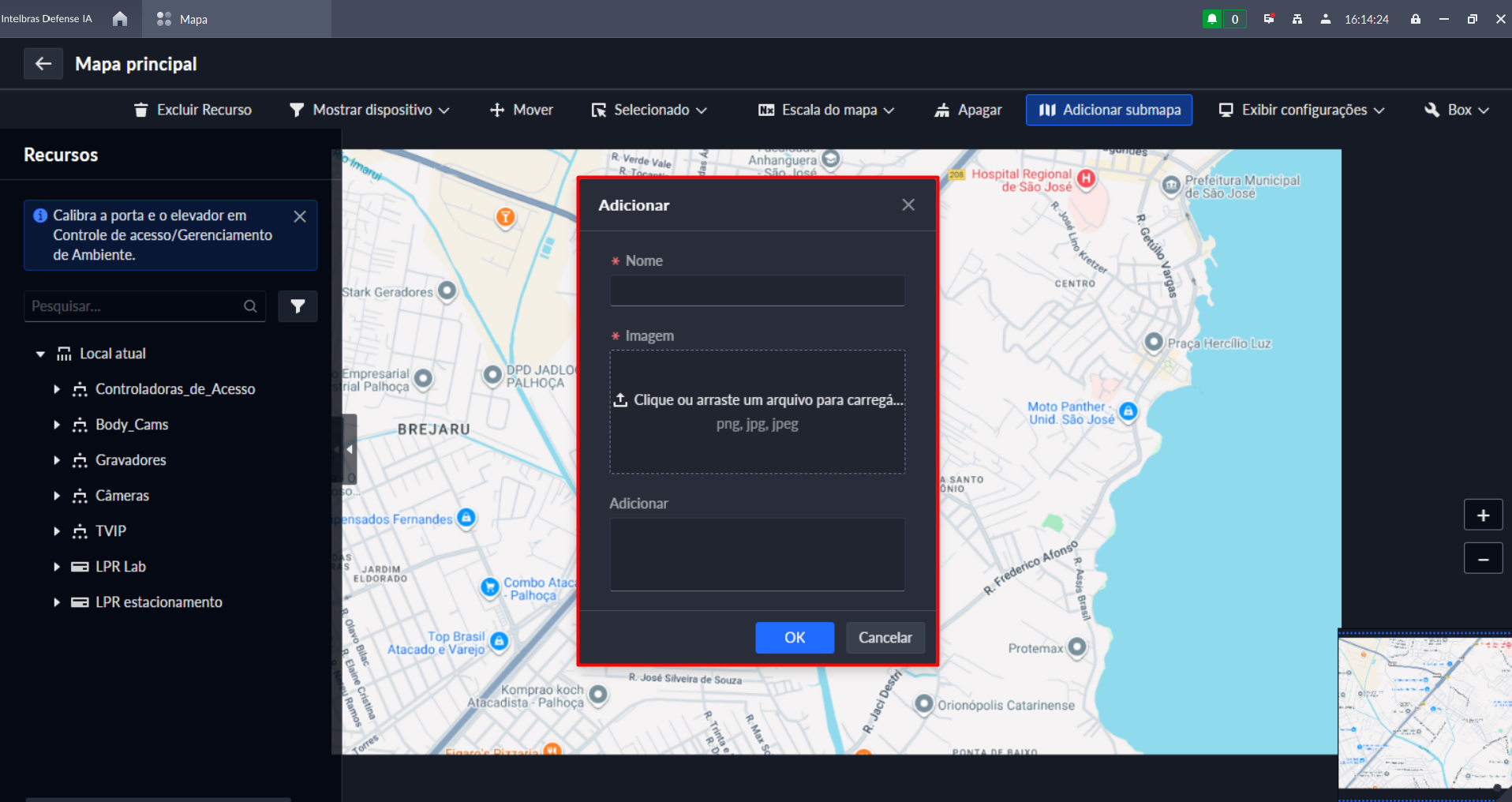

Mapa principal

Permite adicionar um mapa em formato de imagem (png, jpg e jpeg) de acordo com a personalização desejada.

Na adição do mapa principal é possivel atribuir um nome uma descrição e uma imagem.

Submapas

Como visto pela ferramenta "Adicionar submapa", a plataforma também permite a hierarquização de mapas em camadas, ou seja, é possível adicionar camadas inferiores a mapas, como por exemplo, é possível adicionar um submapa "Área comum" ao mapa "Condomínio". Para isso, selecione a ferramenta "Adicionar submapa" e selecione um local no mapa. Insira o nome e imagem desejados.

Você pode acessar e gerenciar o submapa clicando duas vezes no elemento adicionado. É possível acessá-lo pela árvore de mapas no menu inicial também.

Também é possível adicionar um submapa a partir da tela inicial da configuração de mapas. Para isso, selecione o mapa principal desejado na árvore de relacionamento de mapa.

Clique em "Adicionar submapa". Insira o nome, imagem e posição no mapa principal.

Editar mapa

Clique duas vezes no mapa desejado para acessá-lo e visualizar a lista de dispositivos, você pode arrastá-los sob o mapa para adicioná-los a ele.

Acima, há uma barra de ferramentas que permite o gerenciamento dos dispositivos no mapa.

Funcionalidades:

»

: Excluir elementos selecionados no mapa.

: Excluir elementos selecionados no mapa.

»

: Filtrar elementos presentes no mapa.

: Filtrar elementos presentes no mapa.

»

: Mover elementos inseridos no mapa.

: Mover elementos inseridos no mapa.

»

: Selecionar elementos no mapa. Cria uma área retangular para seleção.

: Selecionar elementos no mapa. Cria uma área retangular para seleção.

»

: Apaga todas as marcações presentes no mapa.

: Apaga todas as marcações presentes no mapa.

»

: Adiciona um submapa como elemento no mapa.

: Adiciona um submapa como elemento no mapa.

»

: Mostra a opção de configuração de visualização de mapa escolhida .

: Mostra a opção de configuração de visualização de mapa escolhida .

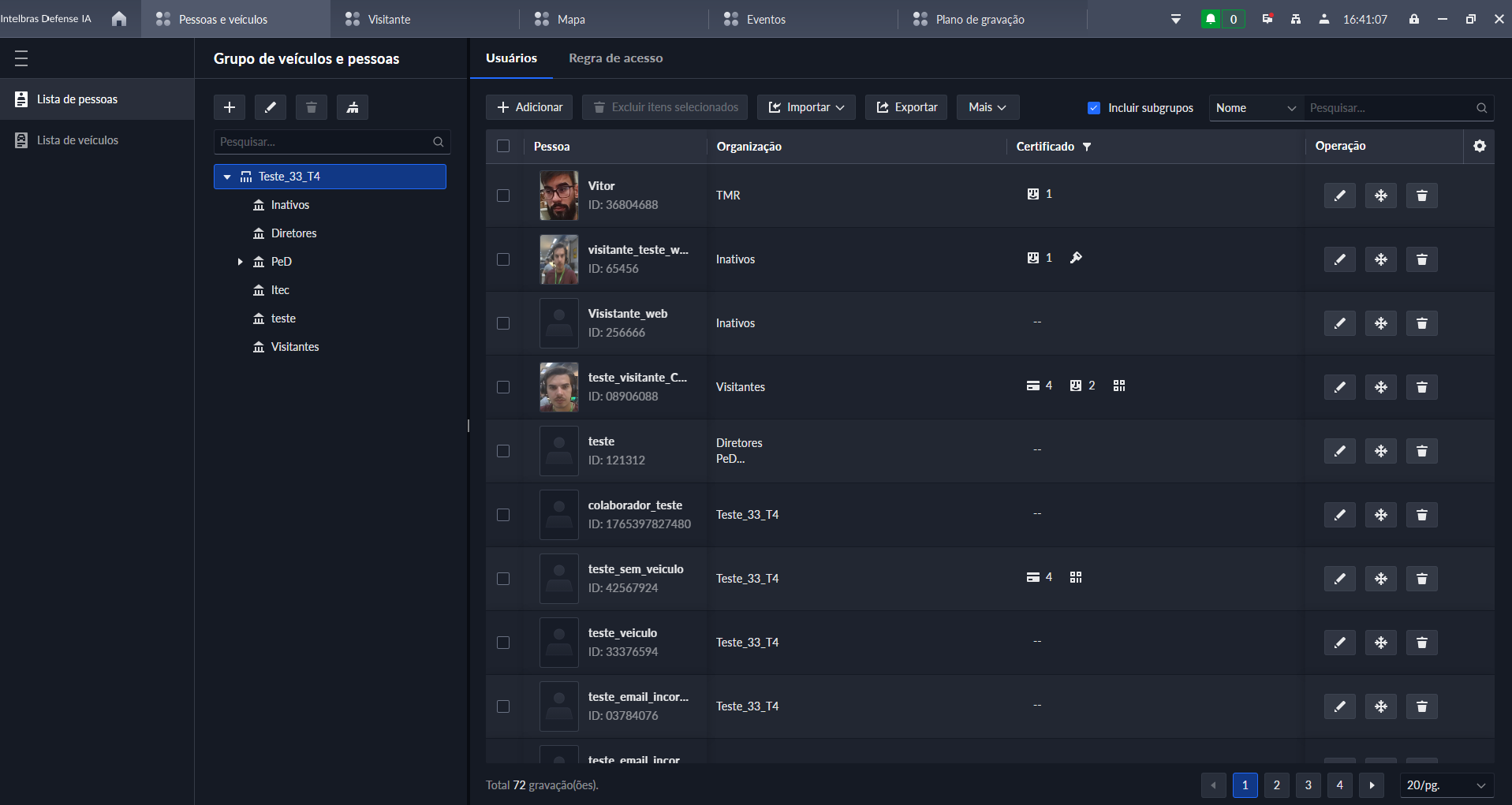

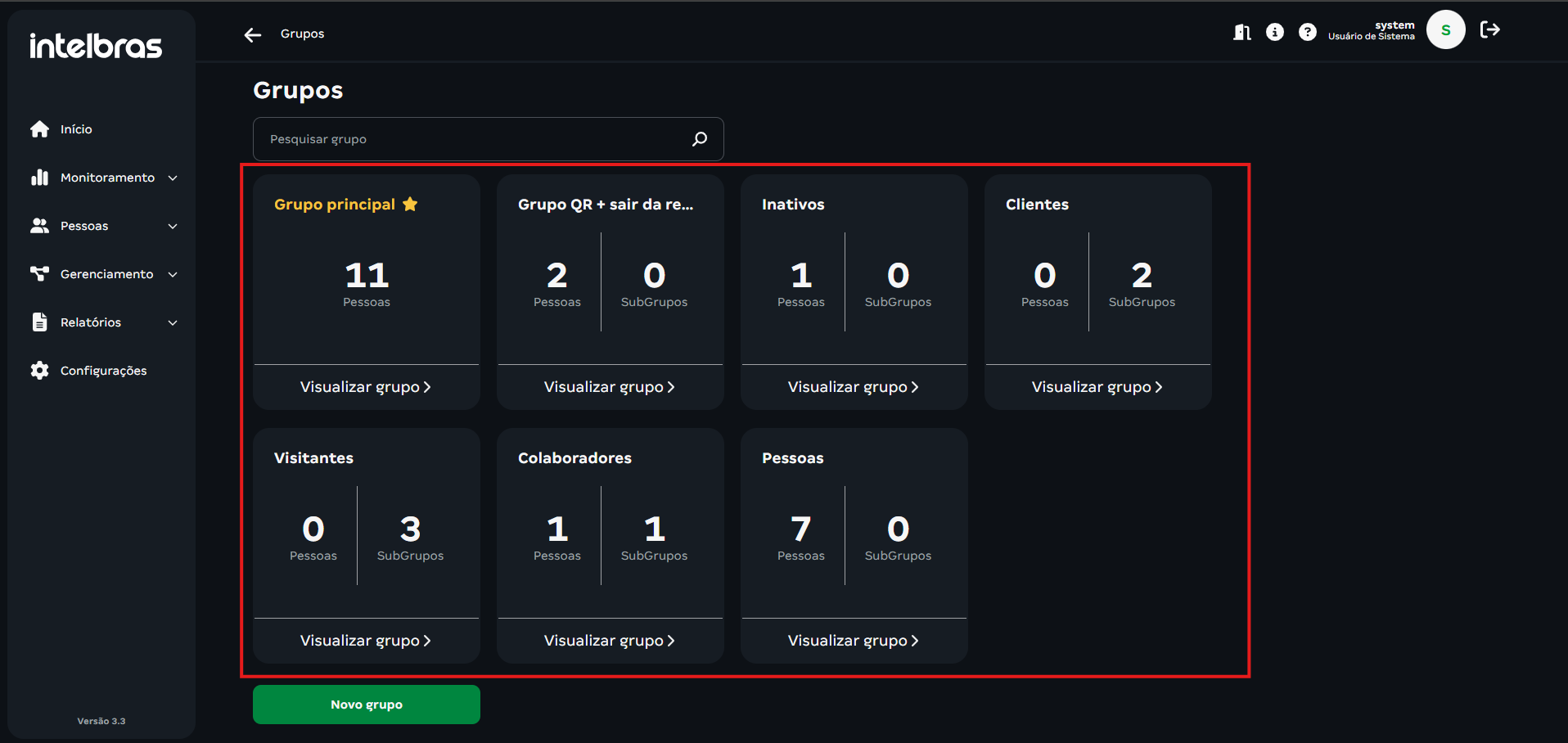

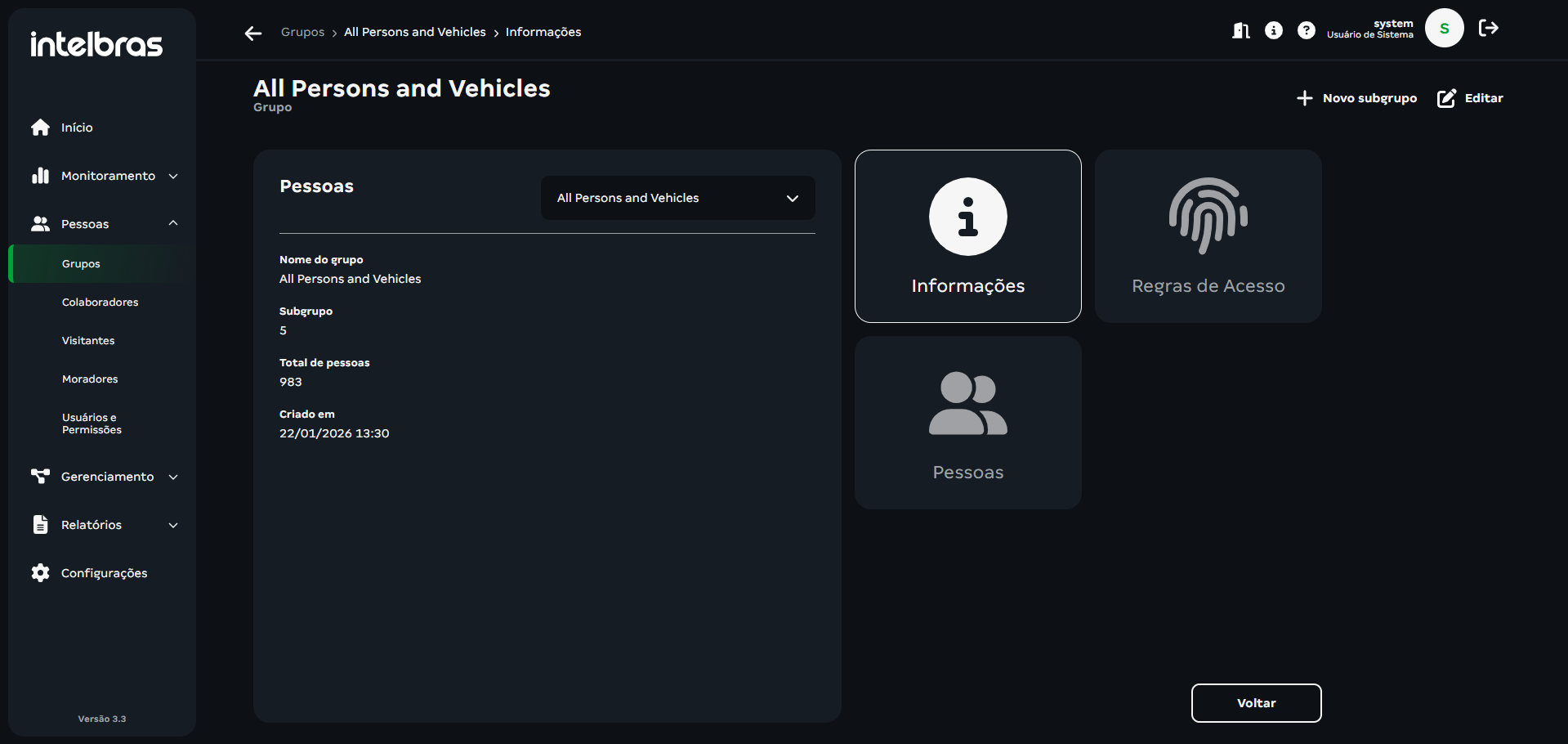

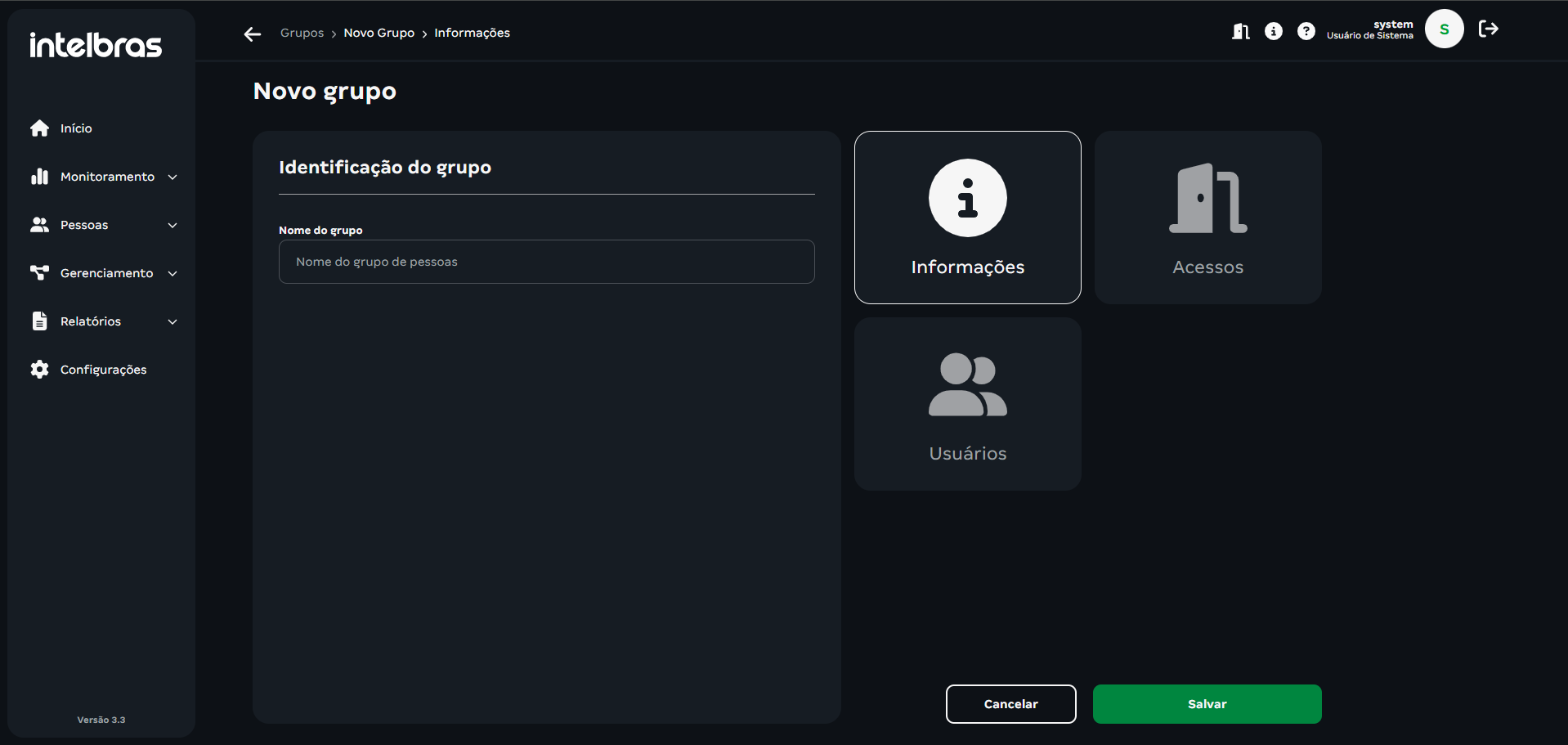

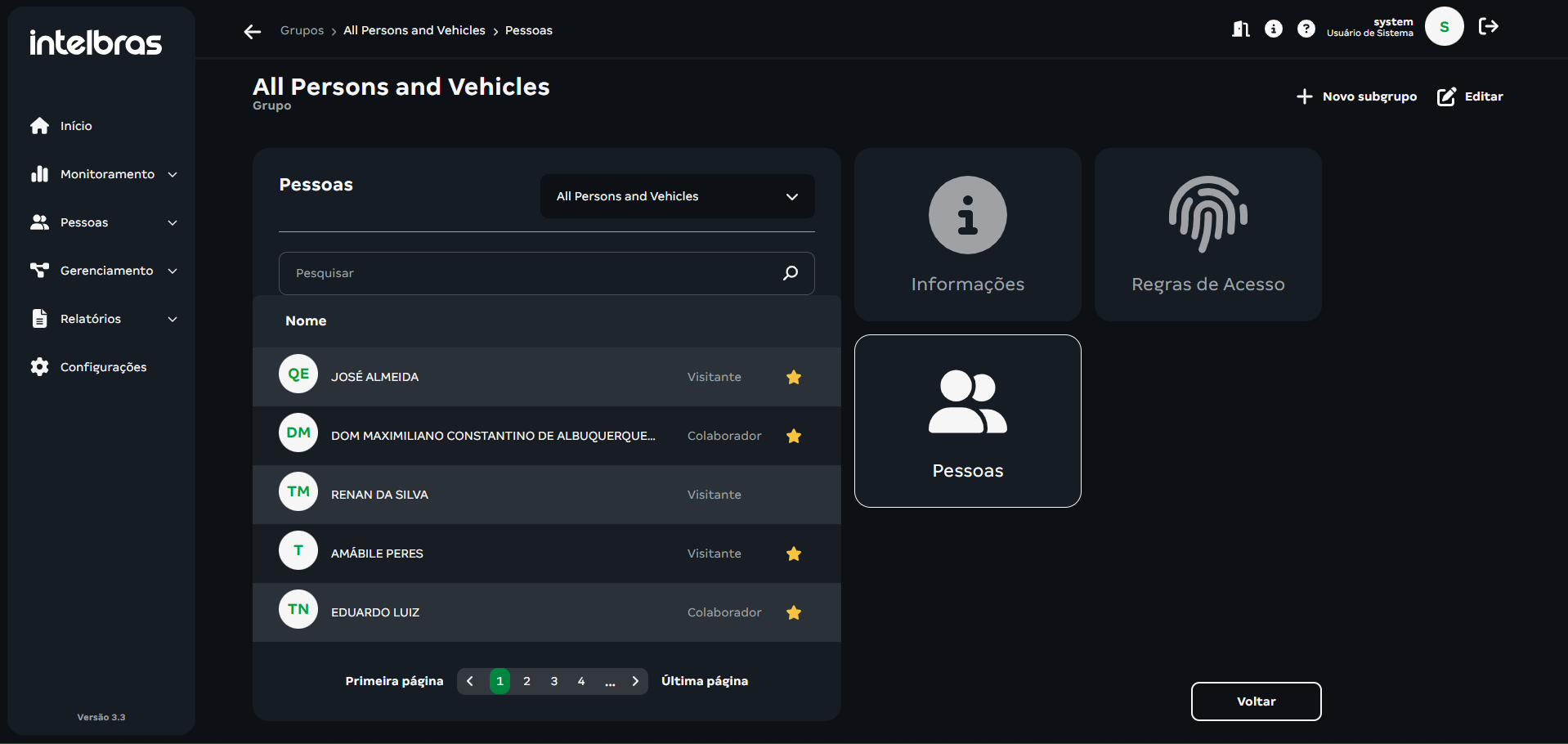

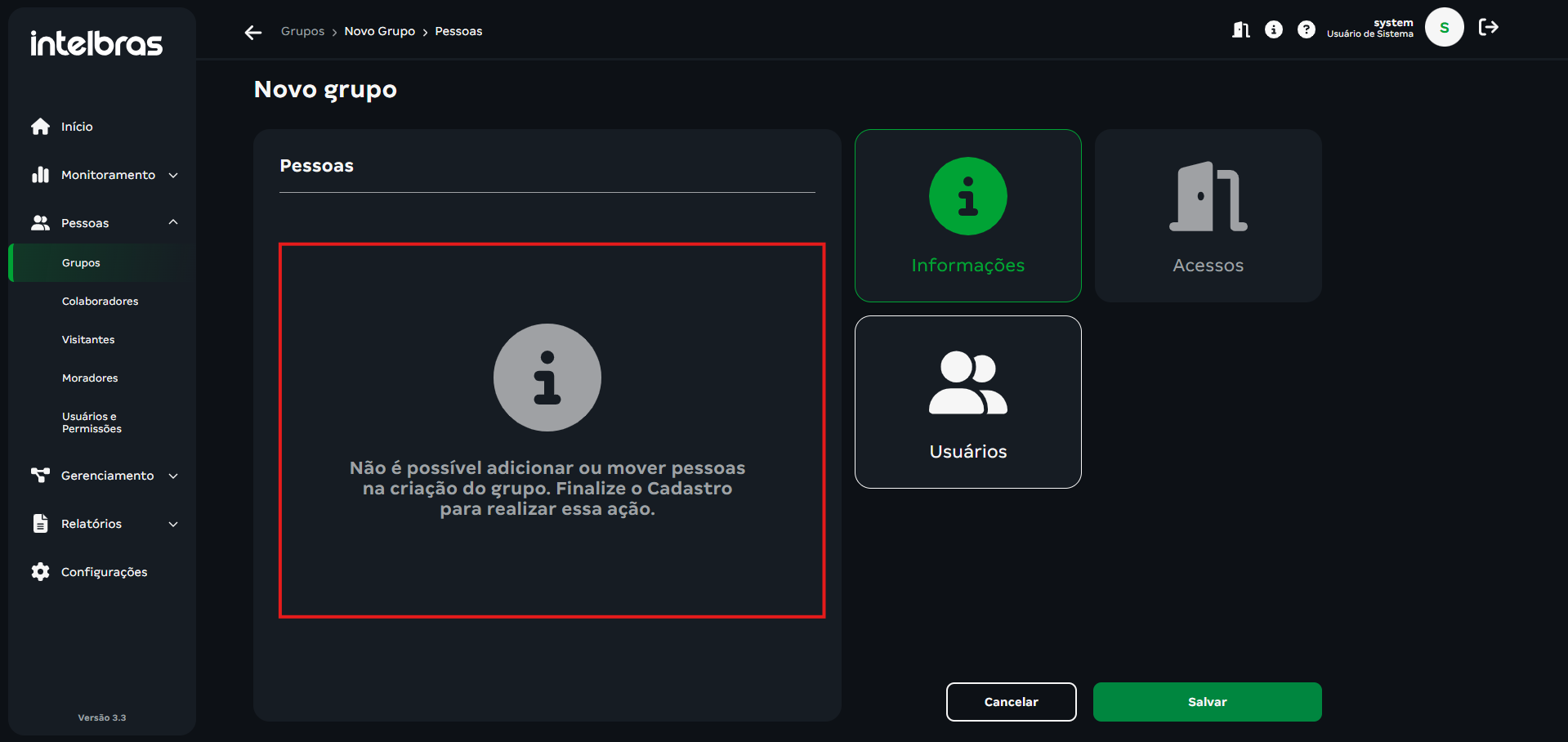

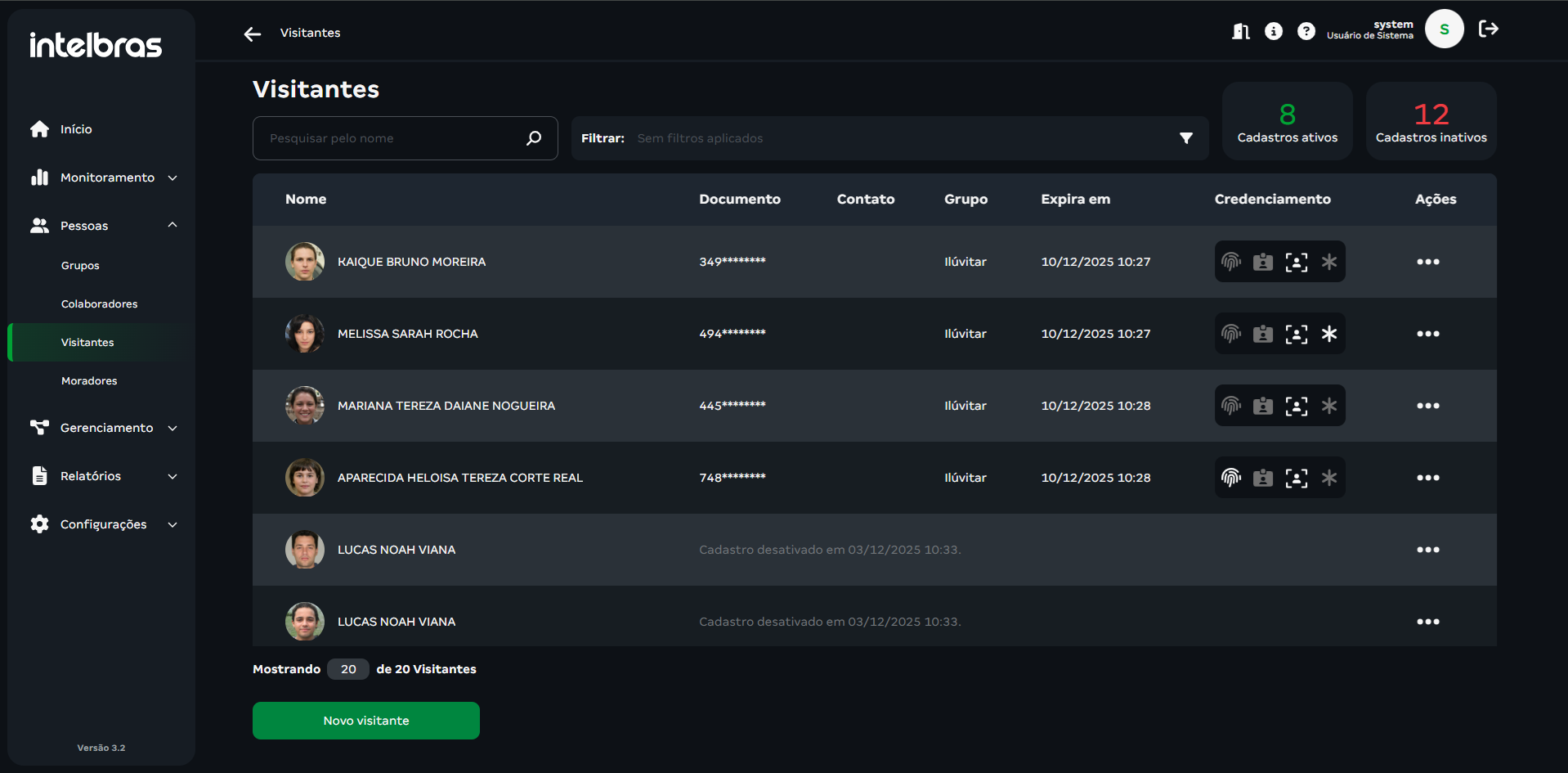

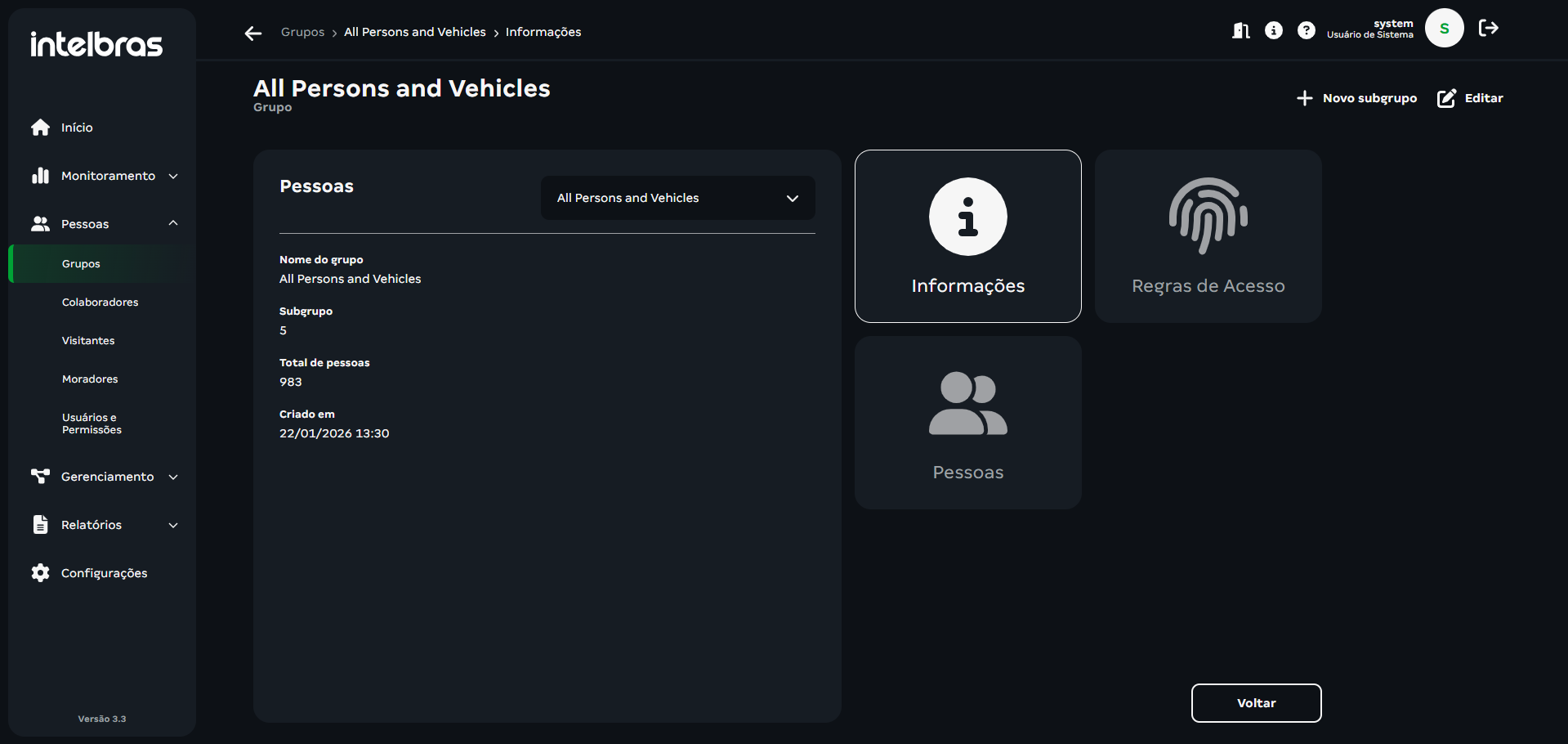

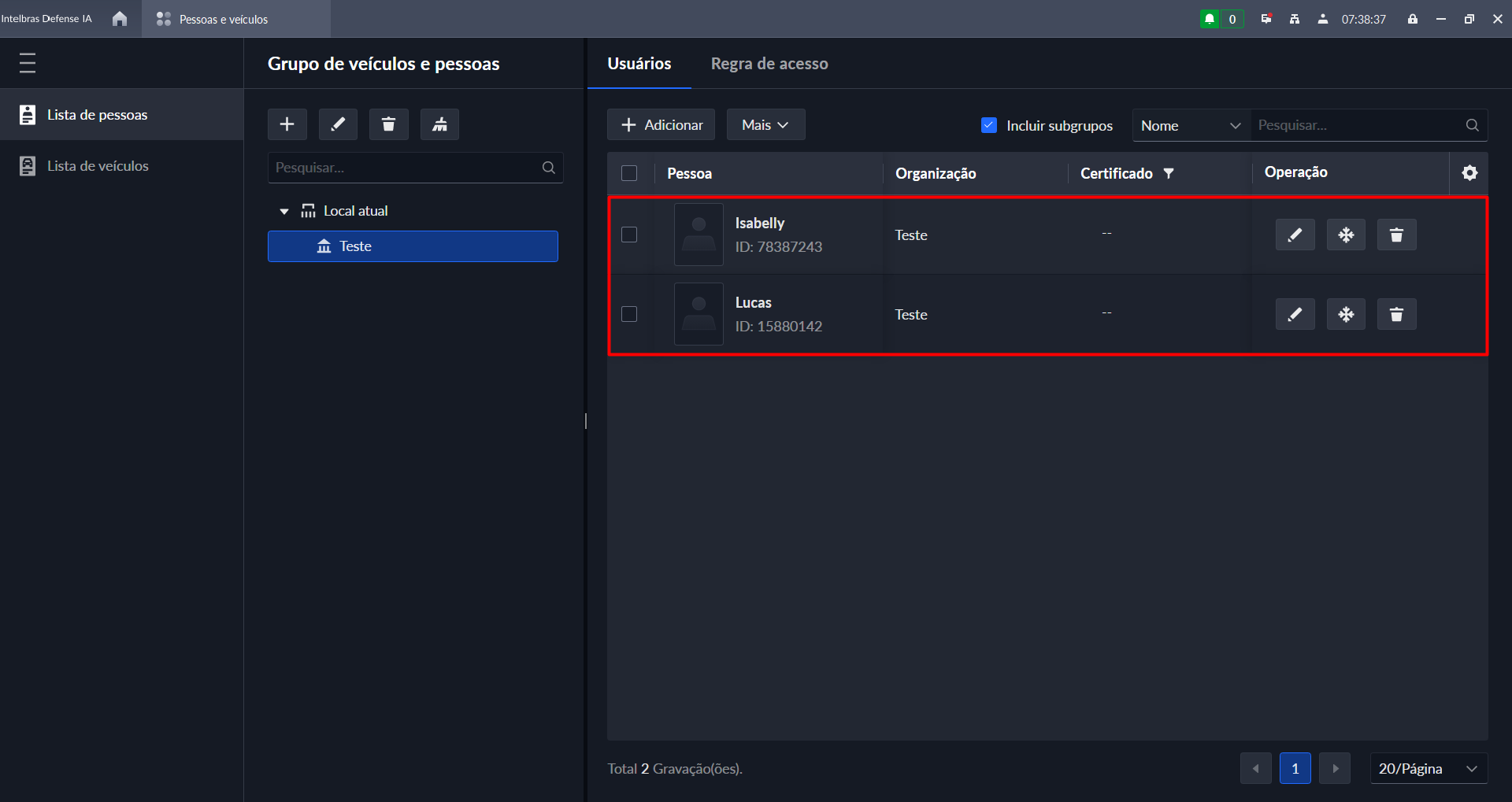

Configurações de Pessoas e Veículos

No Defense IA, você pode registrar pessoas e veículos para integração de inteligências a um banco de dados próprio. A plataforma permite a criação de grupos e subgrupos personalizados para classificar e organizar as informações de cadastro, além de associar diferentes autenticações e permissões de acesso a cada entidade registrada.

Essas funcionalidades podem ser encontradas no menu de configurações de Pessoas e Veículos.

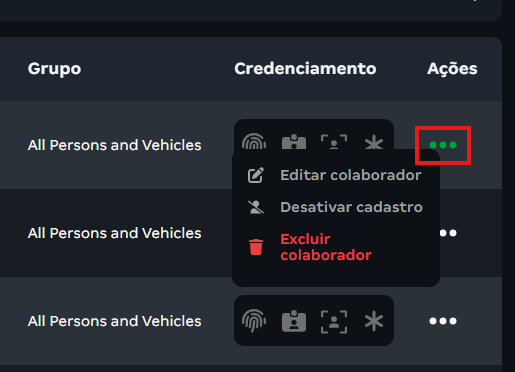

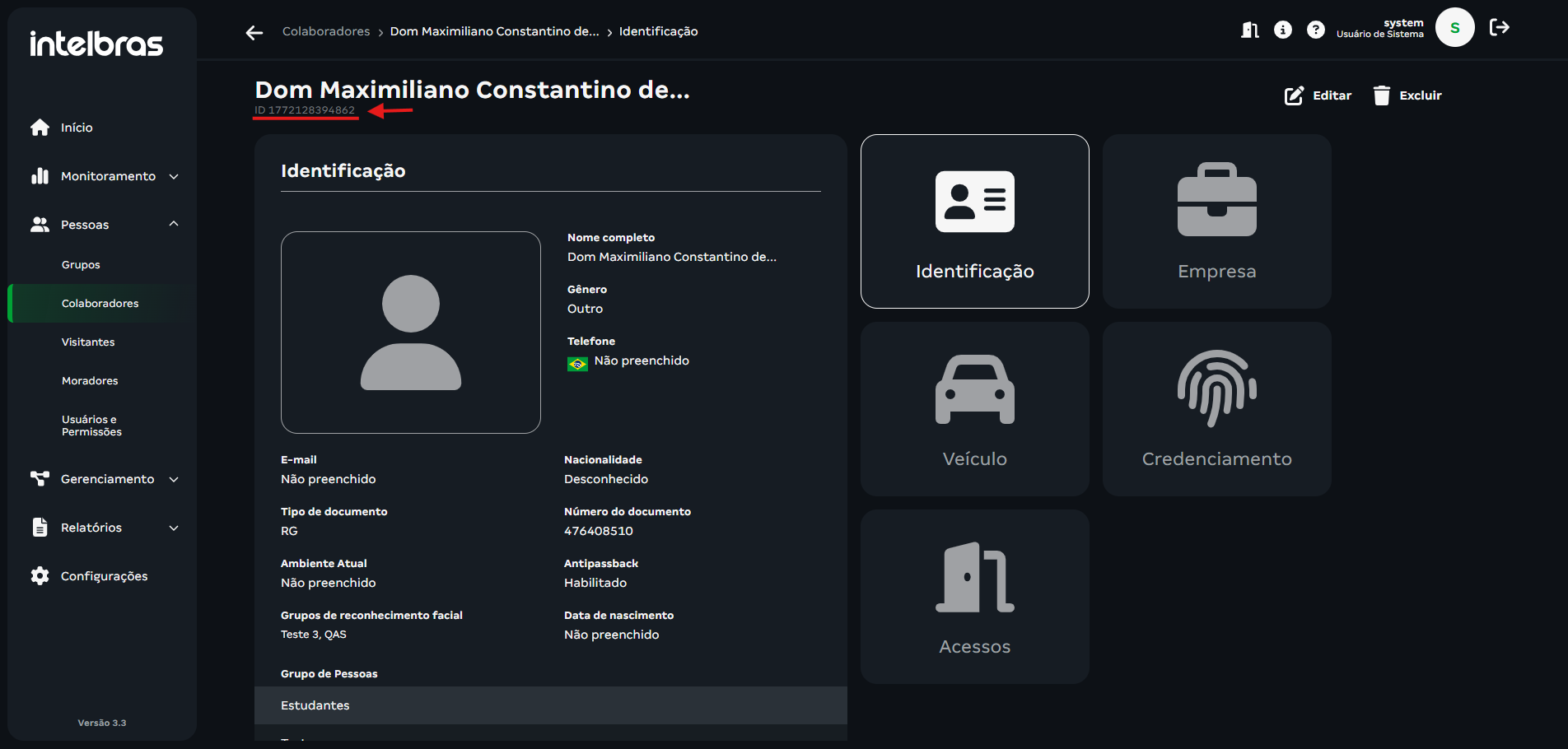

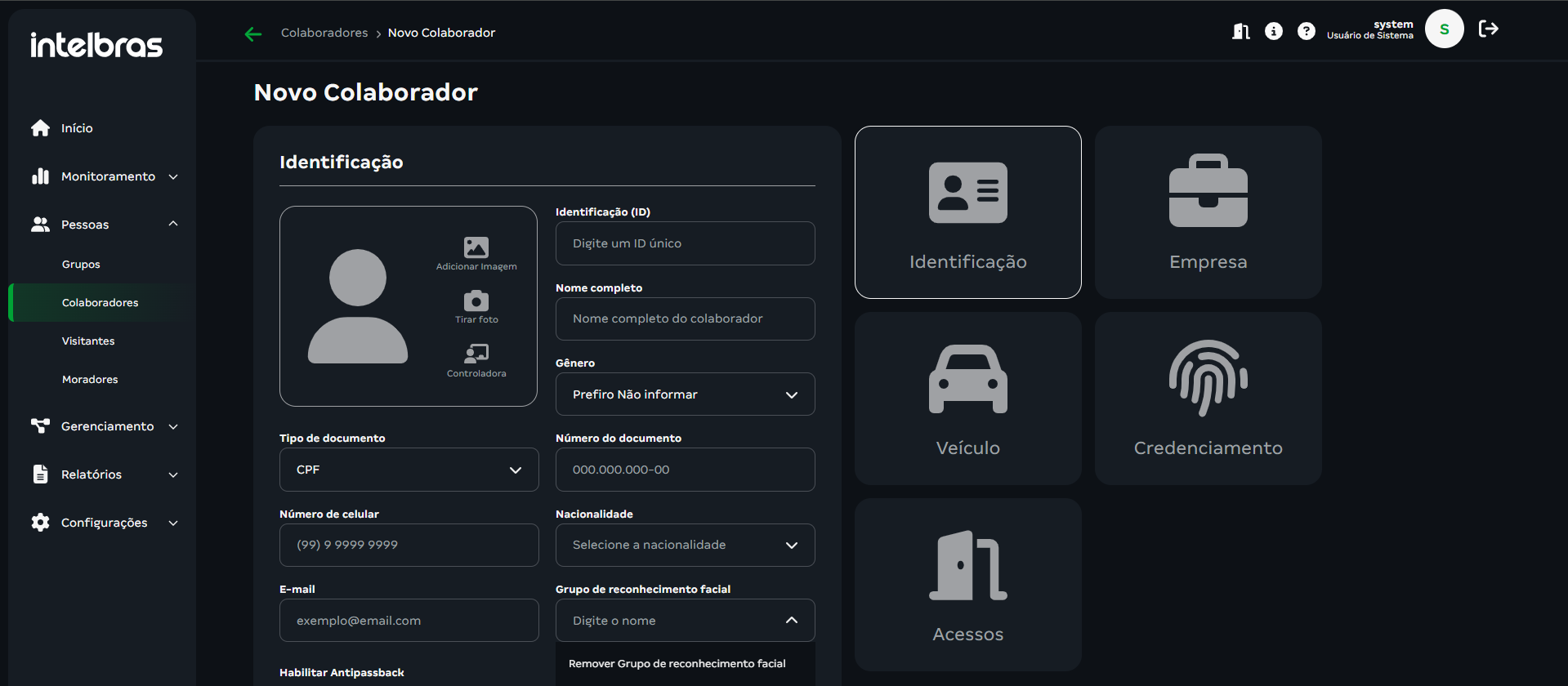

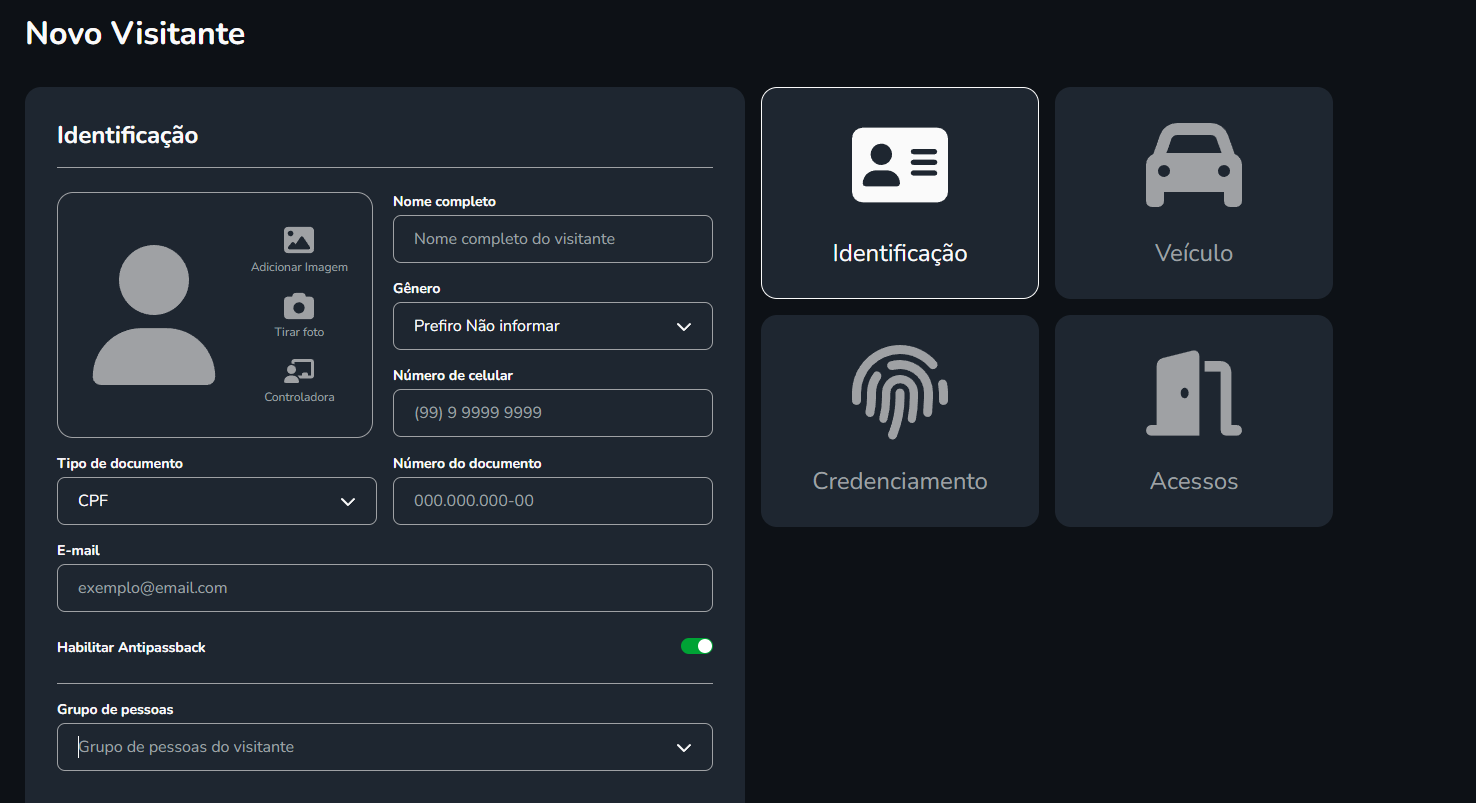

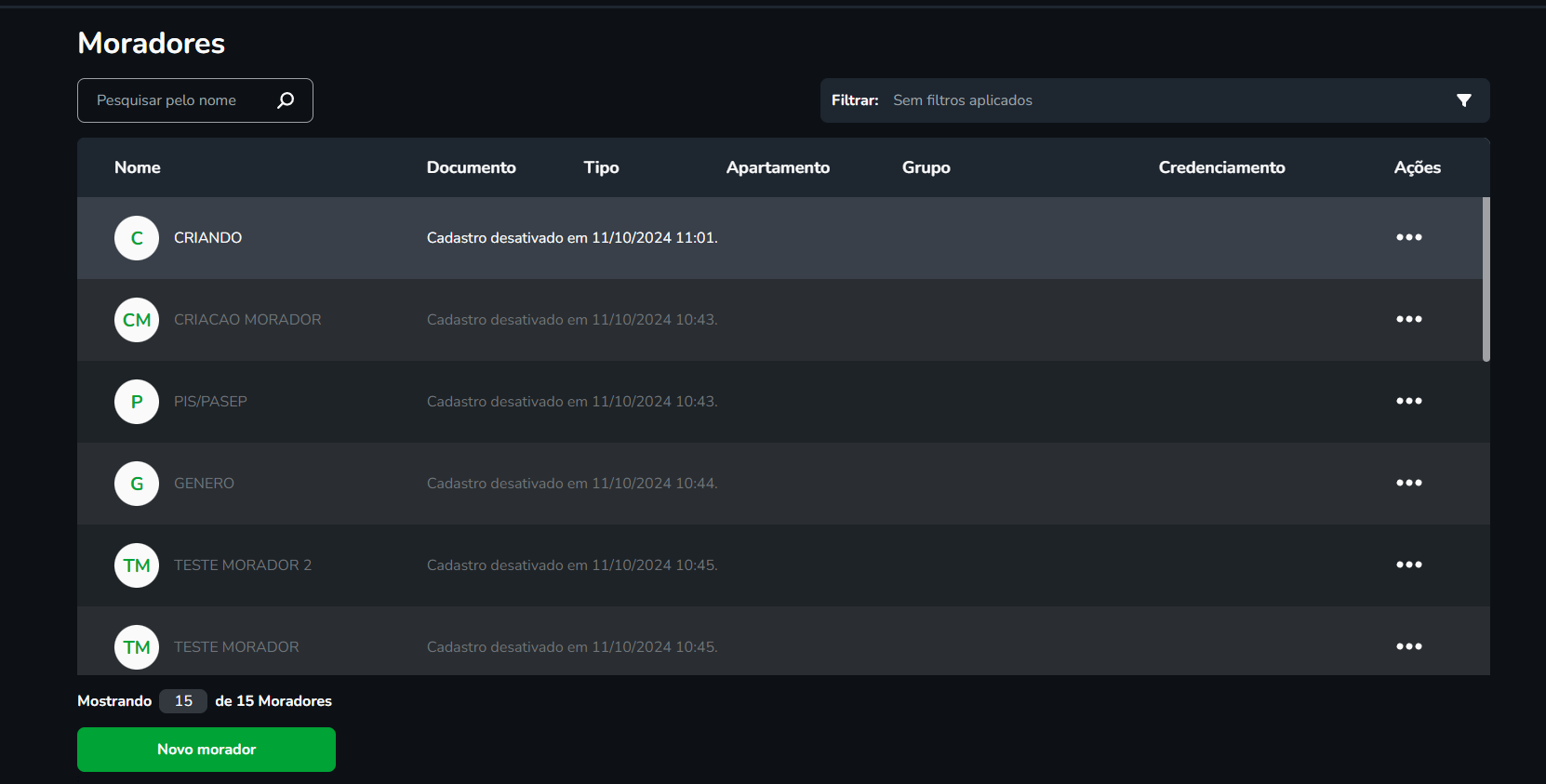

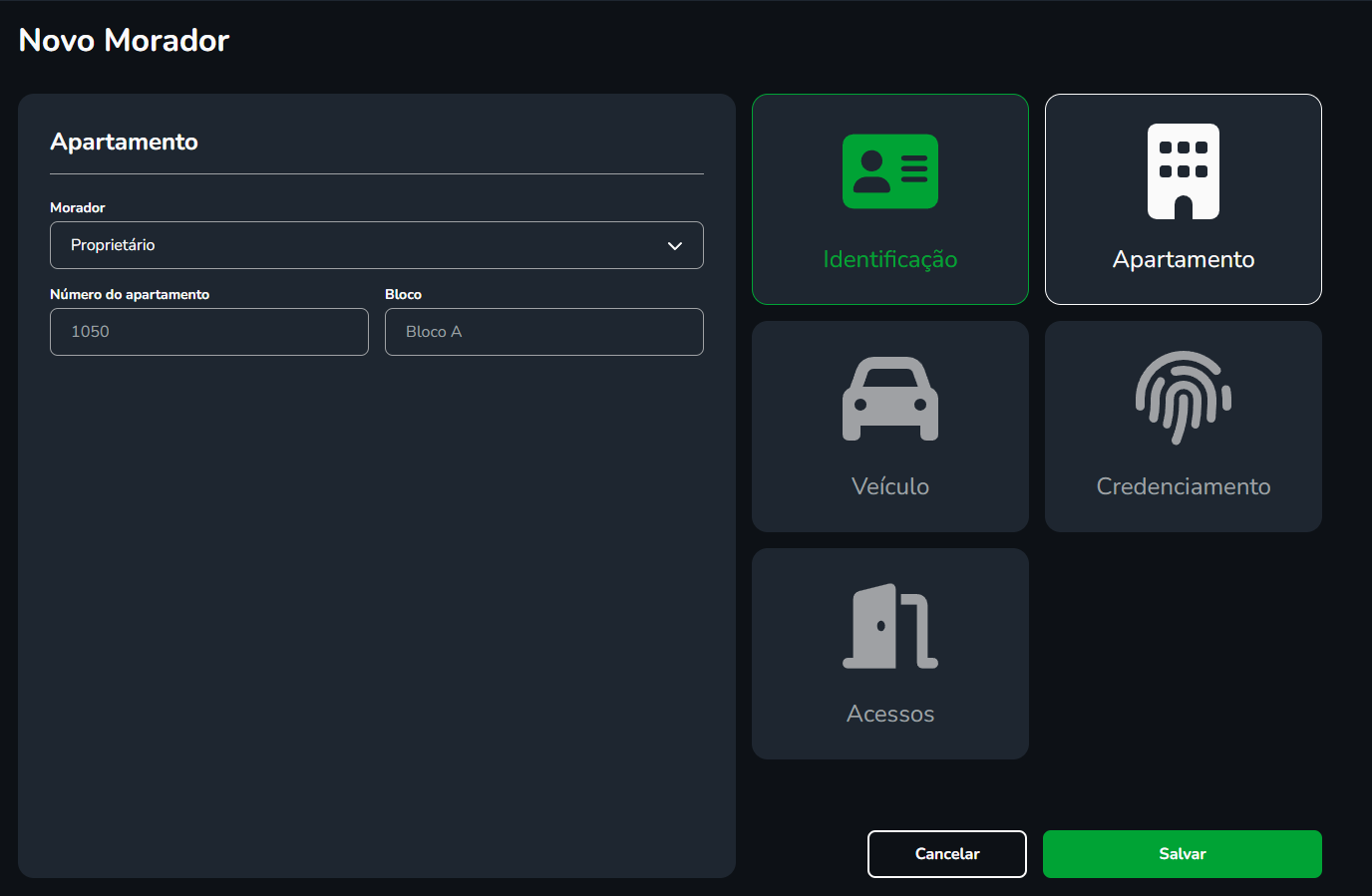

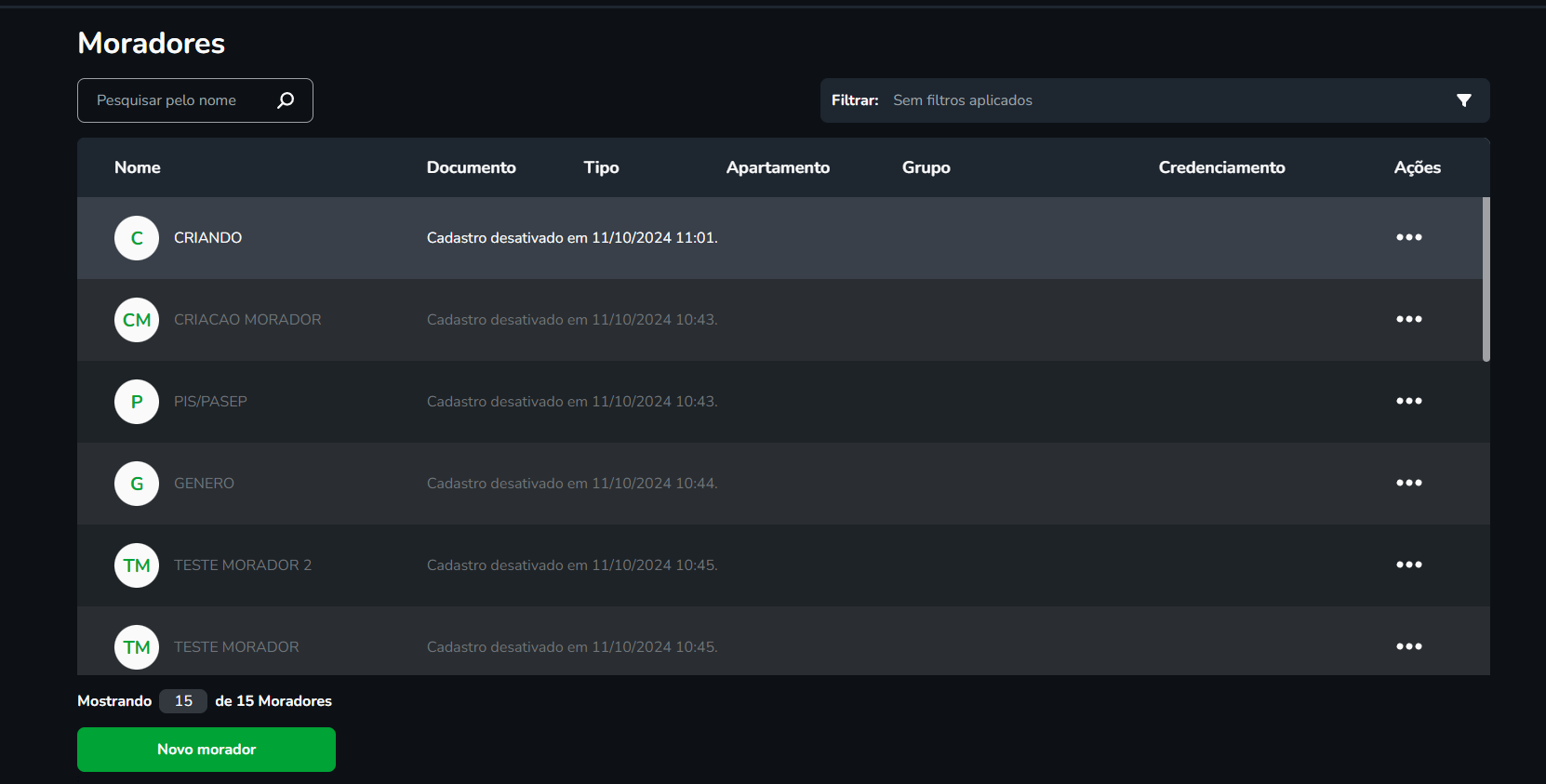

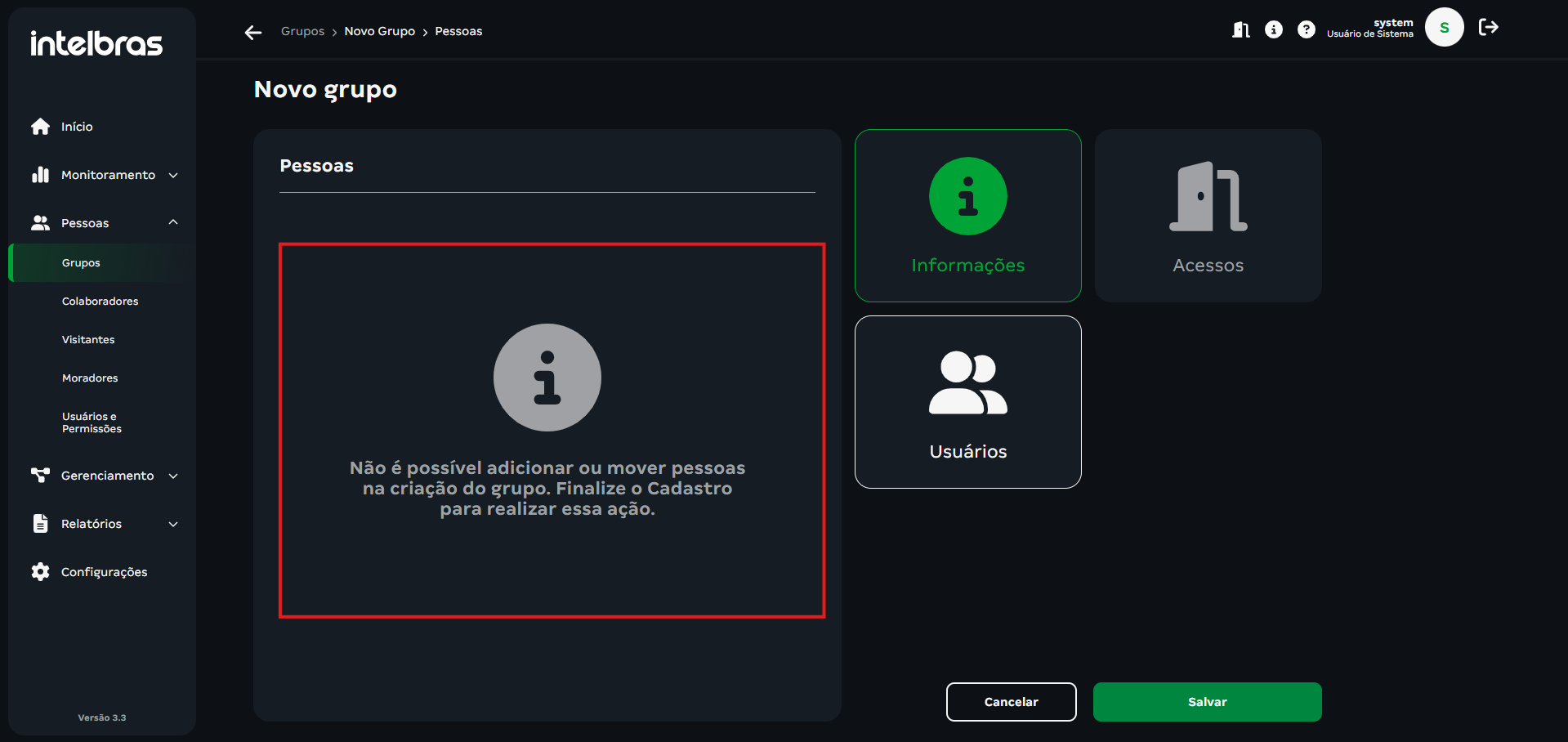

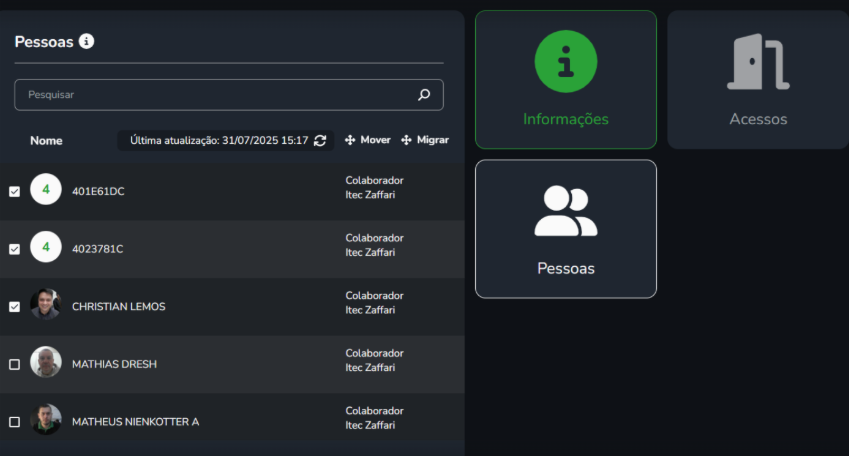

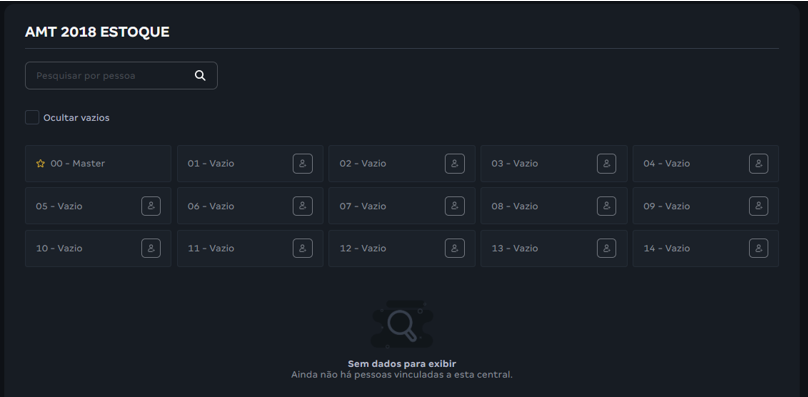

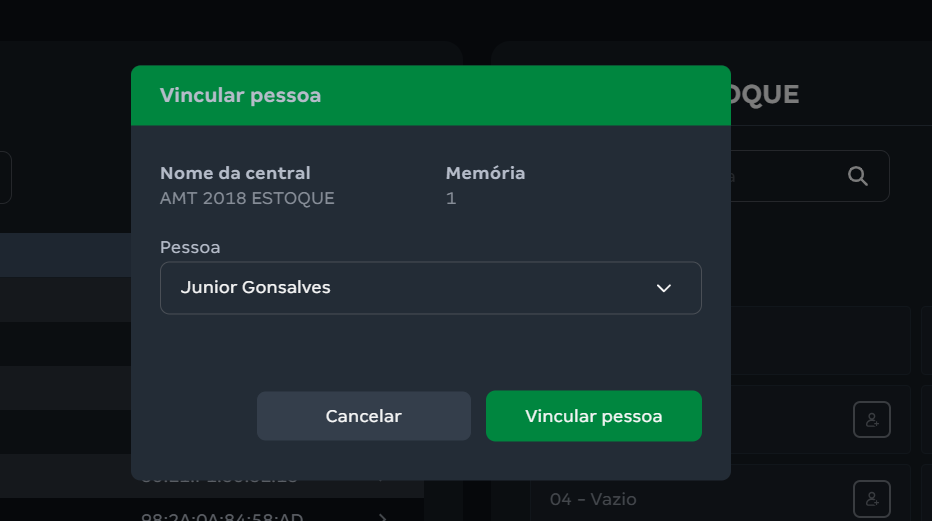

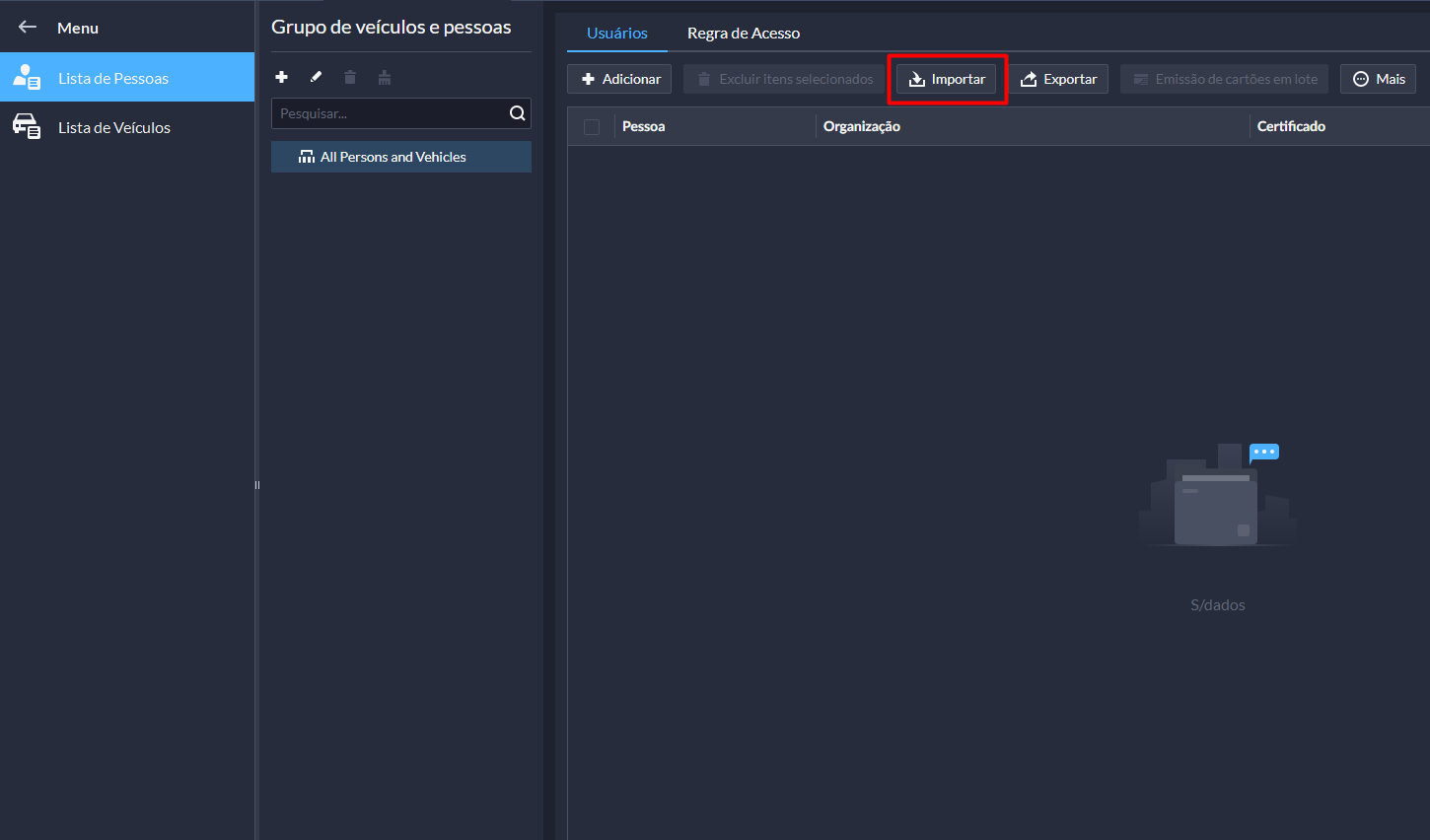

Cadastrar Pessoas

A estrutura da página divide-se entre a árvore de grupo de pessoas e a lista de pessoas, é possível adicionar, editar e excluir grupos pelas ferramentas mostradas abaixo. Assim como em outros módulos do programa, é possível criar hierarquias entre os grupos criados.

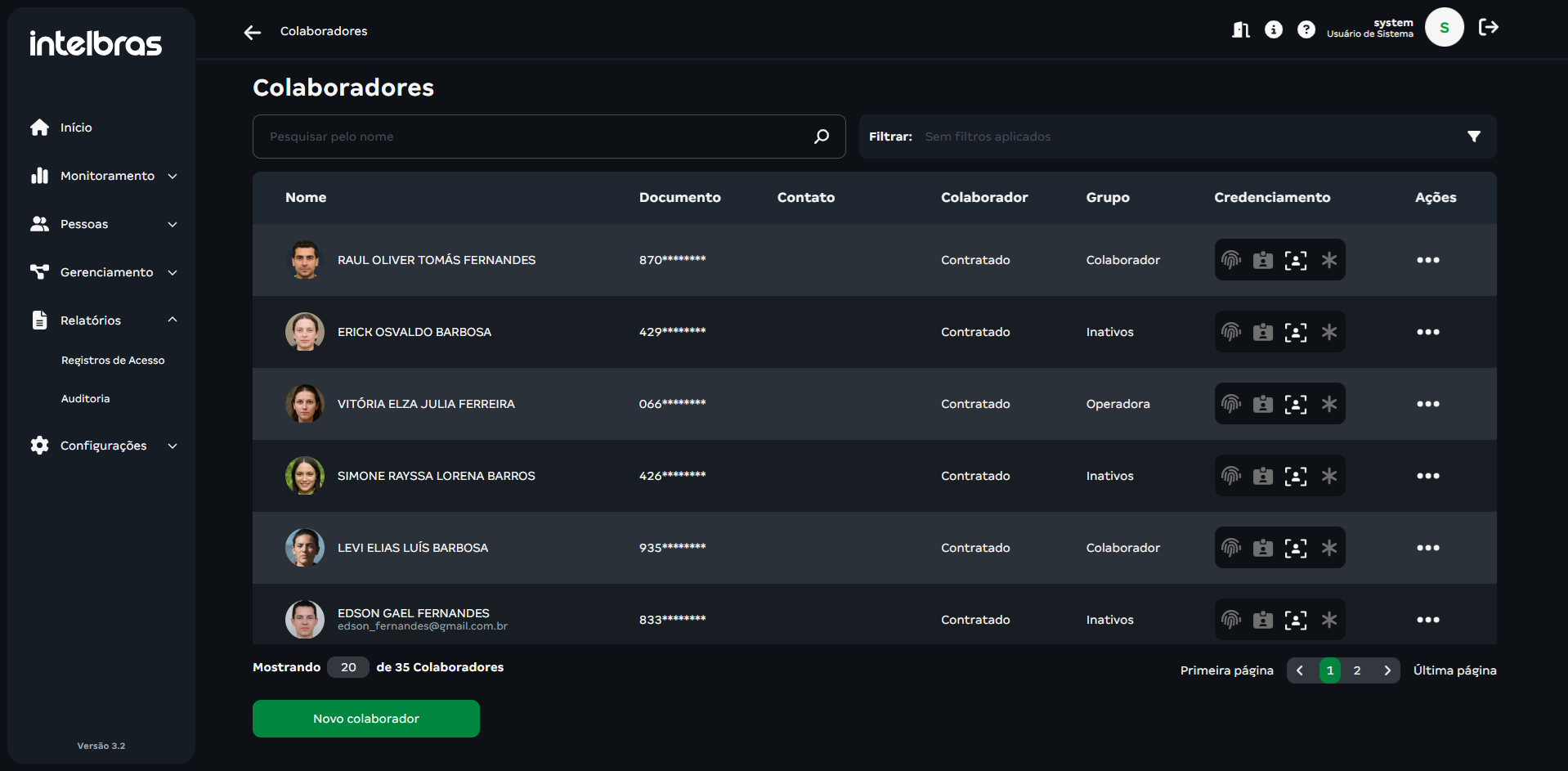

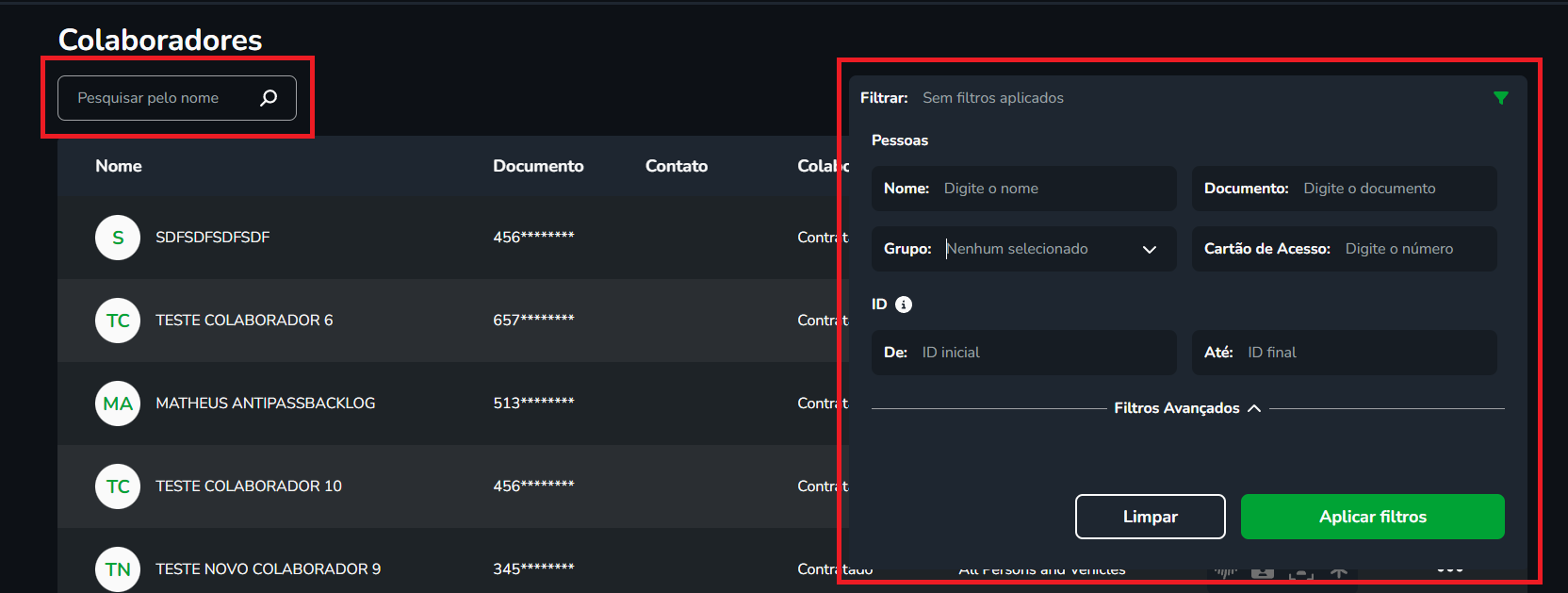

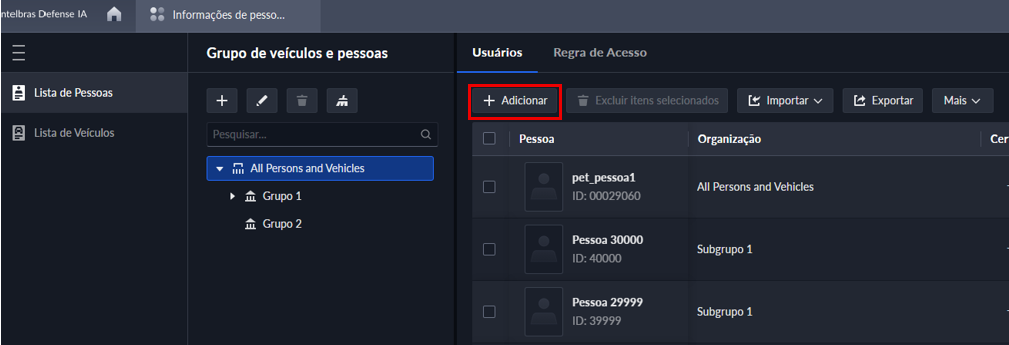

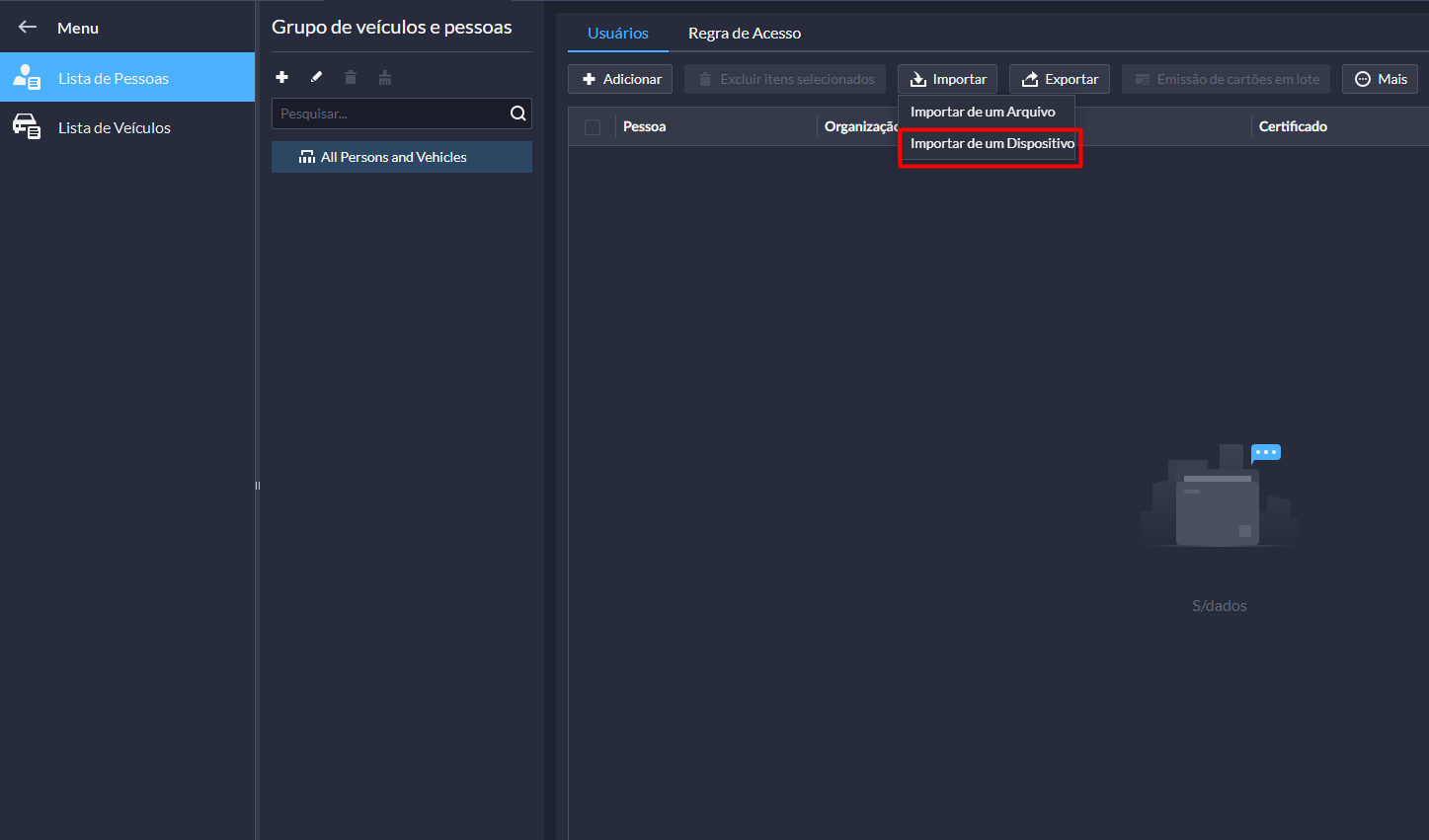

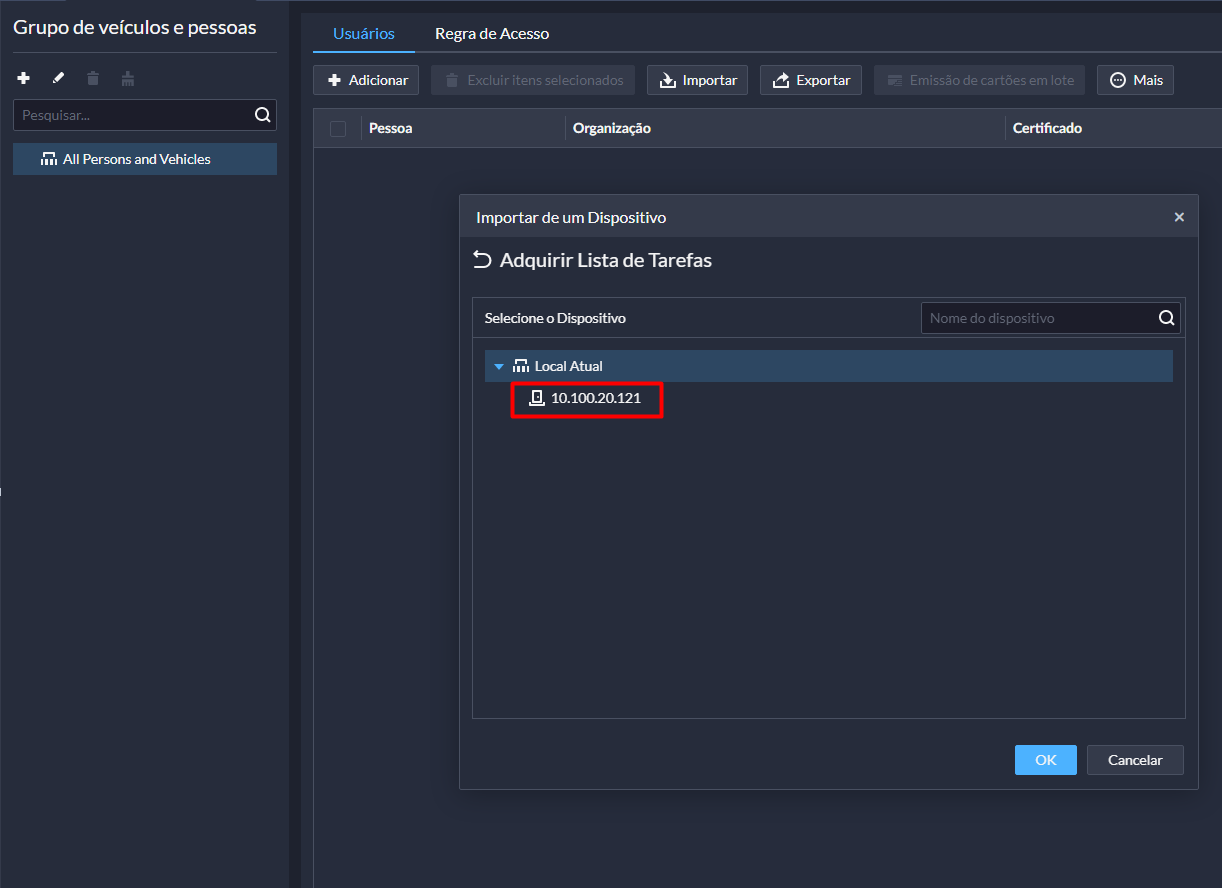

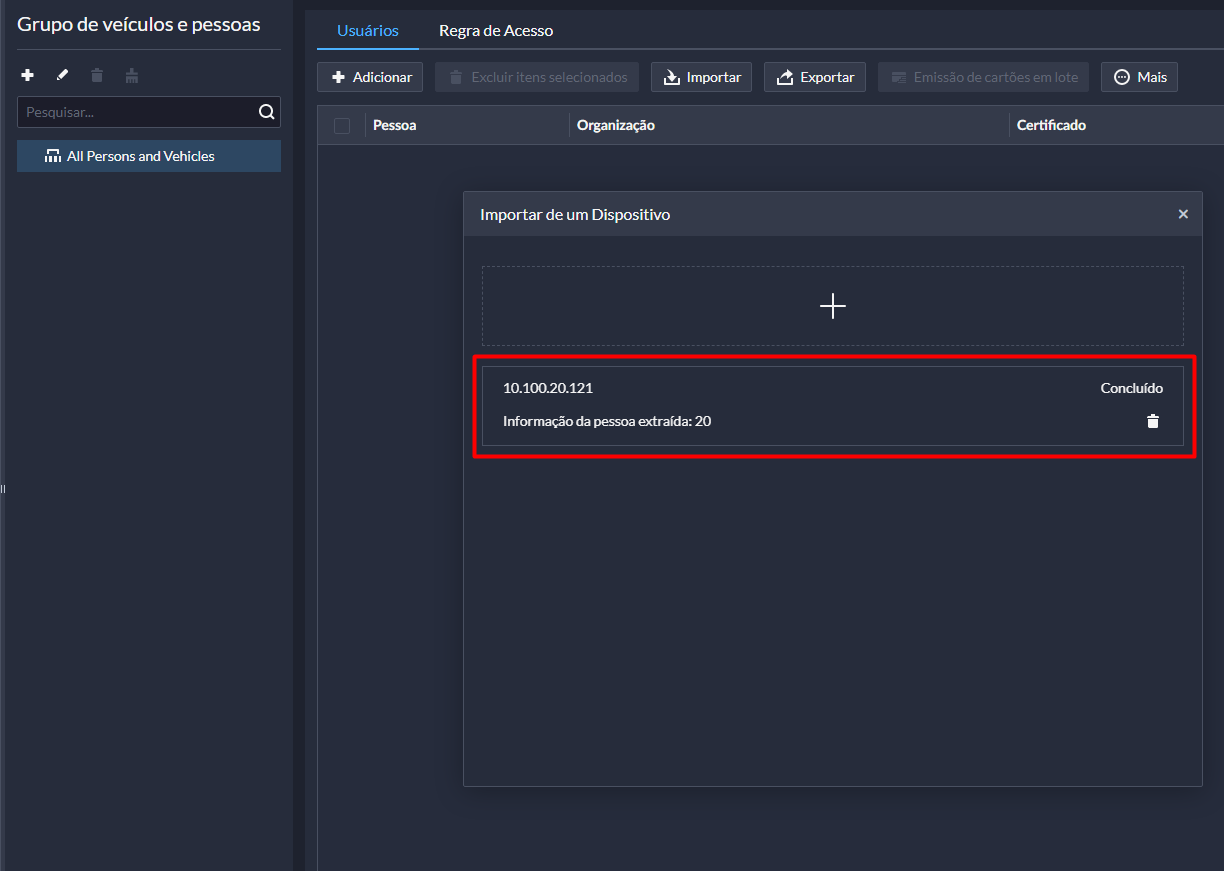

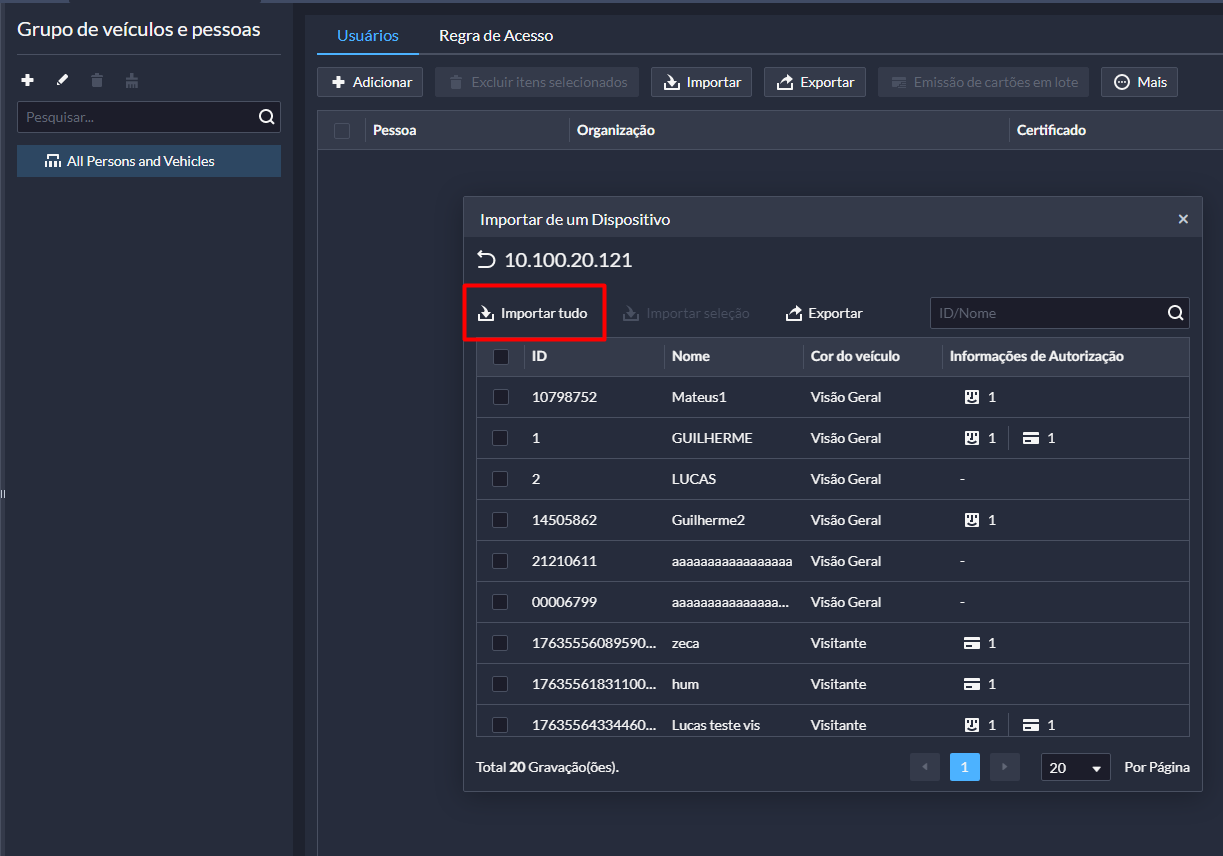

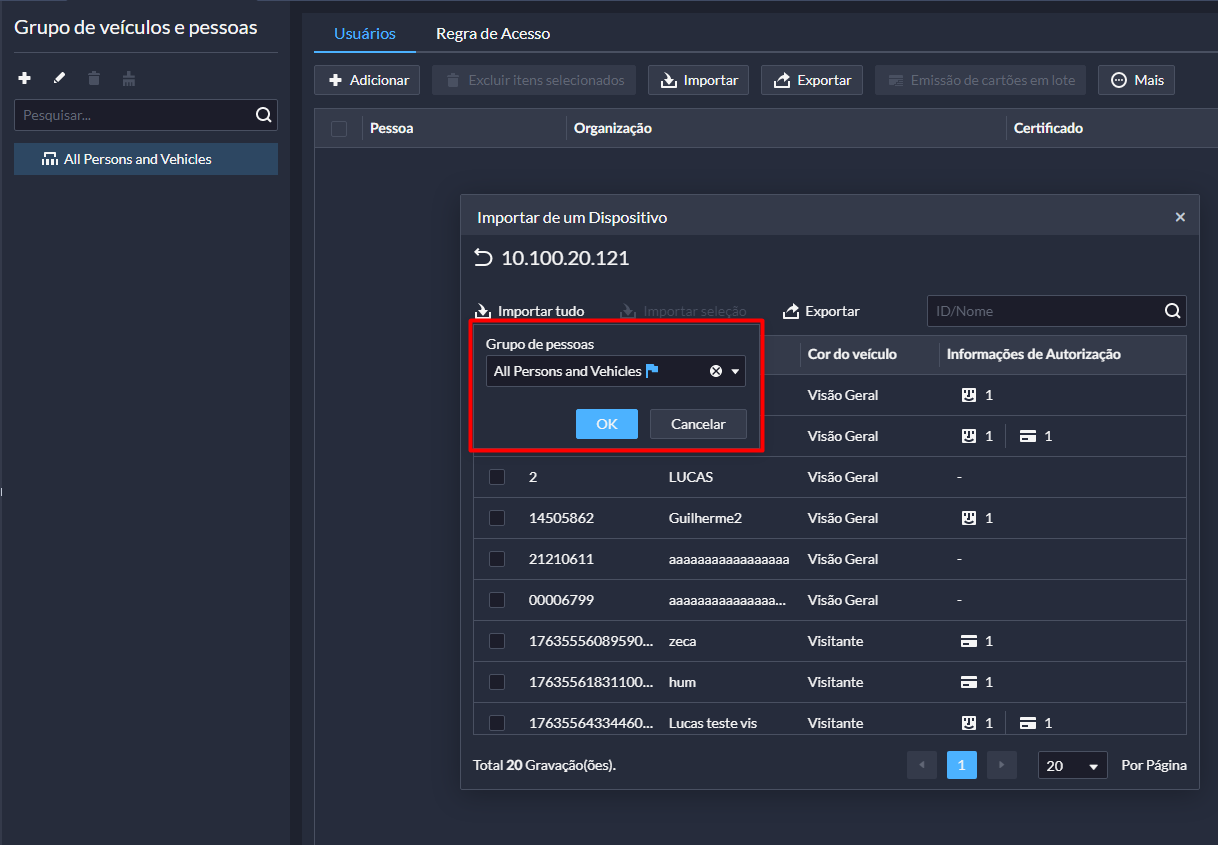

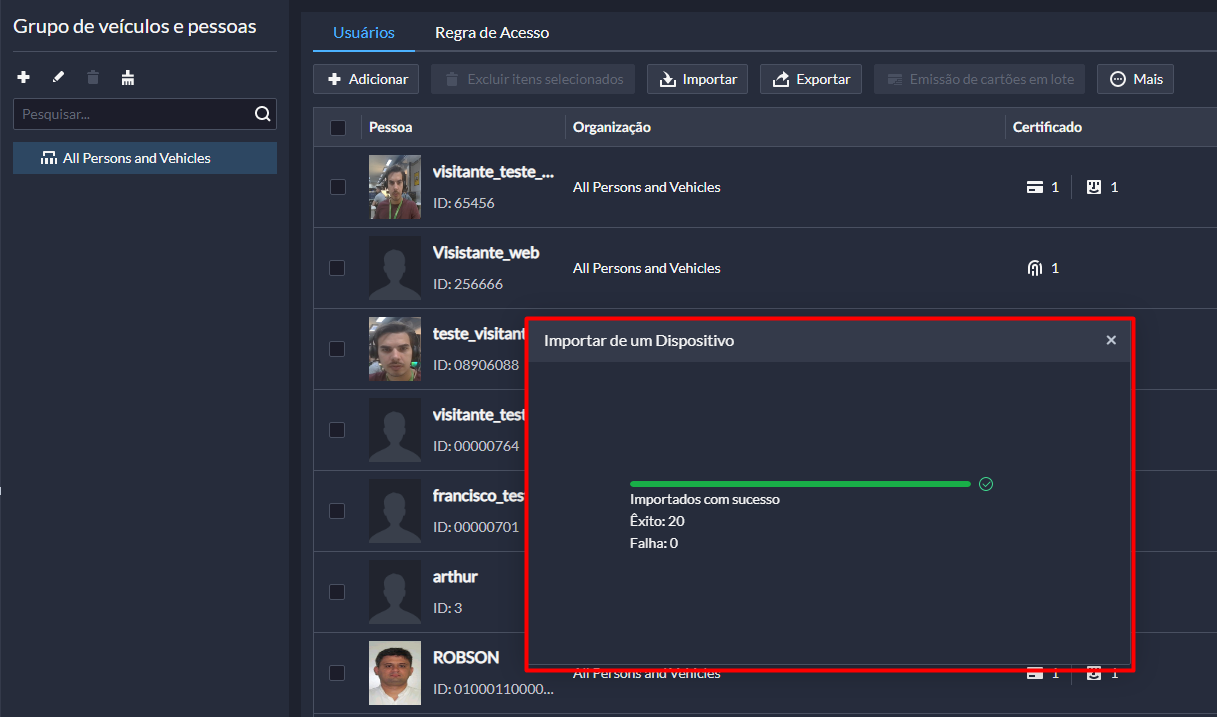

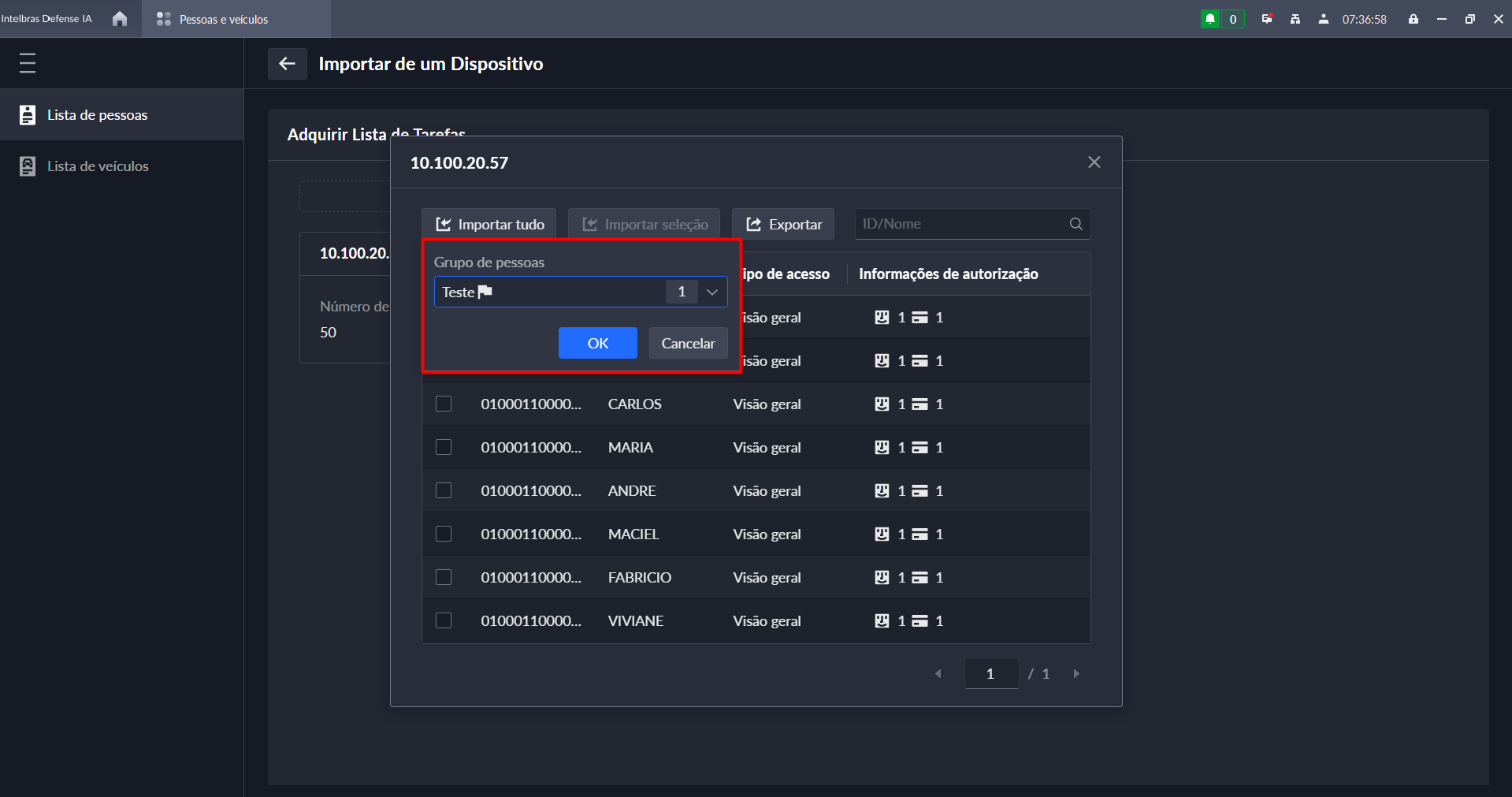

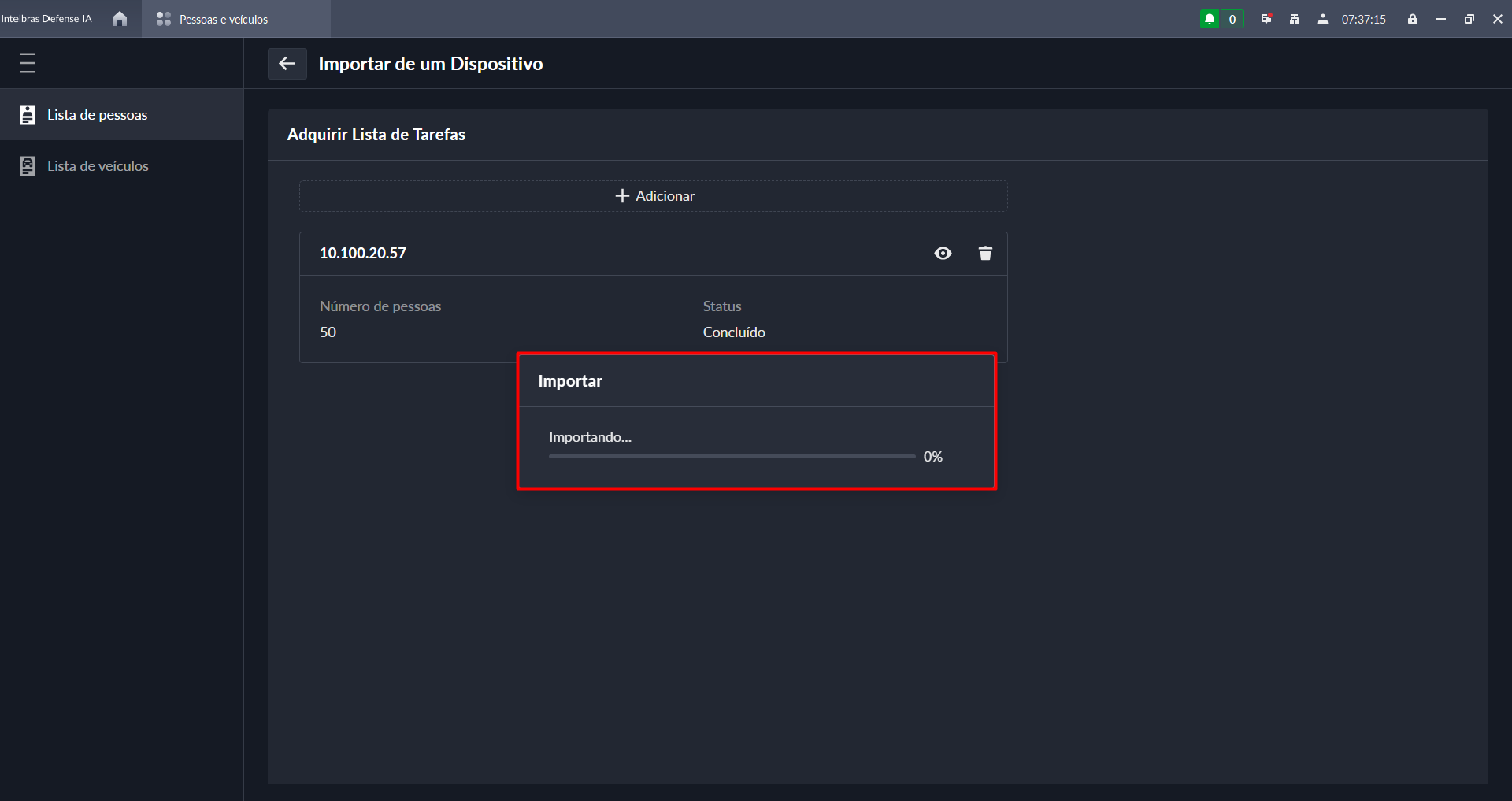

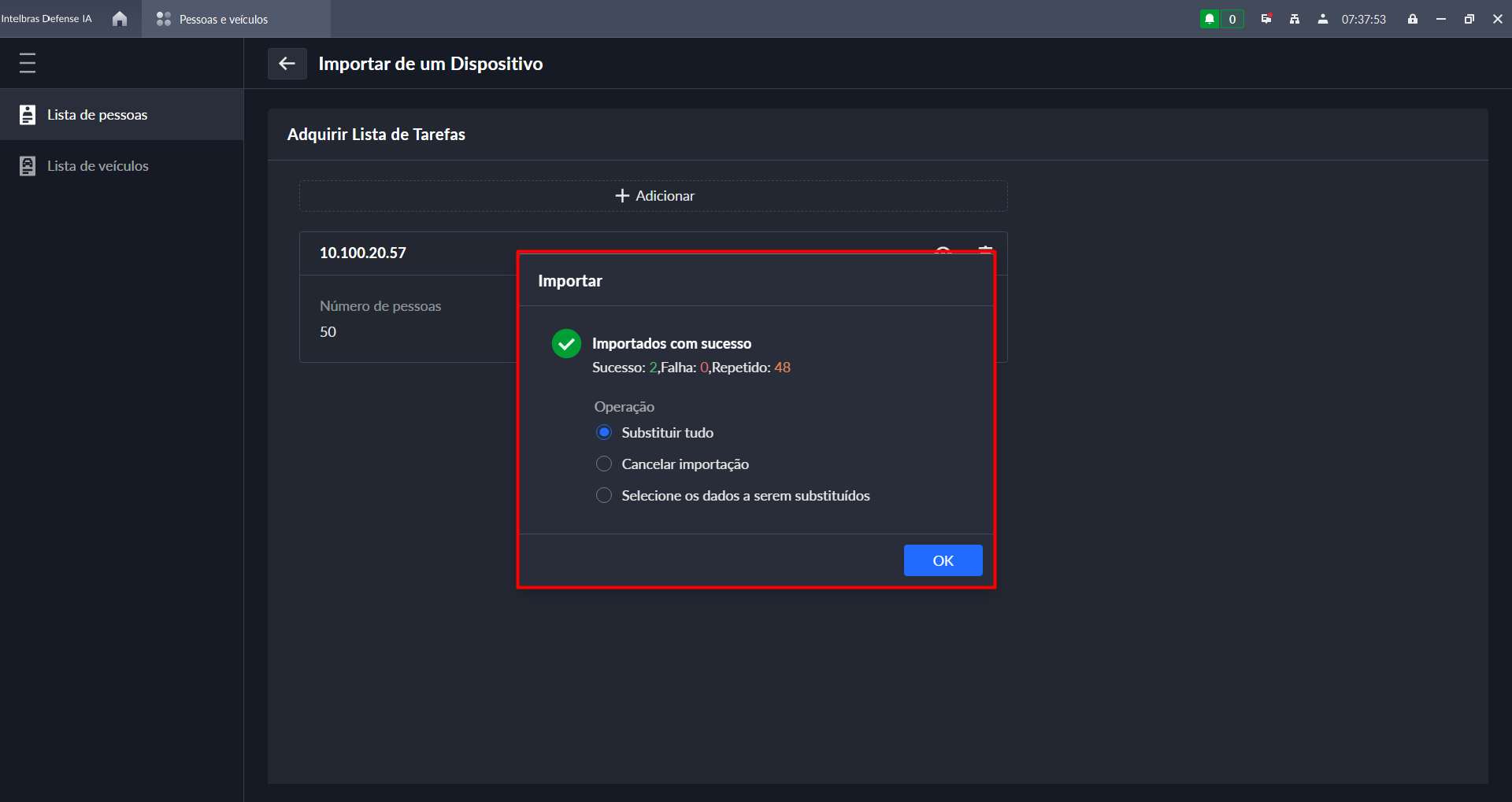

Existem dois métodos gerais para cadastrar pessoas na plataforma. Diretamente pelo menu, preenchendo informações manualmente, ou a partir da importação de dados, seja de dispositivos compatíveis, ou uma planilha modelo preenchida (Botão importar).

Para cadastrar uma pessoa na plataforma diretamente pelo módulo, clique em "Adicionar" na guia de ferramentas acima.

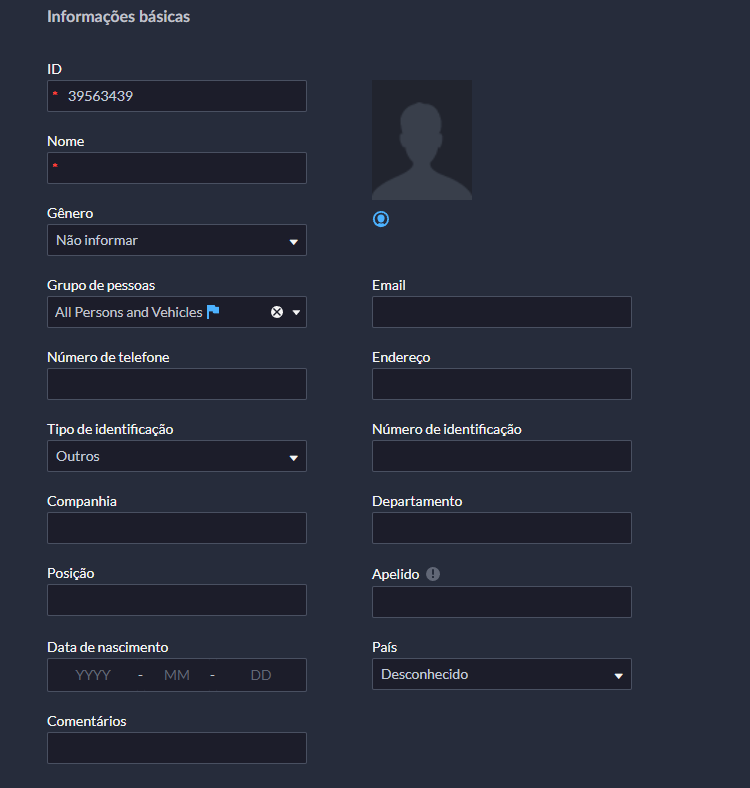

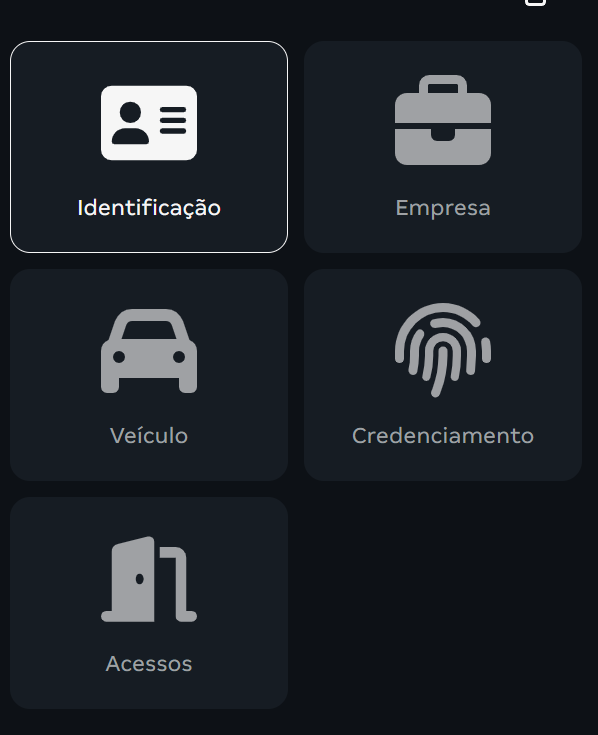

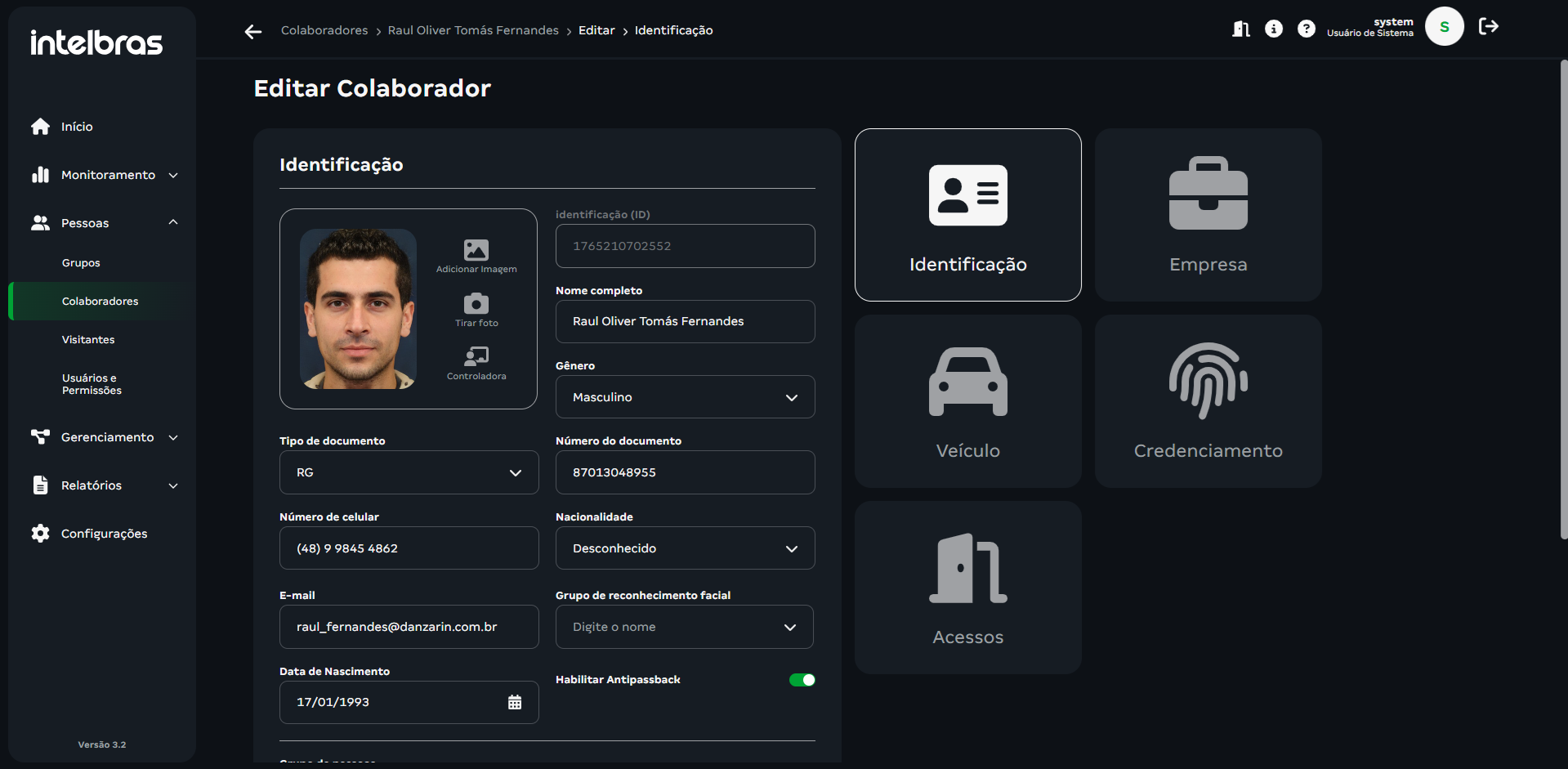

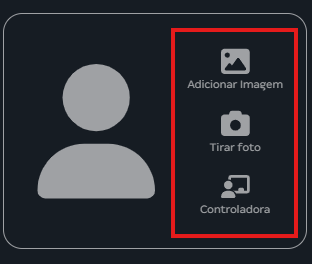

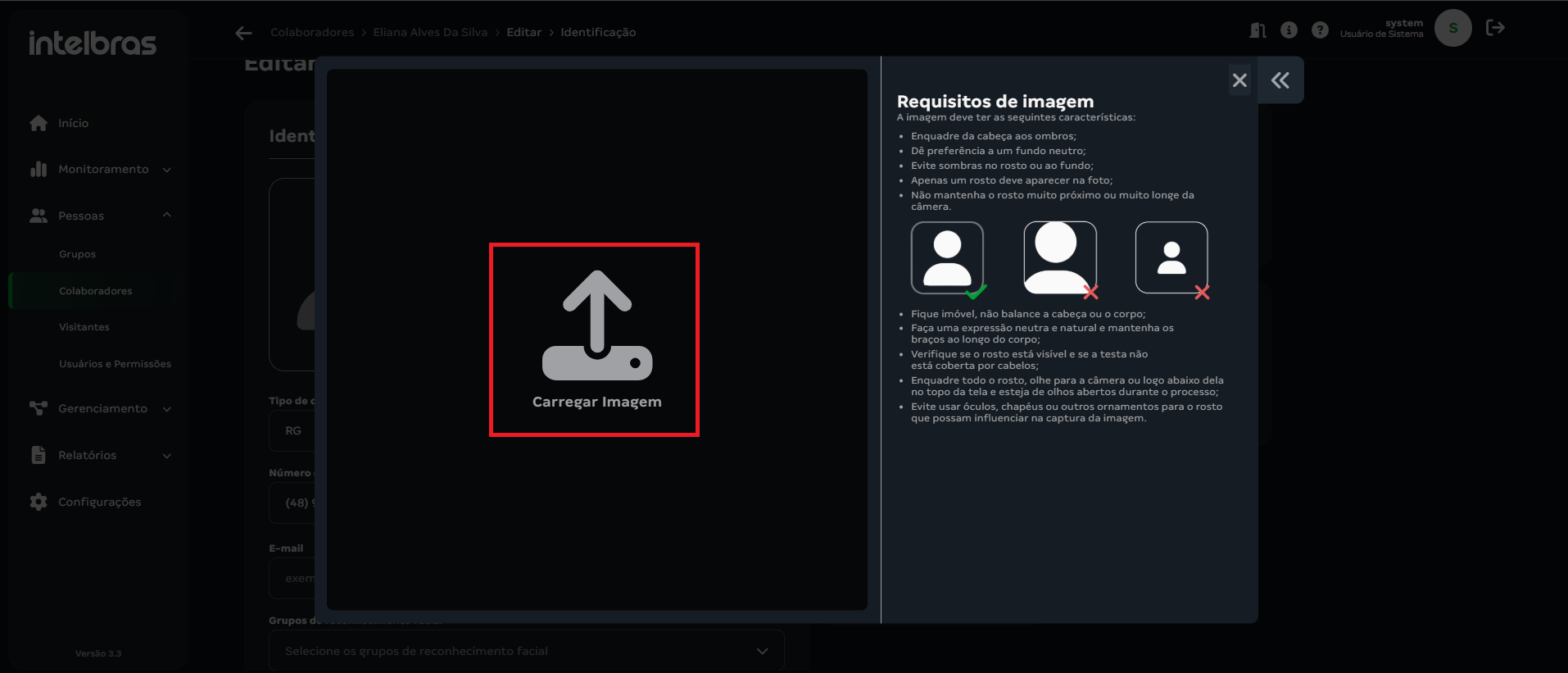

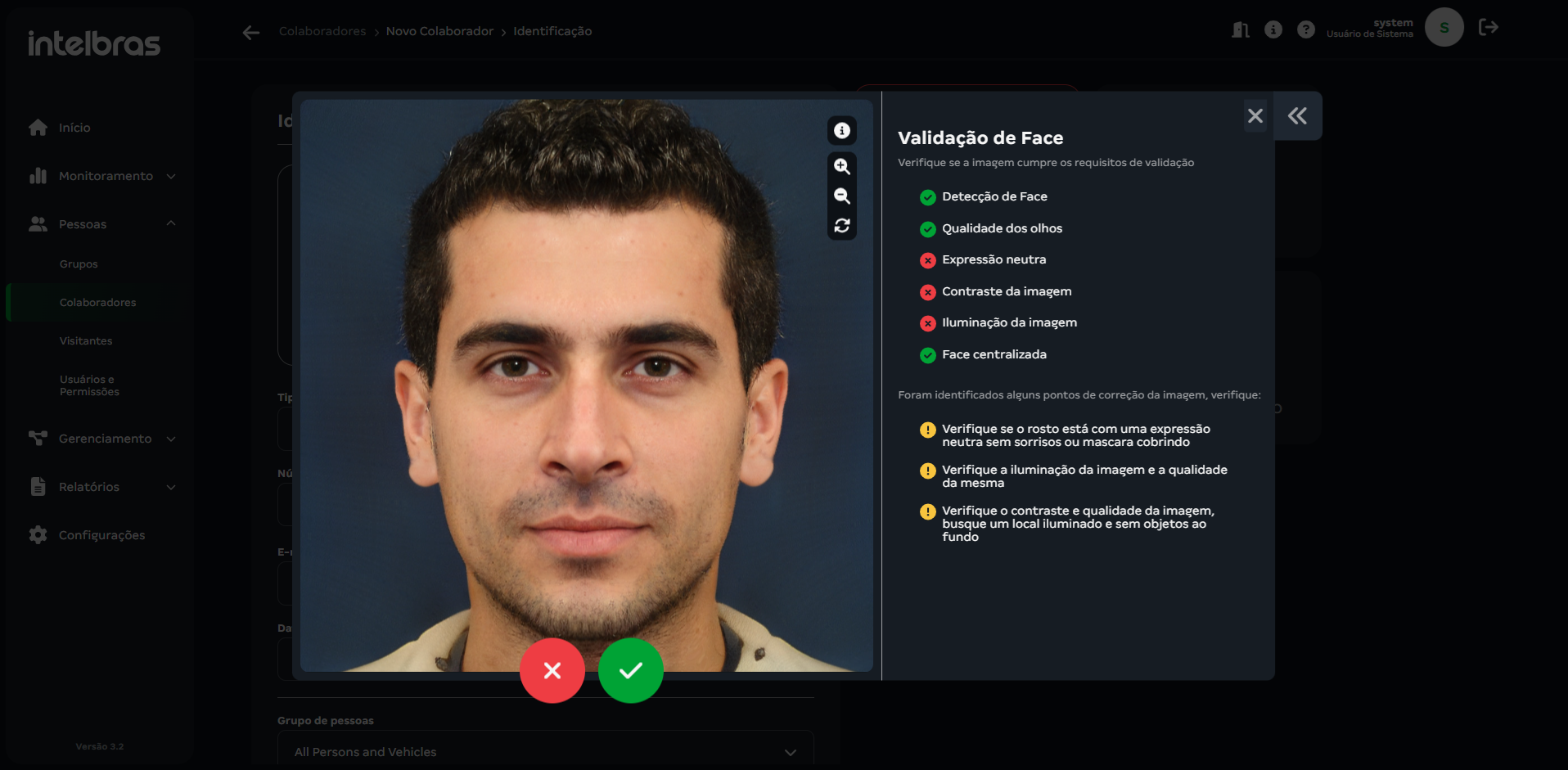

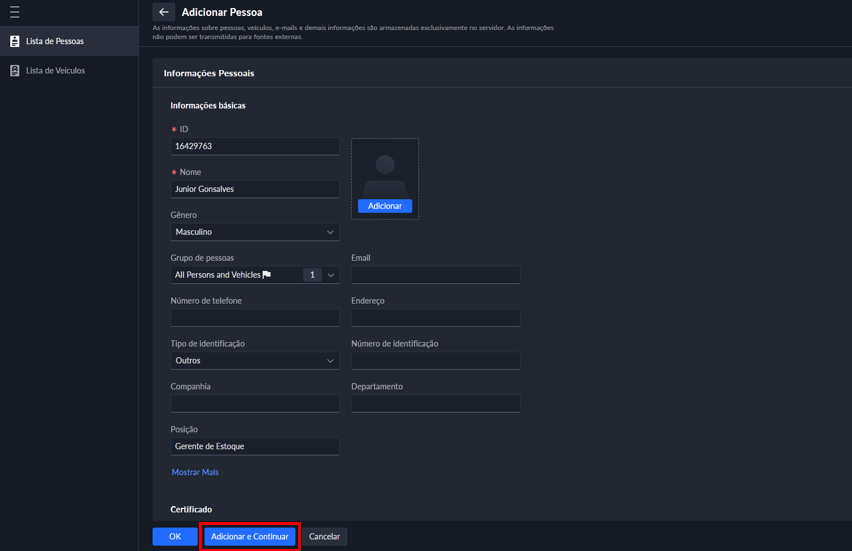

Informações Básicas

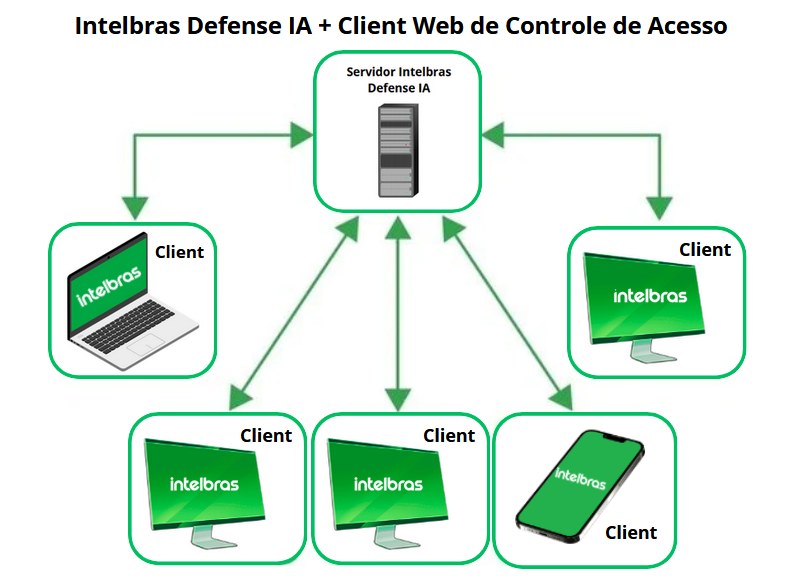

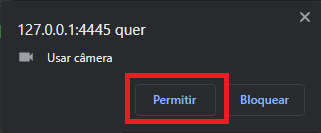

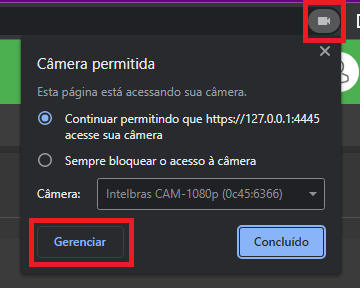

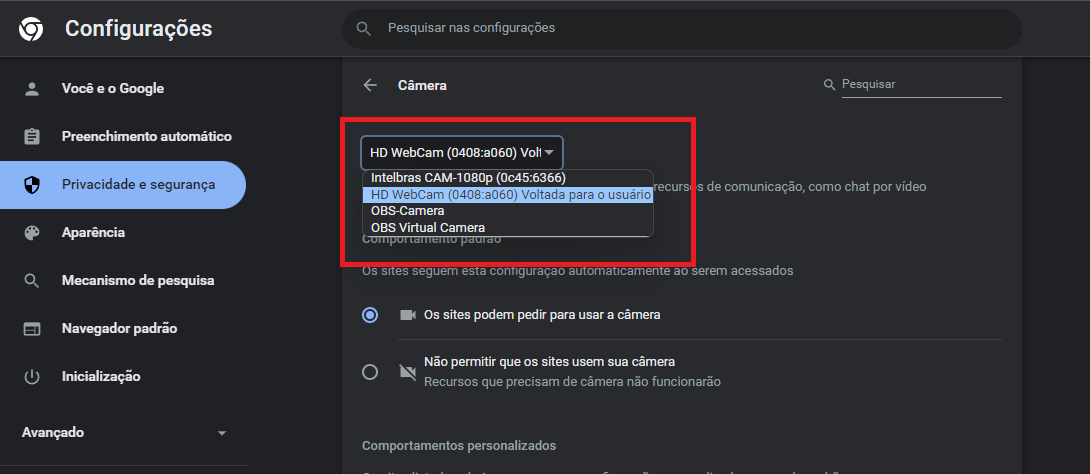

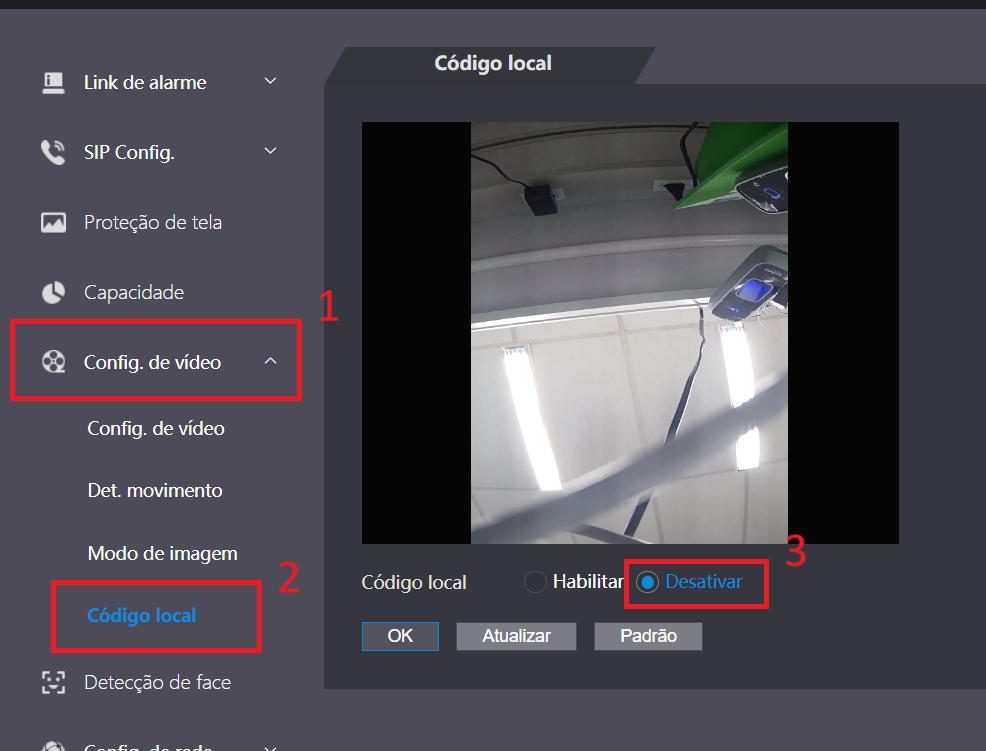

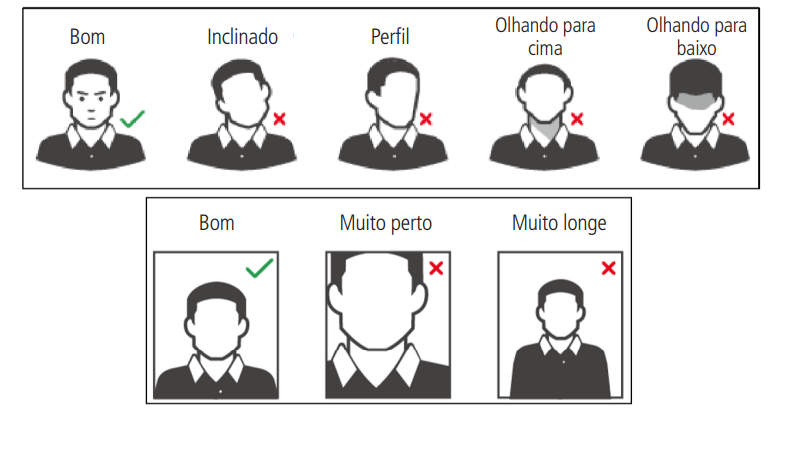

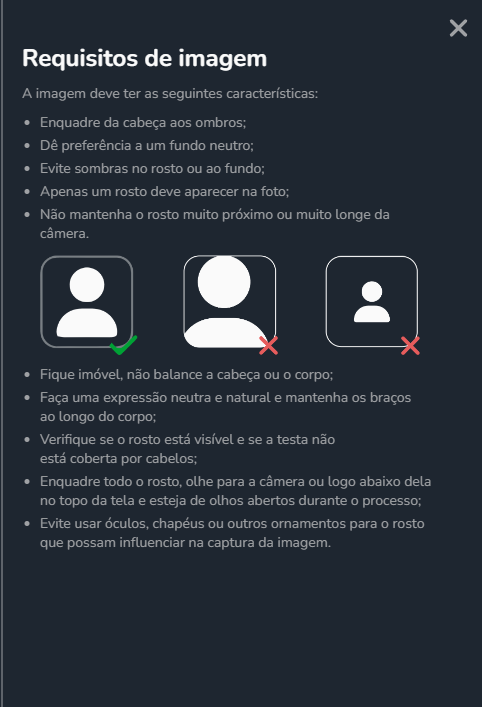

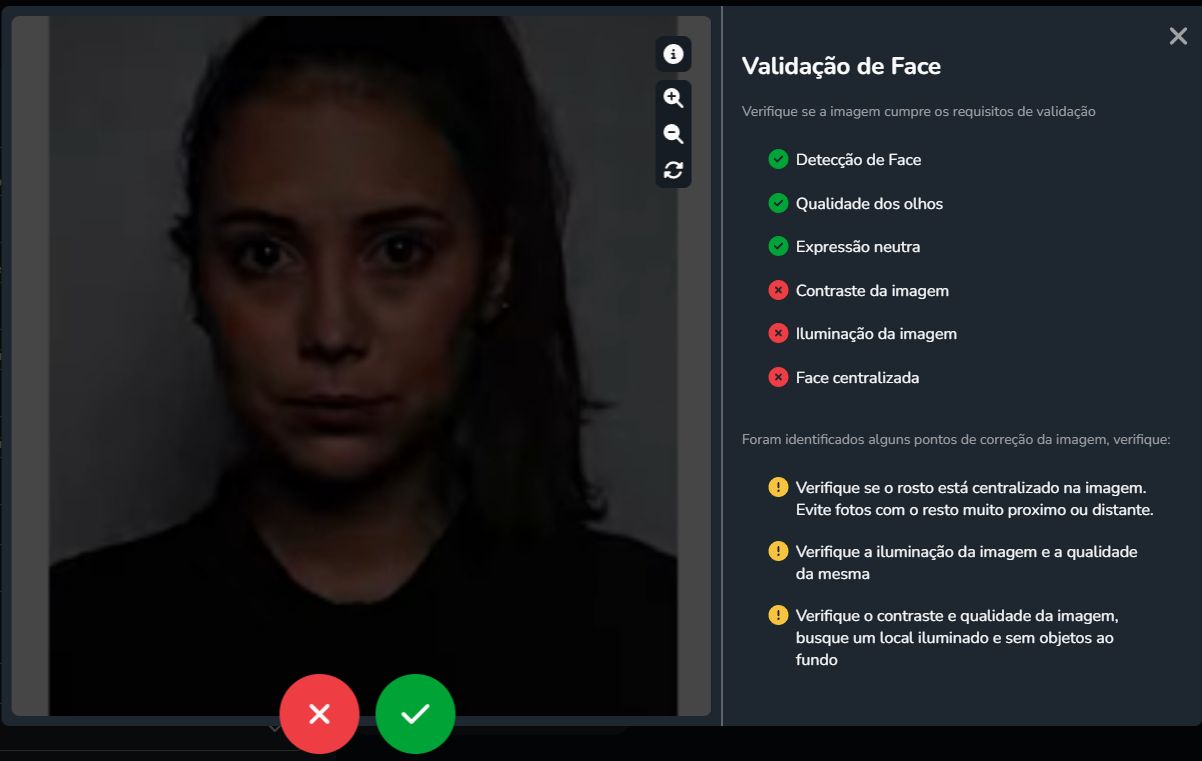

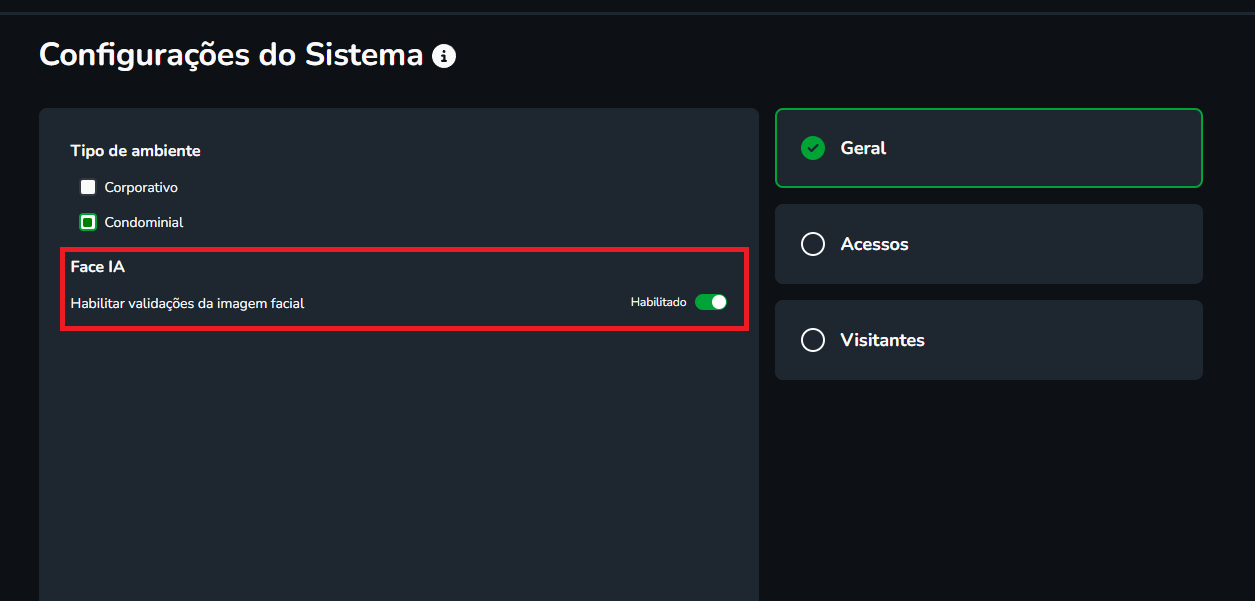

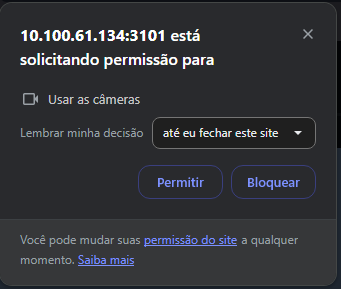

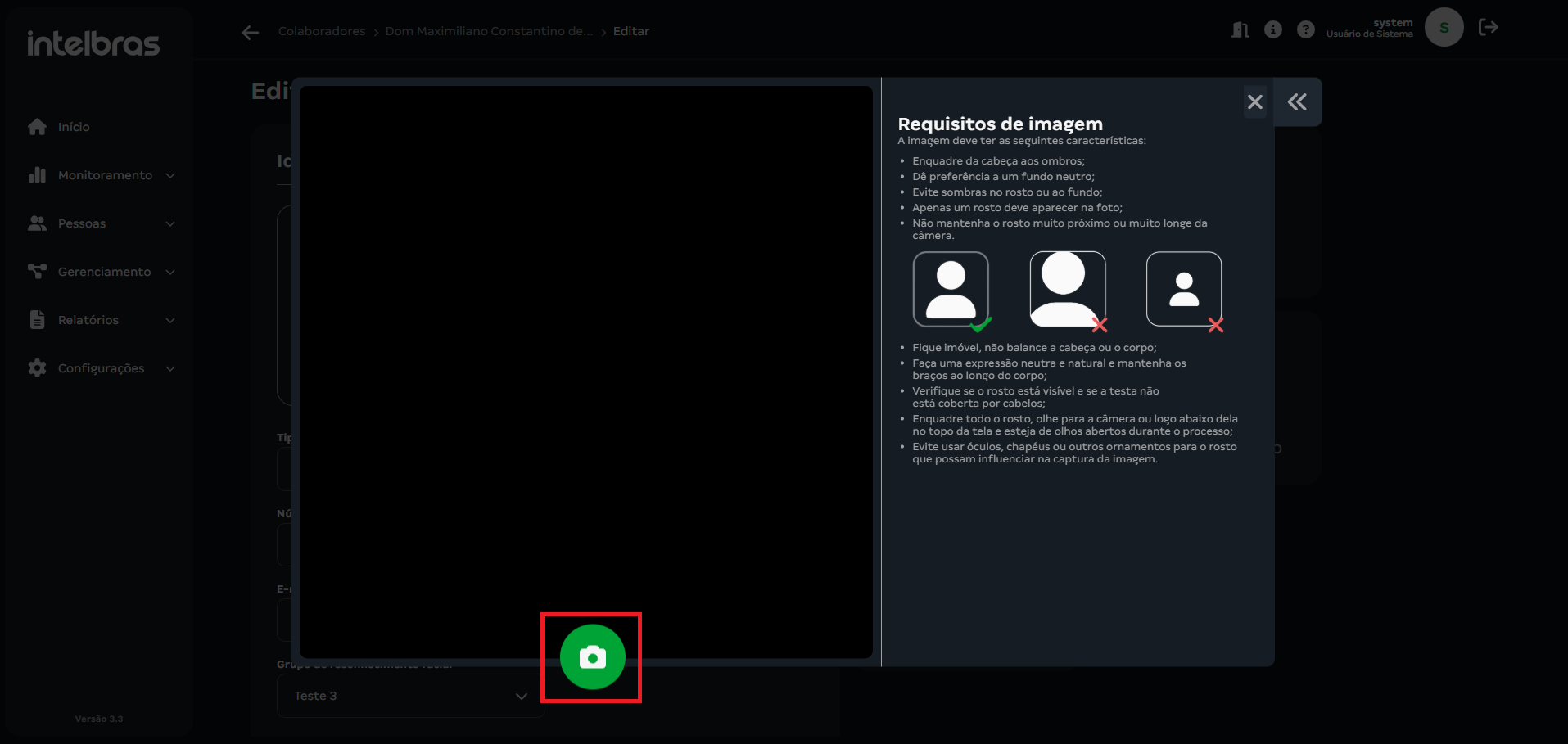

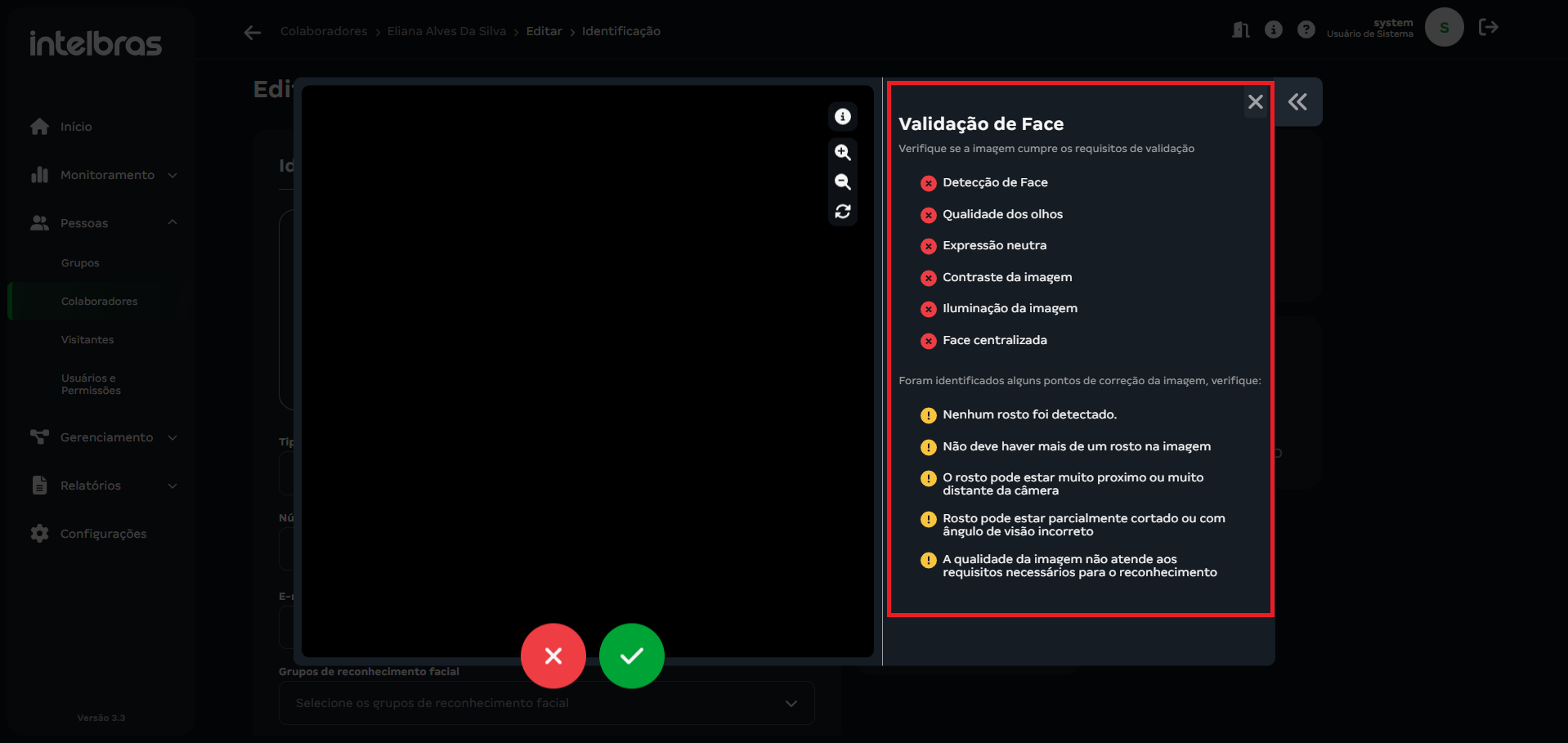

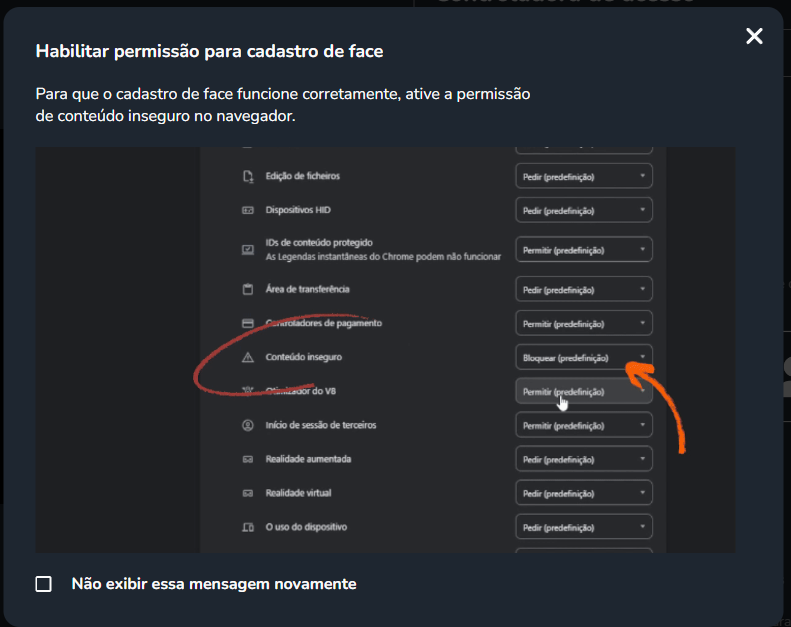

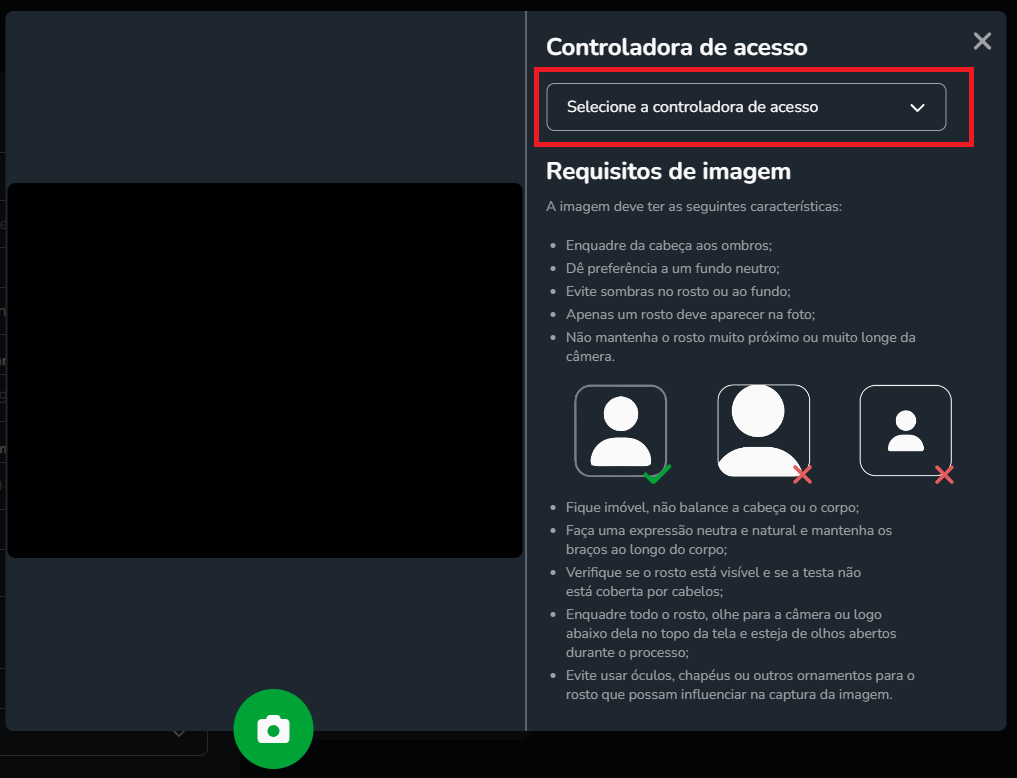

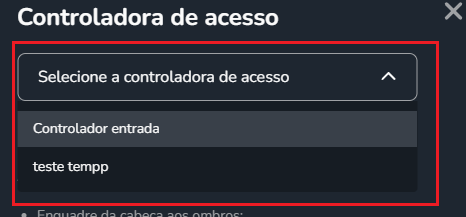

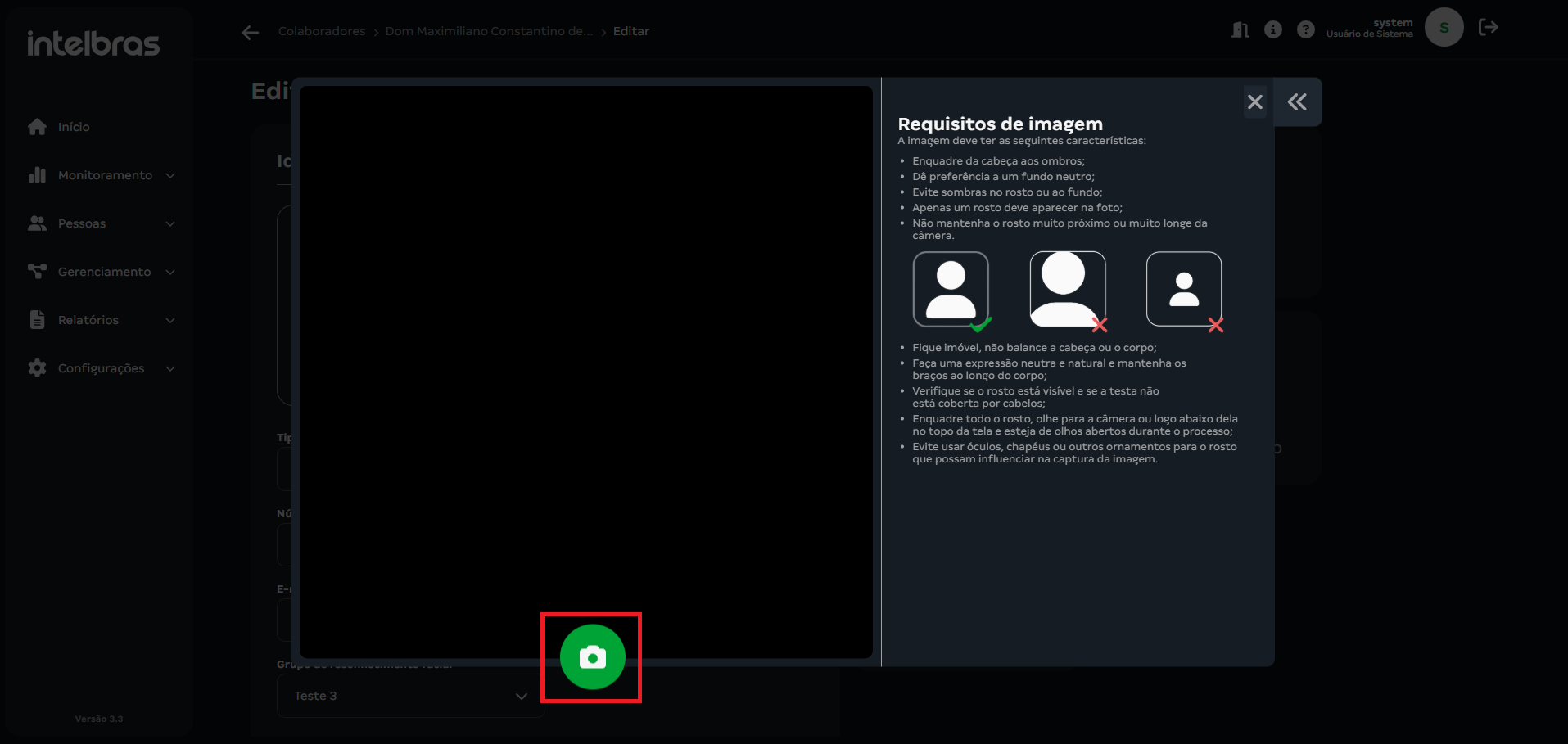

Nesta etapa preenche-se informações básicas sobre a pessoa cadastrada. ID, nome e foto da pessoa são informações obrigatórias. O ID é um Código único identificador da pessoa no sistema. O Defense IA gera um ID aleatório não existente. É possível alterar este campo. Há duas opções para inserir uma foto da pessoa, por upload de arquivo de imagem (Envio), ou fotografia pela web-cam (Instantâneo).

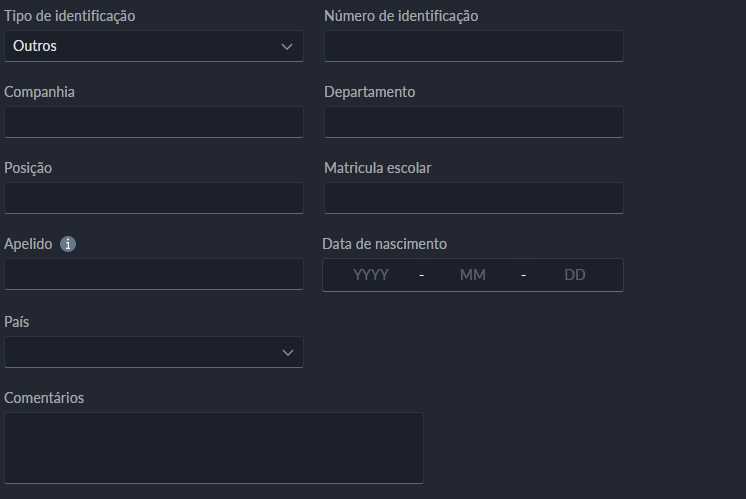

Informações Adicionais

É possível adicionar informações adicionais ao cadastro. Expandindo a aba de informações adicionais, campos extras para preenchimento aparecem, como Tipo de identificação, Número de identificação, Companhia, Departamento, Posição, Matrícula escolar, Apelido, data de nascimento e País. Outras informações adicionais podem ser configuradas na plataforma.

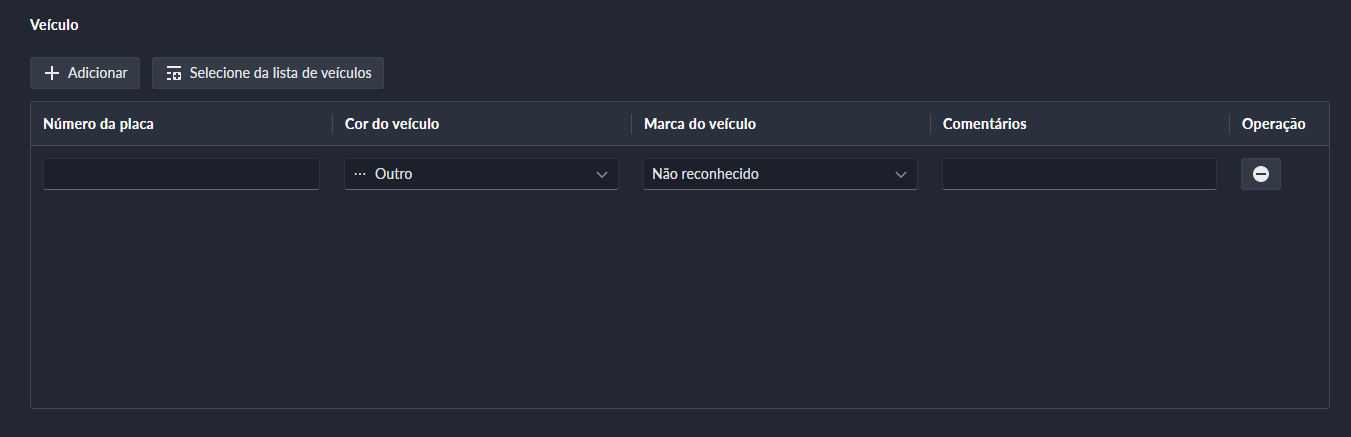

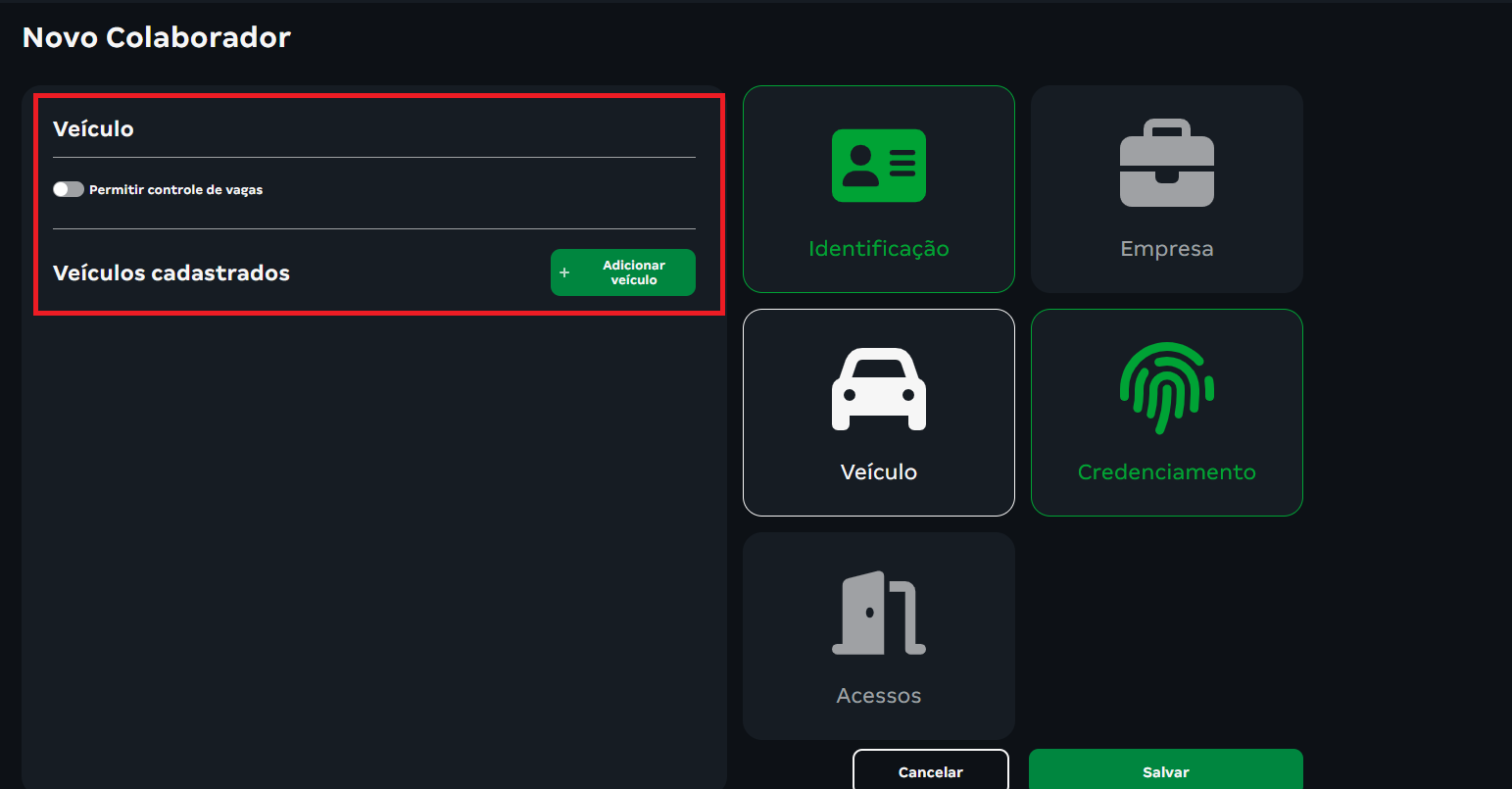

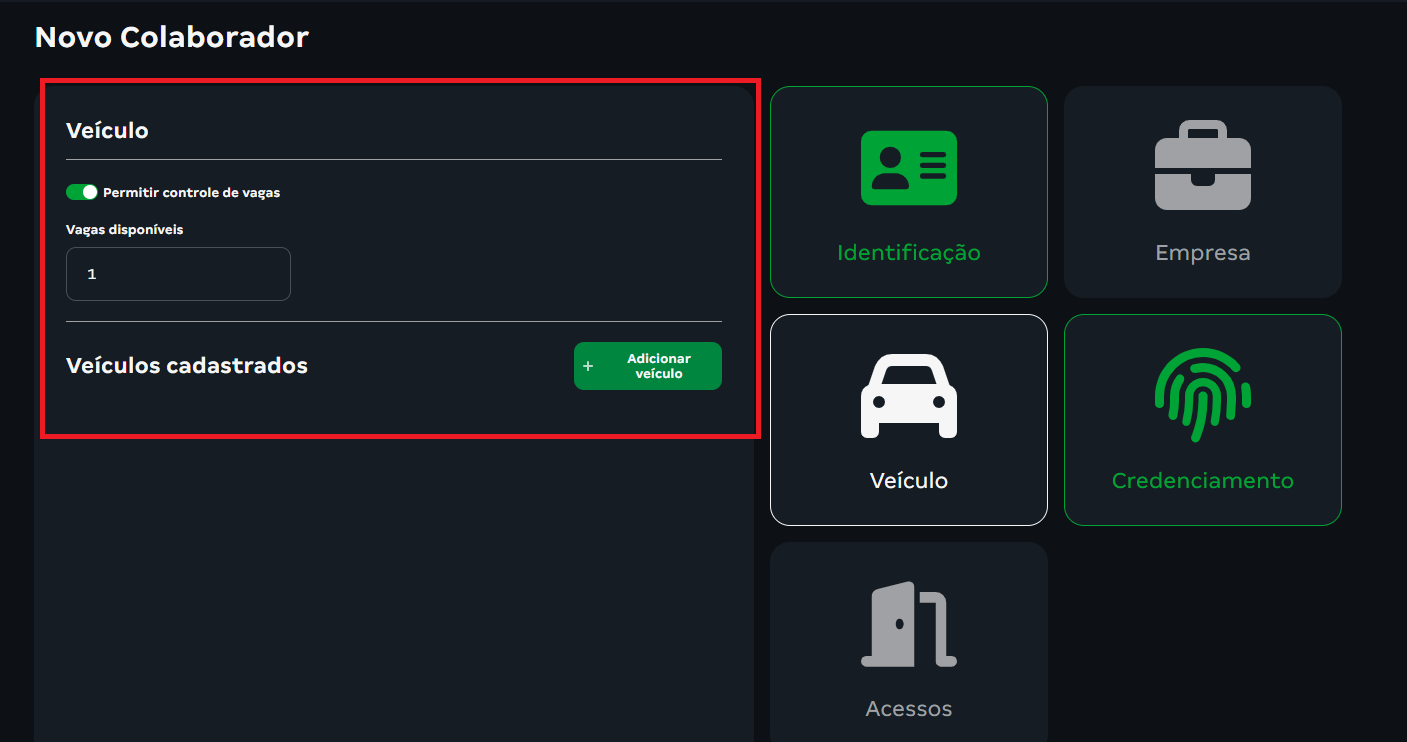

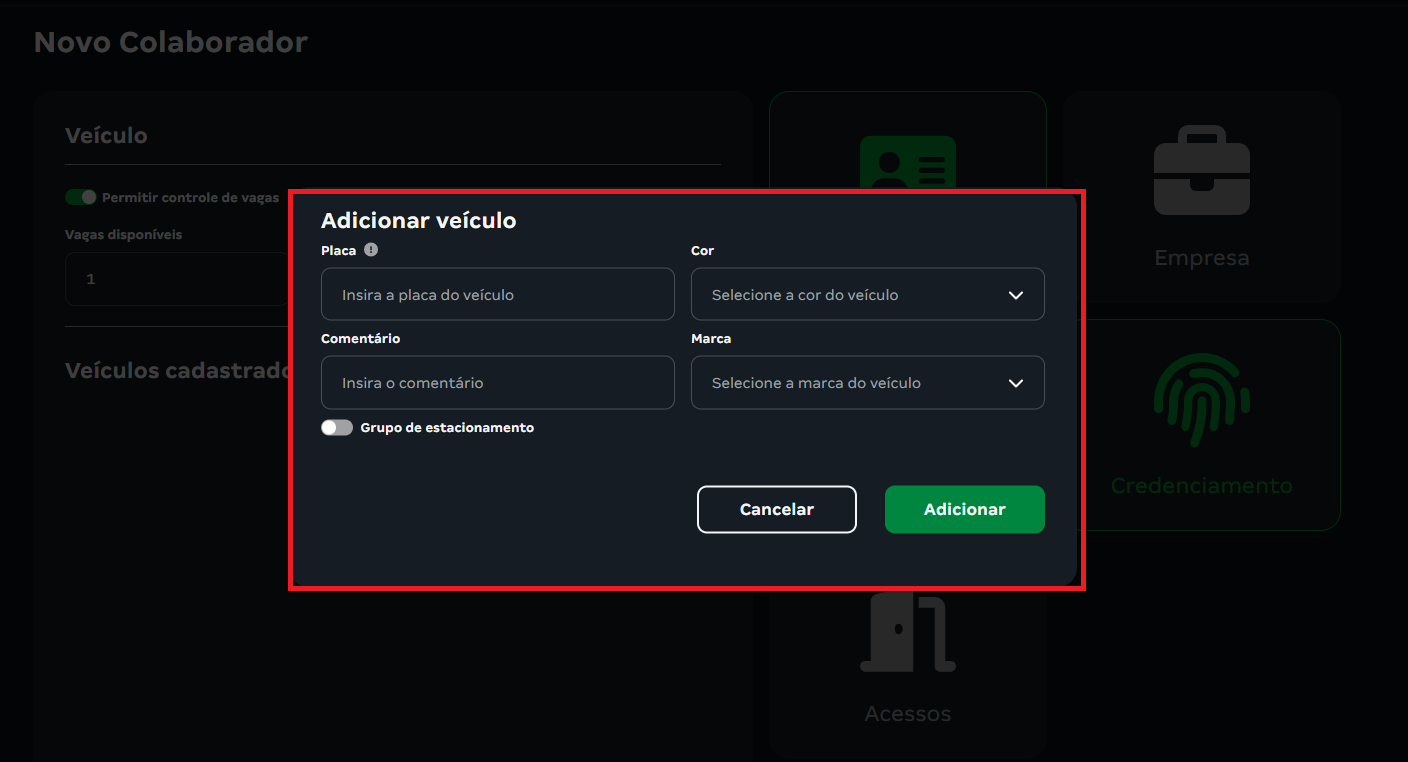

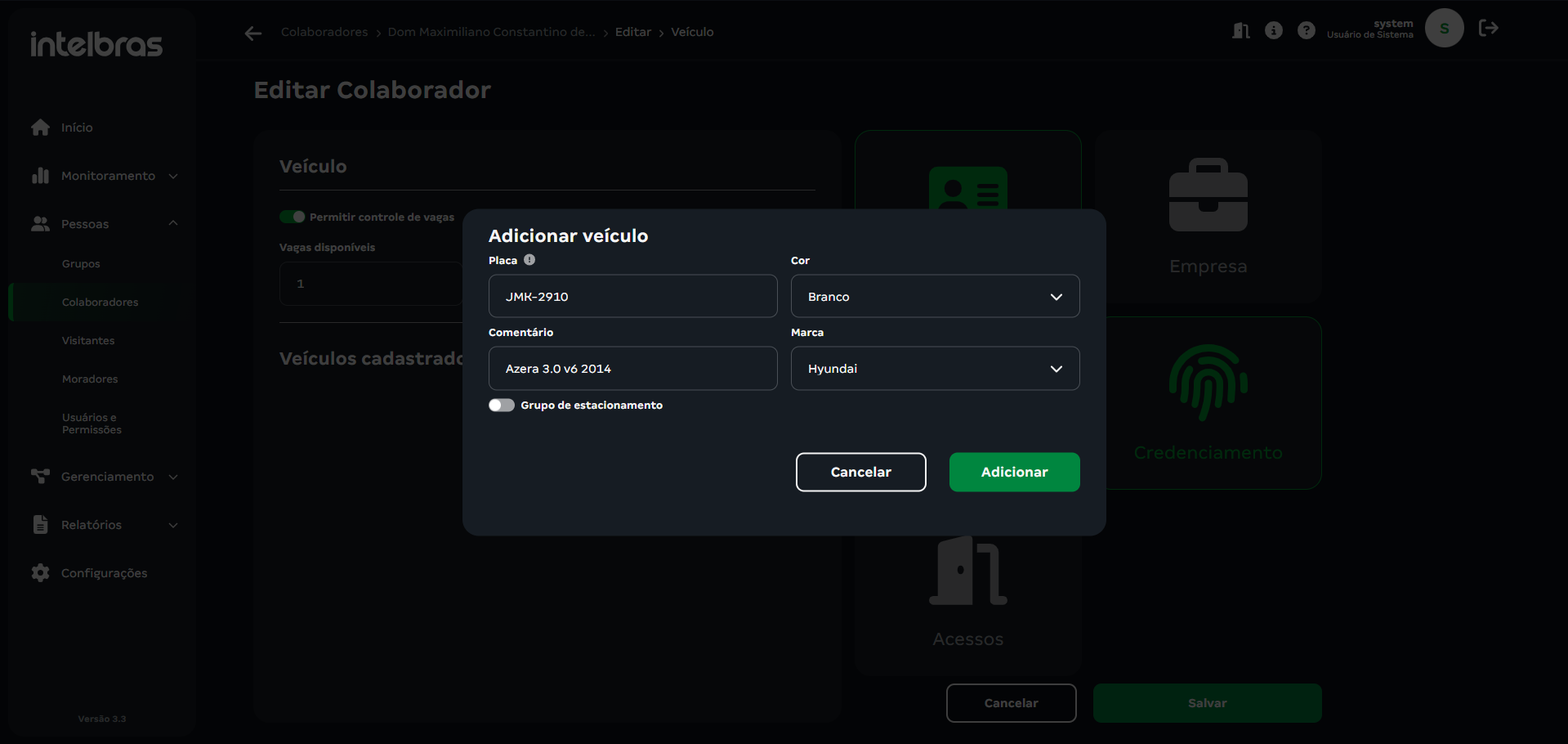

Informações do Veículo

Para vincular um veículo à pessoa cadastrada, clique em “+” na aba Informações do Veículo. Preencha as informações como:

» Número da placa: a placa é o identificador do veículo, ela será vinculada à pessoa cadastrada.

» Cor do veículo: selecione a cor do veículo na lista suspensa.

» Marca do veículo: selecione a marca do veículo na lista suspensa.

» Cometários: adicione comentários sobre o veículo no campo.

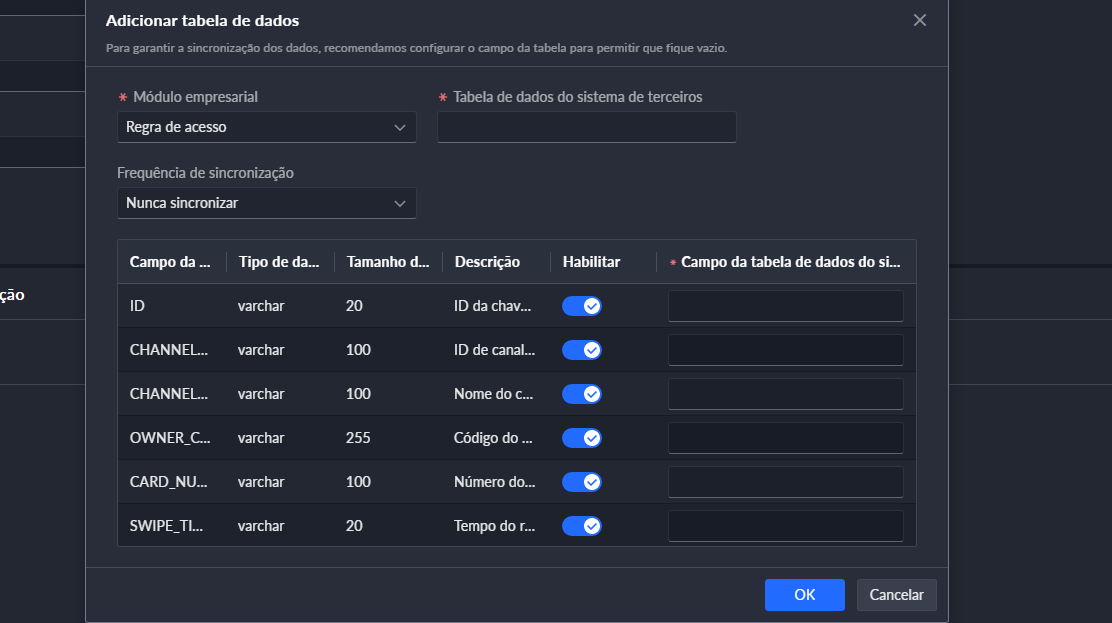

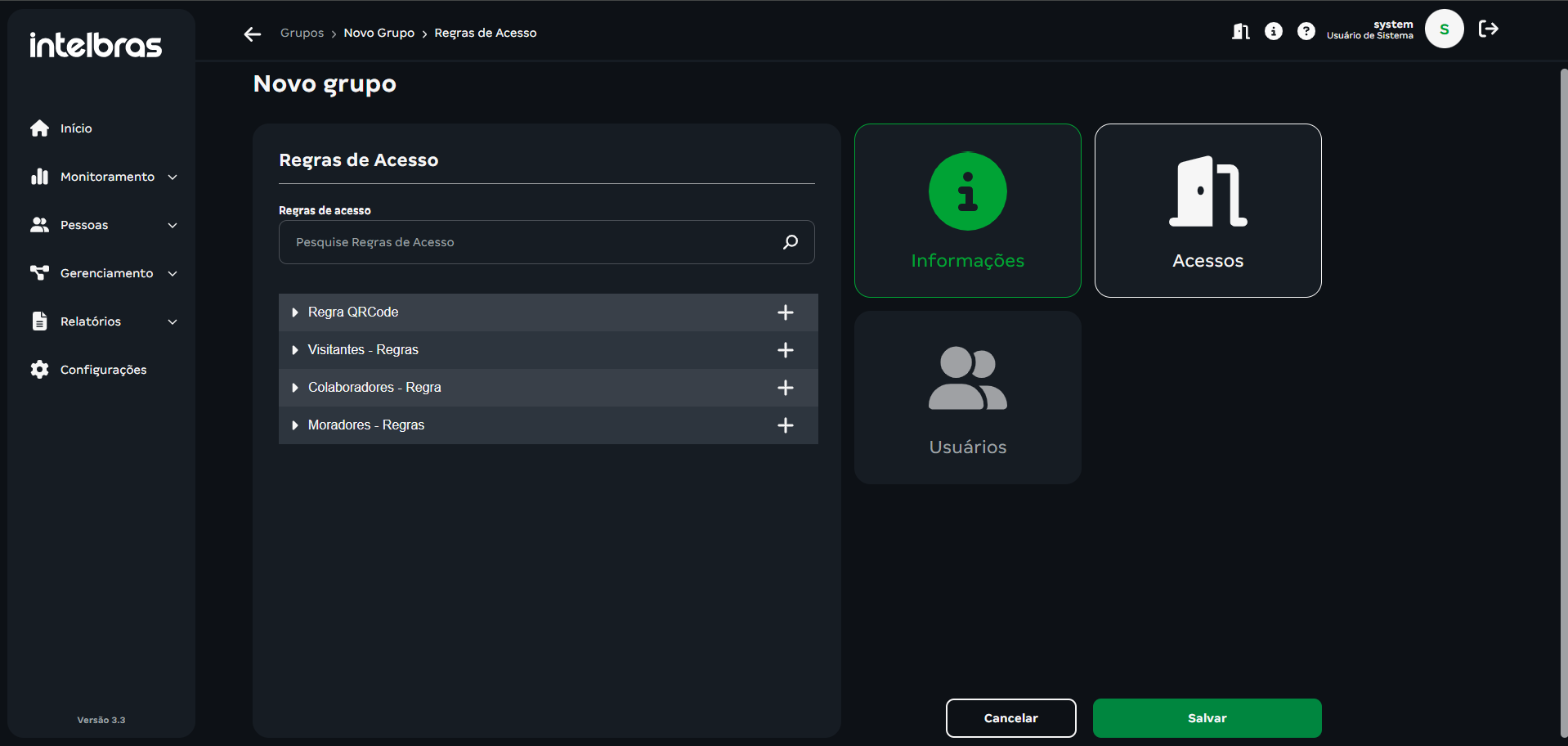

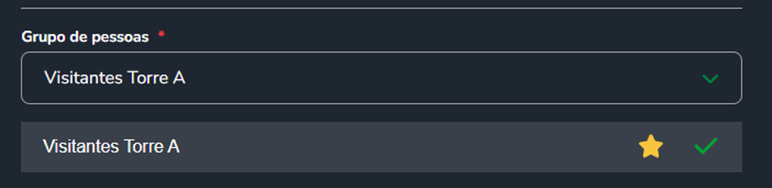

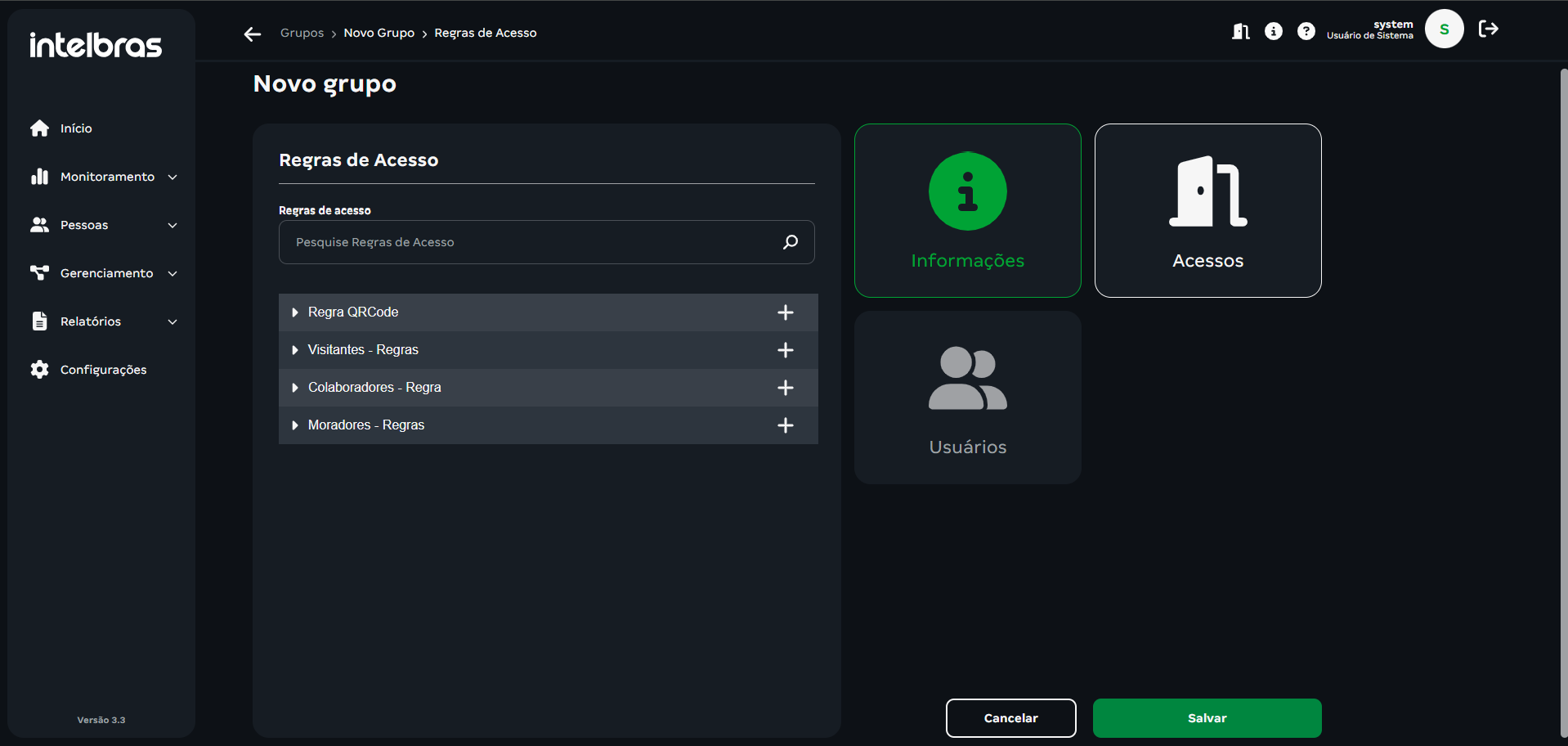

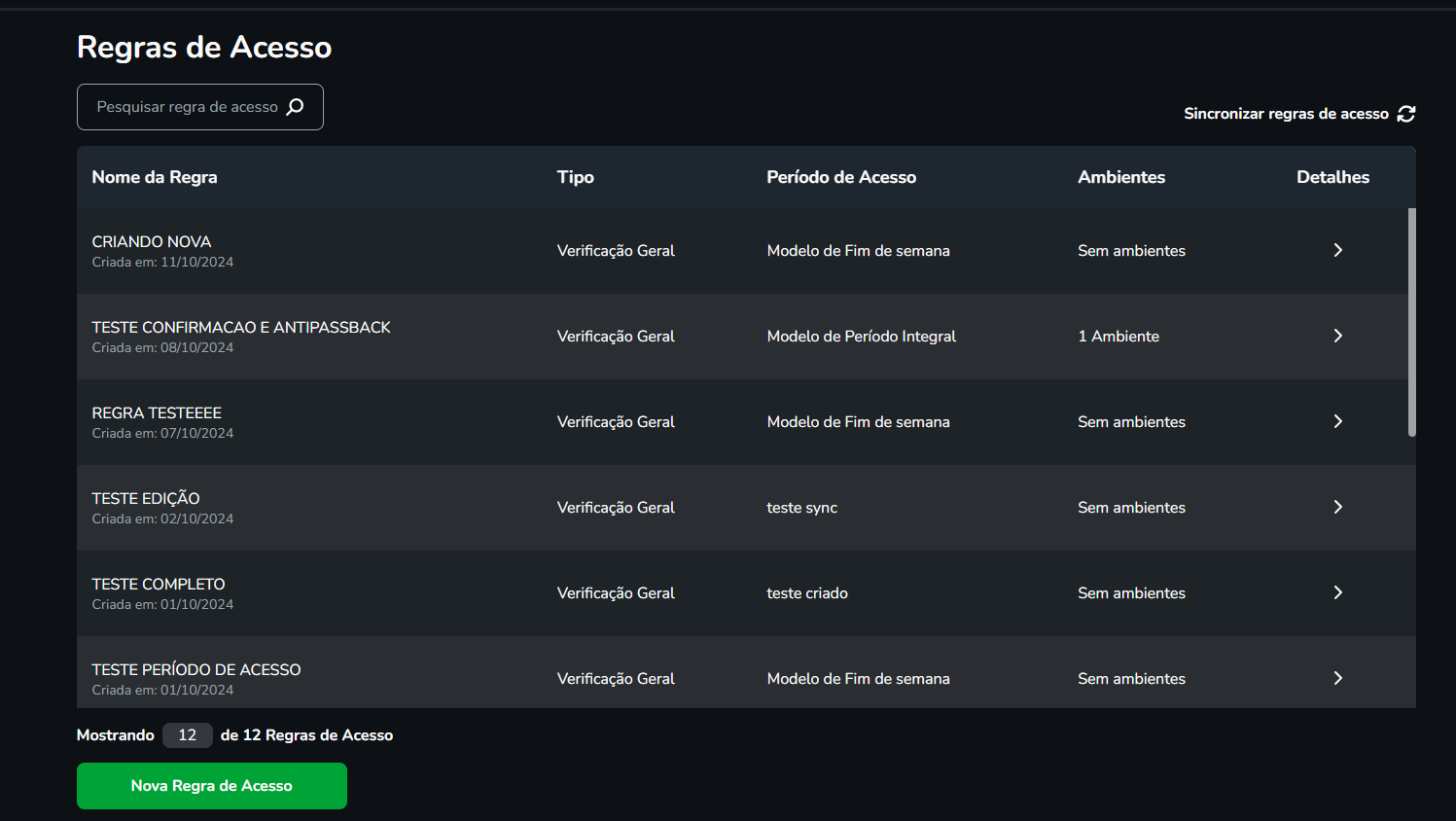

Regra de Acesso

Não é comendado utilizar a regra de antitravamento com a regra de antipassback local habilitada.

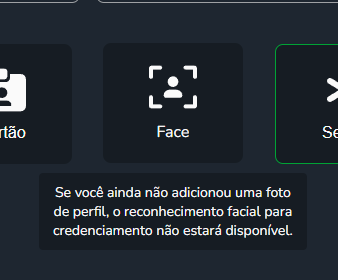

Em Regra de Acesso, você pode inserir métodos de autenticação da pessoa cadastrada, tais métodos poderão ser usados para acesso a dispositivos de controle de acesso presentes no sistema (veja em Controle de acesso mais detalhes de como cadastrar regras de acesso).

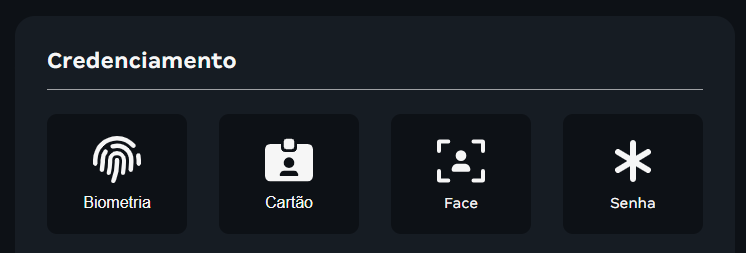

Os métodos de autenticação são:

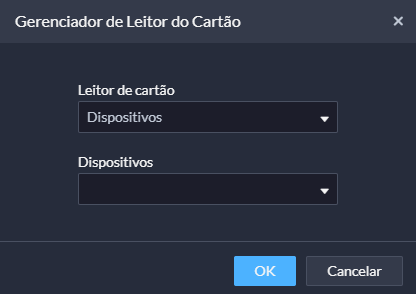

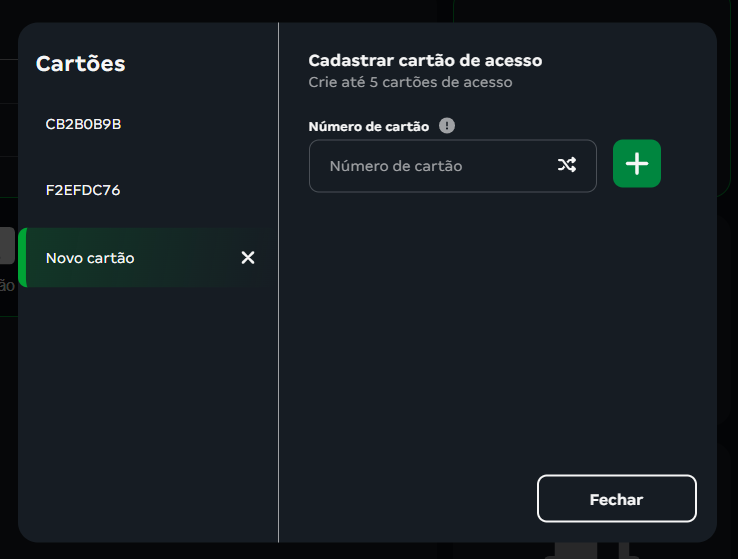

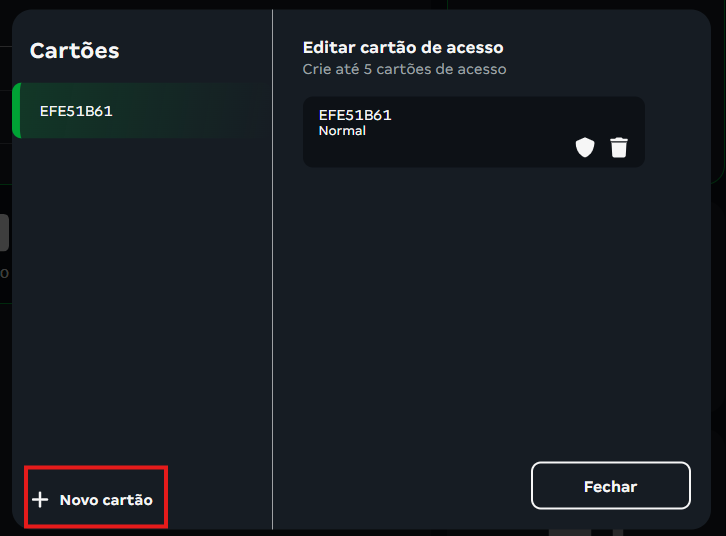

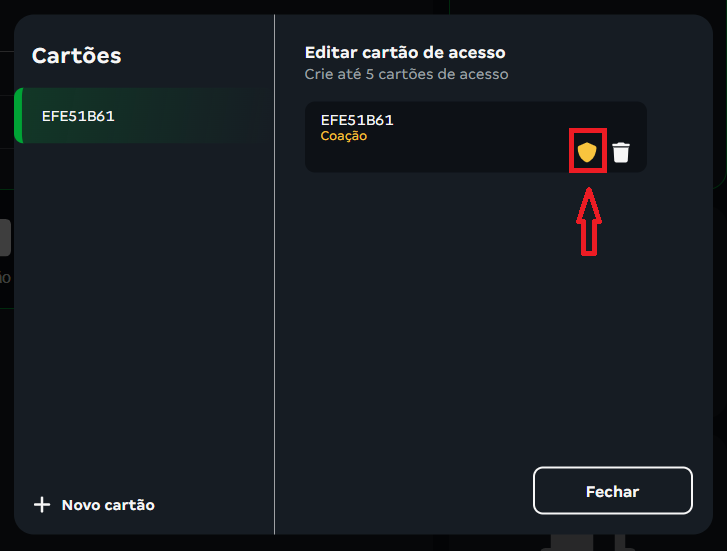

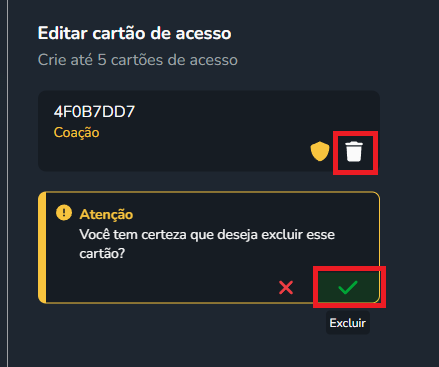

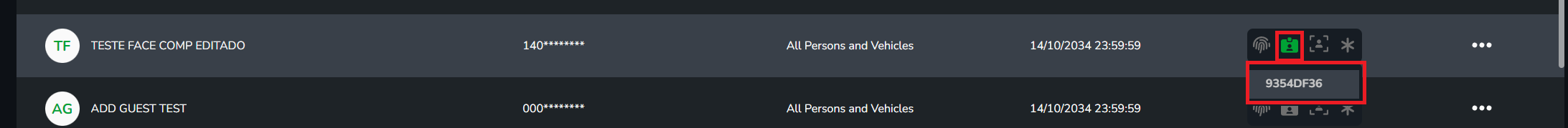

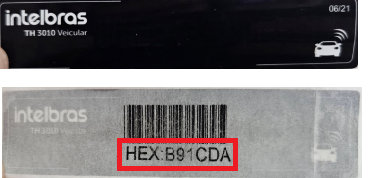

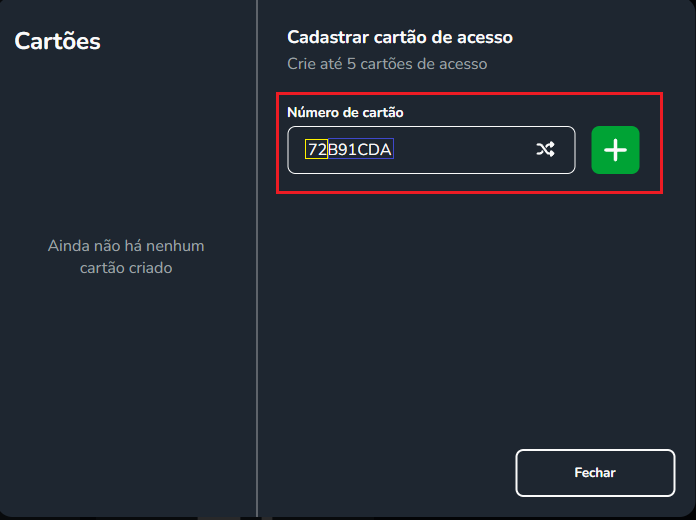

Cartão

Uma pessoa cadastrada pode possuir até 5 cartões, um deles deve ser o principal. O cartão deve apresentar um código hexadecimal de 8 à 16 dígitos.

Existem dois métodos para registrar um cartão, digitando manualmente, caso o código do cartão seja conhecido, ou adicioná-lo via leitora. Para registrar um cartão via leitora, clique no botão Configuração.

É possível escolher entre uma leitora de cartão que pode ser conectada via USB com o computador, ou algum dispositivo de controle de acesso já conectado à plataforma. Ao selecionar a opção desejada, clique em OK e passe o cartão no sensor de leitura.

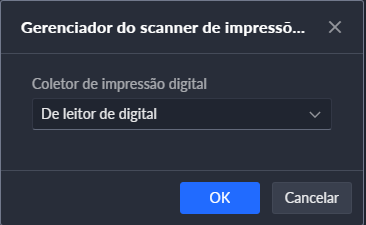

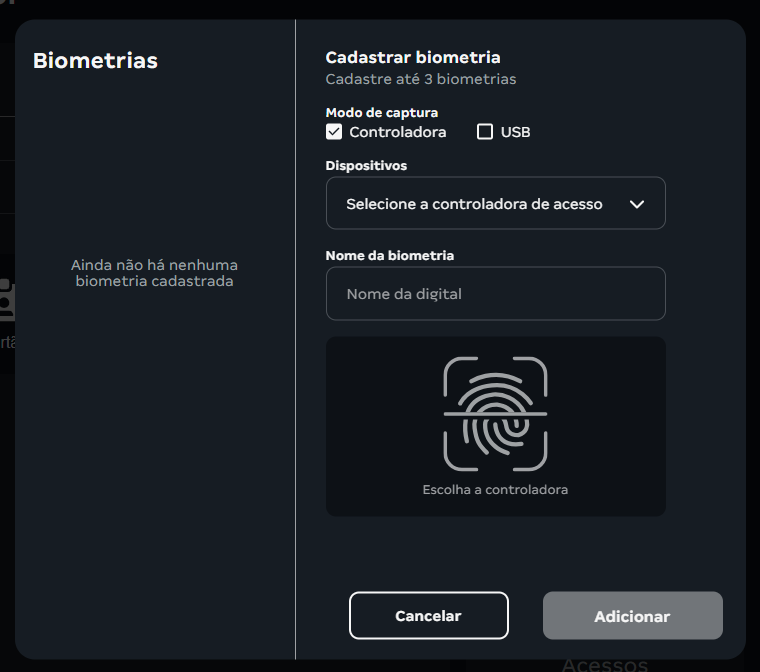

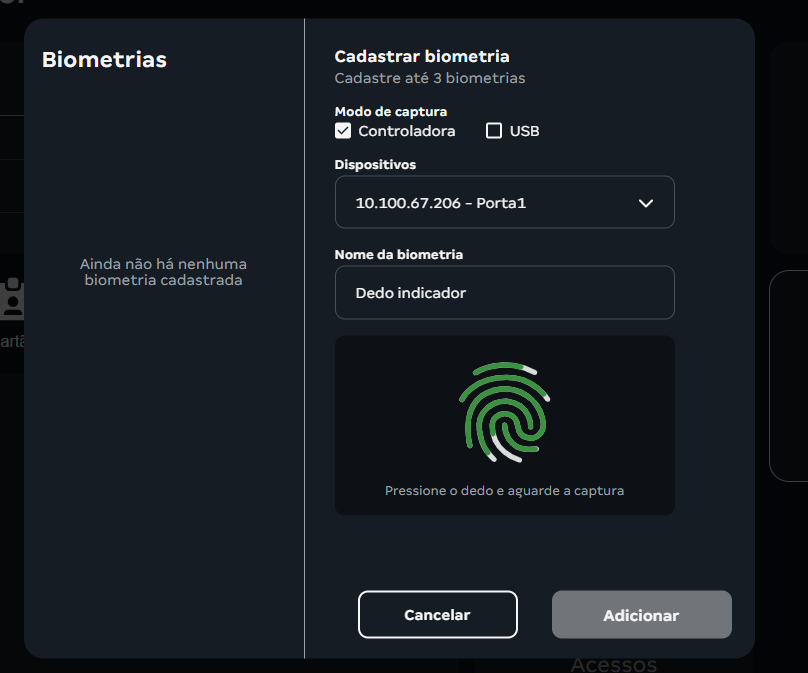

Digital

Até 3 digitais podem ser cadastradas por pessoa. Para cadastrar um digital, o sistema deve estar conectado à uma leitora de digitais, seja um leitor via USB ou dispositivo conectado à plataforma.

Para registrar uma digital, clique no botão Adicionar . Selecione o dispositivo desejado para leitura e clique em OK. Em seguida, clique em Adicionar. Posicione o dedo no leitor, clique em Adicionar digitais e realize a coleta da impressão digital 3 vezes.

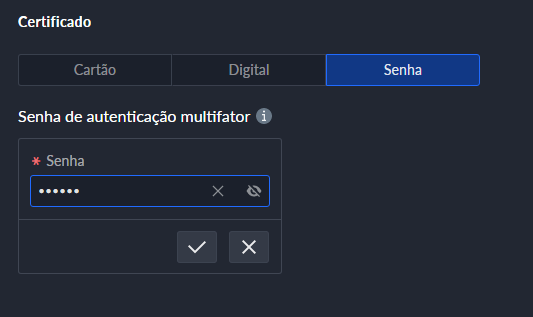

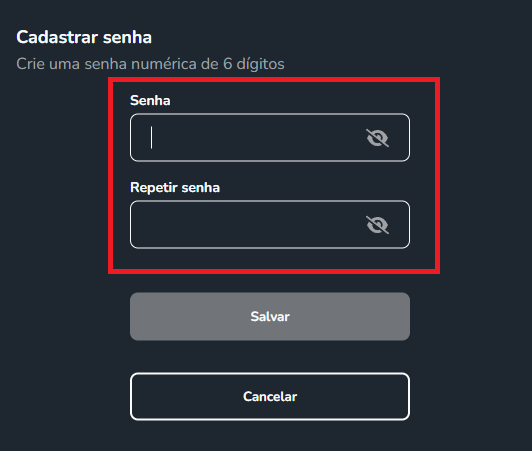

Senha

Senha numérica de 6 dígitos para uma segunda camada de segurança no acesso.

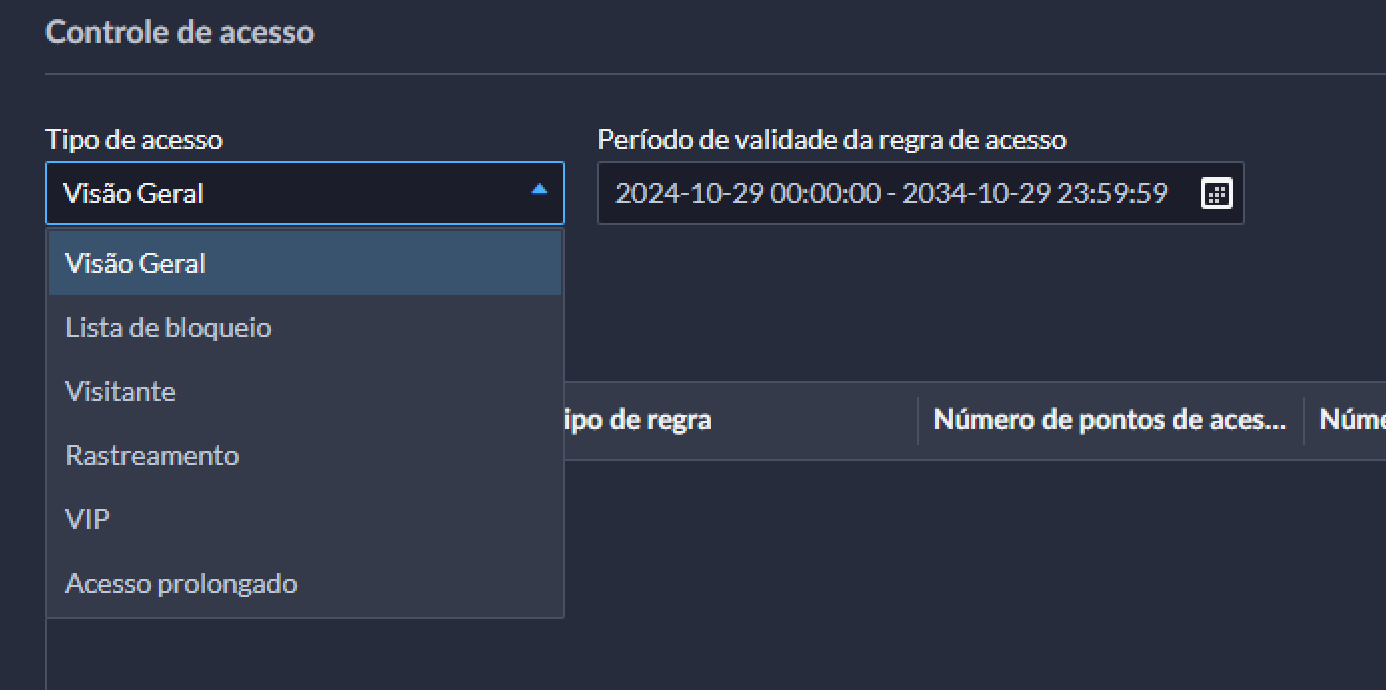

Controle de Acesso

É possível criar regras de acesso para vinculação à pessoa cadastrada. Deve ser escolhido um entre os 6 Tipos de Acesso, além da definição do prazo de validade de permissão de acesso.

| Tipo de Acesso | Descrição |

|---|---|

| Visão Geral | Quando a pessoa usa um ponto de acesso, um evento geral é relatado. |

| Lista de Bloqueio | A pessoa não pode usar um ponto de acesso. Além disso, um evento de lista de bloqueio é relatado. |

| Visitante | Quando a pessoa usa um ponto de acesso, um evento de visitante é relatado. Além disso, a pessoa tem acesso limitado de 200 vezes. Após as 200 vezes serem usadas, a pessoa não pode usar um ponto de acesso. |

| Rastreamento | Quando a pessoa usa um ponto de acesso, um evento de patrulha é relatado. |

| VIP | Quando a pessoa usa um ponto de acesso, um evento VIP é relatado. |

| Acesso Prolongado | Quando a pessoa usa um ponto de acesso, a porta permanecerá destrancada por mais 5 segundos, e um evento de tempo estendido é relatado. |

Veja em Configurações de Controle de Acesso > Gerenciamento de Regras de Acesso como configurar uma regra de acesso.

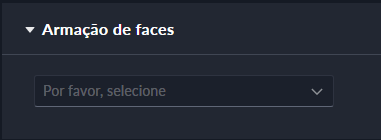

Armação de Face

Vincula a pessoa cadastrada a um grupo de comparação de rostos. Veja Configuração de Banco de dados para ver como cadastrar um grupo de comparação de rostos.

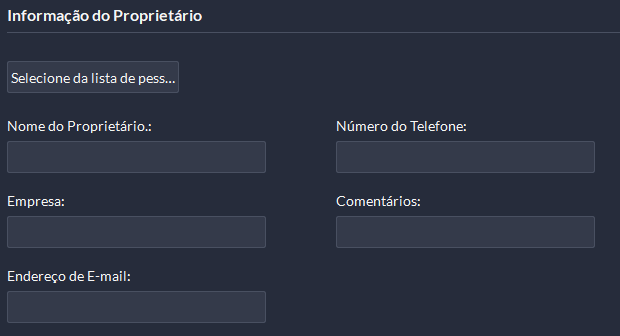

Caso o veículo que será cadastrado possua um proprietário cadastrado na plataforma, é possível selecioná-lo em "Selecione da lista de pessoas". Suas informações aparecerão nas caixas abaixo.

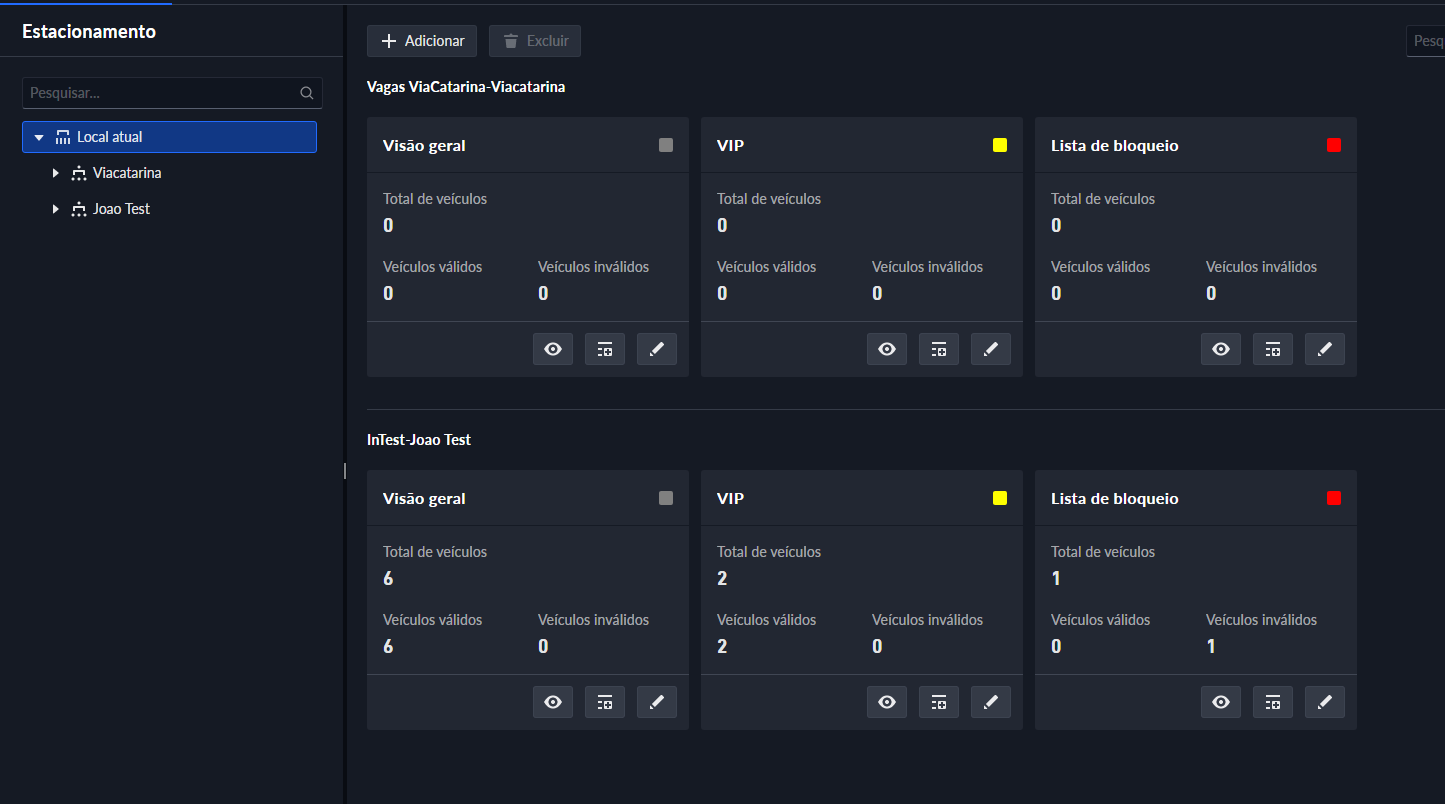

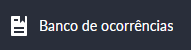

Configuração de Banco de dados

O banco de dados é uma interface do Defense IA para criação e gerenciamento de grupos de armação de pessoas e veículos. Ou seja, é um ambiente para organizar as pessoas e veículos registrados na plataforma a fim de administrar inteligências de reconhecimento sob estes, permitindo identificá-los para notificação de alarmes e eventos. Veja Eventos para mais informações.

Banco de dados facial

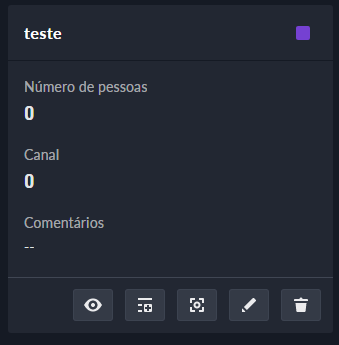

No banco de dados facial é possível criar grupos de comparação de faces e cadastrar pessoas e/ou adicionar da Lista de pessoas. Clique em "Adicionar" para criar o grupo.

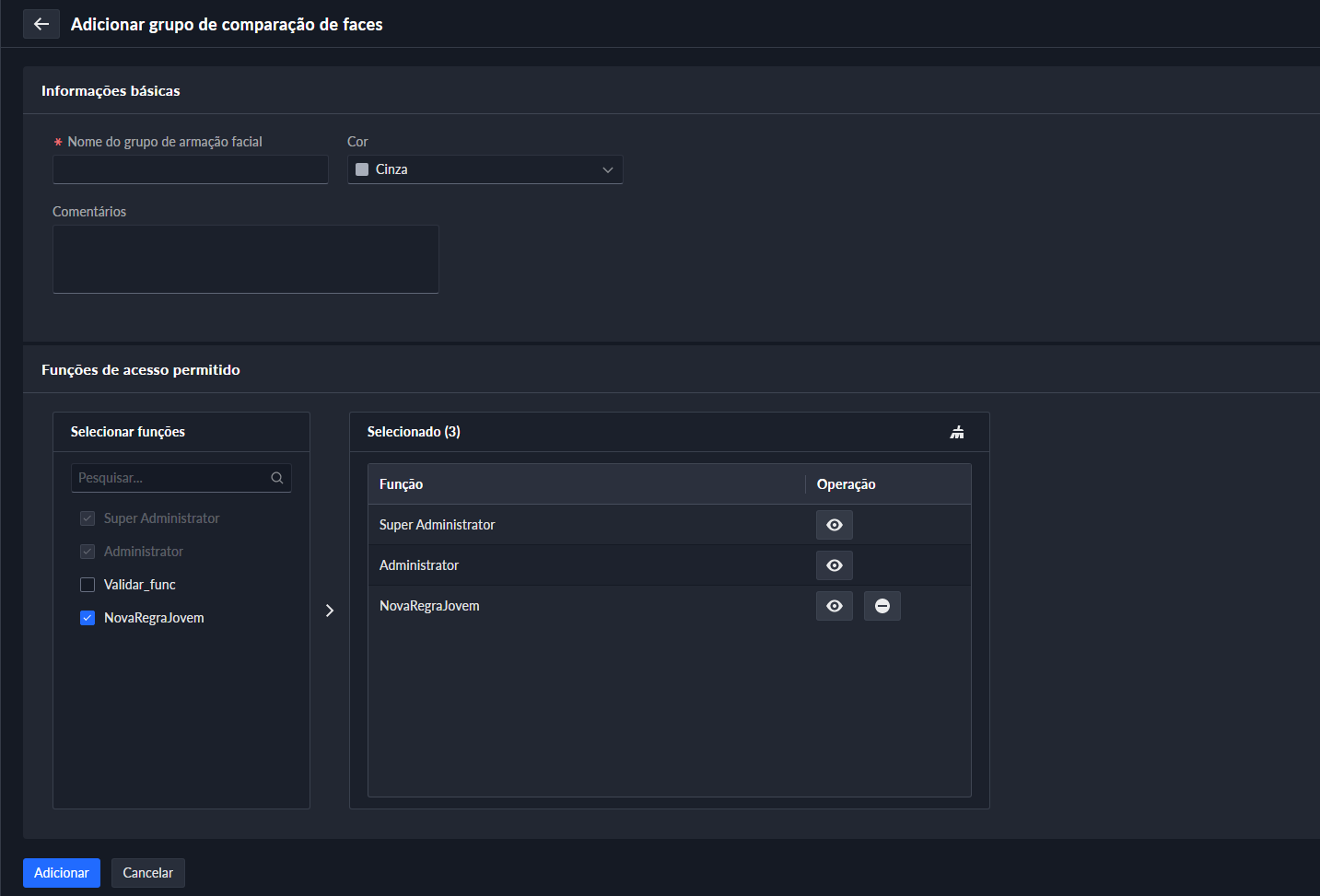

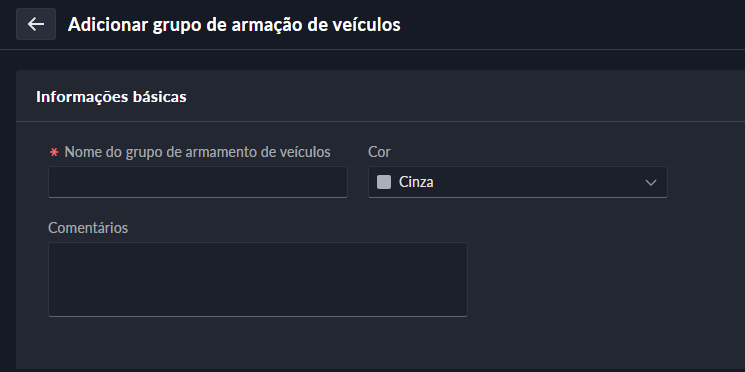

Adicionar grupo de comparação de faces

Insira um nome para o grupo e selecione uma cor para identificá-lo. O módulo permite também a inserção de comentários.

Clique em Adicionar para criar o grupo, Salvar grupo e Adicionar pessoas para registrar uma nova pessoa no grupo e, automaticamente, na lista de pessoas.

»

: visualiza as configurações do grupo

: visualiza as configurações do grupo

»

: Envia grupos de comparação facial aos dispositivos para permitir ou otimizar o reconhecimento facial conforme a capacidade do dispositivo.

: Envia grupos de comparação facial aos dispositivos para permitir ou otimizar o reconhecimento facial conforme a capacidade do dispositivo.

»

: Edita as configurações do grupo.

: Edita as configurações do grupo.

»

: Exclui grupo.

: Exclui grupo.

»

: botão para adicionar pessoas ao grupo a partir da lista de pessoas. Existem duasopções.

: botão para adicionar pessoas ao grupo a partir da lista de pessoas. Existem duasopções.

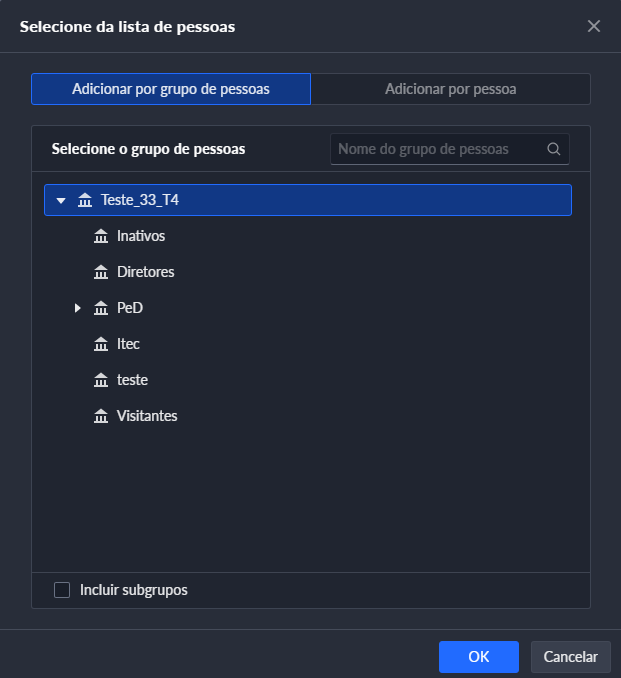

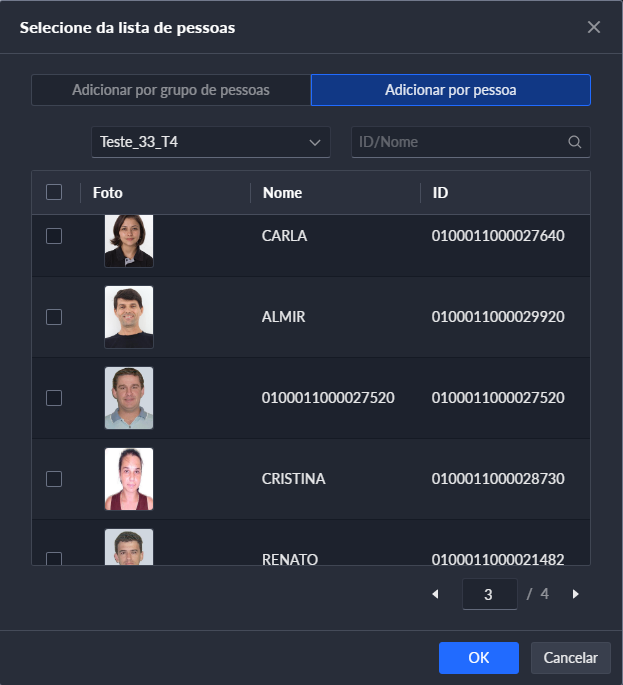

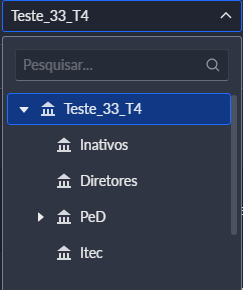

Adicionar por Grupo de Pessoas

Indique o grupo e/ou subgrupos que deseja incluir no banco de dados facial, clique em OK, os integrantes do grupo de pessoas selecionado serão inseridos no grupo facial.

Adicionar por Lista de Pessoas

Selecione o grupo de pessoas no qual deseja buscar as pessoas na lista suspensa mostrada abaixo.

Selecione as pessoas que deseja incluir no banco de dados facial, clique em OK, os integrantes selecionados serão inseridos no grupo facial.

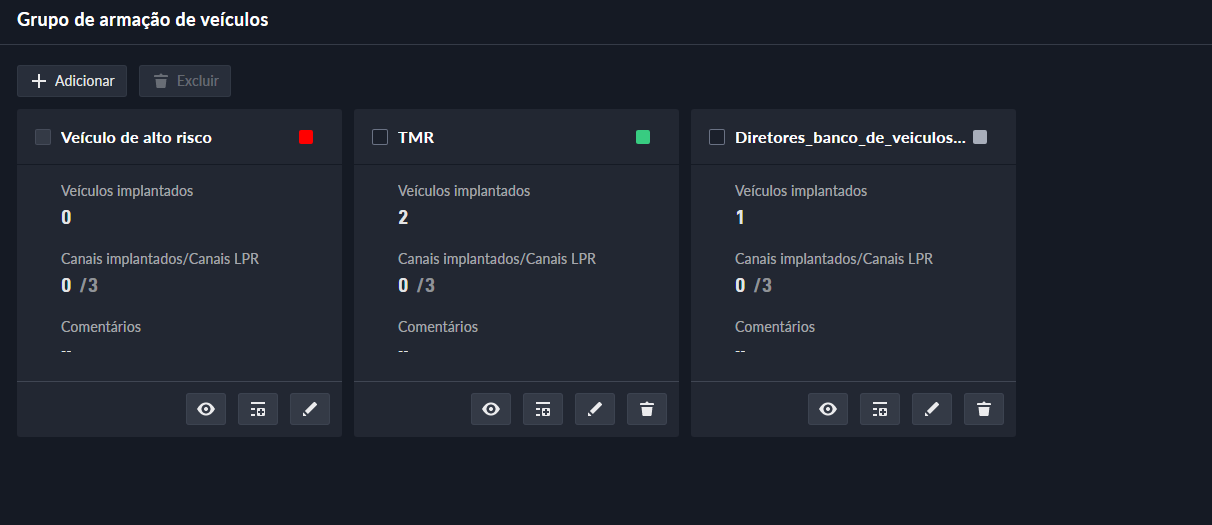

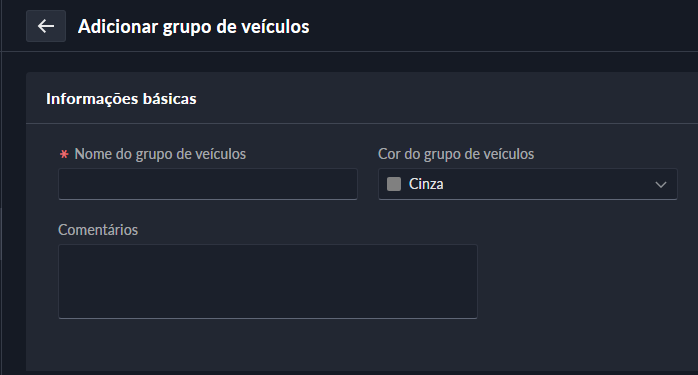

Banco de dados de veículos

Assim como o banco de dados facial, no banco de dados de veículos é possível criar grupos de comparação de veículos e adicionar da Lista de veículos. Por padrão, um grupo que indica veículos de alto risco já vem configurado, é possível incluir veículos a este grupo e editar sua cor de identificação, mas não é possível renomeá-lo.

Ao contrário do banco de dados facial, não é necessário enviar o grupo a dispositivos de inteligência, uma vez que estes já identificam e vinculam-se automaticamente a dispositivos LPR cadastrados no sistema.

Clique em "Adicionar" na aba de ferramentas acima na tela para criar um novo grupo de armação de veículos.

Insira um nome para o grupo e selecione uma cor para identificá-lo. O módulo permite também a inserção de comentários. Clique em Adicionar para criar o grupo.

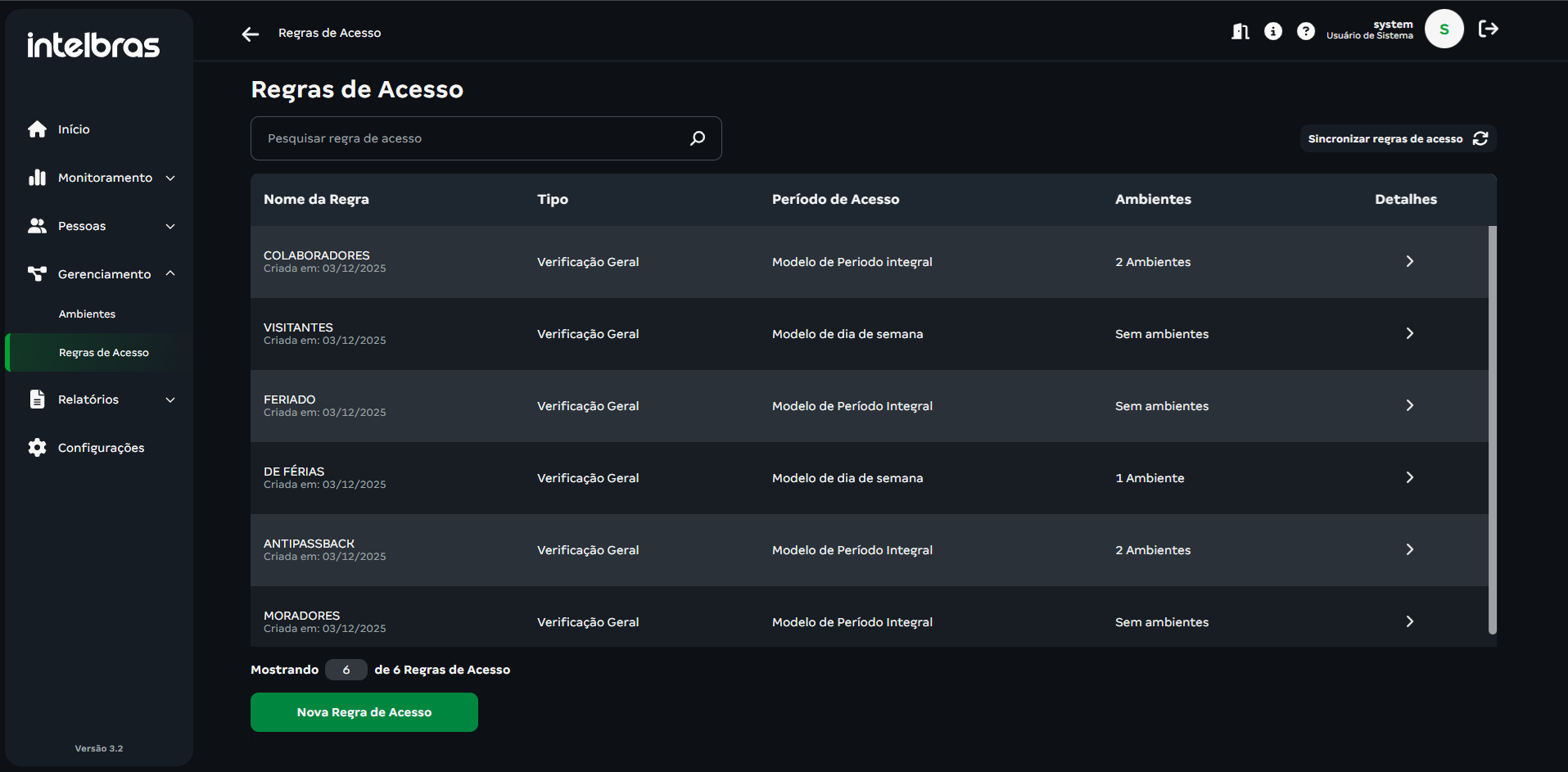

Configuração de Controle de Acesso

» Controle de Acesso: emita cartões, colete impressões digitais e dados faciais, e aplique permissões, para que as pessoas autorizadas possam abrir portas usando cartões, reconhecimento facial ou impressões digitais.

» Funções Avançadas: configure regras avançadas de controle de acesso, como Desbloqueio com Primeiro Cartão, Desbloqueio com Múltiplos Cartões, Antipassback e Intertravamento, para aumentar a segurança.

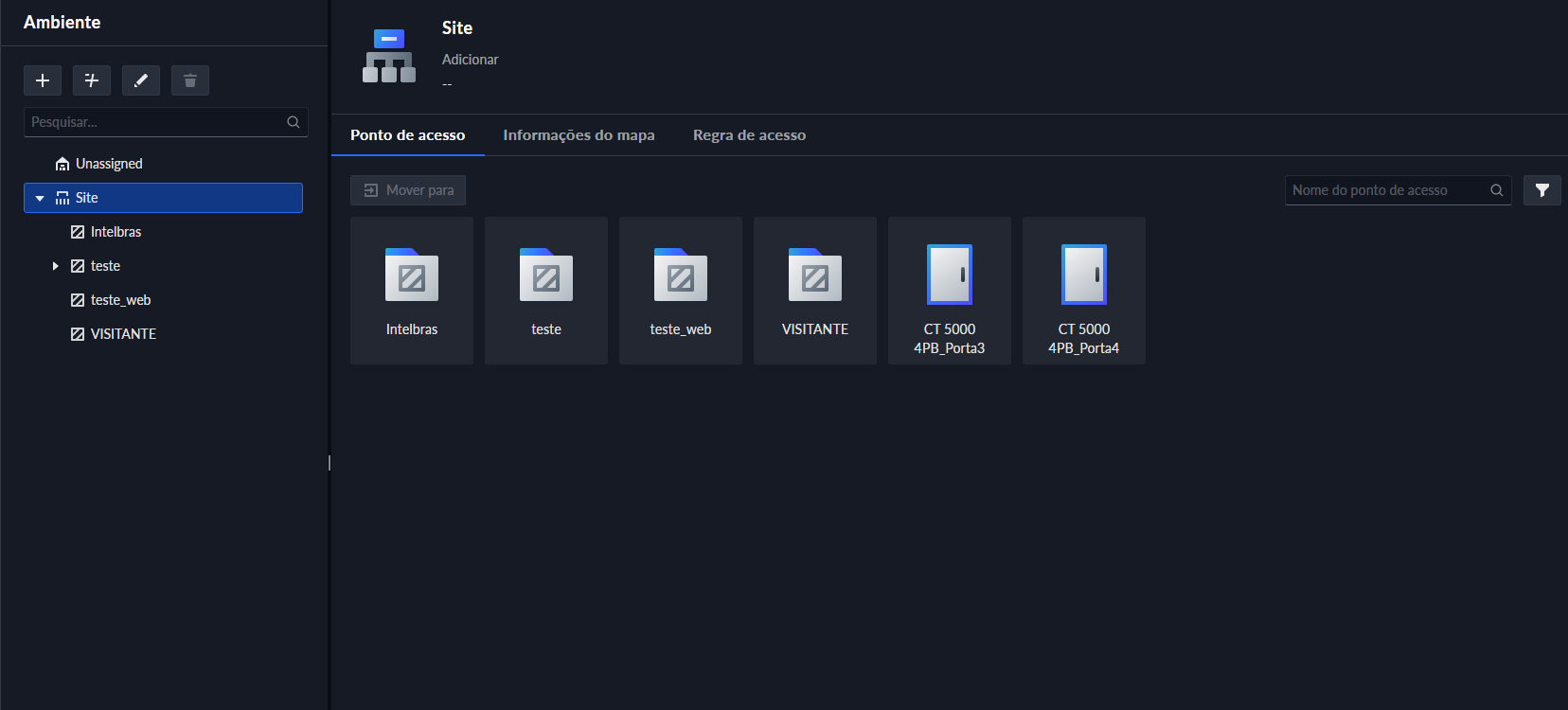

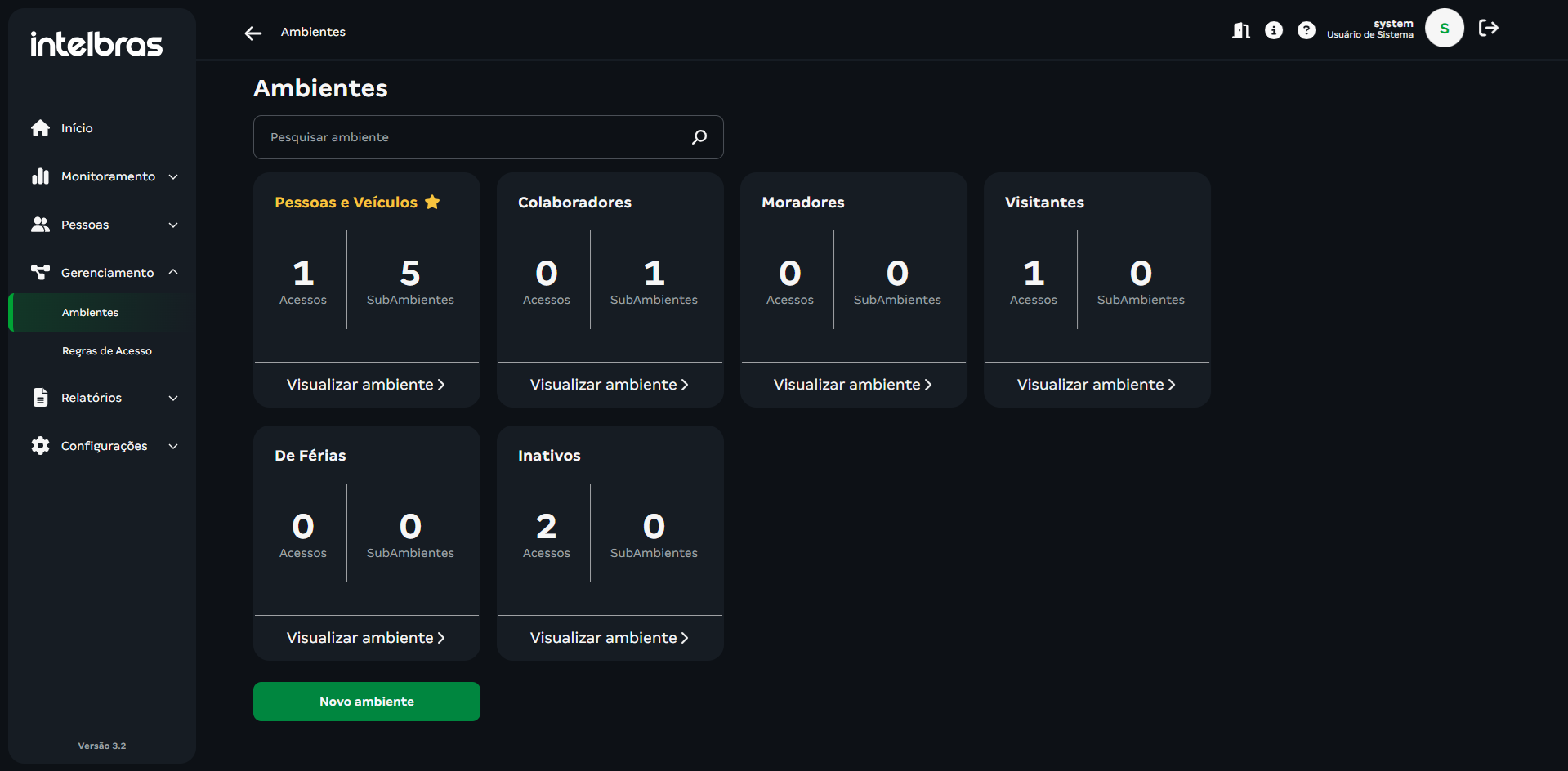

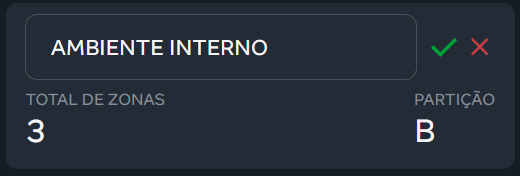

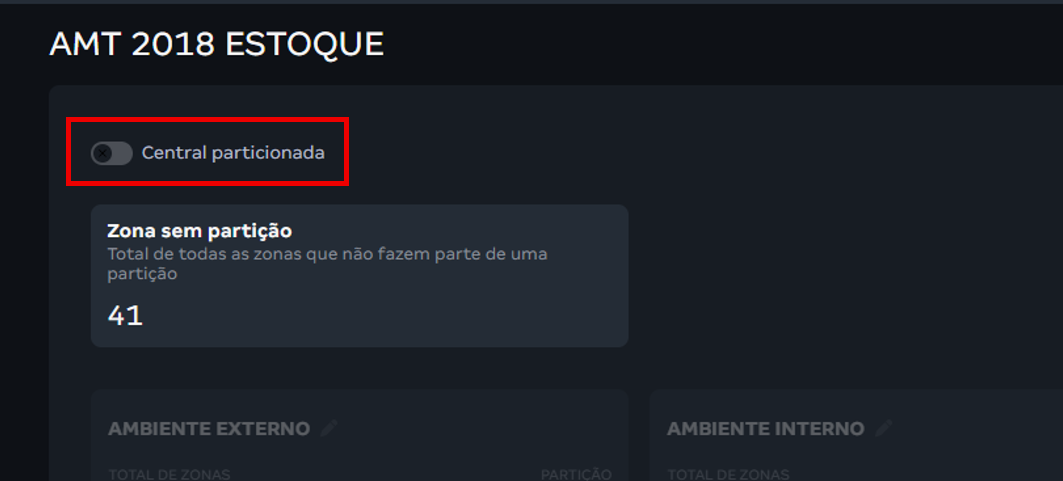

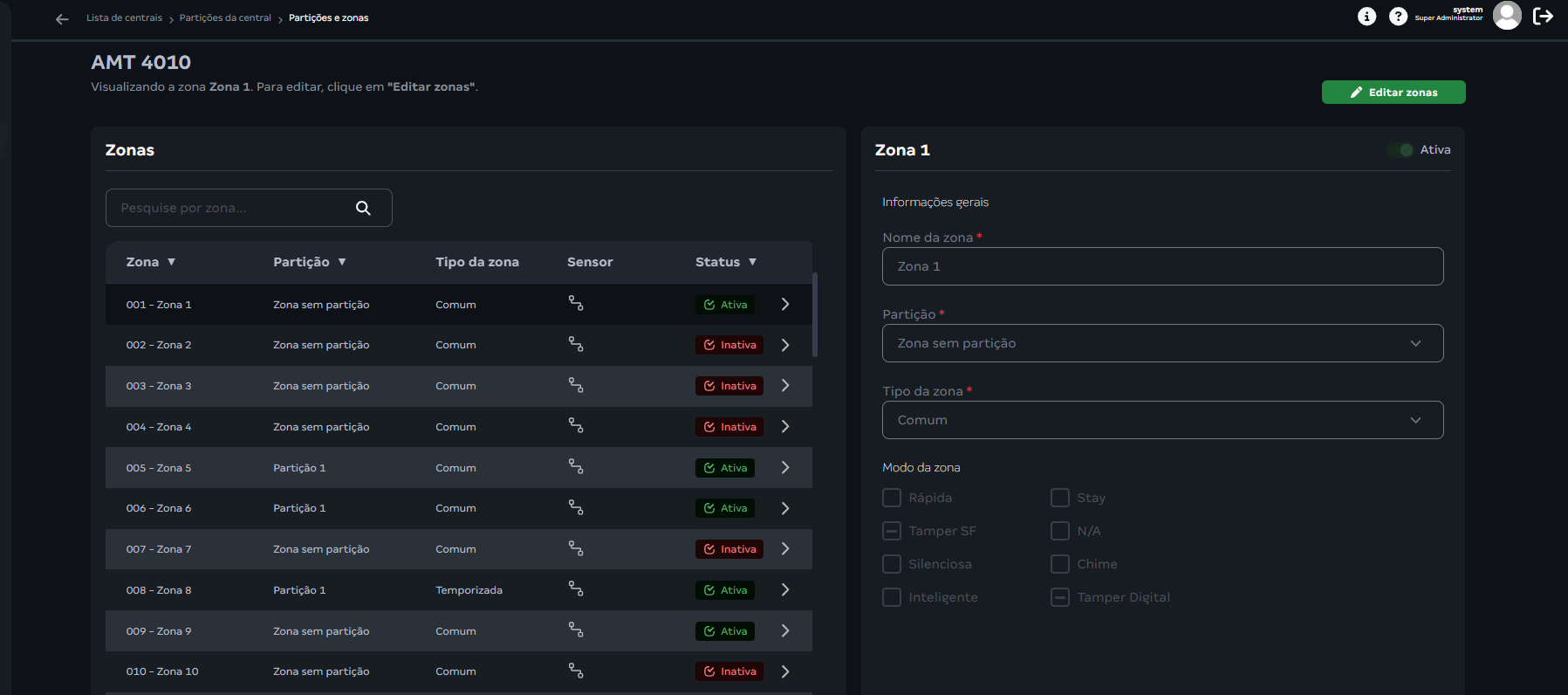

Gerenciamento de ambientes

Um ambiente é uma coleção de permissões de acesso a portas e elevadores. Crie ambientes para definir rapidamente áreas de controle de segurança com permissões diferentes. Apenas o administrador pode adicionar, editar e excluir ambientes.

| Descrição | Parâmetros |

|---|---|

| Ambiente Pai | Selecione um ambiente pai para gerenciamento de permissões. Por exemplo, se um usuário tem permissões para o ambiente A, o usuário também terá permissões para todas as subzonas sob o ambiente A por padrão. Permissões adicionais podem ser configuradas para as subzonas. |

| Ícone | Selecione um ícone para o ambiente. Os ícones são usados para que os usuários identifiquem rapidamente diferentes ambientes. |

| Funções Permitidas | Apenas as funções selecionadas e seus usuários podem acessar este ambiente. Clique para ver os usuários atribuídos às funções. |

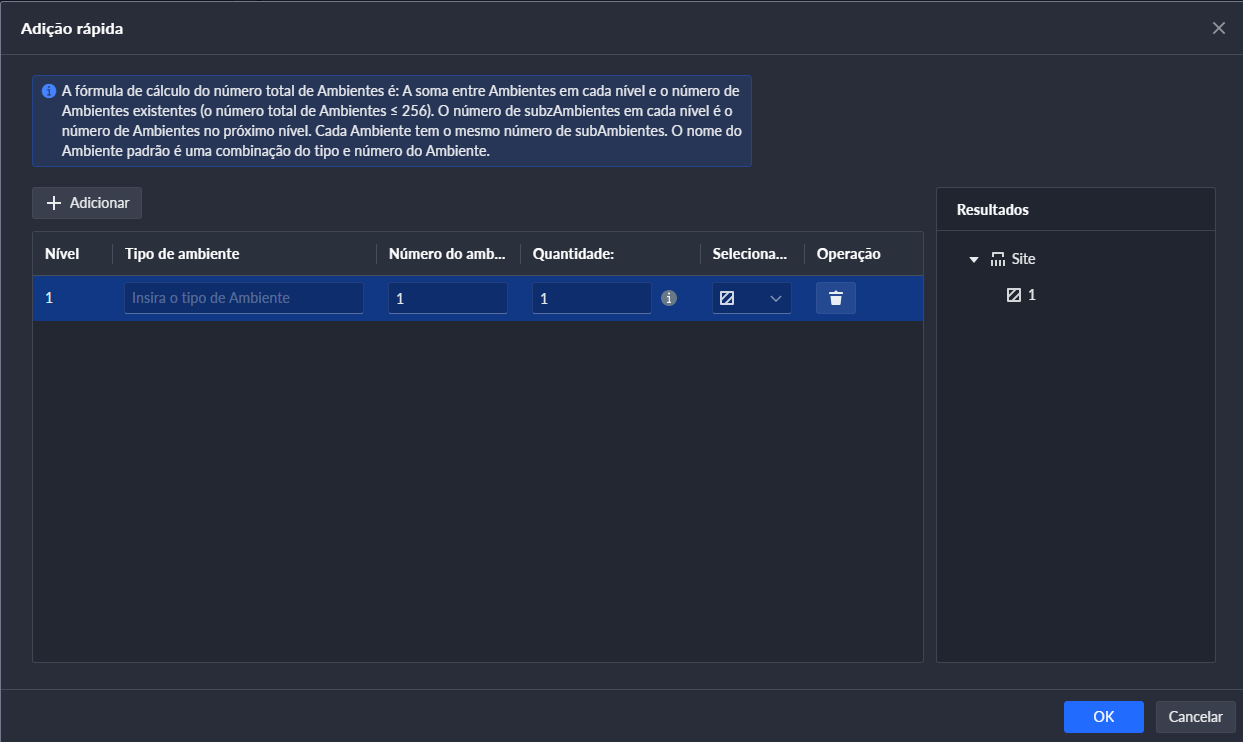

Adicionando Ambientes em lotes

Procedimento:

» Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

» Clique em um ambiente e, em seguida, clique em

. Todos os ambientes serão adicionadoscomo sub-ambientes do que você selecionou.

. Todos os ambientes serão adicionadoscomo sub-ambientes do que você selecionou.

» Clique em Adicionar para adicionar mais níveis. Há apenas 1 nível por padrão. Pode haver até 8 níveis de ambientes. Por exemplo, se o ambiente que você seleciona é um ambiente de nível 3,você pode adicionar apenas 5 níveis de ambientes abaixo dele.

» Configure os parâmetros para cada nível e clique em OK. Você pode verificar os resultados para suas configurações atuais.

| Descrição | Parâmetros |

|---|---|

| Nível | O número indica o nível do ambiente. A região com um número maior é um subambiente da região com o número menor. Por exemplo, o ambiente de nível 2 é um subambiente do ambientede nível 1. |

| Nome do Ambiente | Insira um nome para o ambiente. |

| Número Inicial | Insira um número inicial e todos os ambientes desse nível serão numerados automaticamente. Por exemplo, se o número inicial é 1 e a quantidade de ambientes é 3, então os ambientes serão numerados como ambiente 1, ambiente 2 e ambiente 3. |

| Quantidade | Insira um número para cada ambiente. O número de ambientes de cada nível = níveis superiores × o nível atual. Por exemplo, os números dos níveis 1, 2 e 3 são 1, 2 e 3. Então, o número de ambientes de nível 3 = 1×2×3 = 6. |

| Selecionar Ícone | Selecione um ícone para o ambiente. Os ícones são usados para que os usuários identifiquem rapidamente diferentes ambientes. |

» Clique em OK. As funções que têm permissão para acessar o ambiente pai serão automaticamente aplicadas aos subambientes.

Edição e Exclusão de Ambientes

Apenas administradores podem editar e excluir ambientes.

» Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

» Clique em um ambiente e

, em seguida, clique em para editar as informações do ambiente, incluindo o nome, ícone e funções permitidas de acesso.

, em seguida, clique em para editar as informações do ambiente, incluindo o nome, ícone e funções permitidas de acesso.

» Clique em um ambiente e

, em seguida, clique em para excluí-lo. Após a exclusão do ambiente, todas as informações relacionadas ao ambiente também serão excluídas, incluindo subambientes, regras de acesso e mapas. Pontos de acesso nesse ambiente e seus subambientes serão movidos para o ambiente raiz.

, em seguida, clique em para excluí-lo. Após a exclusão do ambiente, todas as informações relacionadas ao ambiente também serão excluídas, incluindo subambientes, regras de acesso e mapas. Pontos de acesso nesse ambiente e seus subambientes serão movidos para o ambiente raiz.

» Movendo Pontos de Acesso: pontos de acesso incluem canais de controle de portas e elevadores. Os pontos de acesso em um ambiente podem ser movidos para outros ambientes. Após adicionar dispositivos de controle de acesso, dispositivos de intercomunicador de vídeo com funções de controle de acesso e dispositivos de controle de elevadores à plataforma, os pontos de acesso dos canais de controle de portas e elevadores serão gerados e adicionados ao ambiente raiz por padrão. Você precisa alocá-los a outros ambientes.

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Ponto de Acesso. Todos os pontos de acesso e subambientes serão exibidos.

3. Mova os pontos de acesso. Após mover os pontos de acesso, as regras de acesso dos ambientes atuais não serão aplicadas a eles, e suas informações no mapa também serão excluídas. As regras de acesso do ambiente alvo serão aplicadas a eles. Pontos de acesso que foram configurados com regras de acesso não podem ser movidos.

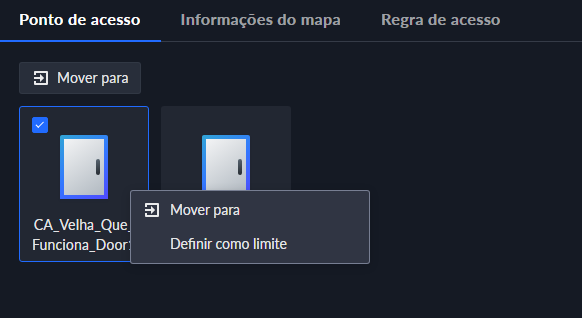

» Mover um ponto de acesso. Arraste um ponto de acesso para um subambiente.

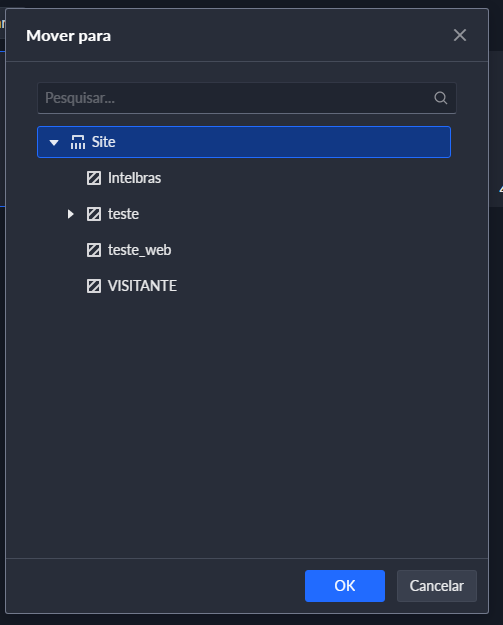

Clique com o botão direito em um ponto de acesso, selecione Mover Para e, em seguida, selecione um ambiente.

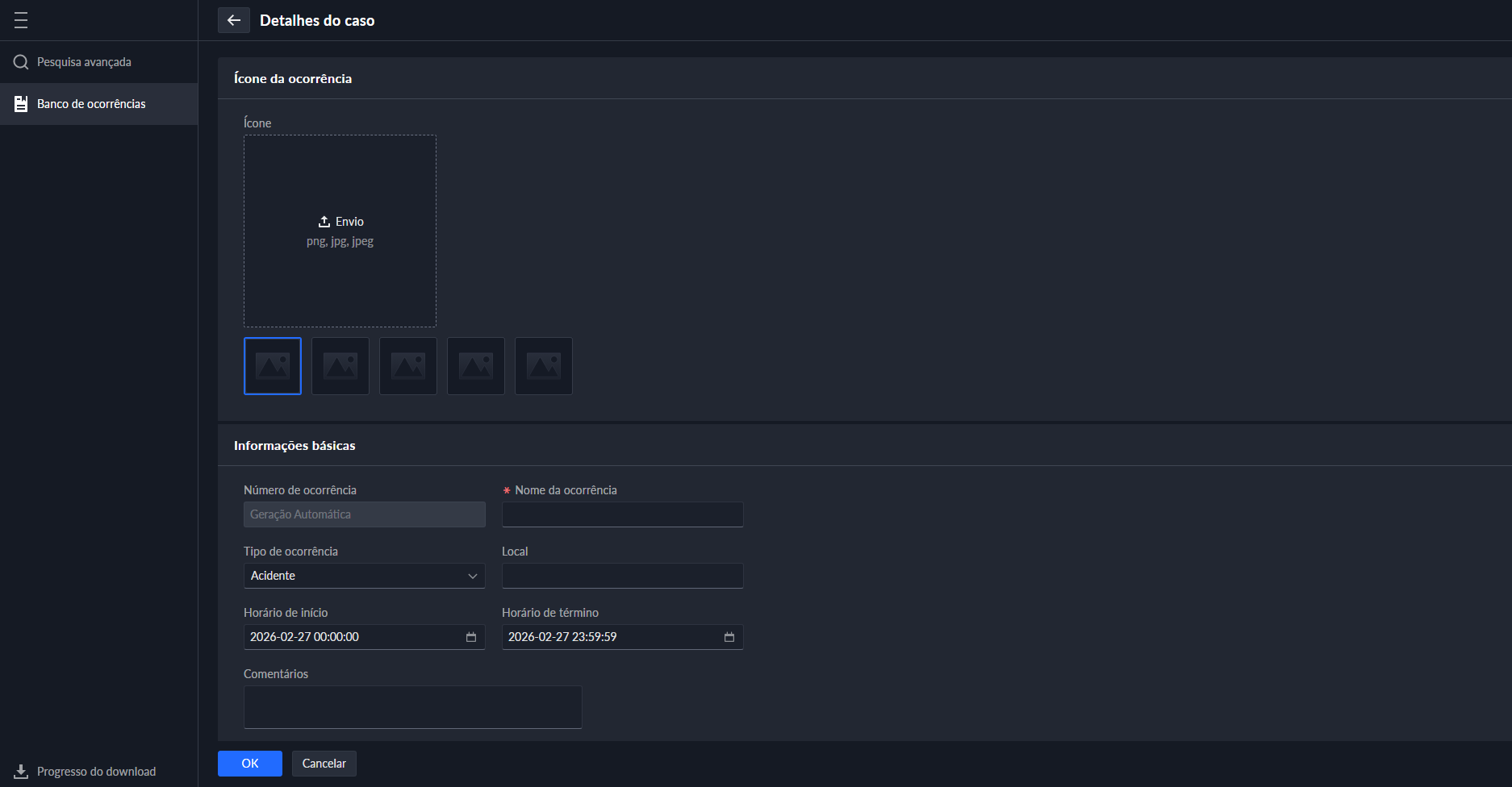

» Configurando Pontos de Acesso

visualize as informações de um ponto de acesso, incluindo o nome, tipo, ambiente ao qual pertence, recursos vinculados e regras de acesso.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Ponto de Acesso.

3. Clique duas vezes em um ponto de acesso para visualizar seus detalhes.

» Nome do Ponto de Acesso: o nome do ambiente ao qual o ponto de acesso que pode ser alterado.

» Tipo de Ponto de Acesso: o tipo do ponto de acesso, incluindo Porta e Elevador.

» Ambiente: o ambiente ao qual o ponto de acesso pertence.

» Recursos Vinculados: exibe o nome e tipo do canal do ponto de acesso, o nome e tipo do dispositivo de intercomunicador ao qual pertence, e os canais de vídeo vinculados a ele. Se você deseja vincular recursos a este ponto de acesso, você pode clicar em Vinculação de Canais para ir rapidamente à página.

» Regras de Acesso: exibe as regras de acesso vinculadas a este ponto de acesso. Se você deseja vincular regras de acesso a este ponto de acesso, você pode clicar em Vinculação de Regras de Acesso para ir rapidamente à página.

Não é comendado utilizar a regra de antitravamento com a regra de antipassback local habilitada.

» Definindo Limites: defina pontos de acesso como limites para contar pessoas que entraram, saíram ou entraram, mas não saíram.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Ponto de Acesso.

3. Clique com o botão direito em um ponto de acesso e selecione Definir como Limite. Um ícone será exibido no canto inferior direito do ícone do ponto de acesso.

» Configurando Regras de Acesso para um Ambiente: uma regra de acesso define a permissão e o horário efetivo dessa permissão para canais de elevadores ou portas. Configure uma regra de acesso para um ambiente e ela será aplicada a todos os pontos de acesso dentro dele. Apenas administradores podem configurar regras de acesso.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Ponto de Acesso.

3.Clique em Citar. Esta página exibe regras que foram adicionadas. Você pode selecionar e usar qualquer uma delas diretamente.

4. Clique em Adicionar e configure os parâmetros da nova regra de acesso. Ao configurar uma regra de acesso para um ambiente, você pode apenas configurar regras de verificação geral para portas.

| Descrição | Parâmetros |

|---|---|

| Nome da Regra | Digite um nome para a regra. |

| tipo de Ponto de Acesso | Apenas Porta está disponível. |

| Tipo de Regra | Apenas Verificação Geral está disponível. Para este tipo de regra, as portas podem ser desbloqueadas por cartões, impressões digitais e senhas. |

| Programação de feriado | Selecione quando esta regra será efetiva. |

| Selecionar Ícone |

Selecione quando esta regra não será efetiva. Você pode adicionar até 4 planos de férias. Siga os passos abaixo para criar um novo plano de férias: 1. Selecione Adicionar programação de Feriado na lista suspensa. 2. Digite um nome para a programação de feriado. 3. Clique em Adicionar para adicionar e configurar um feriado. Você pode adicionar até 16 feriados. 4. Configure os períodos efetivos para cada dia no feriado. Você pode arrastar na linha do tempo ou clique na engrenagem para configurar os períodos com mais precisão. É possível configurar até 4 períodos. 5. Clique em OK. |

| Selecionar por Grupo de Pessoas |

Selecione um ou mais grupos de pessoas, e então todas as pessoas nos grupos terão permissões para acessar todos os canais de porta no ambiente. Selecione Vincular Subnó e então você pode selecionar um ambiente e todos os seus subambientes ao mesmotempo. |

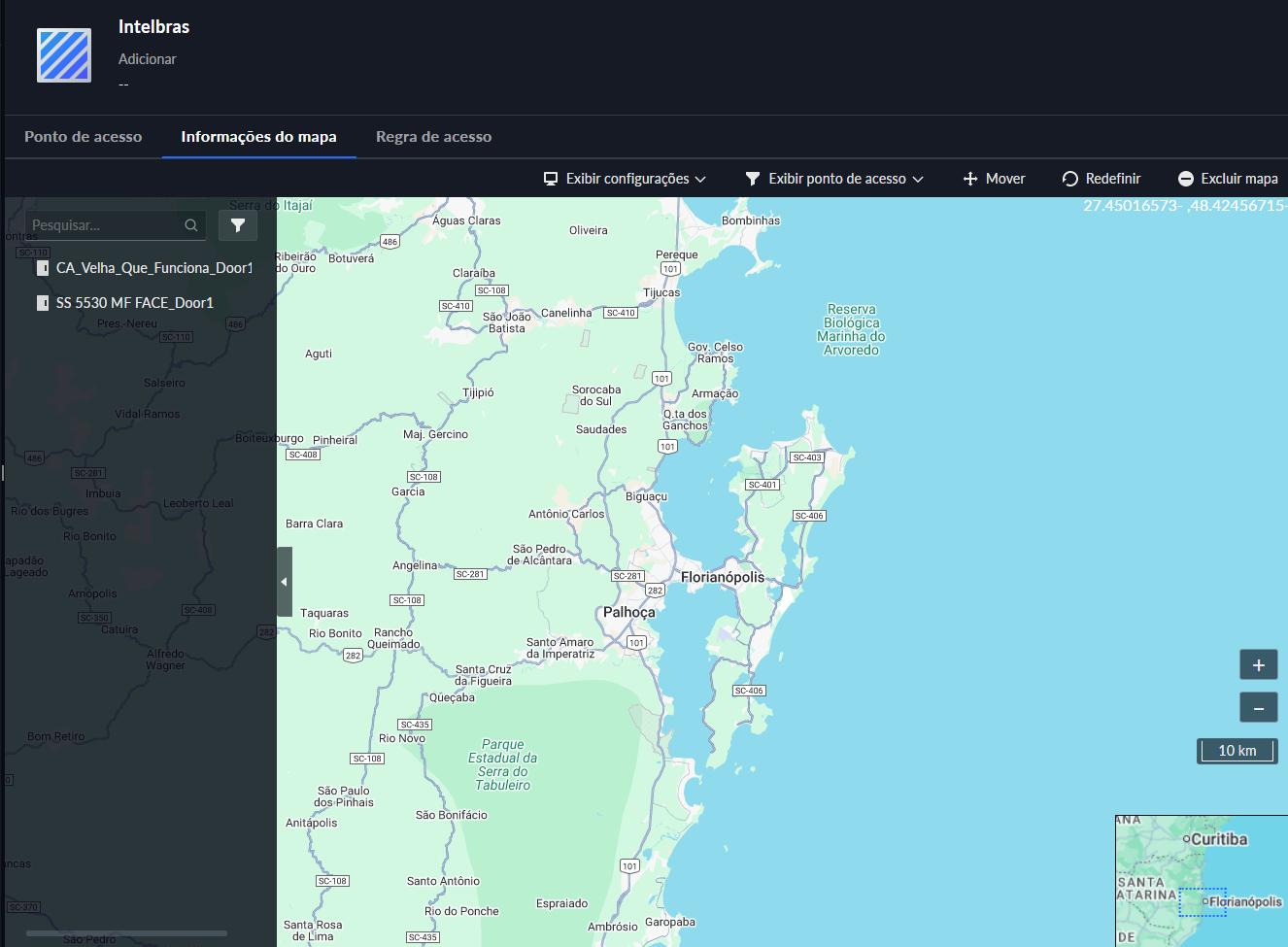

» Configurando Mapa: no mapa de um ambiente, você pode marcar pontos de acesso e subambientes para gerenciar melhor e localizar rapidamente eventos. Você pode configurar um mapa para cada ambiente. Além dos administradores, qualquer usuário pode configurar mapas para ambientes se tiver permissões para acessar os ambientes. No entanto, se um usuário não tiver acesso à função de mapa, não conseguirá configurar o mapa para nenhum ambiente.

» Adicionando Mapa:

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Informações do Mapa.

3. Clique em Configurar Mapa para adicionar um mapa para o ambiente.

» Selecione um mapa que tenha sido adicionado à plataforma.

» Faça upload de uma imagem como o mapa. Após adicionado, o mapa será incorporado à plataforma como um mapa principal.

4. Clique em OK.

» Marcando Ponto de Acesso e Subambiente:

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Gerenciamento de Ambientes.

2. Clique em um ambiente e, em seguida, clique em Informações do Mapa.

3. Arraste um subambiente ou ponto de acesso para o mapa.

» Marcando Subambiente: ao marcar um subambiente, é necessário configurar um mapa para ele.

» Se um mapa foi adicionado como submapa do mapa atual, você pode selecioná-lo diretamente como o mapa para o subambiente.

» Se nenhum mapa foi adicionado para o subambiente, você pode adicionar um novo mapa para ele. O novo mapa será adicionado como submapa do mapa atual.

» Se você adicionou um mapa para o subambiente, mas ele não é um submapa do mapa atual, você não conseguirá marcar o subambiente no mapa

» Operações Relacionadas

» Ocutar nome do Ponto de Acesso: exibe apenas o ícone dos pontos de acesso.

» Mostrar Ponto de Acesso: selecione quais tipos de pontos de acesso devem ser exibidos no mapa.

» Mover: clique em Mover e, em seguida, ajuste as localizações dos subambientes e pontos de acesso no mapa

» Redefinir: restaura o mapa para sua posição inicial e nível de zoom.

» Remover Mapa: remove o mapa deste ambiente. Esta operação não excluirá o mapa da plataforma.

» Configurando Regras de Acesso:

Não é comendado utilizar a regra de antitravamento com a regra de antipassback local habilitada.

Uma regra de acesso define a permissão e o tempo efetivo dessa permissão para canais de elevadores ou portas. Apenas administradores podem configurar regras de acesso.

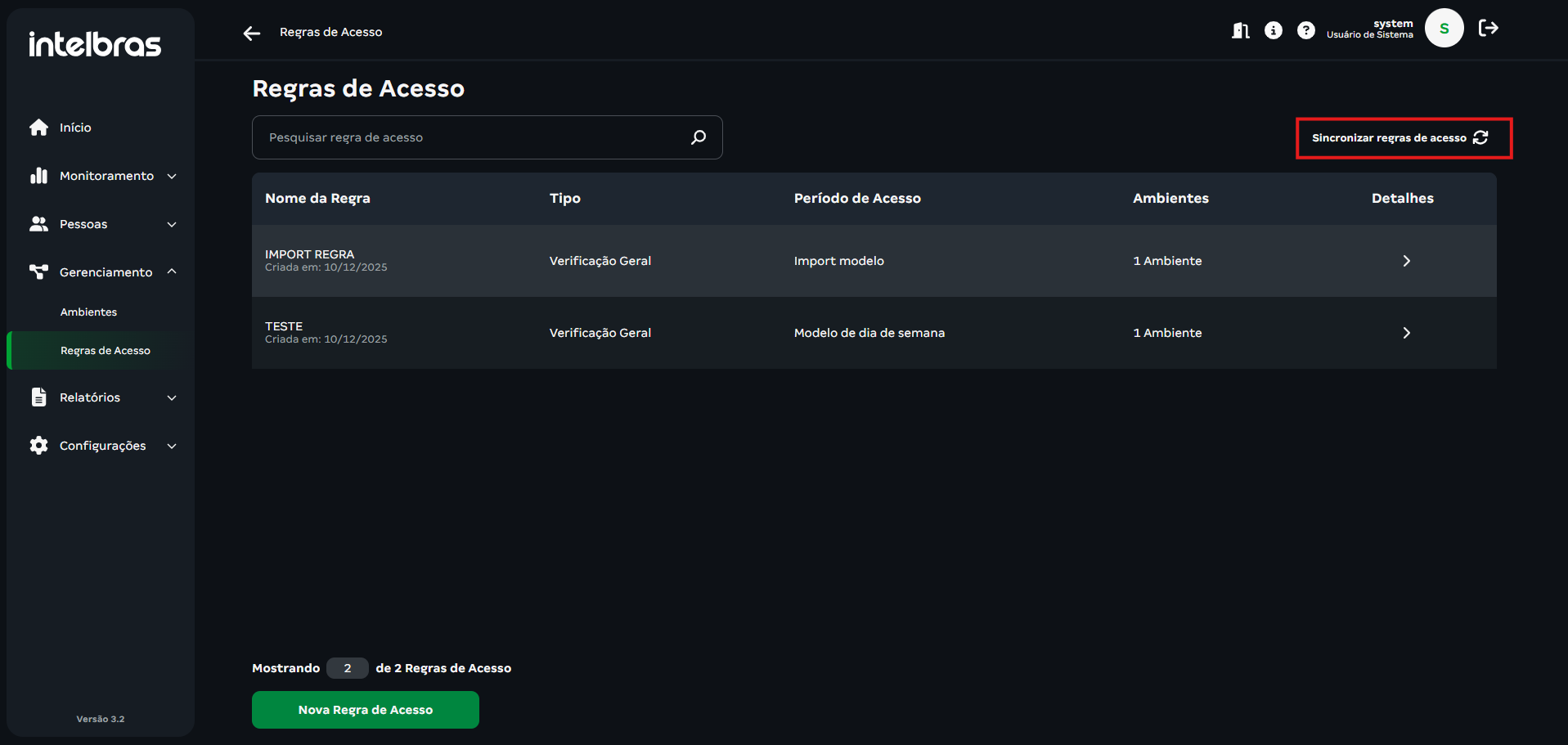

» Visualizando Detalhes da Regra de Acesso: esta página exibe todas as regras de acesso na plataforma, incluindo aquelas configuradas para uma pessoa, grupo de pessoas, ambiente e ponto de acesso.

Procedimento:1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique duas vezes em uma regra para visualizar seus detalhes.

3. Clique em

para visualizar o progresso de autorização. Se ocorrerem exceções, clique para ver os detalhes. Siga o motivo e as instruções para lidar com a exceção e, em seguida, clique em Enviar Novamente para reenviar a regra. Note que isso só se aplica a regras de Verificação Geral. Para outros tipos de regras, você só pode reenviá-las manualmente.

para visualizar o progresso de autorização. Se ocorrerem exceções, clique para ver os detalhes. Siga o motivo e as instruções para lidar com a exceção e, em seguida, clique em Enviar Novamente para reenviar a regra. Note que isso só se aplica a regras de Verificação Geral. Para outros tipos de regras, você só pode reenviá-las manualmente.

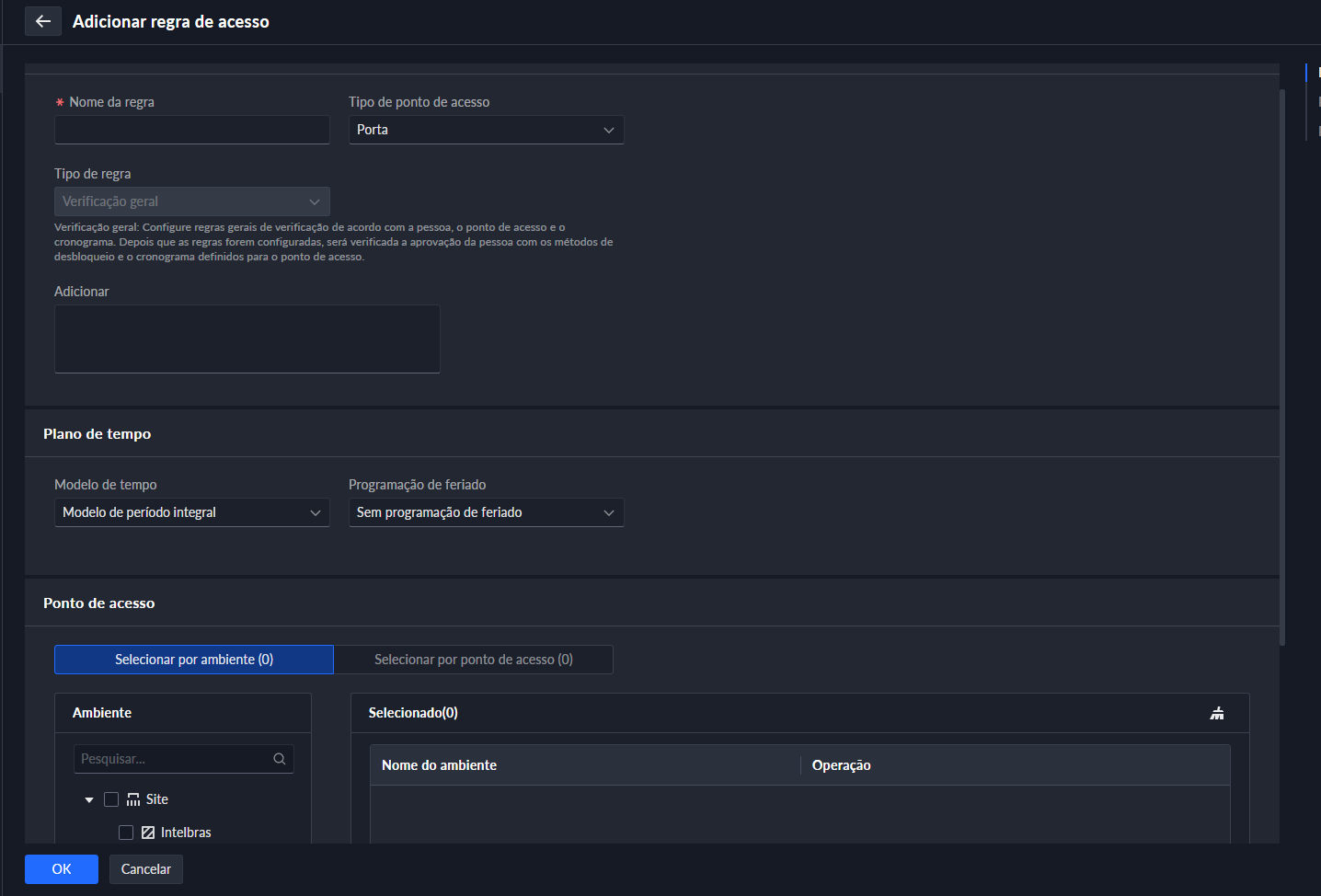

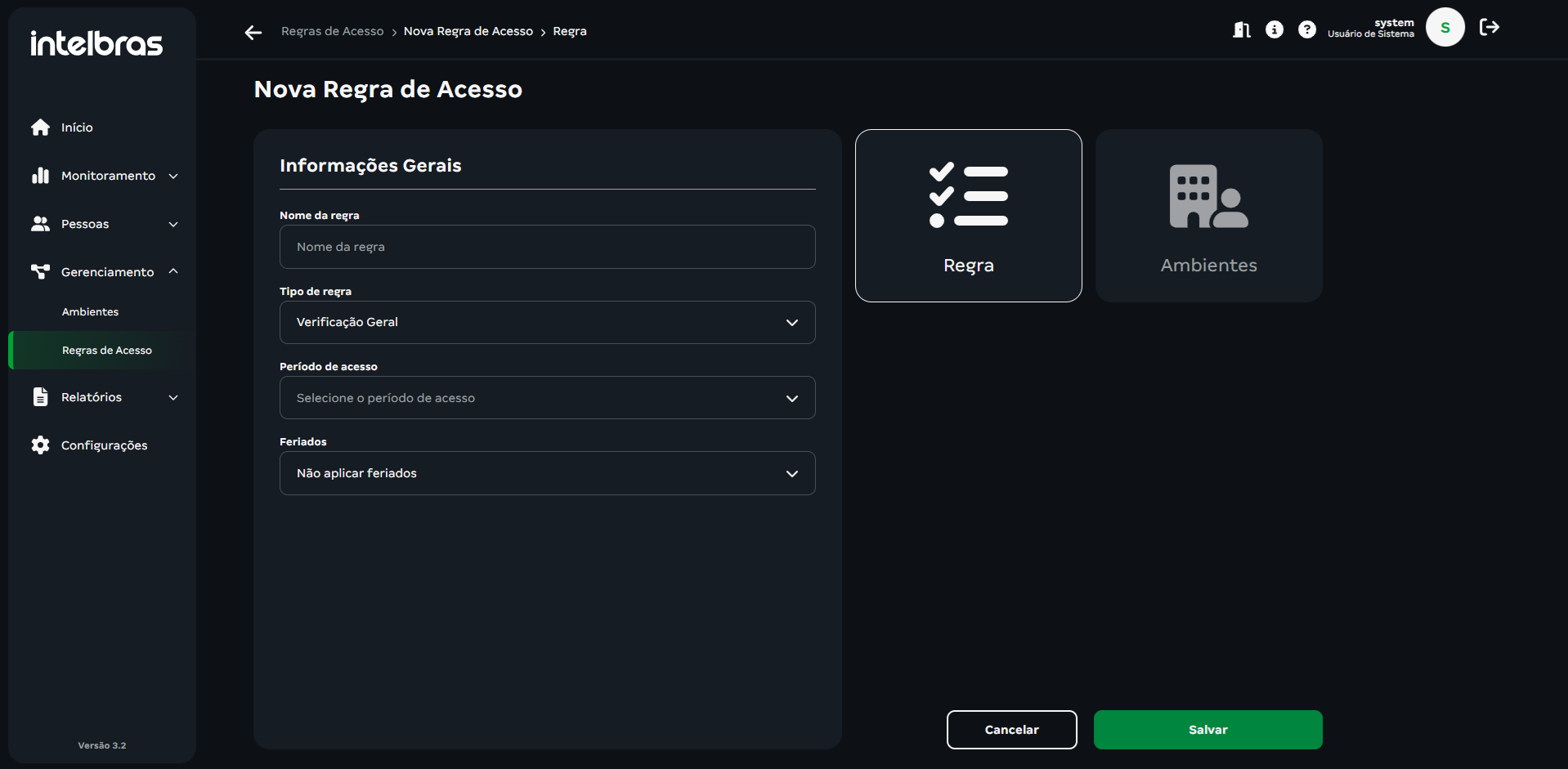

» Configurando Verificação Geral:

Conceda permissões às pessoas para que possam verificar suas identificações e acessar portas ou elevadores dentro dos períodos efetivos.1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique em Adicionar.

3. Configure os parâmetros e, em seguida, clique em OK.

| Descrição | Parâmetros |

|---|---|

| Nome da Regra | Digite um nome para a regra. |

| Tipo de Ponto de Acesso | Selecione Porta ou Elevador, e a plataforma exibirá apenas os canais correspondentes. |

| Tipo de Regra | Selecione Verificação Geral está disponível. |

| Modelo de Tempo | Selecione quando esta regra será efetiva. |

| Programação de Feriado |

Selecione quando esta regra não será efetiva. Você pode adicionar até 4 planos de férias. Siga os passos abaixo para criar um novo plano de férias: 1. Selecione Adicionar programação de Feriado na lista suspensa. 2. Digite um nome para a programação de feriado. 3. Clique em Adicionar para adicionar e configurar um feriado. Você pode adicionar até 16 feriados. 4. Configure os períodos efetivos para cada dia no feriado. Você pode arrastar na linha do tempo ou clique na engrenagem para configurar os períodos com mais precisão. É possível configurar até 4 períodos. 5. Clique em OK. |

| Selecionar por Ambiente |

Selecione um ou mais ambientes, e então esta regra será aplicada a todos os pontos de acesso nos ambientes selecionados. Selecione Vincular Subnó, e você pode selecionar um ambiente e todos os seus subambientes ao mesmo tempo. |

| Selecionar por Ponto de Acesso |

Selecione um ou mais pontos de acesso. Selecione Incluir Subambiente para exibir todos os pontos de acesso no ambiente selecionado e seus subambientes. |

| Selecionar por Grupo de Pessoas |

Selecione um ou mais grupos de pessoas, e então todas as pessoas nos grupos terão permissões para acessar os pontos de acesso selecionados. Selecione Vincular Subnó, e você pode selecionar um ambiente e todos os seus subambientes ao mesmo tempo. |

| Selecionar por Pessoa |

Selecione uma ou mais pessoas, e então elas terão permissões para acessar os pontos de acesso selecionados. Selecione Incluir Subgrupos para exibir todas as pessoas no grupo selecionado e seus subgrupos. |

» Configuração de Desbloqueio por Primeiro Pessoa: qualquer pessoa pode acessar portas apenas depois que as pessoas que você especificou passarem. Quando você especifica várias pessoas, outras pessoas podem acessar portas após qualquer uma das pessoas especificadas passar.

Pré-requisitos: as pessoas só podem ser configuradas como primeiros desbloqueadores quando tiverem permissões para acessar portas.

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique em Adicionar.

3. Configure os parâmetros e, em seguida, clique em OK.

| Descrição | Parâmetros |

|---|---|

| Nome da Regra |

Insira um nome para a regra. |

| Tipo do Ponto de Acesso |

Apenas Porta está disponível. |

| Tipo de Regra |

Selecione Desbloqueio por Primeira Pessoa. |

| Modelo de Tempo |

Selecione quando esta regra será efetiva. |

| Ponto de Acesso |

Selecione uma ou mais portas. Selecione Incluir Subambiente para exibir todos os pontos de acesso no ambiente selecionado e seus subambientes. |

| Pessoa |

Selecione uma ou mais pessoas, e então elas terão permissões para acessar as portas. Selecione Incluir Subgrupos para exibir todas as pessoas no grupo selecionado e seus subgrupos. Tipo de aceso que afetarão a regra: » As regras de desbloqueio por primeira pessoa suportam apenas o tipo de acesso Geral. » Pessoas cujo tipo de acesso é Patrulha não serão restritas pela regra. quando ninguém na regra de desbloqueio por primeira pessoa desbloquear a porta, pessoas cujo tipo de acesso é Patrulha ainda poderão desbloqueá-la. |

» Configurando Desbloqueio por Várias Pessoas: vários grupos de desbloqueio devem usar seus cartões nas portas na ordem especificada para desbloqueá-las.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique em Adicionar.

3. Configure os parâmetros e, em seguida, clique em OK.

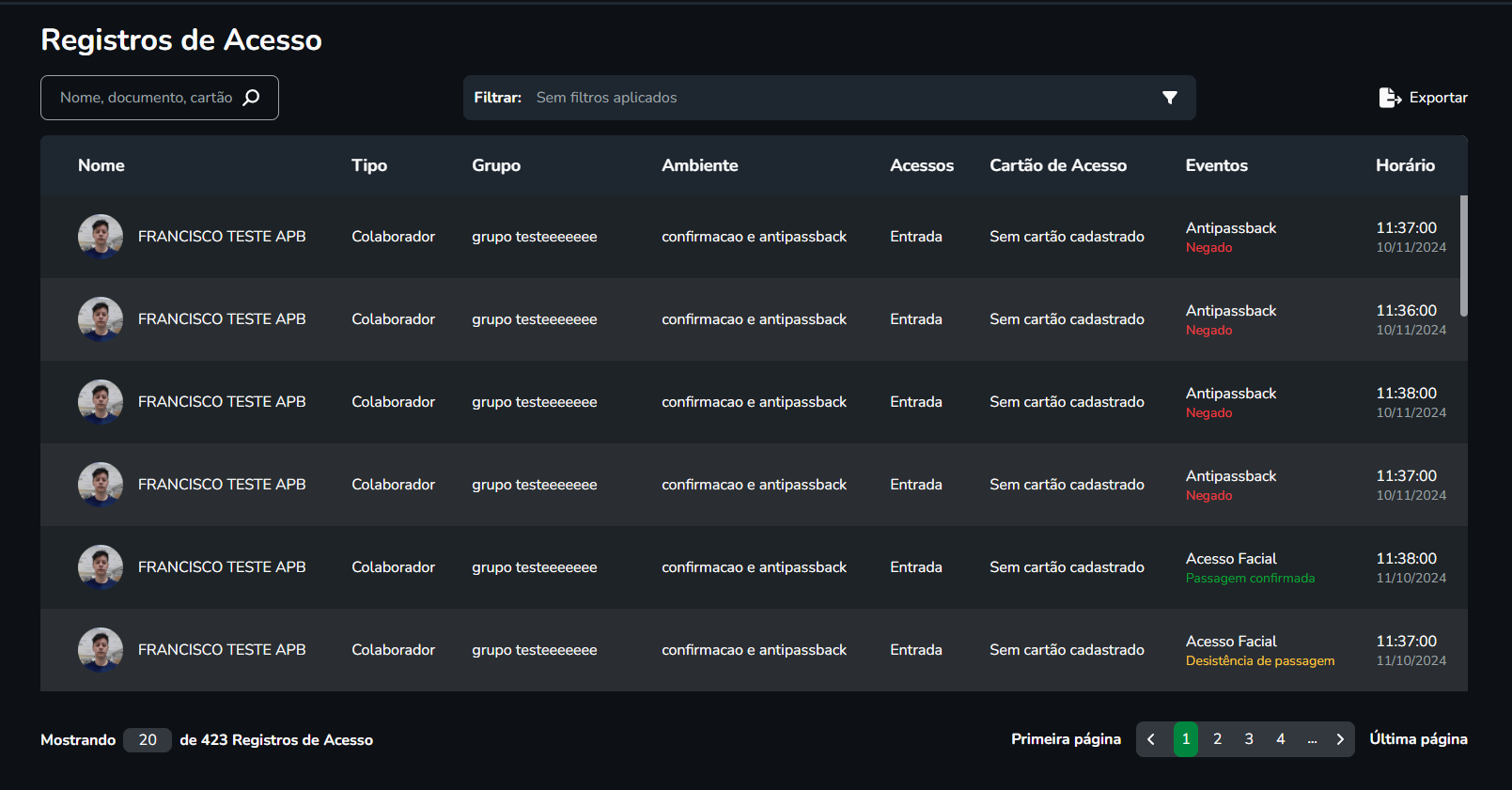

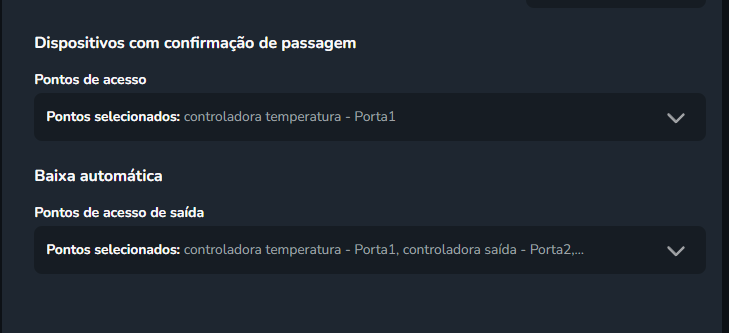

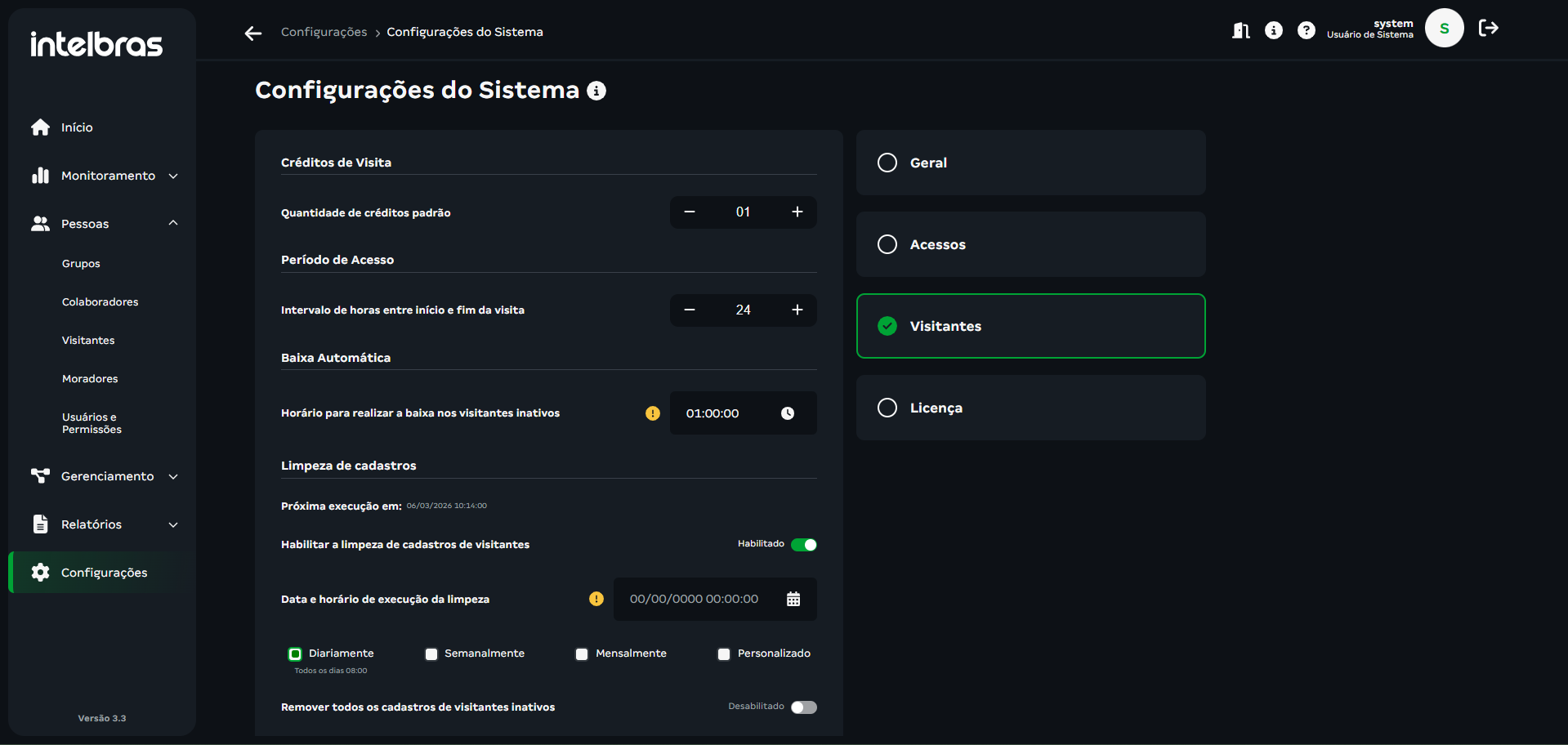

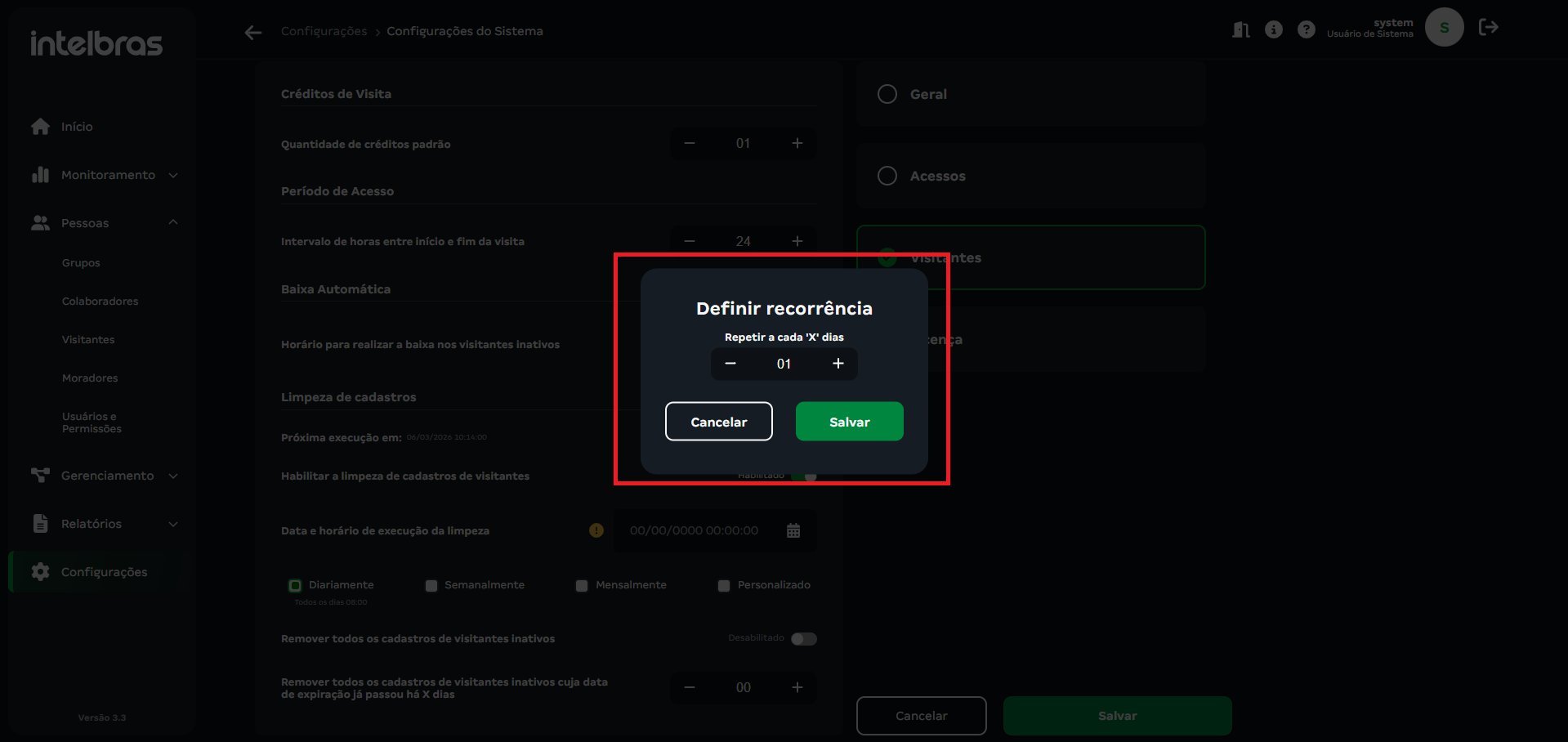

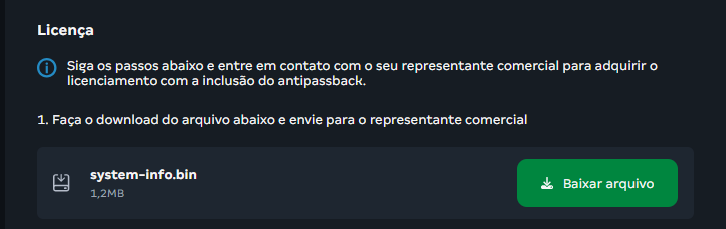

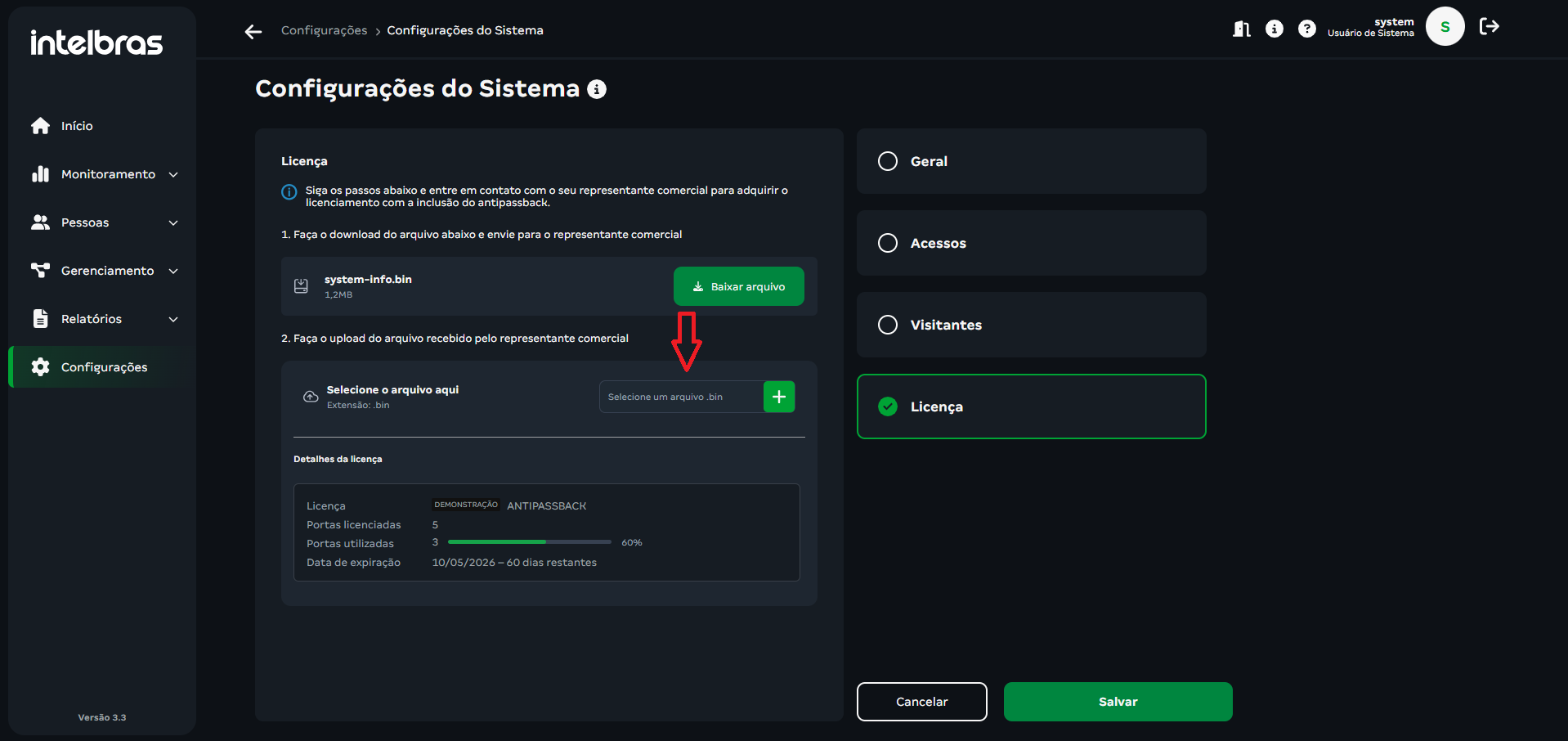

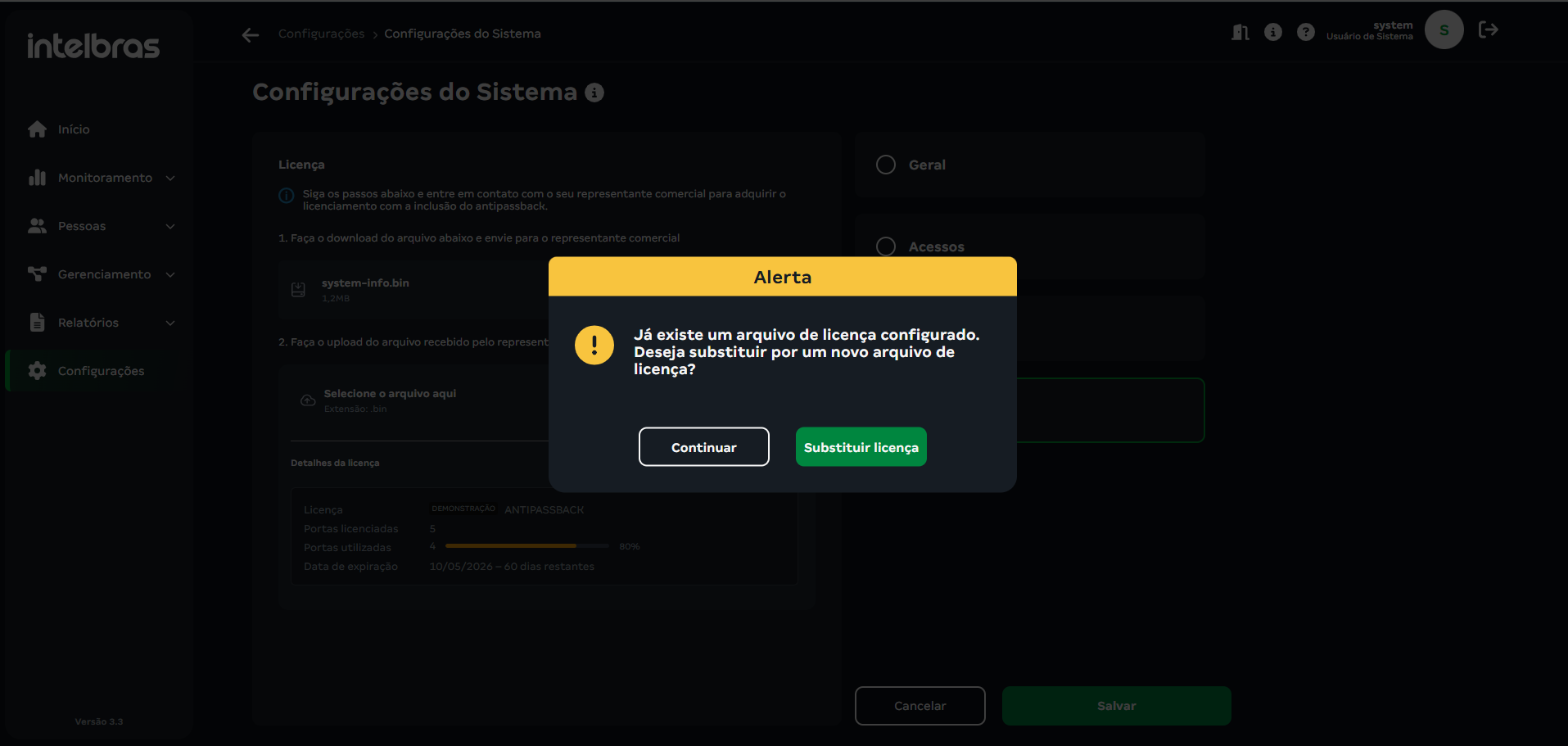

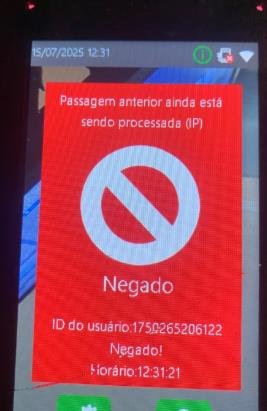

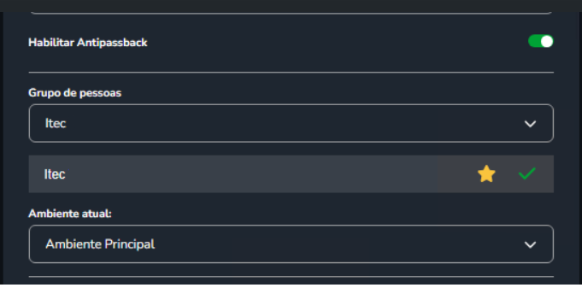

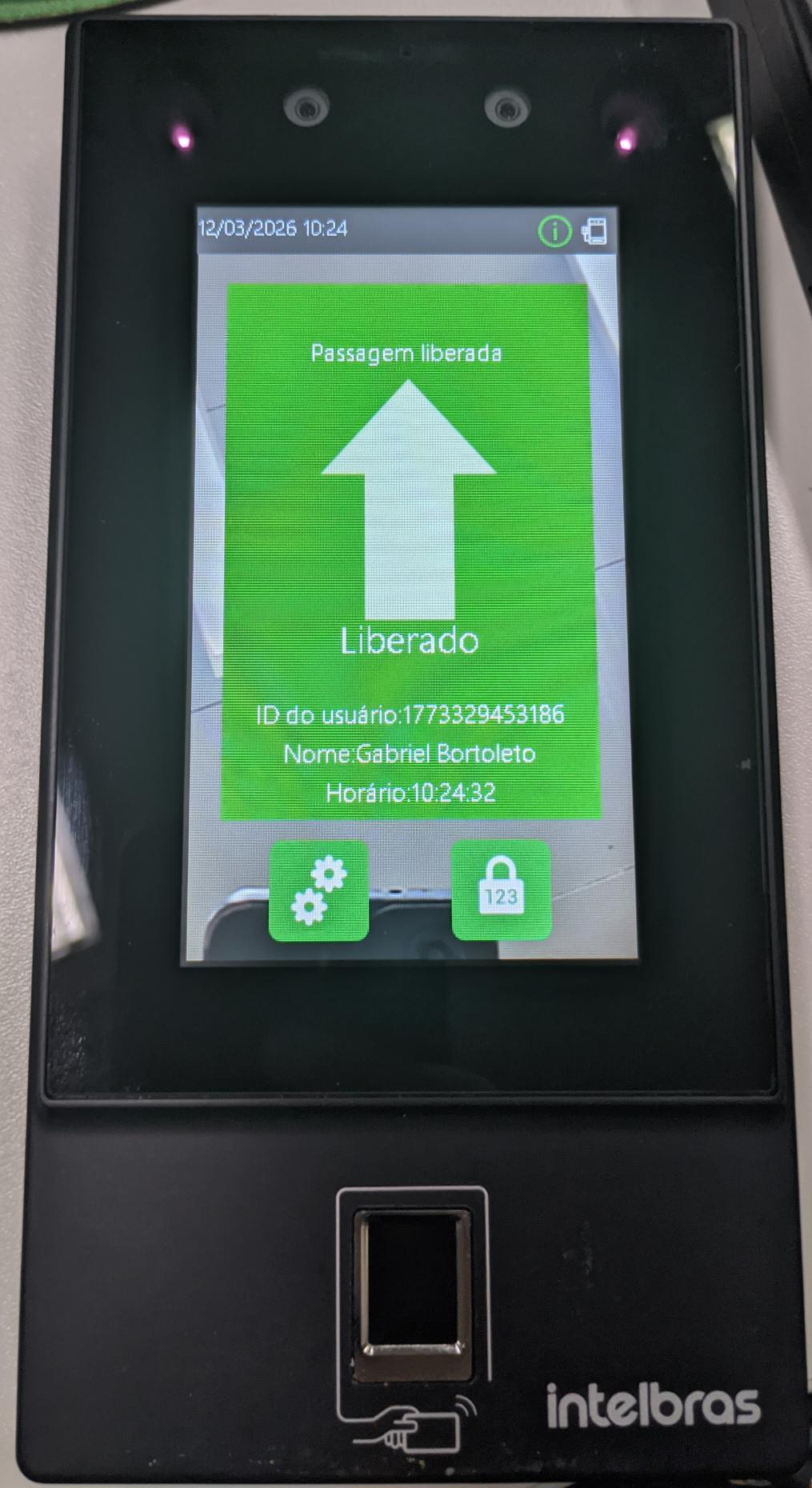

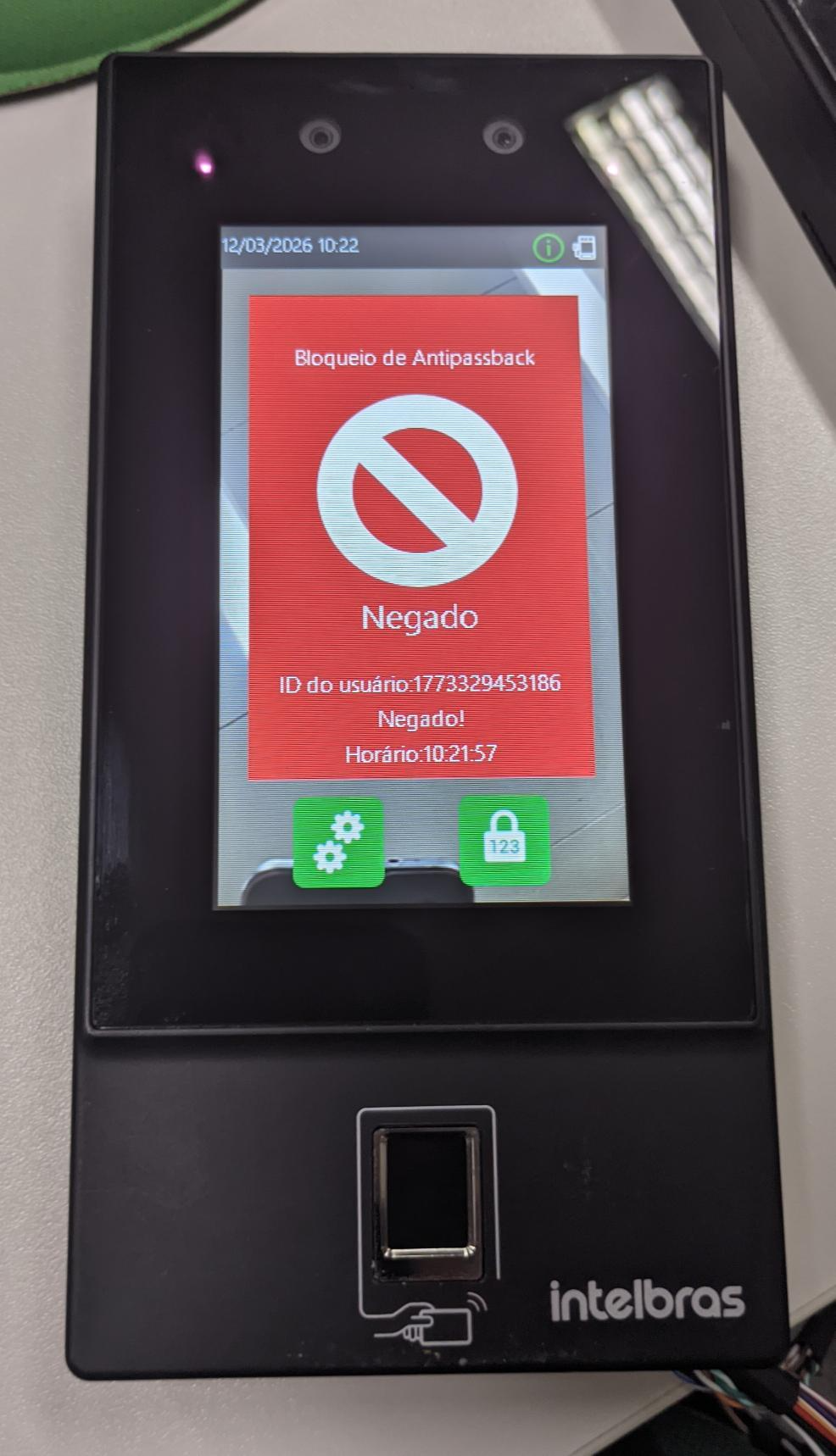

» Configuração do Anti-Passback: as pessoas só podem passar na ordem definida. Por exemplo, se desejam ir para o edifício D, devem passar pelos edifícios A, B e C na ordem. Não é permitido entrar diretamente no edifício D.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique em Adicionar.

3. Configure os parâmetros e, em seguida, clique em OK.

| Descrição | Parâmetros |

|---|---|

| Tipo de Ponto de Acesso |

Apenas Portão está disponível. |

| Tipo de Regra |

Selecione Anti-Passback |

| Tipo de Anti-Passback |

Você pode selecionar apenas os canais de porta de um dispositivo de controle de acesso para o Anti-passback Local. |

| Tempo de Redefinição |

Se as pessoas não passarem na ordem definida, não serão autorizadas a passar por nenhuma porta dentro do tempo de redefinição. Após o tempo de redefinição, elas devem seguir a ordem desde o início. O tempo de redefinição pode variar entre 5 minutos e 24 horas. |

| Modelo de Tempo |

Selecione quando esta regra será efetiva. |

| Plano de Feriado |

Selecione quando esta regra não será efetiva. Você pode adicionar até 4 planos de feriado. O Anti-passback Local não suporta plano de feriado. Siga os passos abaixo para criar um novo plano de feriado: 1. Selecione Adicionar Plano de Feriado na lista suspensa. 2. Insira um nome para o plano de feriado 3. Clique em Adicionar para adicionar e configurar um feriado.Você pode adicionar até 16 feriados. 4. Configure os períodos de efetividade para cada dia do feriado.Você pode arrastar na linha do tempo ou clicar para configurar os períodos de forma mais precisa. Você pode configurar até 4 períodos. 5. Clique em OK. |

| Ponto de Acesso |

Adicione portas a diferentes grupos e, em seguida, as pessoas devem passar na ordem dos grupos para acessar as portas no último grupo. |

» Configuração de Senhas Públicas: para uma porta, qualquer pessoa com a senha pública pode desbloqueá-la. Você pode configurar até 1.500 senhas.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em "Configurações", em seguida, na seção Configuração de Aplicativo, selecione Controle de Acesso > Regra de Acesso > Todas as Regras.

2. Clique em Adicionar.

3. Insira um nome para a senha, configure a senha e, em seguida, selecione os canais de portasdos dispositivos de controle de acesso e intercomunicadores de vídeo aos quais a senha seráaplicada.

4. Clique em Salvar.

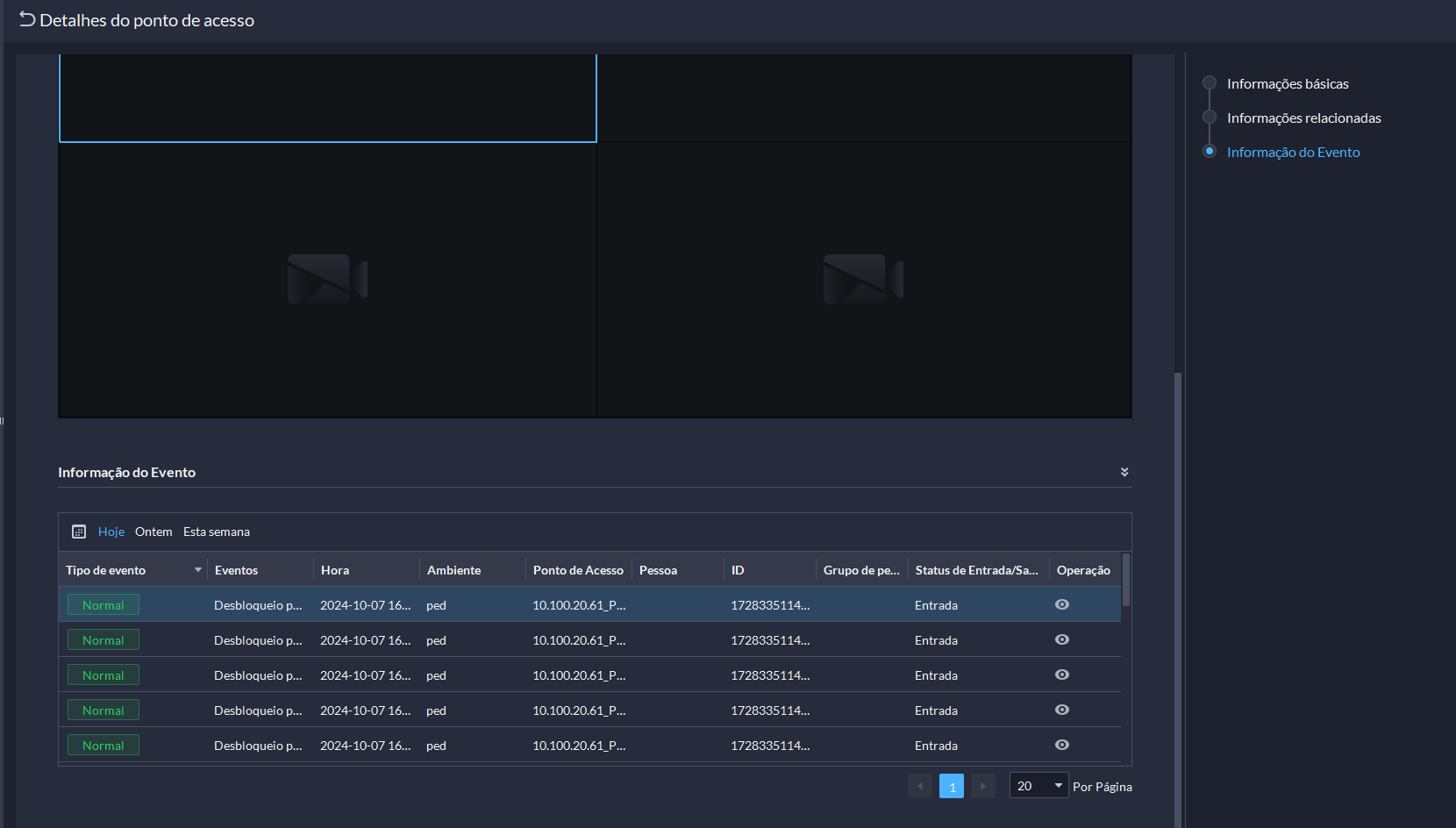

Vídeo Porteiro

Preparações:

Certifique-se de que as seguintes preparações foram feitas:

» Os dispositivos de controle de acesso estão corretamente implantados. Para detalhes, consulte os manuais de usuário correspondentes.

» As configurações básicas da plataforma foram concluídas.

Ao adicionar dispositivos de vídeo porteiro na página de Dispositivos, selecione Vídeo Porteiro como a categoria do dispositivo.

Ao adicionar dispositivos de controle de acesso que suportam vídeo porteiro, selecione Categoria do Dispositivo como Controle de Acesso nas Informações de Login e, em seguida, selecione Terminal de Reconhecimento de Controle de Acesso.

» A plataforma cria automaticamente uma sala após adicionar um TVIP.

» Qualquer modificação de configuração no dispositivo não será reportada para a plataforma. Você precisa ir à página de modificação de dispositivos do Web Manager para sincronizar manualmente a modificação.

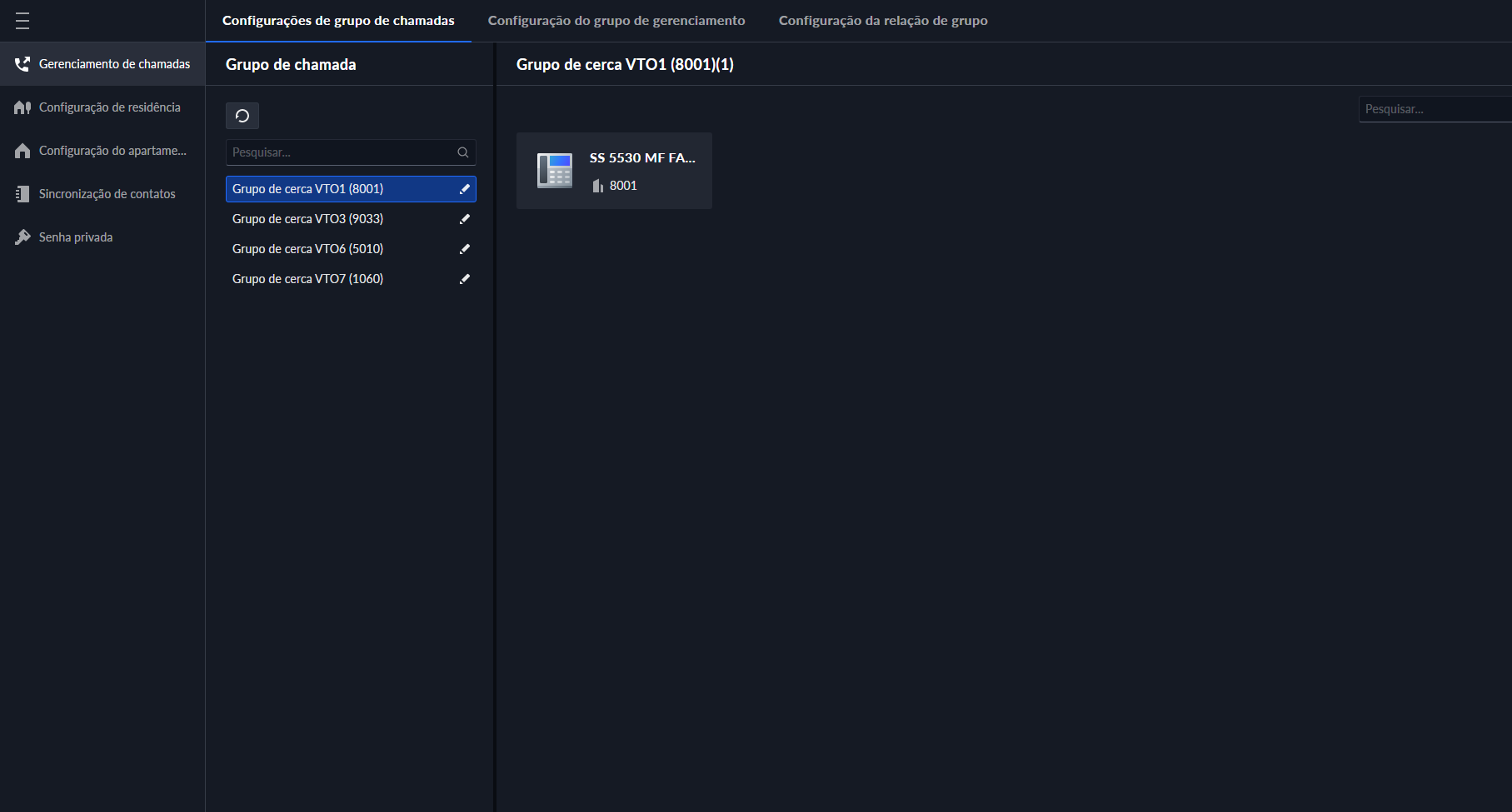

Gerenciamento de Chamadas

Crie grupos de chamadas, grupos de gerenciamento e grupos de relação, e defina as relações de chamada restritas. Esta função está disponível apenas para administradores.

Clique na página do grupo de chamadas, grupo de gerenciamento ou grupo de relação, e o sistema restaurará o grupo de gerenciamento e o grupo de relação ao seu status original.

Configurando Grupo de Chamadas

Apenas dispositivos no mesmo grupo de chamadas podem se chamar mutuamente.

» Um grupo de chamadas será gerado automaticamente após você adicionar à plataforma um PVIP ou um dispositivo de controle de acesso que suporte vídeo porteiro. Todos os TVIPs na mesma unidade também serão automaticamente adicionados ao grupo. 2 TVIPs ou um TVIP e um PVIP no grupo podem se chamar mutuamente.

» Um grupo de chamadas será gerado automaticamente após você adicionar uma estação de confirmação secundária à plataforma. Adicione os TVIPs na mesma casa ao grupo; então a estação de confirmação secundária e os TVIPs poderão se chamar mutuamente.

» Um grupo de chamadas será gerado automaticamente após você adicionar uma estação de cerca à plataforma. Todos os TVIPs na plataforma serão automaticamente adicionados ao grupo por padrão; então a estação de cerca e os TVIPs poderão se chamar mutuamente. Você também pode clicar para editar os TVIPs no grupo, de forma que a estação de cerca possa chamar apenas certosTVIPs

» Após serem adicionados à plataforma, os TVIPs serão automaticamente adicionados aos grupos correspondentes se estiverem associados a PVIPs, estações de confirmação secundária ou estações de cerca, para que possam se chamar mutuamente.

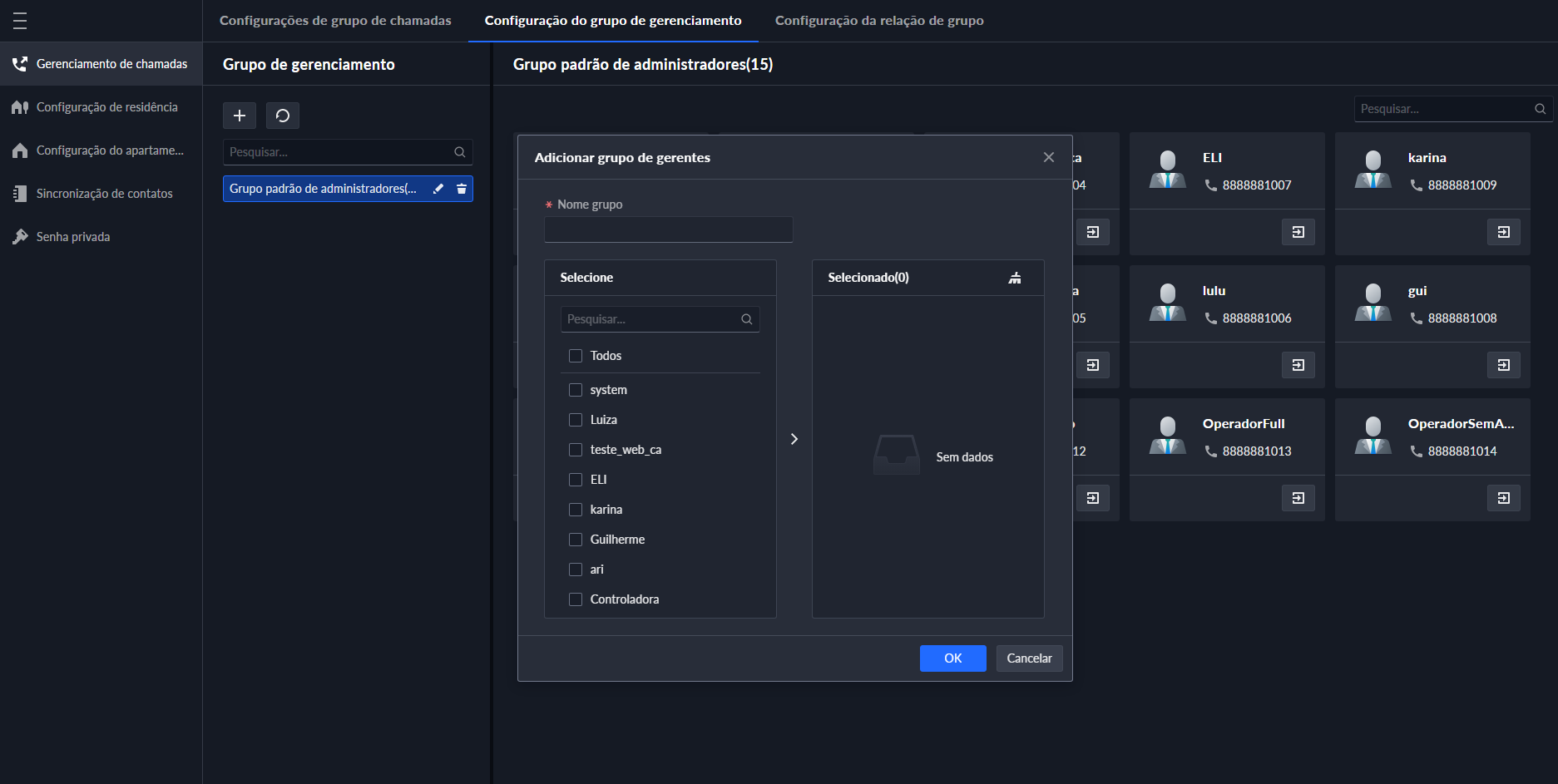

Adicionando Grupo de Gerenciamento

Divida os administradores em diferentes grupos e vincule-os a grupos de chamadas em diferentes combinações. Isso é útil quando certos administradores só podem atender chamadas de determinados dispositivos. Administradores incluem VTS e usuários com permissões para usar a função de vídeo porteiro e operar os dispositivos. O VTS será automaticamente adicionado ao grupo de gerenciamento padrão após ser adicionado.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em Configuração de Aplicativos e, em seguida, selecione Vídeo Porteiro.

2. Clique em "Configuração de Grupo de Gerenciamento".

3. Clique em "Adicionar Grupo"

4. Insira o nome do grupo, selecione a conta de administrador ou VTS, e clique em OK

O grupo de gerenciamento adicionado será exibido na lista.

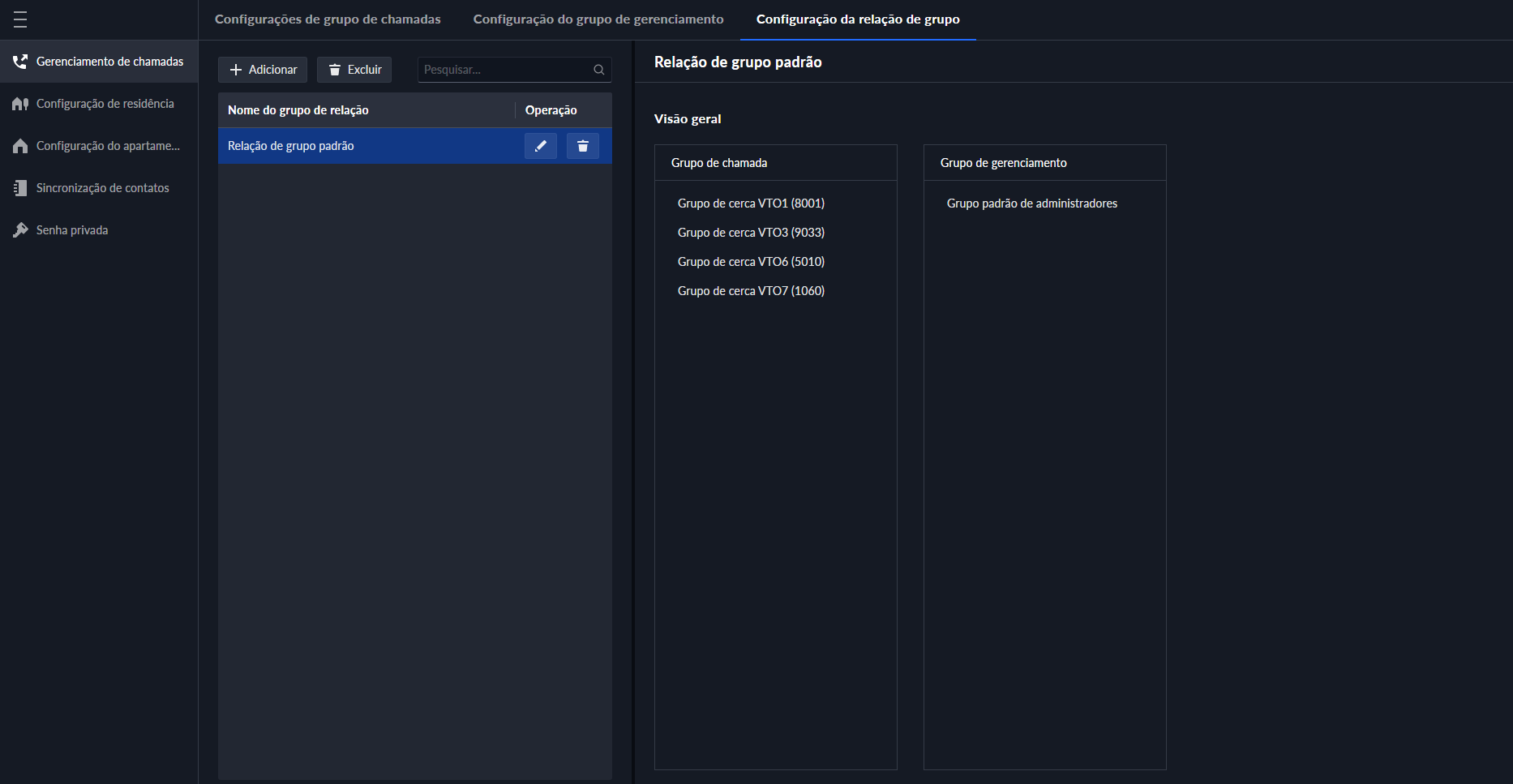

Configurando Grupo de relação

Vincule grupos de chamadas e grupos de gerenciamento, e os PVIPs ou TVIPs em um grupo de chamadas só poderão chamar administradores ou VTSs de um grupo de gerenciamento vinculado.Existem 2 tipos de relações:

» Um grupo de chamadas vinculado a 1 grupo de gerenciamento: todos os administradores online no grupo de gerenciamento receberão a chamada quando qualquer dispositivo estiver chamando. Se um administrador atender, a chamada parará de tocar para os outros administradores. A chamada será rejeitada apenas se todos os administradores a rejeitarem.

» Um grupo de chamadas vinculado a vários grupos de gerenciamento: as prioridades variam para diferentes grupos de gerenciamento. Quando qualquer dispositivo estiver chamando, todos os administradores online no grupo de gerenciamento com a maior prioridade receberão a chamada primeiro. Se ninguém atender em 30 segundos, a chamada será encaminhada para o grupo de gerenciamento com a segunda maior prioridade. Se ainda assim ninguém atender, o dispositivo indicará que não houve resposta à chamada.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em Configuração de Aplicativos e, em seguida, selecione Vídeo Porteiro.

2. Clique em "Configuração da Relação do Grupo".

3. Clique em "Adicionar"

4. Insira o nome do grupo e selecione um ou mais grupos de chamadas e grupos de gerenciamento. Como apenas até 2 grupos de gerenciamento receberão uma chamada, recomendamos que você selecione no máximo 2 grupos de gerenciamento.

5. Defina a prioridade dos grupos de gerenciamento selecionados. Clique em OK.

O grupo de gerenciamento superior tem maior prioridade

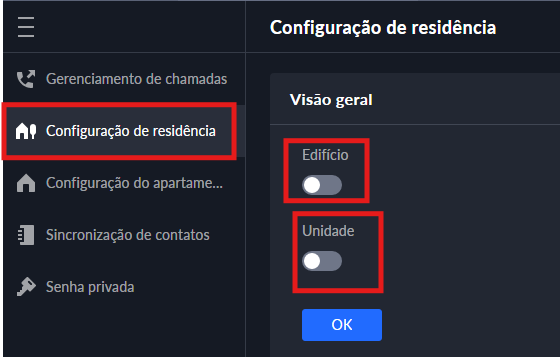

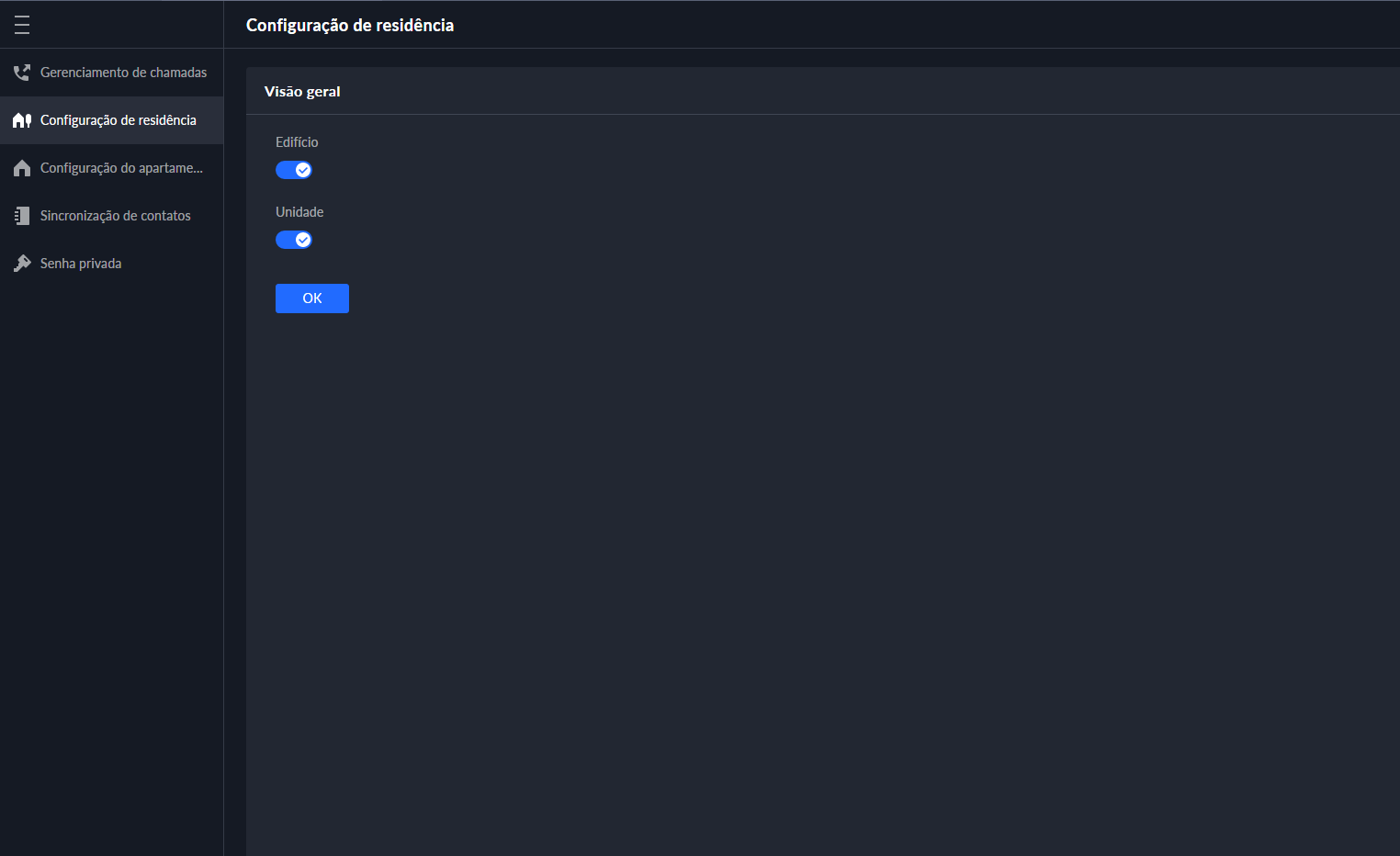

Configurando Edifício/Unidade e Modo de Chamada

Certifique-se de que o status do edifício e da unidade no Client Defense IA seja o mesmo do PVIP. Se o edifício e a unidade estiverem habilitados na plataforma, eles também devem estar habilitados no dispositivo e vice-versa; caso contrário, o PVIP ficará offline após ser adicionado. Isso também afeta a regra de discagem. Tome o exemplo do quarto 1001, unidade 2, edifício 1. A regra de discagem é a seguinte:» Se o edifício estiver habilitado e a unidade não, o número do quarto é “1#1001”.

» Se o edifício estiver habilitado e a unidade também, o número do quarto é “1#2#1001”.

» Se o edifício não estiver habilitado e a unidade também não, o número do quarto é “1001”.

Selecione um modo de chamada para especificar a ordem de chamada do TVIP e do App.

Caso utilize a configuração SIP em integrações fora do Defense será necessário que:

» As configurações de número SIP e senha sejam as mesmas do dispositivo e do Defense.

» As configurações de edfício e unidade estejam desabilitadas no Defense.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em Configuração de Aplicativos e, em seguida, selecione Vídeo Porteiro.

2. Clique em "Configuração de Residência".

3. Habilite ou desabilite o edifício e a unidade conforme necessário e, em seguida, clique em OK. Essa configuração deve ser a mesma das configurações do dispositivo. Caso contrário, as informações dos dispositivos podem estar incorretas. Por exemplo, se apenas o Edifício estiver habilitado em um PVIP, você deve habilitar apenas o Edifício na plataforma.

Configure o modo de chamada:

» Chamada Simultânea:quando um quarto está sendo chamado, todos os TVIPs e usuários do App nele receberão a chamada. Se houver apenas usuários do App no quarto, então todos os usuários do App receberão a chamada.

5. Clique em "Salvar"

Configurando a Sala

Adicione uma sala para incluir os TVIPs e usuários do aplicativo nele.

Informação de Contexto

Quando você adiciona um TVIP à plataforma, a plataforma criará automaticamente um quarto. Você também pode criar uma sala e adicionar o TVIP posteriormente. O TVIP se juntará automaticamente ao quarto correspondente. As salas que são criados automaticamente não podem ser excluídos. Você só pode excluir aqueles que são criados manualmente.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em Configuração de Aplicativos e, em seguida, selecione Vídeo Porteiro > Configuração de sala.

2. Clique em "Adicionar"

3. Selecione uma organização, insira um nome para a sala e o número da sala, e depois clique em Adicionar.

Se o TVIP com o mesmo número da sala já foi adicionado à plataforma, ou se o proprietário da casa com o mesmo número da sala se registrou, o TVIP ou o usuário do aplicativo se juntará automaticamente a sala.

Sincronizando Contatos

Envie as informações do quarto para um PVIP e, em seguida, você poderá vizualizá-las no PVIP ou em sua página web.

Procedimento:

1. Faça login no Client Defense IA. Na página inicial, clique em Configuração de Aplicativos e, em seguida, selecione Vídeo Porteiro

2. Clique em "Sincronização de Contatos"

3. Envie as informações do quarto:

» Selecione um PVIP e clique em Enviar Contatos para enviar todos ou os quartos selecionados. Agora você pode visualizar as informações do quarto no PVIP ou em sua página da web. Se algum quarto não puder ser enviado, a razão será fornecida.

Configurando Senha Privada

Defina senhas para a porta da sala para que a porta possa ser aberta inserindo a senha no PVIP (estação externa).

Certifique-se de que os contatos sejam enviados ao PVIP; caso contrário, você não poderá definir a senha privada.

Usuário do Aplicativo

Você pode visualizar informações dos usuários do aplicativo, congelar usuários, modificar a senha de login e excluir usuários.

Pré-requisitos:

Os usuários do aplicativo devem ter se registrado escaneando o código QR na plataforma ou no TVIP. Para mais detalhes, consulte o manual do usuário do aplicativo.

| Descrição | Operação |

|---|---|

| Congelar Usuário do aplicativo |

O usuário do aplicativo não poderá fazer login por 600 segundos após ser congelado. A conta será congelada quando o número de tentativas de senha inválida exceder 5 por um usuário do aplicativo. |

| Alterar Senha de Login do aplicativo |

Insira uma nova senha na página de Redefinição de Senha, e depois clique em OK. A senha deve ter de 8 a 16 caracteres e incluir números e letras. Clique em Mostrar Senha para exibir a senha ou em Ocultar Senha para ocultá-la |

| Atualizar Lista de Usuários do aplicativo |

Clique em Atualizar para exibir os usuários do aplicativo que se registraram recentemente |

| Tempo de Redefinição |

Se as pessoas não passarem na ordem definida, não serão autorizadas a passar por nenhuma porta dentro do tempo de redefinição. Após o tempo de redefinição, elas devem seguir a ordem desde o início. O tempo de redefinição pode variar entre 5 minutos e 24 horas. |

| Excluir Usuário do aplicativo |

Clique em "Excluir" para remover usuários do aplicativo um por vez ou selecione vários usuários e clique em Excluir e siga as instruções para excluí-los. Os usuários não poderão mais fazer login no aplicativo. Se um usuário for um proprietário, todas as contas do aplicativo no quarto correspondente serão excluídas, e todas as pessoas neste quarto não poderão mais fazer login no aplicativo. |

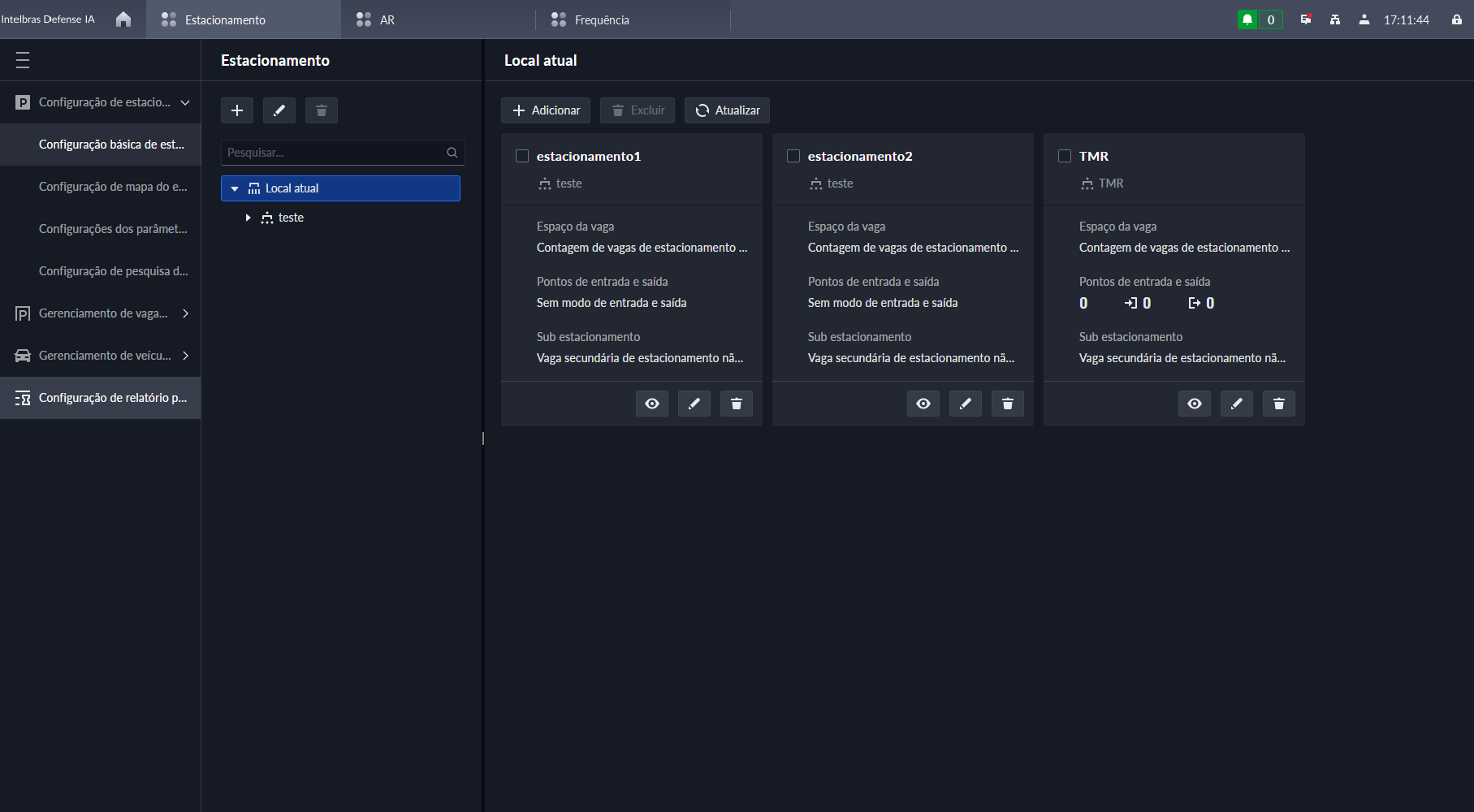

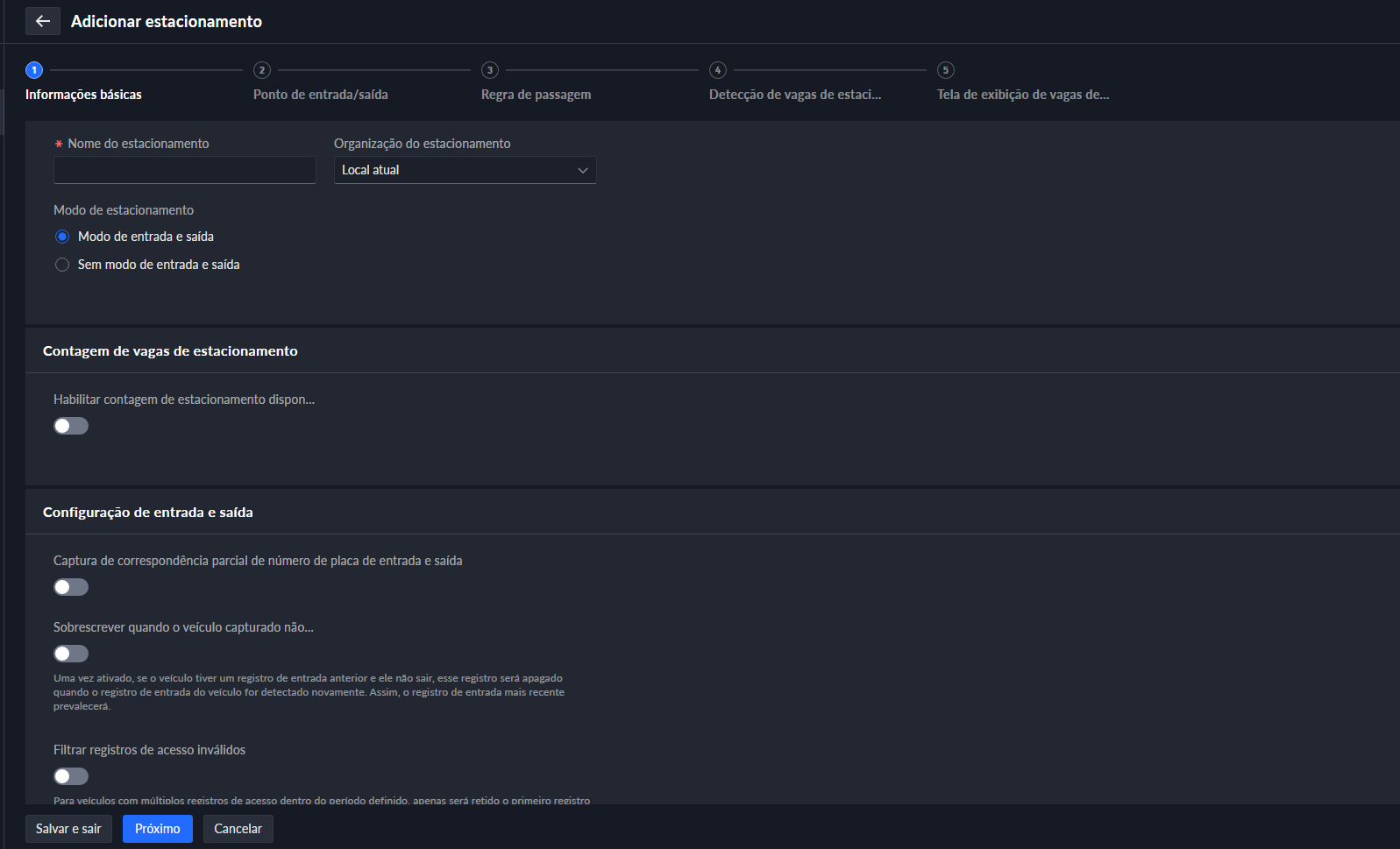

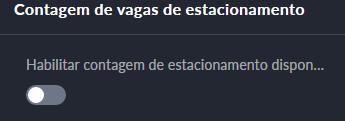

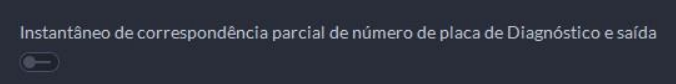

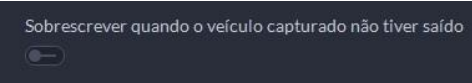

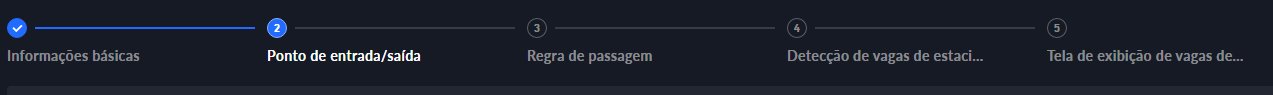

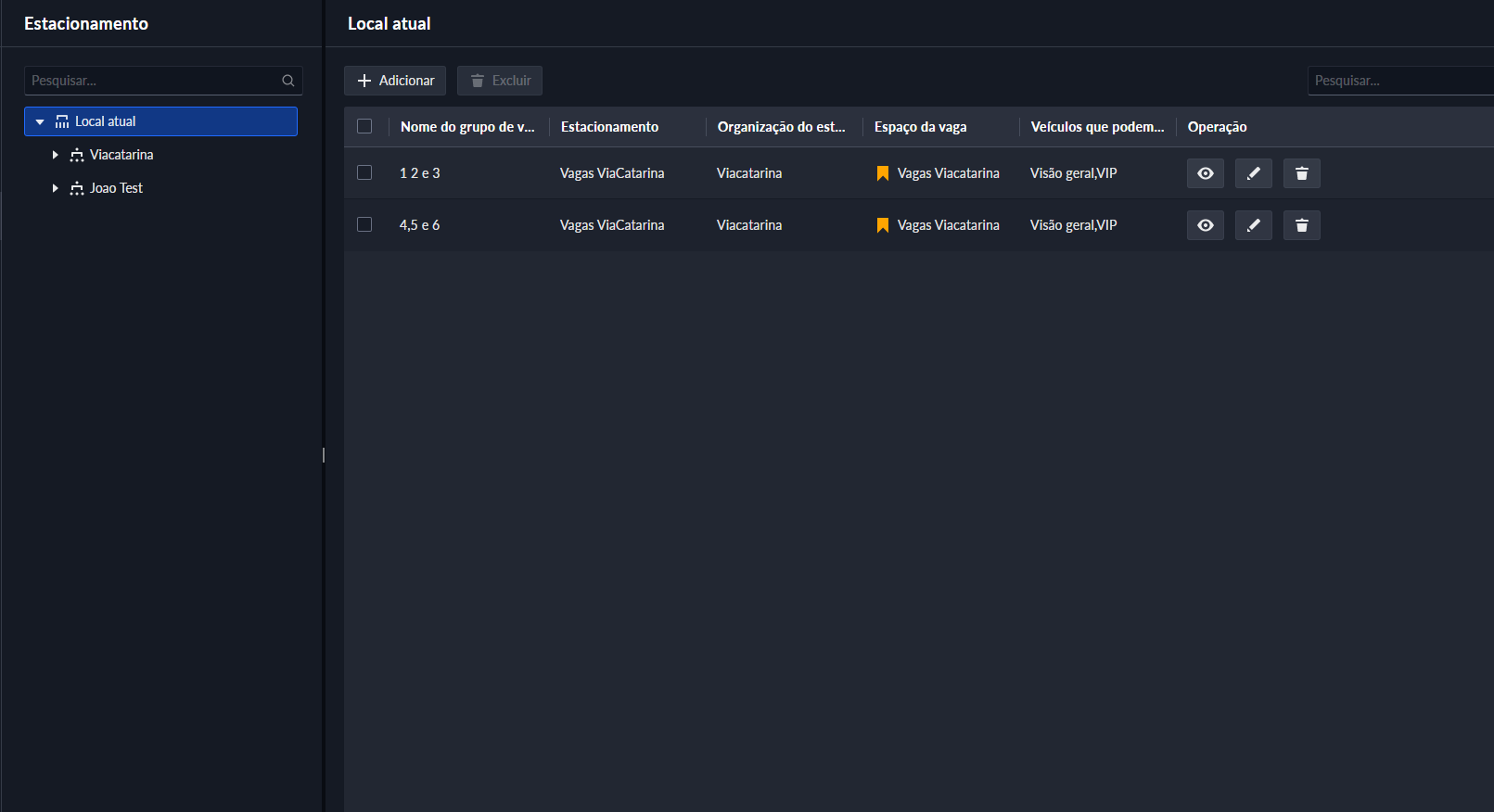

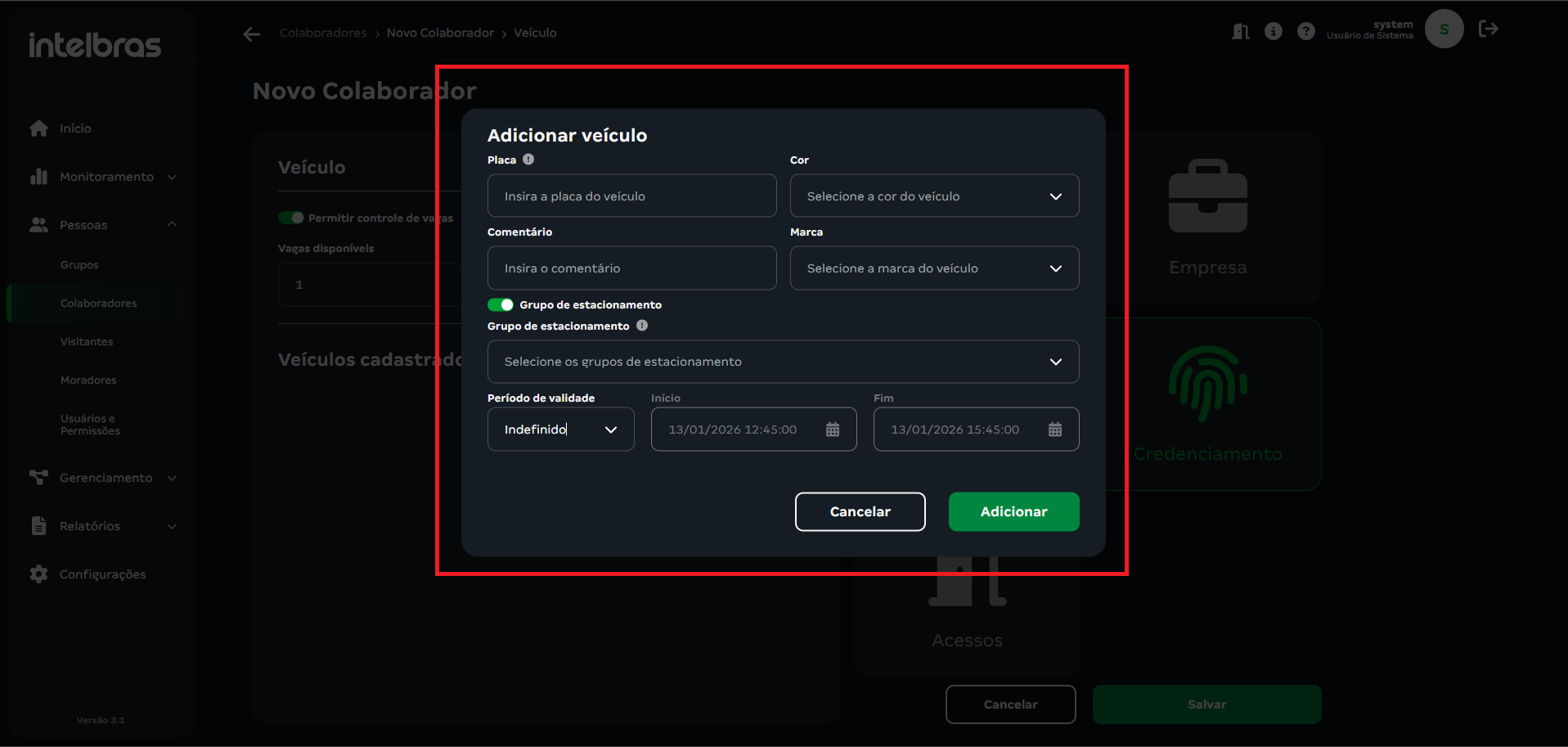

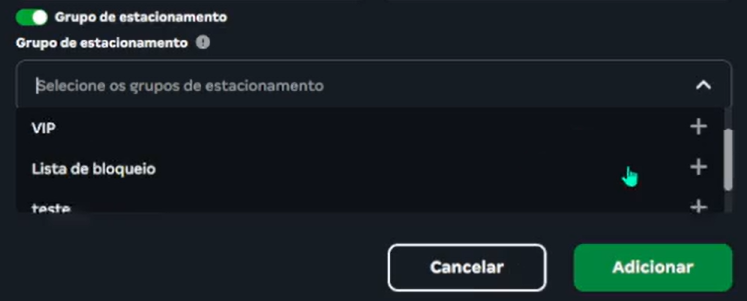

Configuração de Estacionamento

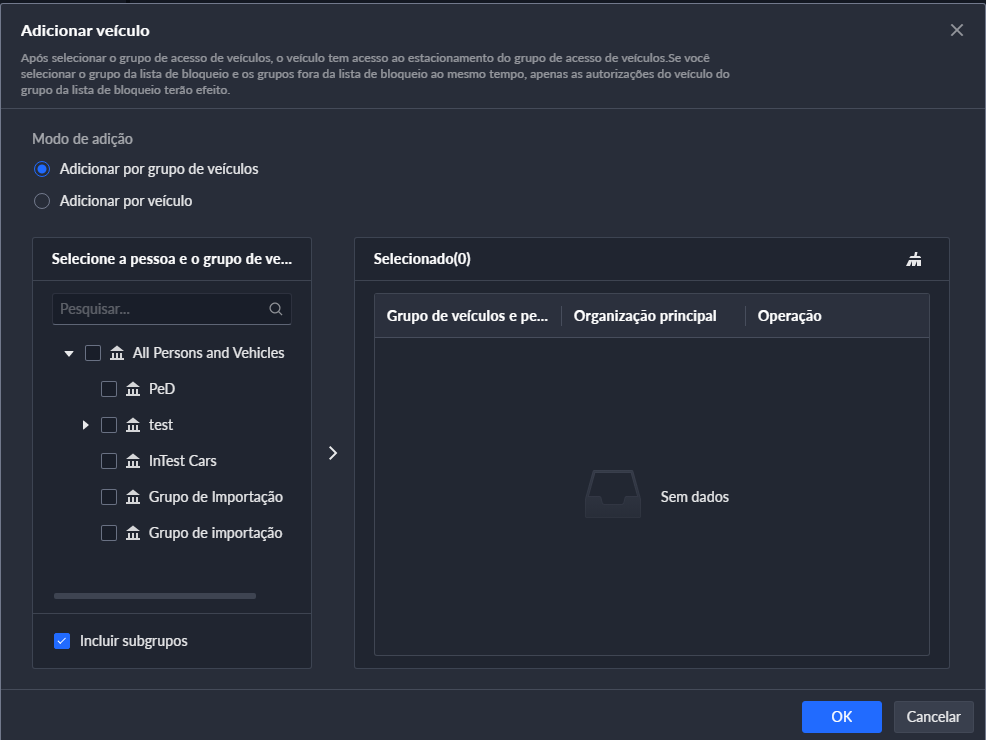

As configurações de estacionamento e grupo de veículos podem ser feitas pelo módulo de configuração de estacionamento.

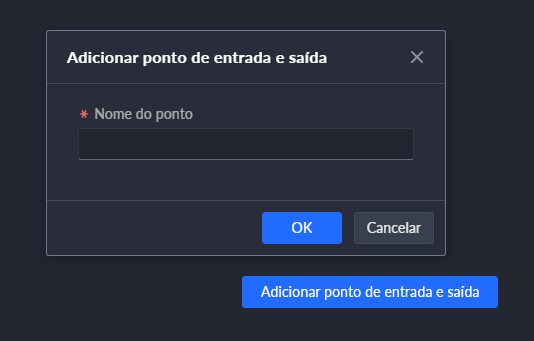

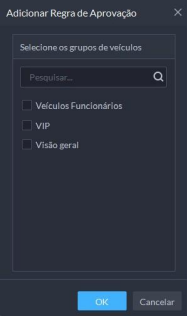

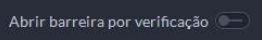

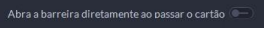

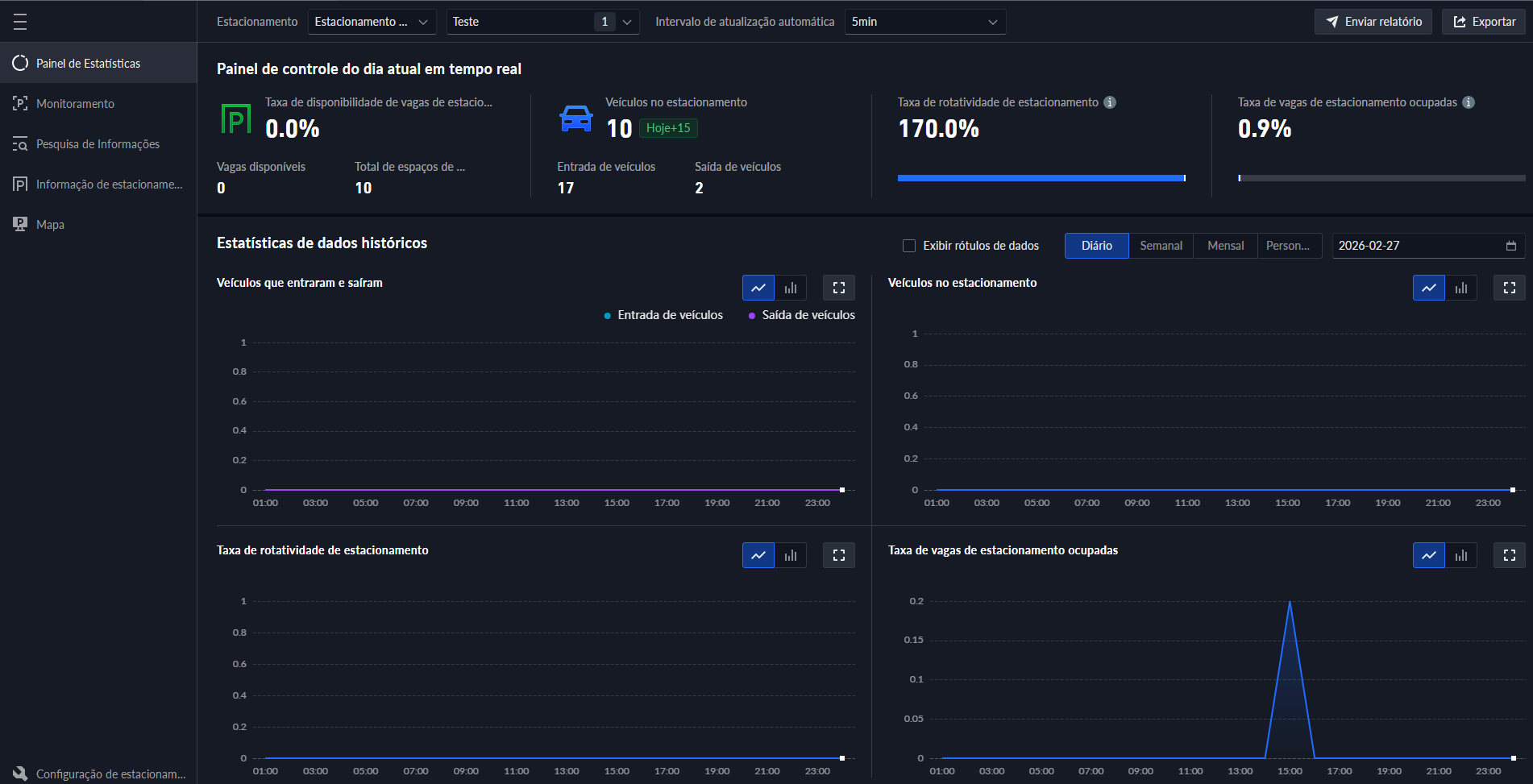

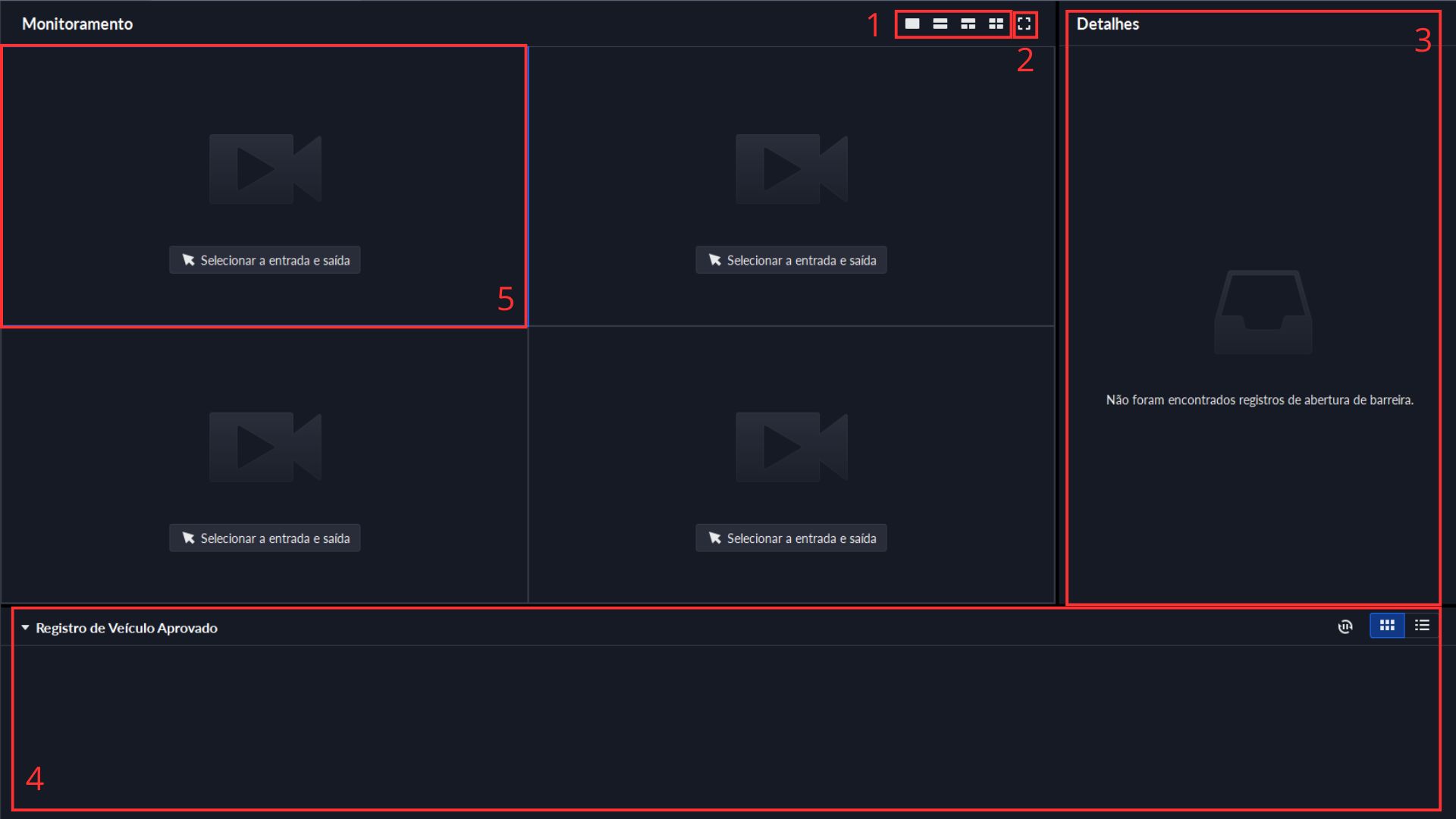

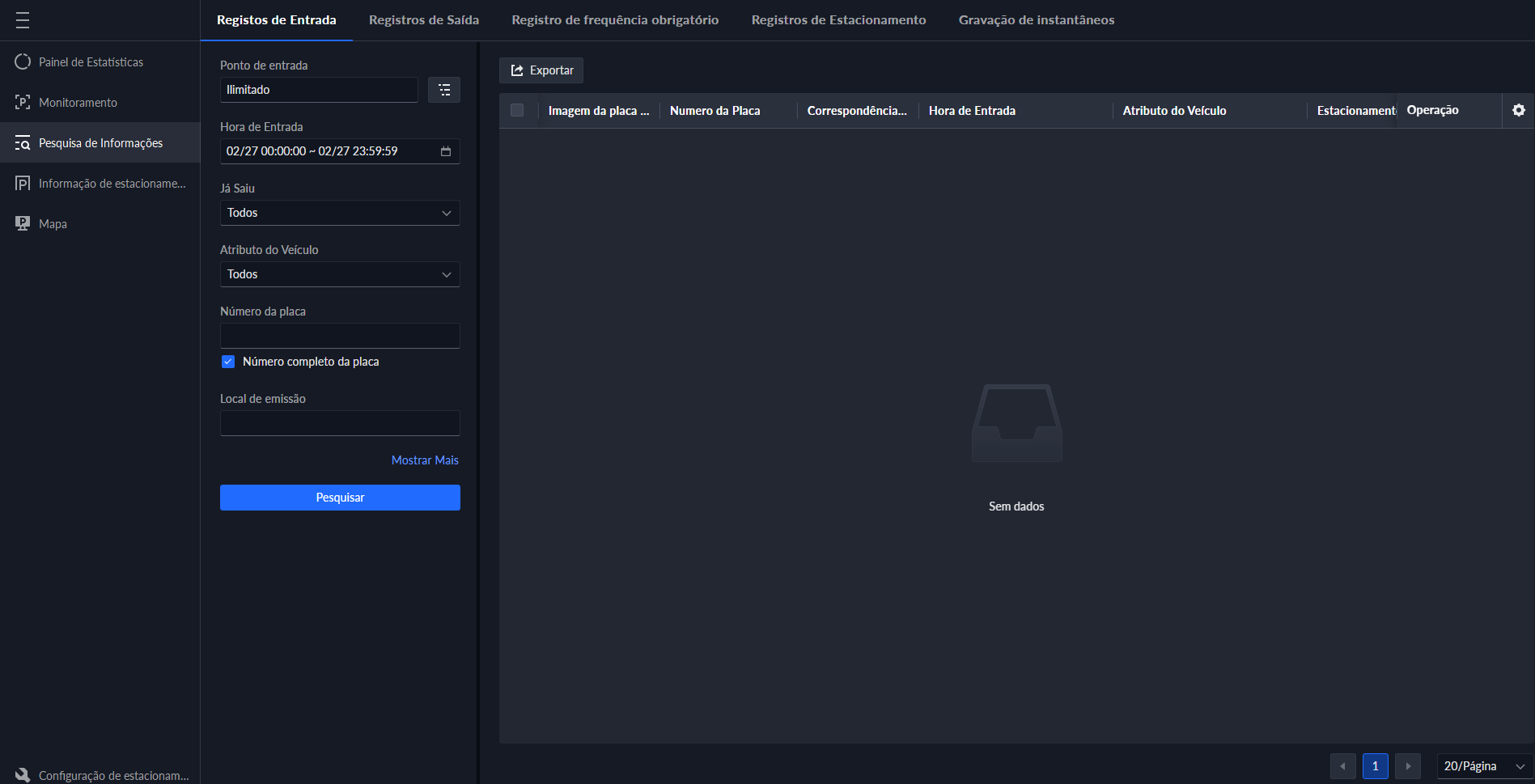

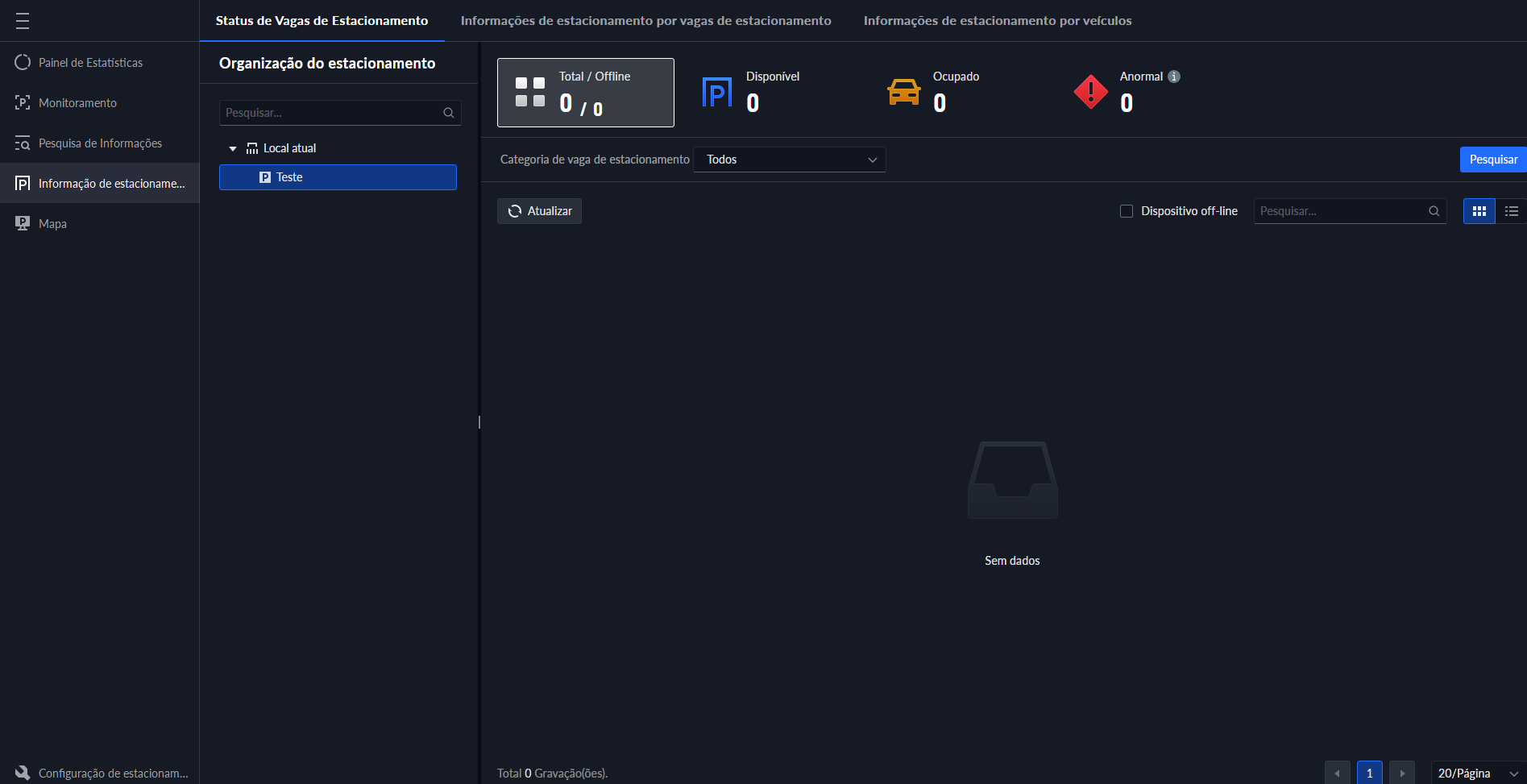

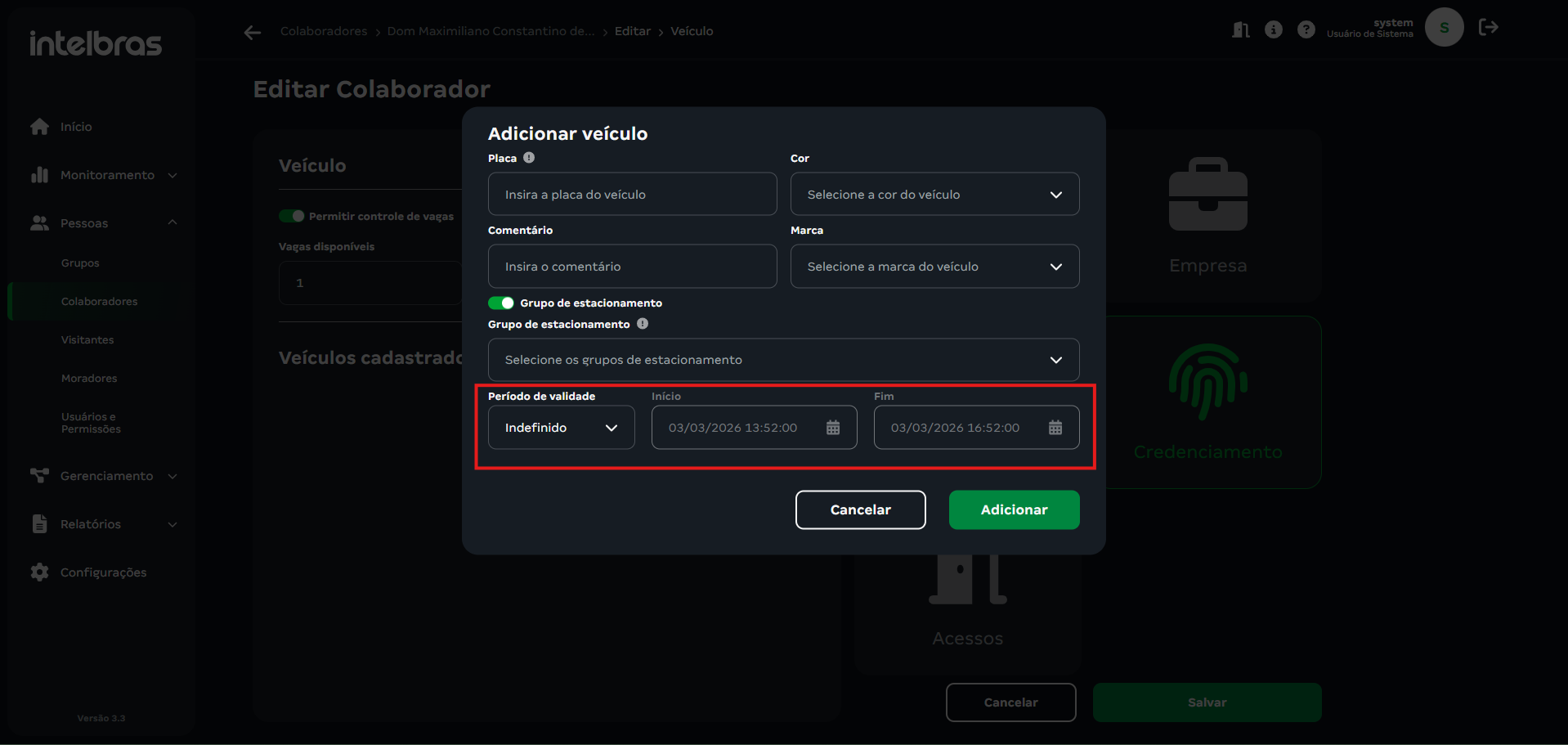

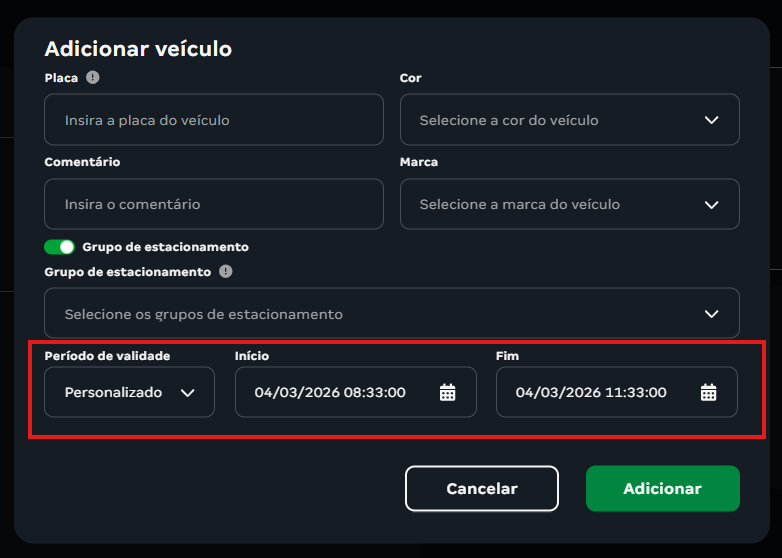

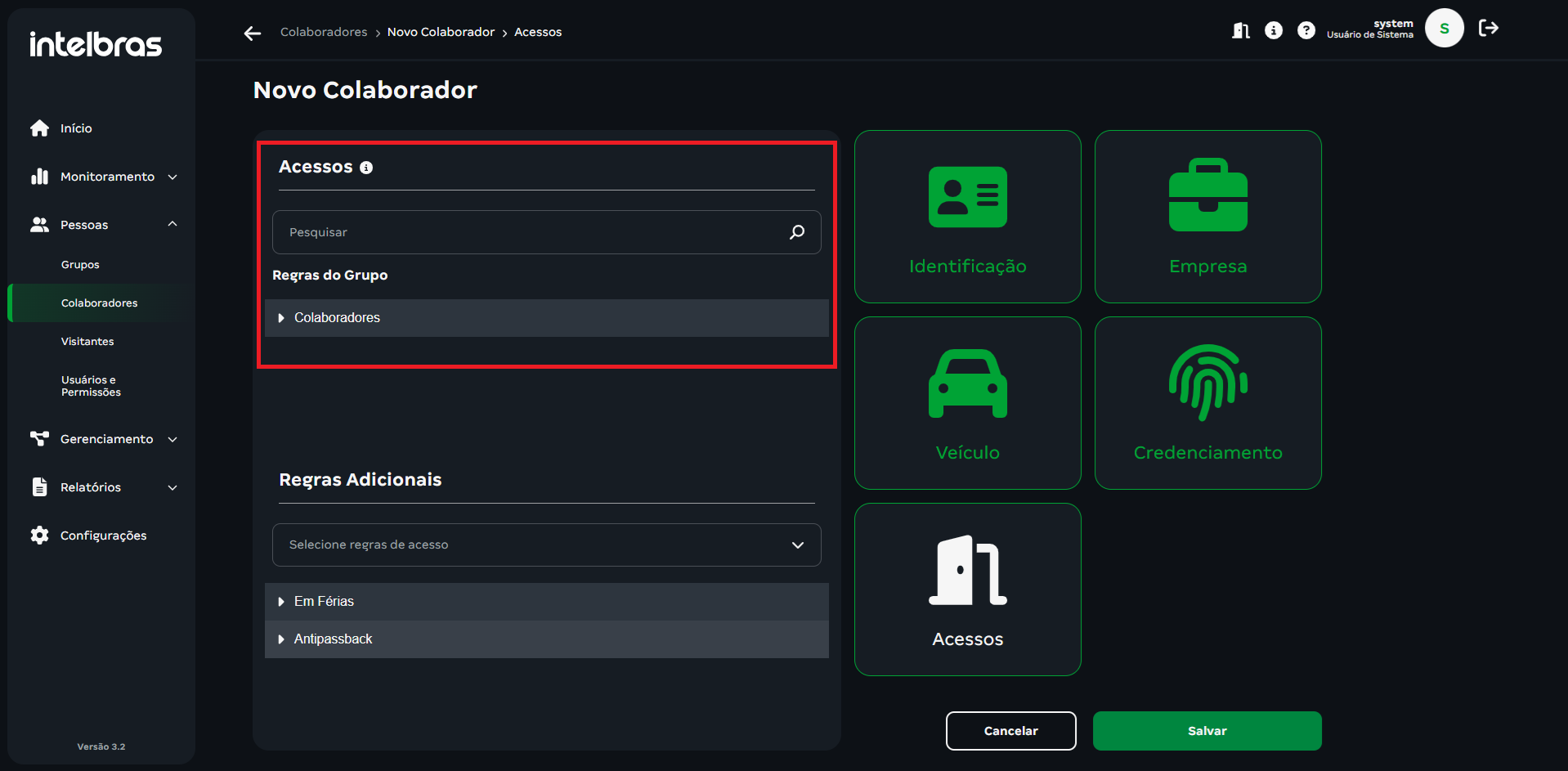

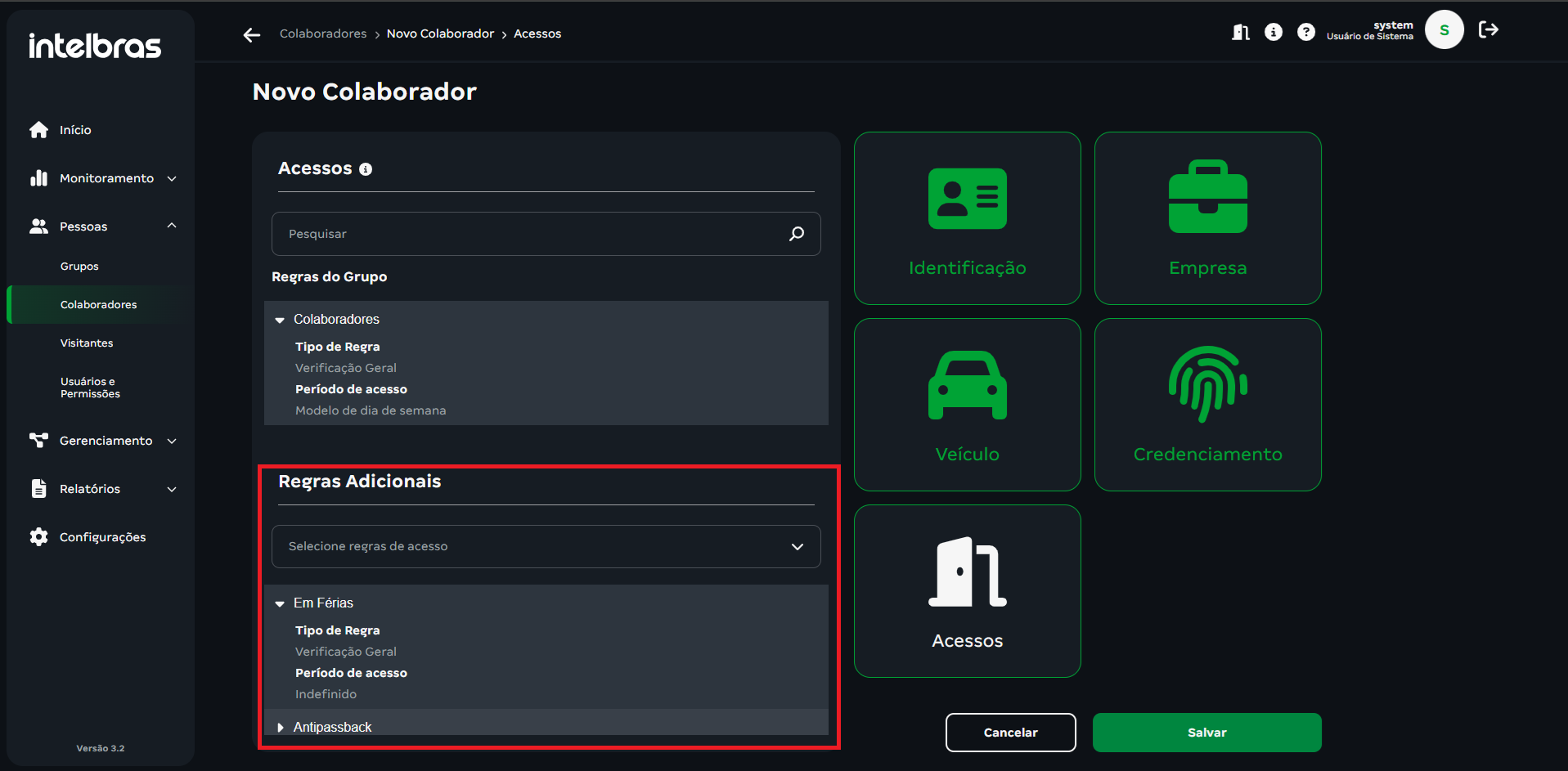

Configuração básica de estacionamento